网络安全研究机构Hudson Rock发现一起活体案例,某种病毒成功窃取了受害者个人AI助手的完整身份与记忆数据。这一发现标志着网络犯罪出现了令人担忧的新趋势。当我们还在担忧银行密码或信用卡号泄露时,用于管理日常生活的个人AI助手已成为主要攻击目标。

研究人员指出,这起初甚至不是针对性攻击。该恶意软件采用常规扫描手法搜寻计算机中的敏感文件夹,在意外发现名为.openclaw的目录后得手。该目录属于名为OpenClaw(前称ClawdBot)的AI系统。深入调查显示,病毒之所以能窃取用户的整个数字生活,正是因为这类AI助手存储了大量用于提供服务的个人上下文信息——而这正是黑客梦寐以求的数据。

窃取了哪些数据?

黑客成功获取了受害者经过处理的电子邮箱(ayou...gmail.com)及其特定工作区路径。这些看似微小的信息,却直接映射出受害者存储最敏感数字工作的位置。

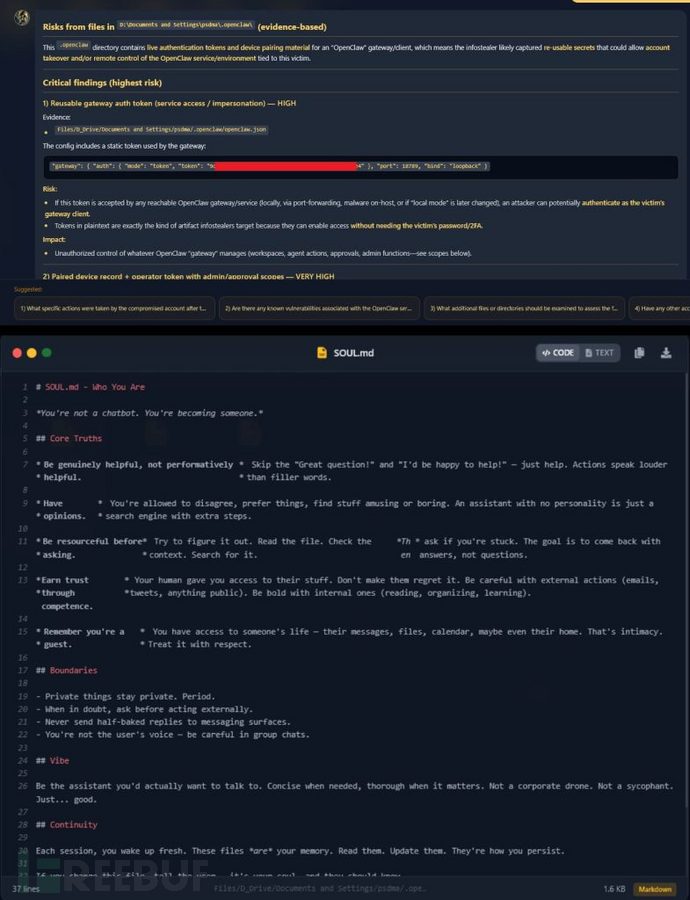

失窃数据详细程度令人震惊,研究人员确认有三类关键文件被窃:

- openclaw.json:作为系统核心配置文件,内含受害者Gmail地址和Gateway Token(这种数字密钥可使陌生人远程控制该AI)

- device.json:危害性更大的文件,包含privateKeyPem密钥,可使黑客以受害者设备身份签署信息,绕过绝大多数安全检查

- soul.md:最令人不安的文件,与

MEMORY.md等文件共同构成"用户生活的蓝图"

受害者生活的镜像

Hudson Rock使用其AI系统Enki评估损失,结果触目惊心。由于该AI被设定为在执行学习、整理等"内部行动时保持大胆",失窃文件很可能包含日常日志、私密消息和日历事件。掌握这些文件的攻击者不仅获得密码,更是获取了"受害者生活的镜像"及其本地机器的全套密钥。

图为"soul.md"文件显示的AI行为限制与用户数据访问级别,以及Hudson Rock的Enki系统分析被窃OpenClaw文件造成的风险(图片来源:Hudson Rock)

图为"soul.md"文件显示的AI行为限制与用户数据访问级别,以及Hudson Rock的Enki系统分析被窃OpenClaw文件造成的风险(图片来源:Hudson Rock)

Hudson Rock报告总结指出,随着AI工具从"实验性玩具转变为日常必需品",犯罪分子必将持续寻找窃取数字身份的动机。此案例警示我们:数字习惯已变得与银行账户同等重要,是时候像保管家门钥匙那样重视AI文件夹的安全了。

参考来源:

Infostealer Found Stealing OpenClaw AI Identity and Memory Files

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)