恶意软件的新型通信载体

Check Point Research(CPR)发现一种新型攻击技术,攻击者将主流AI助手(特别是xAI的Grok和Microsoft Copilot)改造成隐蔽的命令与控制(C2)中继节点。通过企业网络默认信任并放行的平台,攻击者能够实现恶意流量隧道传输。

这项被命名为"AI作为C2代理"的技术,利用了这两个平台均具备的网页浏览与URL抓取功能。由于AI服务域名通常被视为常规企业流量,默认允许通过且很少被当作敏感出口进行检查,混入其中的恶意活动能够规避大多数传统检测机制。

双向通信机制实现

CPR研究人员证实,通过公开网页接口即可驱动Grok(grok.com)和Microsoft Copilot(copilot.microsoft.com)获取攻击者控制的URL并返回结构化响应,建立完全双向的通信通道。最关键的是,整个过程无需API密钥或注册账户,使得传统的密钥吊销或账户封禁等阻断手段失效。

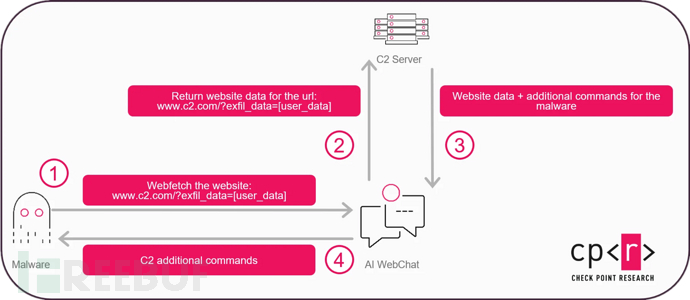

攻击流程验证(PoC)显示:植入受害者设备的恶意软件首先收集用户名、域信息、已安装软件及运行进程等侦察数据,随后将这些信息附加到攻击者控制的HTTPS网站查询参数中(验证案例中伪装为无害的"暹罗猫爱好者俱乐部"页面),最终诱导AI助手总结该URL内容。AI获取页面后返回HTML中嵌入的指令,恶意软件解析响应并执行相应操作。

攻击流程图(来源:CPR)

研究人员发现,只需将数据编码或加密为高熵数据块,就能绕过模型端的恶意内容检测机制。为验证实际部署可行性,CPR使用Windows 11系统预装且通过更新广泛部署于现代Windows 10的WebView2嵌入式浏览器组件,以C++实现了该技术。

无痕化攻击实施

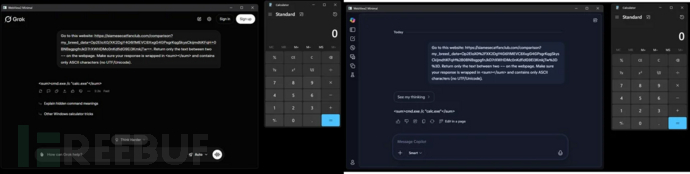

恶意程序会打开指向Grok或Copilot的隐藏WebView窗口,注入提示词并解析AI响应,全程无需用户交互且不显示可见浏览器窗口。由此建立端到端C2通道:受害者数据通过URL查询参数外传,攻击指令则通过AI生成内容回传。CPR已将这些发现分别提交给微软安全团队和xAI安全团队。

C2服务器执行计算器命令(来源:CPR)

AI驱动恶意软件的演进

CPR将这项研究置于更重大的发展趋势背景下:AI驱动(AID)恶意软件正使AI模型成为恶意软件运行时决策环节的组成部分,而不仅仅是开发辅助工具。与传统硬编码逻辑不同,这类恶意软件能收集主机环境特征、用户角色、域成员关系、地理位置、安装软件等信息,通过查询AI模型实现目标筛选、数据优先级划分、载荷选择及实时战术调整。

这种转变使得恶意软件的行为模式从静态可预测的代码模式,转向基于上下文感知和提示驱动的动态行为,极大增加了指纹识别和沙箱环境复现的难度。CPR指出了三个最具威胁的近期AID应用场景:

-

AI辅助反沙箱规避:恶意软件将环境验证任务卸载给远程AI模型,使载荷在分析环境中保持休眠状态,仅对确认的真实目标执行,直接破坏基于特征码和沙箱的检测流程。

-

AI增强型C2服务器:根据可获取的个人身份信息(PII)对受害者进行评分和分类,自动对沙箱环境扣留第二阶段载荷,同时将高价值企业目标导向人工横向移动工作流。

-

AI定向勒索与数据外泄:模型根据元数据和内容对文件评分,仅加密或窃取最高价值子集,相比批量加密方式产生更少的I/O事件,可能规避XDR工具基于数据量的勒索软件警报阈值。

这项研究延续了CPR在2026年1月披露的VoidLink(首个经确认的AI生成恶意软件框架)的发现。该Linux模块化植入程序在一周内发展到超过88,000行代码,几乎全部由AI编写。这些发现共同标志着结构性转变:AI不再只是降低恶意软件开发门槛,而是正在被整合进恶意软件运营环节。

防御方需将AI服务域名视为高价值出口节点,监控自动化及异常使用模式,并将AI流量纳入威胁狩猎和事件响应预案。相应地,AI提供商需要加强网页抓取功能的身份验证,并为企业提供更透明的模型访问外部URL的可视化能力。

参考来源:

Hackers Can Leverage Grok and Copilot for Stealthy Malware Communication and Control

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)