Guardian AI 渗透测试工具

Guardian AI 渗透测试工具

一款新型开源框架正在重塑安全专业人员开展渗透测试的方式,该框架将多个大语言模型直接部署在自动化安全评估的核心位置。

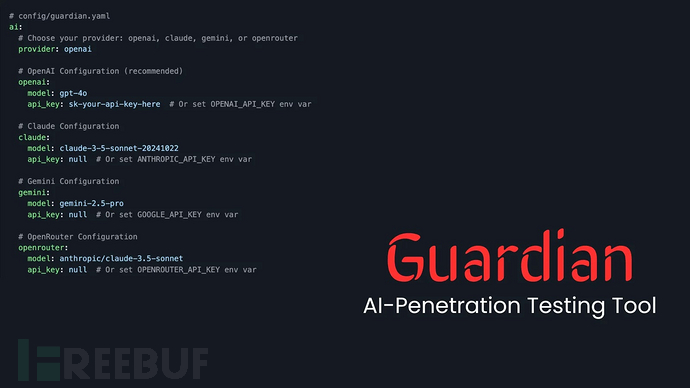

由 Zakir Kun 开发并在 GitHub 开源的 Guardian,是一款企业级 AI 驱动的渗透测试自动化框架。它通过统一的多 Agent 架构协调 OpenAI GPT-4、Anthropic Claude、Google Gemini 和 OpenRouter,旨在提供智能自适应的安全评估,并完整捕获证据。

多 Agent 协同工作机制

Guardian 的设计理念聚焦于 Agent 间的团队协作。不同于将 AI 作为被动助手,该框架部署了四个特定 Agent:规划者(Planner)、工具选择器(Tool Selector)、分析师(Analyst)和报告生成器(Reporter)。这些 Agent 在每个项目中协同工作以达成最佳效果。

- 规划者 Agent:制定评估策略

- 工具选择器 Agent:从 19 款集成安全工具中选择调用对象

- 分析师 Agent:解读发现结果并抑制误报

- 报告生成器 Agent:生成专业级文档

这种流水线设计使框架能够根据发现的漏洞和系统响应动态调整策略,模拟经验丰富的人类渗透测试员的决策过程。

19 款工具智能编排体系

Guardian 整合了 19 款经过实战检验的安全工具,覆盖关键领域:

| 工具名称 | 类别 | 功能描述 |

|---|---|---|

| Nmap | 网络扫描 | 全面端口扫描与服务检测 |

| Masscan | 网络扫描 | 超大规模快速端口扫描 |

| httpx | 网络侦察 | HTTP 探测与响应分析 |

| WhatWeb | 网络侦察 | 技术指纹识别 |

| Wafw00f | 网络侦察 | Web 应用防火墙(WAF)检测 |

| Subfinder | 子域名发现 | 被动子域名枚举 |

| Amass | 子域名发现 | 主动/被动网络映射 |

| DNSRecon | 子域名发现 | DNS 枚举与分析 |

| Nuclei | 漏洞扫描 | 基于模板的漏洞扫描 |

| Nikto | 漏洞扫描 | Web 服务器漏洞扫描 |

| SQLMap | 漏洞扫描 | 自动化 SQL 注入检测与利用 |

| WPScan | 漏洞扫描 | WordPress 专项漏洞扫描 |

| TestSSL | SSL/TLS 测试 | 加密套件与协议分析 |

| SSLyze | SSL/TLS 测试 | 高级 SSL/TLS 配置分析 |

| Gobuster | 内容发现 | 目录与文件暴力破解 |

| FFuf | 内容发现 | 高级 Web 模糊测试 |

| Arjun | 内容发现 | HTTP 参数发现 |

| XSStrike | 安全分析 | 高级 XSS 检测与利用 |

| GitLeaks | 安全分析 | 代码仓库密钥凭证扫描 |

| CMSeeK | 安全分析 | CMS 检测与枚举 |

关键特性在于,即使仅安装部分工具,框架仍可正常运行——AI 会根据可用资源和发现的攻击面自适应调整测试策略。默认支持三个工具并行执行的异步机制,可显著缩短整体评估时长。

可定制化工作流程

框架预置四种工作模式:

- 侦察模式(Recon)

- Web 评估模式(Web)

- 网络评估模式(Network)

- 自主模式(Autonomous)

所有模式均支持通过 YAML 文件自定义。工作流参数遵循明确的优先级体系:工作流级 YAML 覆盖中央配置文件,后者又覆盖工具默认设置,使得团队能够以完全独立的配置运行多个并行任务。

专业报告与安全机制

报告支持 Markdown、HTML 或 JSON 格式,包含原始工具输出、AI 决策轨迹和执行摘要。每项发现均通过 2000 字符的证据片段关联至原始命令执行,支持完整会话重建。

内置安全机制包括:

- 自动将私有 RFC-1918 地址范围加入黑名单的域验证功能

- 默认阻止破坏性操作的安全模式

- 敏感操作前的可配置确认提示(人工介入检查点)

- 记录所有 AI 决策的全面审计日志

技术规格与发展路线

框架要求 Python 3.11 或更高版本,至少需要配置一个 AI 供应商的 API 密钥,支持 Linux、macOS 和 Windows 系统的环境变量密钥管理。

当前发布的 2.0.0 版本规划包含:

- 可视化 Web 仪表盘

- 多会话追踪的 PostgreSQL 后端

- 发现结果与 MITRE ATT&CK 框架的映射

- 插件系统支持

- CI/CD 流水线集成

- 新增对 Llama 和 Mistral 等模型的支持

该项目现已在 GitHub 开源,严格限定用于授权渗透测试、安全研究和教育环境。

参考来源:

Guardian AI-Penetration Testing Tool Connects Gemini, GPT-4 with 19 Security Tools Including Nmap

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)