近期,针对macOS系统的复杂信息窃取木马DigitStealer活动激增,引发网络安全界高度关注。这款2025年末首次出现的恶意软件专门针对Apple M2设备,与普通威胁有明显区别。

该木马主要通过窃取敏感用户数据实施攻击,包括18种加密货币钱包信息、浏览器数据以及macOS钥匙串条目。与多数现代信息窃取木马不同,DigitStealer不属于恶意软件即服务(MaaS)生态,其缺乏关联方使用的网络面板,表明其可能由私人或小型专属团队运营。

感染机制分析

主要感染途径是通过伪装成合法应用(如生产力工具"DynamicLake")进行传播。用户安装被篡改的软件后,木马会启动多阶段感染流程:通过创建Launch Agent实现持久化驻留,确保恶意代码自动运行。

这种后门功能使攻击者能维持长期访问,每10秒轮询一次C2服务器,获取新的AppleScript或JavaScript有效载荷以执行不同恶意功能。

Cyber and Ramen分析团队发现,该木马的基础设施缺乏多样性,表明其采用集中化运营模式。调查显示,其命令服务器集中在特定托管网络,通常通过Tucows等提供商注册域名,并使用Njalla的域名服务器。这种操作安全缺陷为研究人员提供了追踪威胁的重要指标。

规避检测与通信策略

深入分析DigitStealer技术行为发现,其采用复杂机制规避检测与分析:

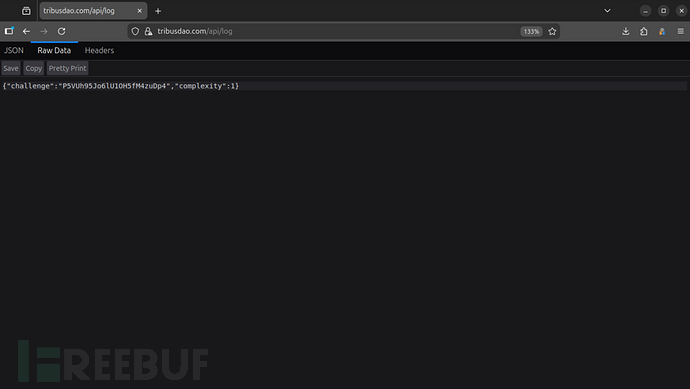

- 通过四个特定API端点(

/api/credentials、/api/grabber、/api/poll和/api/log)与C2服务器通信,处理凭证窃取和文件上传等任务 - 采用加密质询-响应系统阻止安全研究人员探测:服务器发送唯一"质询"字符串和复杂度等级,客户端需通过哈希运算匹配特定模式才能获得有效会话令牌

- 将系统硬件UUID经MD5哈希处理后发送至C2服务器,形成可识别的数字指纹

这种反分析特性确保自动化扫描工具难以与命令服务器交互,同时为防御者提供了可主动监控分析的识别特征。

参考来源:

DigitStealer Gains Attention as macOS-Targeting Infostealer Exposes Key Infrastructure Weaknesses

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)