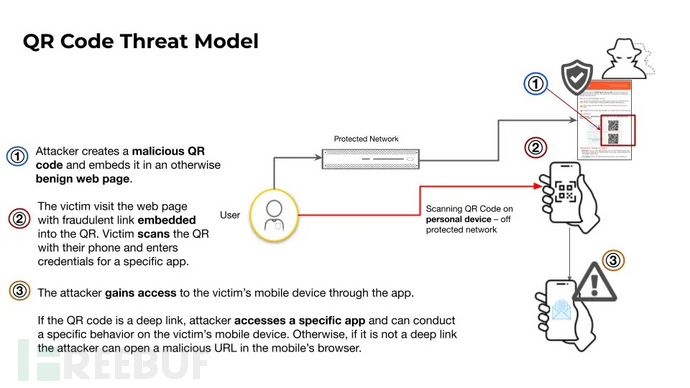

二维码已成为打开链接、支付账单和登录账户的常用方式,但这种便捷性也让攻击者能够在几秒钟内将受害者从现实世界引导至危险的网页或应用操作。在最近的攻击活动中,二维码图像本身并非威胁,而是作为可隐藏复杂重定向链的传播载体。

恶意二维码攻击现状

Palo Alto Networks研究人员发现恶意二维码活动激增。过去几个月,他们追踪到结合钓鱼和诈骗的攻击活动,其爬虫每天检测约7.5万个二维码,其中约15%的页面导向恶意链接,相当于每天检测到超过1.1万个威胁。

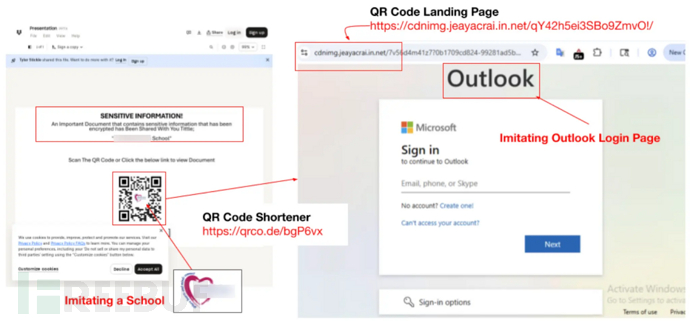

由于大多数扫描行为发生在安全控制较弱的个人移动设备上(相比企业管理的桌面设备),一次扫描就可能突破企业安全边界,将用户引导至伪造的登录页面。攻击者使用可更改目标或数天后失效的二维码短链接,使得威胁更难追踪。

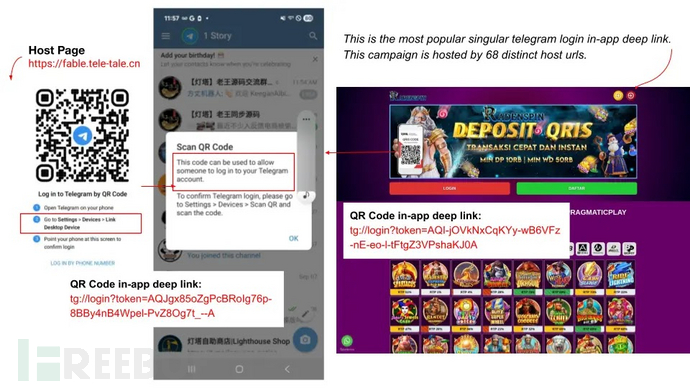

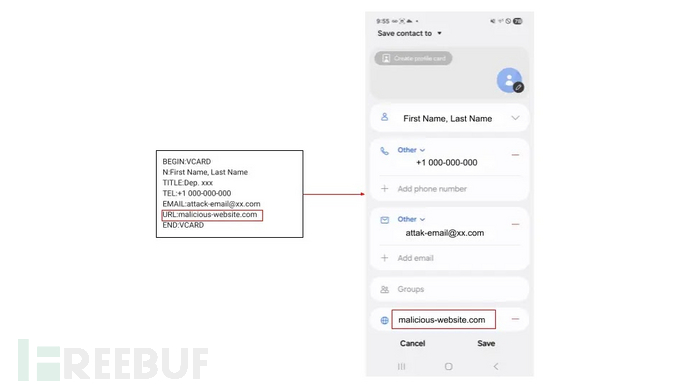

应用内深度链接攻击

深度链接是能直接打开应用中特定页面的特殊URL。Unit 42观察到超过3.5万个携带Telegram深度链接的二维码,其中登录链接占Telegram案例的97%,约五分之一的托管页面存在恶意特征。

攻击者还试图通过二维码链接Signal、WhatsApp或Line账户的新会话,其中部分攻击专门针对乌克兰的Signal用户。

Palo Alto Networks发现约3%的二维码包含应用内深度链接,并警告防御者可能错过后续行为,因为这些行为对常规网络分析不可见,通常需要安装目标应用的移动沙箱环境,并对自定义URL方案进行个案审查。

防御建议

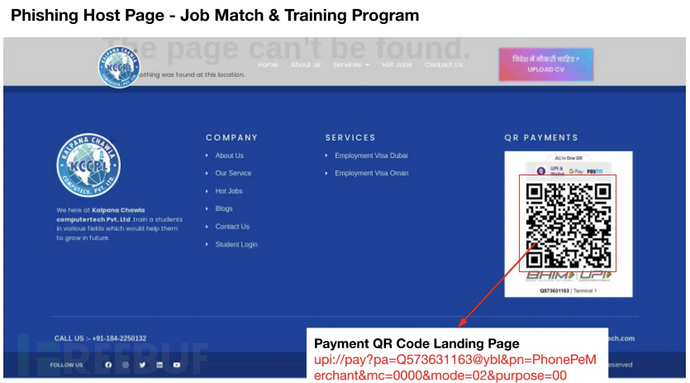

为降低风险,安全团队应将二维码视为不可信输入,在用户扫描前先行检测。研究人员观察到通过二维码传播的1,457个不同APK文件导致5.9万次检测后,建议扩大对网页和文档中二维码图像的监控,阻止已知的二维码短链接滥用行为,并限制直接安装APK文件。

企业还应加强电子邮件和网络过滤,检测基于二维码的诱饵并阻止恶意重定向。持续的用户安全意识培训可进一步降低二维码驱动的钓鱼和恶意软件攻击成功率。

对用户而言,应始终验证来源、在打开前预览完整URL,并警惕紧急支付提示。切勿通过随机二维码批准应用登录或设备链接,保持操作系统更新,并禁用未知应用的安装设置。

参考来源:

QR Codes Used to Spread Phishing Attacks and Malicious Apps Across Mobile Devices

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)