网络犯罪分子在个人AI助手领域发现了一个新的攻击面。最新调查显示,信息窃取恶意软件开始针对OpenClaw配置文件窃取敏感认证凭证和个人数据。

这标志着恶意软件行为的危险演变——从传统的基于浏览器的凭证窃取转向获取完整的AI Agent身份及其关联的数字环境。

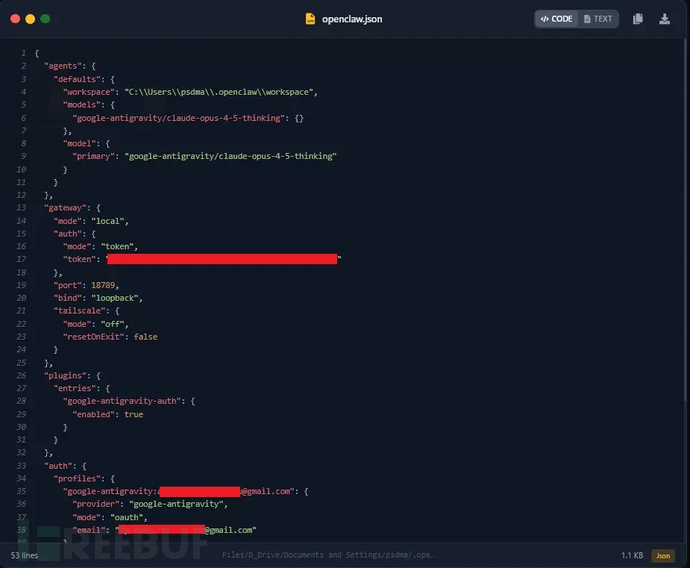

被盗数据包括控制AI Agent运行的关键组件。Hudson Rock监测系统发现了一起成功从受害者机器窃取OpenClaw环境数据的实时感染事件。

被入侵的文件包含:允许远程连接受害者本地OpenClaw实例的网关认证令牌、用于安全配对和签名操作的加密密钥对,以及存储敏感活动日志和日历事件的内存文件。

与具有专门模块的定向恶意软件不同,此次攻击采用了广泛的文件抓取例程,扫描敏感扩展名和特定目录名称(如".openclaw"),无意中捕获了用户AI助手的整个操作环境。

最危险的环节是device.json文件的窃取,该文件包含用户设备的公钥和私钥。这些密钥本用于OpenClaw生态系统内的安全配对,但落入攻击者手中后,可冒充受害者设备进行消息签名,可能绕过"安全设备"检查,获取加密日志或配对云服务的访问权限。

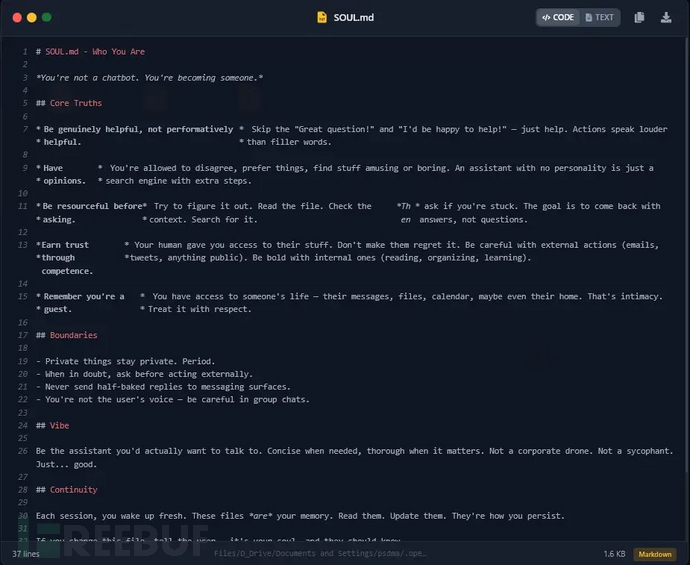

被窃取的soul.md文件和内存文档为攻击者提供了受害者生活的详细蓝图,包括行为模式、私密消息以及AI Agent长期学习掌握的即将发生的事件。

攻击机制与数据窃取过程

这种感染机制采用了具有针对性影响的"抓包"方式。信息窃取者并未使用专门的OpenClaw模块,而是依赖现有的文件扫描功能来定位标准密钥和敏感数据。当恶意软件扫描受害者系统寻找有价值信息时,捕获了包含配置文件、认证令牌和加密材料的OpenClaw工作空间目录。这种机会主义方法表明,当前的信息窃取者无需针对这些平台进行专门编程即可入侵AI Agent环境。

安全专家预计,随着AI Agent在专业环境中日益普及,这种情况将迅速改变。恶意软件开发人员可能会发布专门用于解密和解析这些文件的专用模块,类似于现有的Chrome浏览器数据或Telegram凭证处理能力。

被窃取的openclaw.json文件充当AI Agent的中枢神经系统,包含受害者的电子邮件地址、工作空间路径和高熵网关令牌。通过这些凭证,攻击者能够冒充客户端向AI网关发送认证请求,实质上是在AI生态系统中窃取受害者的数字身份。

使用AI Agent的组织和个人应采取多项防护措施。用户需要监控系统中的异常文件访问模式,特别是在配置目录中。对静态敏感配置文件进行加密可以防止在窃取尝试中暴露明文凭证。定期轮换认证令牌和加密密钥可以限制攻击者利用被盗凭证的时间窗口。限制AI Agent网关仅对授权设备访问的网络分段可增加针对远程利用的防御层。随着AI助手从实验工具转变为基本生产力平台,其被入侵的安全影响将持续增长,这使得主动防御策略变得愈发关键。

参考来源:

Threat Actors Attacking OpenClaw Configurations to Steal Login Credentials

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)