ZeroDayRAT是一款通过Telegram公开售卖的新型移动端间谍软件平台,其活动最早可追溯至2026年2月2日。该恶意软件同时针对Android(5-16版本)和iOS(最高26版本)系统,为攻击者提供跨平台攻击工具。

全方位监控能力

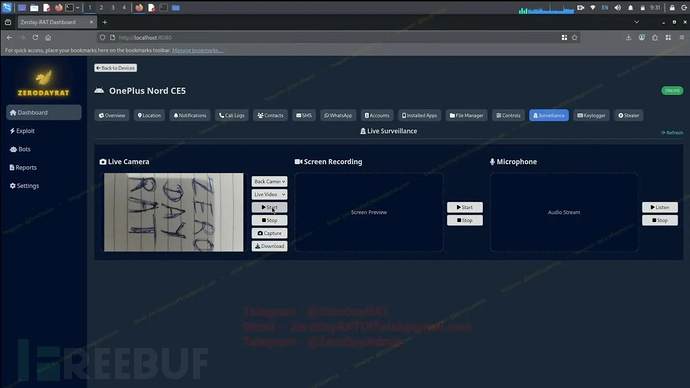

攻击者可通过基于浏览器的控制面板对受感染手机实施监控:

- 实时GPS定位追踪

- 通知内容捕获

- 短信访问(含OTP验证码)

- 摄像头/麦克风实时画面调取

- 屏幕录制功能

- 结合应用上下文环境的键盘记录

该工具还能列举设备注册账户,并具备加密货币剪贴板地址替换、银行凭证窃取的覆盖攻击等高级窃密功能。iVerify研究人员在调研"即用型"移动间谍软件快速增长市场时发现了ZeroDayRAT。该工具经过特殊设计,攻击者无需深厚技术背景即可操作。

传播途径分析

初始感染通常通过短信钓鱼(smishing)实现,受害者点击短信中的链接后会跳转至伪造应用下载页面。类似攻击诱饵也可能通过以下渠道传播:

- 钓鱼邮件

- 假冒应用商店

- WhatsApp/Telegram聊天中的恶意链接 最终诱导用户下载Android APK或iOS有效载荷。

用户画像构建

成功植入后,攻击者可通过以下维度构建受害者画像:

- 设备详细信息

- SIM卡及运营商数据

- 应用使用记录

- 拦截的通讯内容

特别值得注意的是,攻击者通过短信监控可获取基于短信的双因素验证码,极大提高了账户接管和直接资金损失风险。

典型感染链分析

标准感染流程始于制造紧迫感的诱导信息,将目标引导至伪装成合法的下载页面。用户安装恶意应用后,植入程序会向攻击者控制面板回传数据,攻击者可获取:

- 位置历史记录

- 通知内容

- 含银行警报和OTP码的短信

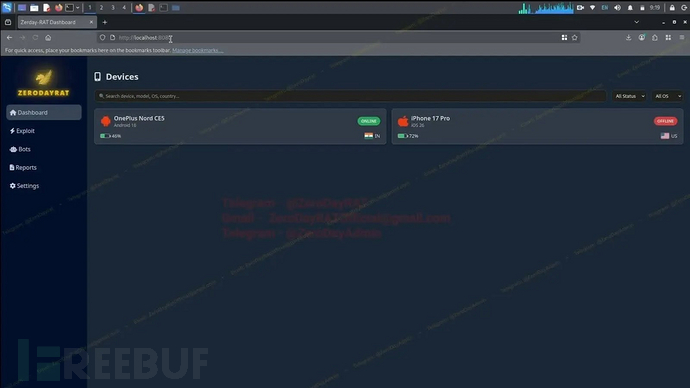

控制面板概览界面会显示设备型号、操作系统版本、锁屏状态、所在国家及实时活动时间轴,这些信息能加速攻击者的目标筛选决策。

防御建议

安全专家建议将手机视为终端设备进行防护:

- 仅通过官方应用商店下载应用

- 限制侧载安装

- 点击短信链接前验证真实性

- 尽可能使用比短信更安全的MFA验证方式

- 怀疑信息泄露后立即更换密码

- 警惕突然出现的权限请求、异常耗电或未知辅助功能服务

企业用户应部署移动威胁监测系统,并建立明确的间谍软件分类处置流程。及时上报安全事件有助于控制损失范围。

参考来源:

New ZeroDayRAT Attacking Android and iOS For Real-Time Surveillance and Data Theft

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)