大型企业的安全团队已耗费大量时间追踪软件供应链、第三方库和内部代码库中的漏洞。Java环境进一步扩大了风险敞口,因为众多关键业务系统仍运行在JVM(Java虚拟机)上。Azul公司2026年对2000余名Java专业人员的调查显示,64%的受访者表示其所在机构超半数应用或工作负载基于Java构建或运行于Java虚拟机。

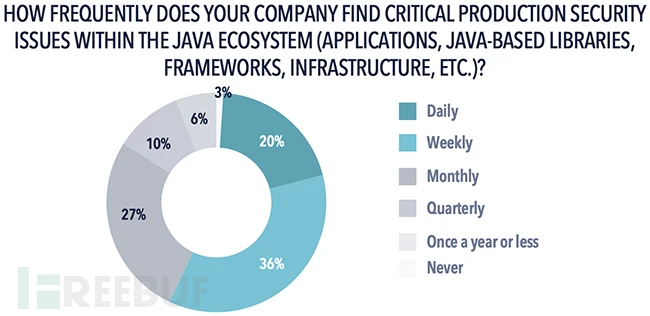

56%的企业每天或每周需处理CVE漏洞(数据来源:Azul)

CVE响应已成常规任务

当前许多Java团队将漏洞响应视为周期性运维流程。调查中56%的受访者表示,其所在机构每天或每周都会发现Java生态中的关键生产安全问题,包括Java应用、库、框架及支撑基础设施中的漏洞。对众多企业而言,补丁修复已成为常规DevOps工作流的一部分,这源于持续披露的漏洞和常态化扫描机制。该现象在受监管行业和大型企业中尤为突出,这些机构的交易处理、客户门户和后端服务往往依赖Java技术栈。

误报消耗DevOps资源

调查显示30%的受访者表示,其DevOps团队超半数时间用于处理JVM工作负载相关的安全漏洞误报。误报来源多样,包括依赖项扫描器、漏洞分类错误,以及CI/CD流水线工具对生产环境从未执行的代码路径的误标记。这实质上形成了影响安全效能的效率问题——当团队耗费大量时间处理低价值告警时,补丁优先级管理将更加困难,修复周期也随之延长。

无效代码暗藏双重隐患

大型Java系统常积累开发团队不敢轻易移除的无效代码。63%受访者表示这些"僵尸代码"对其DevOps效率造成"显著"或"一定程度"影响。从安全视角看,无效代码通过多种方式扩大攻击面:引入额外依赖项、滞留过时库文件,以及导致补丁适用性判断困难。遗留代码还会加剧事件响应复杂度,当团队无法确认代码活跃状态时,漏洞修复往往演变为需要大量测试协调的全面补丁行动。

Oracle许可政策影响安全规划

92%受访者对Oracle Java定价表示担忧,同时81%的机构已开始或计划将部分/全部Oracle Java工作负载迁移至非Oracle的OpenJDK发行版。这种趋势带来双重风险:其一是运维中断风险,迁移涉及运行时环境、补丁流程和支持模式的变更;其二是版本碎片化风险,部分迁移可能导致生产系统维护多个Java发行版,加剧漏洞管理与合规审计的复杂性。调查还发现,由于不受支持的Java版本会增大风险暴露,安全合规压力正加速企业对新版Java LTS(长期支持版本)的采用。

AI代码生成引入新变量

30%受访者表示其超半数新Java应用代码由AI代码生成工具创建。代码自动更新工具使用率显示:ChatGPT(58%)、Gemini AI(51%)、Amazon Q(32%)和Claude AI(31%)。该趋势引发代码来源可信度、生成代码引入的不安全模式,以及未经审查代码部署等安全问题,同时凸显了面向生产执行的运行时监控与漏洞检测的重要性。

参考来源:

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)