Windows权限维持实验

【实验目的】

利用Windows系统自带的net user、copy、attrib命令,通过搭配命令相关参数达到对Windows系统权限维持的目的。

【知识点】

掌握隐藏账户的创建与发现、shift后门实现及程序文件隐藏命令。

【实验原理】

通过Windows系统自带的命令及功能进行巧妙运用,进一步实现对Windows系统权限的维持。

【实验设备】

主机终端:Windows2008主机*1台。

【实验思路】

隐藏系统用户。

Shift后门。

隐藏文件。

【实验步骤】

1. 隐藏系统用户

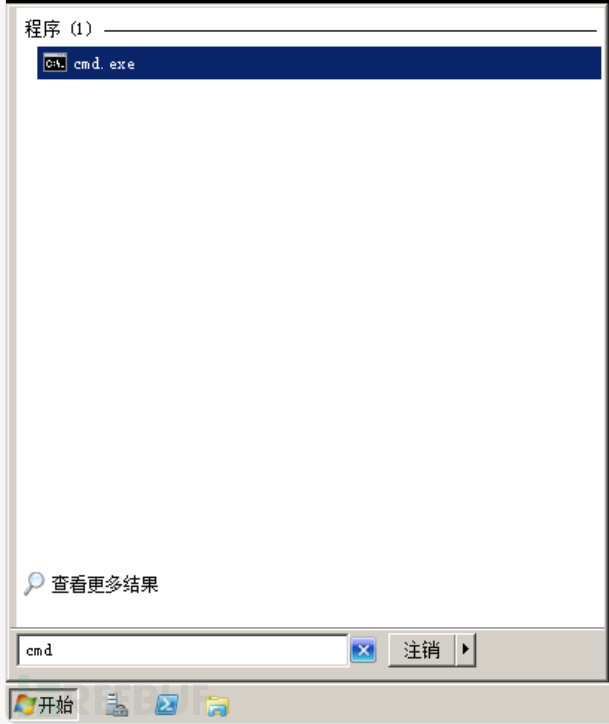

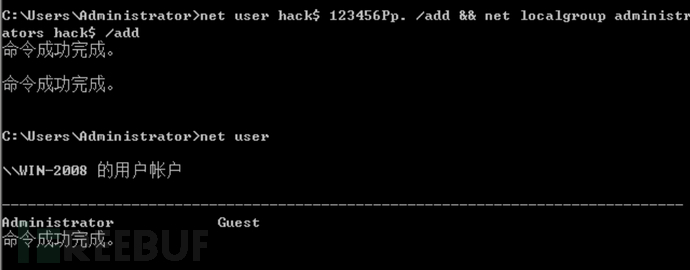

(1) 登录操作机,用户名/密码:administrator/com.1234。单击桌面左下角的【开始】菜单,在搜索框内输入cmd,打开命令窗口,如图所示。创建用户账号并属于管理员组,执行命令如下:

net user hack$ 123456Pp. /add && net localgroup administrators hack$ /add

用户名后面加$时,说明该账户属于隐藏账户,执行命令net user,查看账户时并未显示出该账户,如图所示。

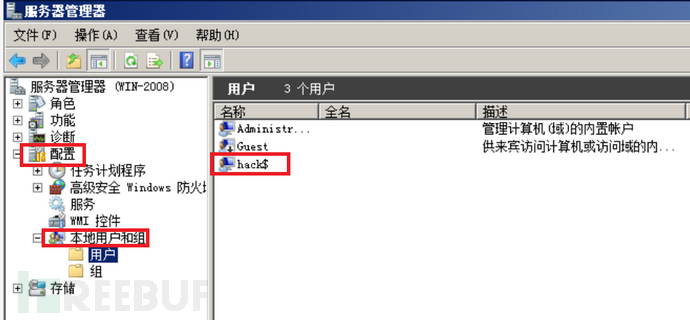

(2) 查看通过命令创建的隐藏账户。右击桌面左侧的【计算机】,选择【管理(G)】选项,如图所示。依次双击【配置】→【本地用户和组】→【用户】,可以查看到hack$用户,如图所示。

(3) 这时可通过注册表克隆用户,使用命令和服务器管理器查看都无法发现此类用户。在上述已经通过命令创建了hack隐藏用户的基础上,执行命令regedit.exe,打开注册表,如图所示。从注册表按照路径HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\找到隐藏用户hack。其中000001F4是Administrator账户在系统中的权限值,000003E8是hack$账户在系统中的权限值,如图所示。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)