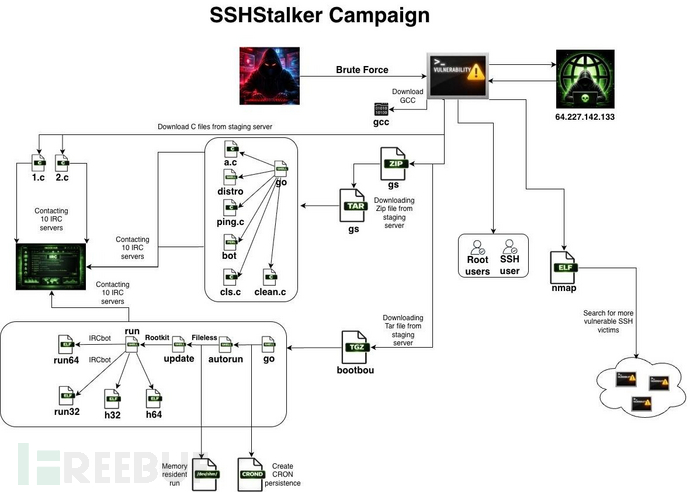

网络安全研究人员披露了一个名为SSHStalker的新型僵尸网络攻击活动细节,该网络依赖互联网中继聊天(IRC)协议实现命令与控制(C2)功能。

网络安全公司Flare表示:"该工具集结合了隐蔽辅助程序与旧版Linux漏洞利用技术:除了日志清理工具(篡改utmp/wtmp/lastlog)和rootkit类组件外,攻击者还保留了大量2009-2010年间针对Linux 2.6.x内核的漏洞利用代码(CVE编号)。这些漏洞对现代系统价值有限,但对'被遗忘'的基础设施和长期遗留环境仍然有效。"

自动化攻击与持久潜伏特性

SSHStalker将IRC僵尸网络机制与自动化大规模入侵操作相结合,通过SSH扫描器和其他现成扫描工具将易受攻击系统纳入网络,并将其注册到IRC频道中。与其他通常利用此类僵尸网络进行分布式拒绝服务(DDoS)攻击、代理劫持或加密货币挖矿的短期攻击活动不同,SSHStalker被发现会维持持久访问权限而不进行后续攻击行为。

这种潜伏特性使其与众不同,表明被入侵基础设施可能被用于攻击准备、测试或战略保留以供未来使用。

技术实现细节

SSHStalker的核心组件是一个Golang扫描器,它会扫描22端口寻找开放SSH的服务器,以蠕虫式传播扩大攻击范围。攻击还会投放多个有效载荷,包括IRC控制bot变体和Perl文件bot,后者会连接至UnrealIRCd服务器,加入控制频道并等待执行洪水流量攻击和控制其他bot的指令。

攻击还通过执行C程序文件清理SSH连接日志,消除恶意活动痕迹以降低取证可见性。此外,该恶意工具包包含"保活"组件,确保主恶意进程在被安全工具终止后60秒内重新启动。

利用的漏洞与攻击工具库

SSHStalker的显著特点是结合了大规模入侵自动化技术与16个影响Linux内核的漏洞利用代码,其中部分漏洞可追溯至2009年。漏洞利用模块使用的缺陷包括(CVE-2009-2692)、(CVE-2009-2698)、(CVE-2010-3849)、(CVE-2010-1173)、(CVE-2009-2267)、(CVE-2009-2908)、(CVE-2009-3547)、(CVE-2010-2959)和(CVE-2010-3437)等。

Flare对攻击者基础设施的调查发现了大量开源攻击工具和已公开的恶意软件样本,包括:

- 用于实现隐蔽和持久化的rootkit

- 加密货币挖矿程序

- 可执行名为"website grabber"二进制文件的Python脚本,用于从目标网站窃取暴露的亚马逊云服务(AWS)密钥

- 具有C2和远程命令执行功能的IRC bot——EnergyMech

攻击者背景分析

由于IRC频道和配置词表中存在"罗马尼亚式昵称、俚语模式和命名惯例",研究人员怀疑该攻击活动幕后黑手可能来自罗马尼亚。其操作特征与名为Outlaw(又称Dota)的黑客组织高度重合。

Flare指出:"SSHStalker似乎不专注于新型漏洞利用开发,而是通过成熟的实现和编排展示操作控制能力,主要使用C语言编写核心bot和底层组件,shell脚本负责编排和持久化,Python和Perl仅限用于攻击链中的辅助自动化任务和运行IRCbot。该威胁行为体虽未开发0Day或新型rootkit,但在大规模入侵工作流、基础设施循环利用以及跨异构Linux环境的长期持久化方面展现出强大的操作纪律。"

参考来源:

SSHStalker Botnet Uses IRC C2 to Control Linux Systems via Legacy Kernel Exploits

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)