高绩效的SOC团队正越来越多地采用沙箱衍生的威胁情报,使威胁狩猎变得可重复且有效。ANY.RUN的TI Lookup等工具基于数百万次分析得出的真实攻击者行为,能够实现更快速的狩猎。

威胁狩猎仍是成熟安全运营中心(SOC)的基石,旨在检测隐蔽的对手,防止其造成损害。然而,许多项目因数据源分散、情报过时和缺乏行为背景而失败,导致驻留时间延长和资源使用效率低下。

团队通常从MITRE ATT&CK框架等攻击者技术知识入手,但难以将其转化为可扩展的检测。如果没有进程树、注册表更改和网络流等执行数据,狩猎仍停留在理论层面。入侵指标(IOC)孤立出现,缺乏揭示攻击进展或目标资产的序列。

这导致分析师花费数周时间进行狩猎,但对输出结果信心不足。由于主动努力未能明显降低事件风险,领导层看到的投资回报率(ROI)较低。

无效狩猎的业务影响

威胁发现延迟会放大损害:攻击者在被发现前已实现持久性、凭证窃取或横向移动。由于遏制范围扩大和调查时间延长,事件成本上升。

高管缺乏可量化的风险指标,阻碍预算决策。分析师因低产出任务而精疲力竭,分散了对高影响力工作的注意力。

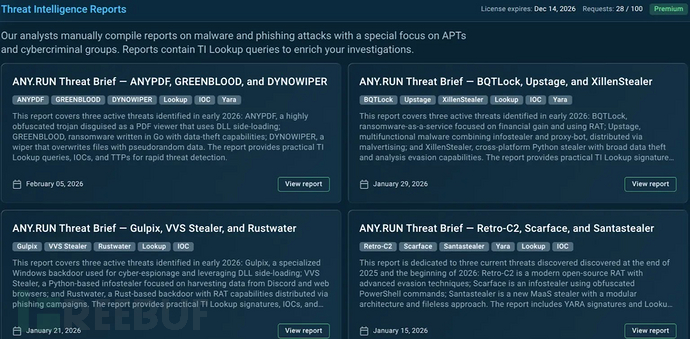

ANY.RUN的威胁情报报告由分析师根据最新的沙箱调查数据创建,并附带即用型TI Lookup查询。

领先的SOC优先考虑来自实时执行的威胁情报,而非静态报告。ANY.RUN的TI Lookup就是例证,它汇总了来自15,000个SOC团队和600,000名分析师的5,000多万次沙箱会话数据。

该工具于2024年推出,2025年完善,支持40多种指标类型的2秒搜索,包括IOC、行为指标(IOB)、攻击指标(IOA)和战术、技术与程序(TTP)。数据新鲜度来自每天交互式处理的16,000个威胁,捕获了静态工具遗漏的规避性恶意软件。

关键支持功能包括与SIEM、SOAR和TIP的API/SDK集成;针对真实样本的YARA规则测试;以及按行业、地域和时间范围筛选。

| 威胁狩猎阶段 | 无TI Lookup | 有TI Lookup | 业务成果 |

|---|---|---|---|

| 假设生成 | 报告中的理论假设 | 根据15,000+ SOC的执行验证 | 更广泛的可见性,更早的检测 |

| 指标分析 | 上下文有限的孤立IOC | 来自最新数据的行为历史丰富 | 更少的误报,更快的分类 |

| 技术探索 | 抽象的MITRE映射 | 完整上下文的实时执行 | 更好地覆盖规避性攻击 |

| 优先级排序 | 基于直觉 | 按活跃目标(行业/地域)筛选 | 关注与业务相关的威胁 |

| 验证 | 部署后 | 在真实数据上预验证,YARA测试 | 降低平均修复时间(MTTR),减少恢复成本 |

为最大限度降低业务风险,提升威胁狩猎的投资回报率。为您的SOC或MSSP团队获取ANY.RUN的TI Lookup访问权限

用例1:MITRE技术狩猎

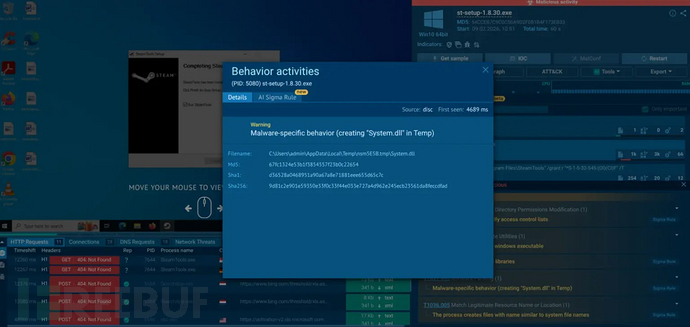

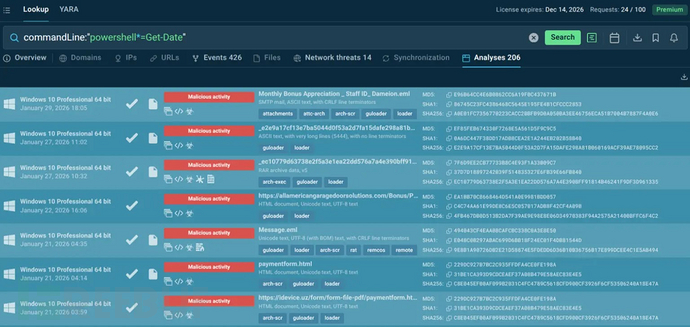

对于MITRE ATT&CK技术T1036.003(伪装:重命名系统工具),根据沙箱数据,这是2025年的顶级方法,TI Lookup返回数十次执行,显示重命名的进程如"svchost.exe"模仿合法工具commandLine:"powershell*=Get-Date"

狩猎人员访问沙箱会话以观察文件投放、注册表调整和网络回调,改进检测,超越通用签名。这减少了误报并加快了对变种的覆盖。

用例2:活跃活动追踪

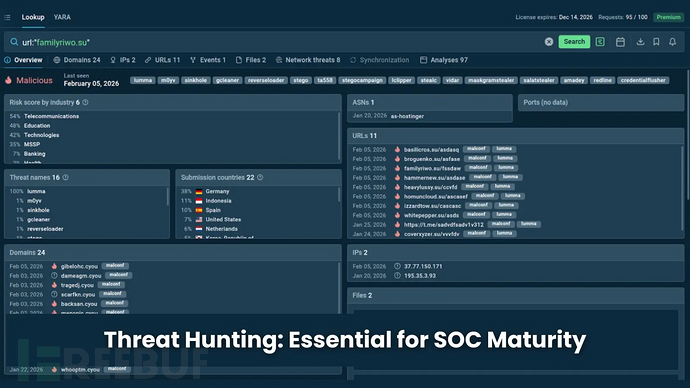

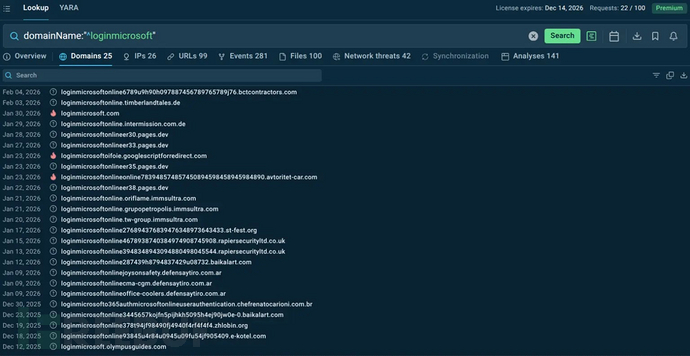

钓鱼活动快速演变;TI Lookup的域名模式搜索(如"^loginmicrosoft")揭示了与EvilProxy等家族相关的链条,通过伪造的微软页面针对金融高管。

限制为近期数据可标记活跃IOC如familyriwo.su,在基础设施轮换前实现及时拦截。

用例3:YARA规则验证

部署YARA规则存在噪音风险;TI Lookup在生产前扫描数百万样本。针对SMTP/HTTP外泄字符串的AgentTesla规则匹配确切变种,突出改进以提升真阳性率。

集成ANY.RUN的TI功能以增强和扩展您的威胁狩猎,保护业务免受当前威胁态势影响

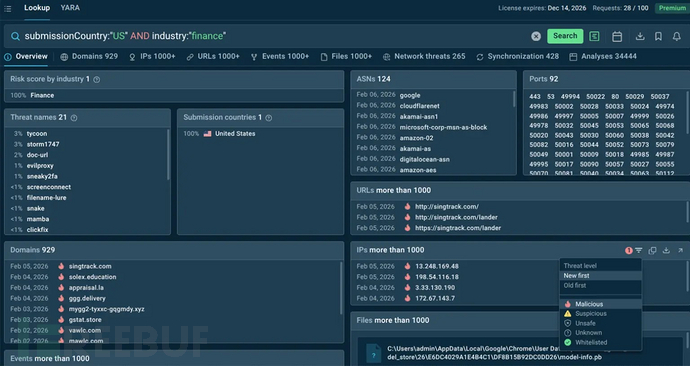

用例4:行业特定优先级排序

美国金融公司查询"submissionCountry:US AND industry:finance"以浮现2023-2025年的Tycoon钓鱼工具包和EvilProxy活动,使狩猎与FinCEN目标行动等真实风险保持一致submissionCountry:"US" and industry:"finance"

用例5:报告到狩猎管道

ANY.RUN报告嵌入TI Lookup查询(如带有"powershell Get-Date"的命令行),链接到完整链条的会话。这验证了持续活动,简化了情报到检测的工作流程。

SOC和业务收益

SOC报告规划更快(分钟而非小时)、规则质量更高,并减少了手动OSINT狩猎。企业实现了主动暴露减少、工具投资回报率优化,以及通过可衡量的MTTR削减实现合规。

在2026年网络犯罪成本全球超过20万亿美元的威胁态势中,TI Lookup等情报平台将狩猎从艺术转变为科学。受金融、交通、科技和MSSP信任,它以观察到的行为为基础防御,证明了威胁狩猎的价值。

通过新鲜情报丰富威胁狩猎,实现检测率提升36%

参考来源:

Threat Hunting Is Critical to SOC Maturity but Often Misses Real Attacks

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)