好,我现在需要帮用户总结一篇文章,控制在100字以内。首先,我得仔细阅读文章内容,理解主要信息。这篇文章讲的是iVerify发现了一个新的恶意软件ZeroDayRAT,它是一个间谍软件工具包,可以在Android和iOS设备上进行远程控制。 接下来,我要找出关键点:ZeroDayRAT的功能包括监控、数据收集、远程操作、金融盗窃等。它支持多种操作系统版本,影响范围广。此外,文章还提到了防范建议,比如只从官方应用商店下载应用。 现在我需要把这些信息浓缩到100字以内。要确保涵盖主要威胁、功能和防范措施。同时,语言要简洁明了,直接描述内容,不需要开头语。 最后检查字数是否符合要求,并确保所有关键点都被涵盖。 </think> iVerify发现了一种新型恶意软件ZeroDayRAT,该工具包可远程控制Android和iOS设备,具备数据窃取、实时监控、金融盗窃等功能,并支持多种操作系统版本。其广泛兼容性和强大功能使其成为严重的网络安全威胁。 2026-2-10 15:0:41 Author: www.securityinfo.it(查看原文) 阅读量:12 收藏

Feb 10, 2026 In evidenza, Malware, Minacce, News, RSS, Tecnologia

I ricercatori di iVerify, un’azienda specializzata in sicurezza informatica per dispositivi mobili, ha rivelato l’arrivo nel panorama delle minacce di un nuovo, preoccupante strumento: ZeroDayRAT. Questa piattaforma spyware è emersa nel sottobosco del cybercrime su Telegram, presentandosi come una soluzione completa per il controllo remoto di dispositivi Android e iOS. Lungi dall’essere un semplice estrattore di dati, ZeroDayRAT si posiziona come un toolkit di compromissione mobile a tutto tondo in grado di offrire agli aggressori un controllo profondo e persistente sui dispositivi infetti.

Architettura e Compatibilità del Malware

ZeroDayRAT si distingue per la sua ampia compatibilità, estendendosi su un vasto spettro di versioni di sistemi operativi mobili. Gli sviluppatori pubblicizzano il supporto per le versioni Android dalla 5 alla 16, coprendo quindi sia dispositivi legacy che i più recenti aggiornamenti del sistema operativo Google. Sul fronte Apple, la compatibilità arriva fino a iOS 26, includendo le ultime versioni del sistema operativo mobile. Questa trasversalità rende ZeroDayRAT una minaccia preoccupante poiché la sua potenziale superficie di attacco è estremamente ampia. La piattaforma offre agli acquirenti un pannello di controllo completo, con una interfaccia di gestione intuitiva e centralizzata dei dispositivi compromessi, evidenziando una grande maturità nella sua concezione e implementazione.

Capacità di Monitoraggio e Raccolta Dati

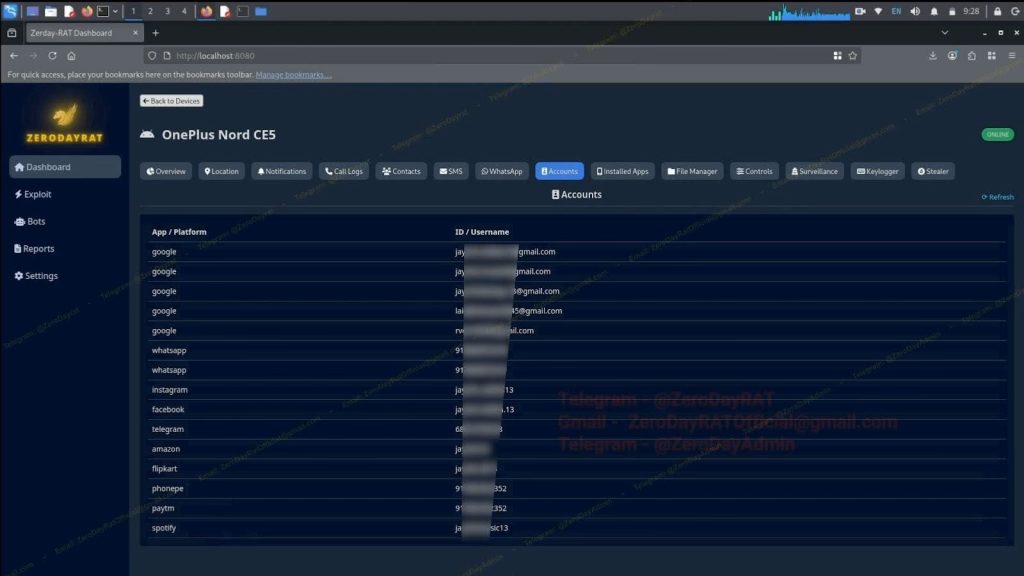

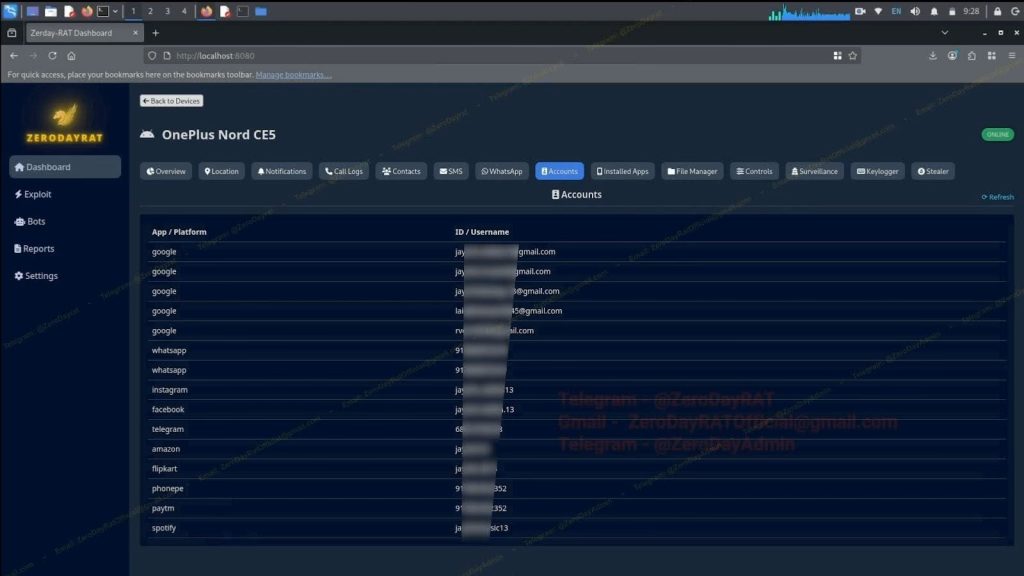

Il cuore operativo di ZeroDayRAT risiede nelle sue estese capacità di sorveglianza passiva. La dashboard di gestione del malware fornisce all’operatore una panoramica dettagliata di ogni dispositivo compromesso, visualizzando informazioni cruciali come il modello del terminale, la versione del sistema operativo, lo stato della batteria, i dettagli della SIM (inclusi IMSI e IMEI), la posizione geografica del dispositivo e lo stato del blocco schermo. A un livello più granulare, il malware è in grado di registrare l’utilizzo delle applicazioni, tracciare le cronologie delle attività dell’utente e intercettare tutti gli scambi di messaggi SMS. Ulteriori sezioni del pannello permettono di visualizzare le notifiche ricevute e un elenco degli account registrati sul dispositivo, fornendo identificativi utente ed e-mail che potrebbero essere successivamente sfruttati per attacchi di brute-forcing o credential stuffing su altri servizi. Se sono stati ottenuti i permessi di accesso al GPS, ZeroDayRAT è in grado di tracciare la vittima in tempo reale, visualizzando la posizione attuale su una mappa interattiva, completa di cronologia degli spostamenti.

Dal sito di iVerify

Operazioni Attive e Controllo Remoto

Oltre alla sorveglianza passiva, ZeroDayRAT abilita una serie di operazioni attive che consentono agli aggressori un controllo diretto sul dispositivo. Questo include la possibilità di attivare da remoto le fotocamere (sia quella anteriore che posteriore) e il microfono, fornendo flussi multimediali in tempo reale per la sorveglianza ambientale. Un modulo di registrazione dello schermo permette di catturare l’interazione dell’utente con il dispositivo, rivelando password, PIN, gesti di sblocco e altre informazioni sensibili. L’accesso ai permessi SMS è particolarmente critico: non solo consente l’intercettazione delle password monouso (OTP), facilitando il bypass dell’autenticazione a due fattori (2FA), ma permette anche l’invio di SMS dal dispositivo della vittima, potenzialmente per attività di spam, frode o diffusione del malware stesso. Ulteriormente, un modulo keylogging registra ogni input dell’utente, comprese password, pattern di sblocco e qualsiasi testo digitato, offrendo una miniera d’oro di credenziali.

Furto Finanziario Avanzato

ZeroDayRAT implementa moduli specifici per il furto finanziario, dimostrando una focalizzazione diretta sull’esfiltrazione di asset economici. Un componente dedicato al furto di criptovalute scannerizza le app wallet più comuni come MetaMask, Trust Wallet, Binance e Coinbase. Questo modulo non solo registra gli ID dei wallet e i saldi, ma tenta anche l’iniezione di indirizzi negli appunti, sostituendo gli indirizzi wallet copiati dalla vittima con indirizzi controllati dall’aggressore per deviare le transazioni. Parallelamente, un “bank stealer” prende di mira le app di online banking, le piattaforme UPI (come Google Pay e PhonePe) e servizi di pagamento come Apple Pay e PayPal. La tattica principale qui è l’utilizzo di overlay screen, ovvero schermate false che si sovrappongono all’interfaccia legittima dell’app per ingannare la vittima e indurla a inserire le proprie credenziali direttamente nelle mani dell’aggressore.

Implicazioni per la Sicurezza Aziendale e Individuale

Il toolkit ZeroDayRAT, sebbene non sia stato dettagliato il suo meccanismo di distribuzione iniziale da iVerify, rappresenta una minaccia significativa a più livelli. Per le organizzazioni, la compromissione di un dispositivo di un dipendente tramite ZeroDayRAT potrebbe fungere da punto d’ingresso per violazioni aziendali più ampie, esponendo dati sensibili e infrastrutture critiche. La capacità di intercettare OTP e credenziali, unita al keylogging e al controllo remoto, può bypassare molte delle difese perimetrali tradizionali. A livello individuale, una compromissione ZeroDayRAT porta a una totale perdita di privacy e a potenziali perdite finanziarie devastanti. La raccomandazione primaria per mitigare tali rischi rimane l’adesione rigorosa all’installazione di applicazioni esclusivamente dagli store ufficiali (Google Play e Apple App Store) e da sviluppatori con comprovata reputazione. Per gli utenti ad alto rischio, l’attivazione di funzionalità di sicurezza avanzate come la “Modalità Lockdown” su iOS e la “Protezione Avanzata” su Android è fortemente consigliata, poiché queste opzioni sono progettate per limitare l’esposizione a exploit e malware sofisticati.

- 2FA bypass, cybercrime, furto criptovalute, iVerify, keylogging, malware mobile, sicurezza Android, sicurezza iOS, sicurezza IT, sorveglianza remota, spyware mobile, Threat Hunting, ZeroDayRAT

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh