Web漏洞扫描

【实验目的】

利用Kali攻击机中Nikto工具扫描目标主机发现所包含漏洞以及利用sqlmap工具扫描判断目标站点是否存在SQL注入漏洞。

【知识点】

Nikto操作及使用、SQLmap扫描使用。

【实验原理】

Nikto是一个开源的WEB扫描评估软件,可以对Web服务器进行多项安全测试,能在230多种服务器上扫描出 2600多种有潜在危险的文件、CGI及其他问题。Nikto可以扫描指定主机的WEB类型、主机名、指定目录、特定CGI漏洞、返回主机允许的 http模式等。

Sqlmap是一个用来SQL注入攻击的自动化工具,利用Python编写,里面有很多py脚本,可绕过waf及防火墙等功能。

【实验设备】

主机终端:kali2020主机1台、Windows2008主机1台、windows7主机*1台。

【软件工具】

Nikto、SQLmap、Phpstudy

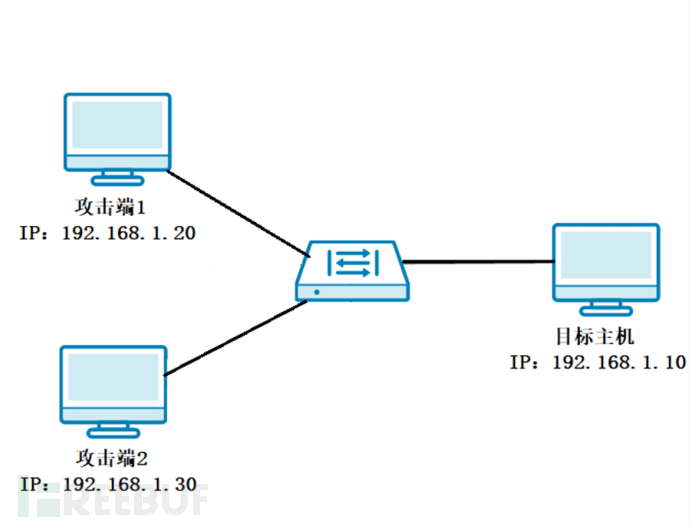

【实验拓扑】

实验拓扑如图所示。

【实验思路】

利用Nikto工具扫描出存在的web漏洞。

使用SQLmap工具对目标主机站点服务进行扫描。

【实验步骤】

1. 执行攻击操作

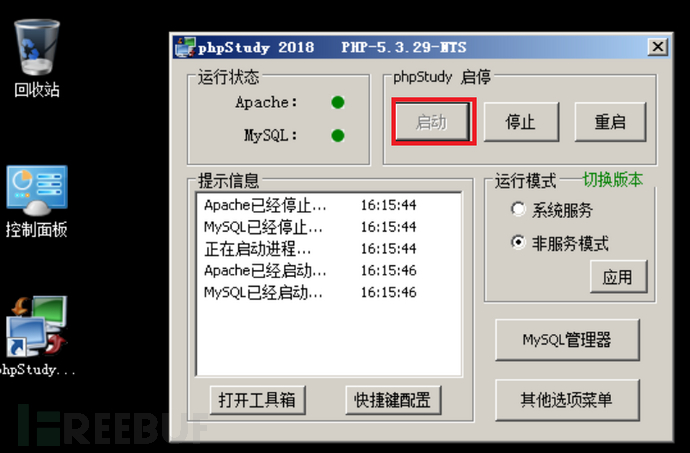

(1) 登录拓扑图右侧的目标主机,用户名/密码:administrator/com.1234。双击桌面左侧的phpStudy图标,确定phpStudy服务程序是否正常运行,如未启动则单击【启动】按钮进行启动,如图所示。

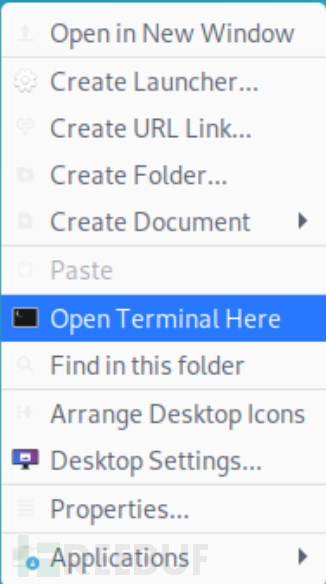

(2) 登录拓扑图左侧上方的攻击端1主机,账号/密码:root/com.1234。右键桌面空白处选择快捷菜单中的open Terminal Here选项,打开终端,如图所示。

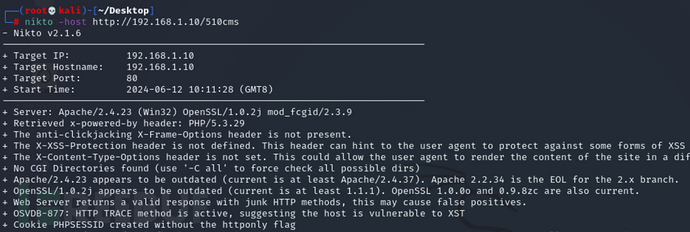

(3) 打开终端后,执行命令nikto –host http://192.168.1.10/510cms,对服务端站点进行扫描。其中host参数指定为目标站点URL值,如果需要将扫描结果以文件的形式进行输出,则可以使用-o参数+欲保留文件名称。具体扫描过程如图所示。

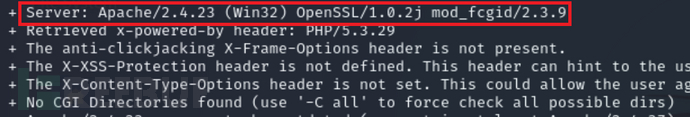

(4) 通过扫描后可以发现有关目标站点大量相关信息,并且存在相关漏洞。扫描后发现目标站点的部署搭建信息,如图所示。

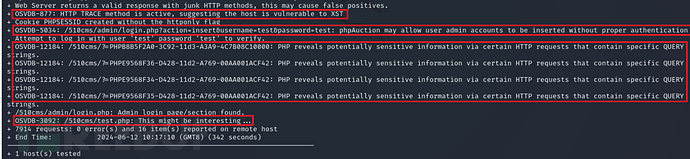

(5) 可以发现目标站点还存在弱口令等其它漏洞可被利用,如图所示。

(6) 扫描出服务站点所包含可利用漏洞后,此后便可以进行相关漏洞利用过程,由于本实用主旨在于帮助学员领会漏洞扫描过程,因此具体相关漏洞不进行利用。

2. 使用Sqlmap对目标主机站点服务进行扫描

利用sqlmap自动化工具扫描站点是否存在SQL注入漏洞,现搭建Python环境(PS:sqlmap是Python脚本)。

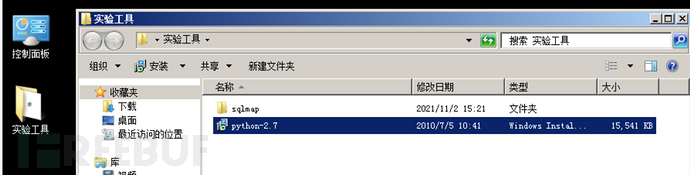

(1) 为模仿不同操作系统攻击机对目标站点进行扫描攻击,因此此过程在攻击端2主机中完成操作。登录拓扑图左侧下方的攻击端2主机,用户名/密码:administrator/com.1234。双击桌面左侧的【实验工具】文件夹,双击python-2.7安装包,如图所示。

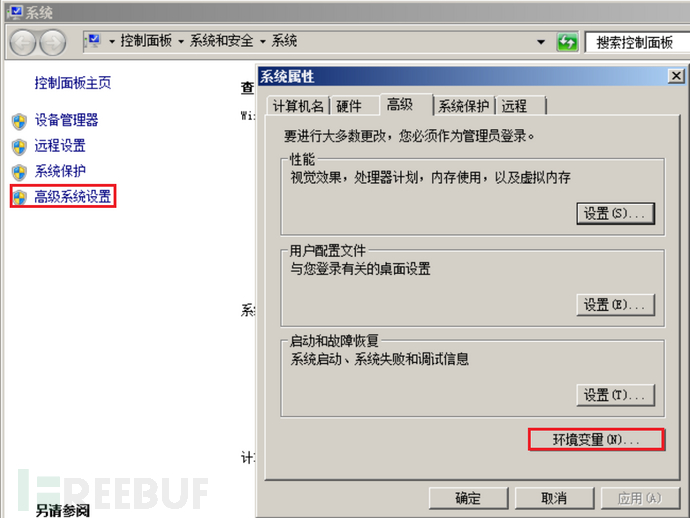

(2) 安装过程保持默认设置,单击Next至Finish,如图所示。接下来为Python搭建环境变量,桌面右键【计算机】,单击【属性®】,选择并单击【高级系统设置】,找到【环境变量(N)】选项,如图所示。

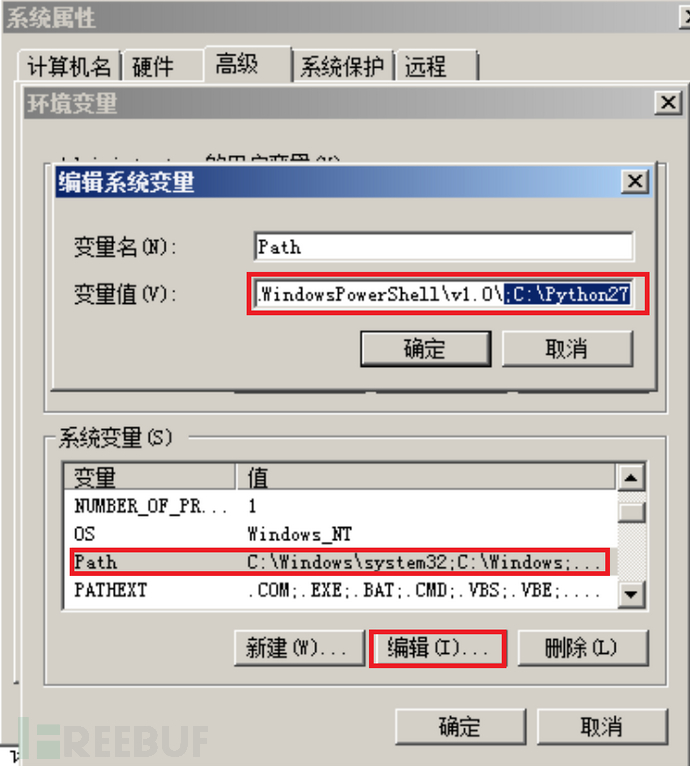

(3) 单击【环境变量(N)】在【系统变量(S)】找到Path变量,选中Path,单击【编辑(I)…】在变量值的最后增加;C:\Python27,确认无误后,依次单击【确定】退出,如图所示。

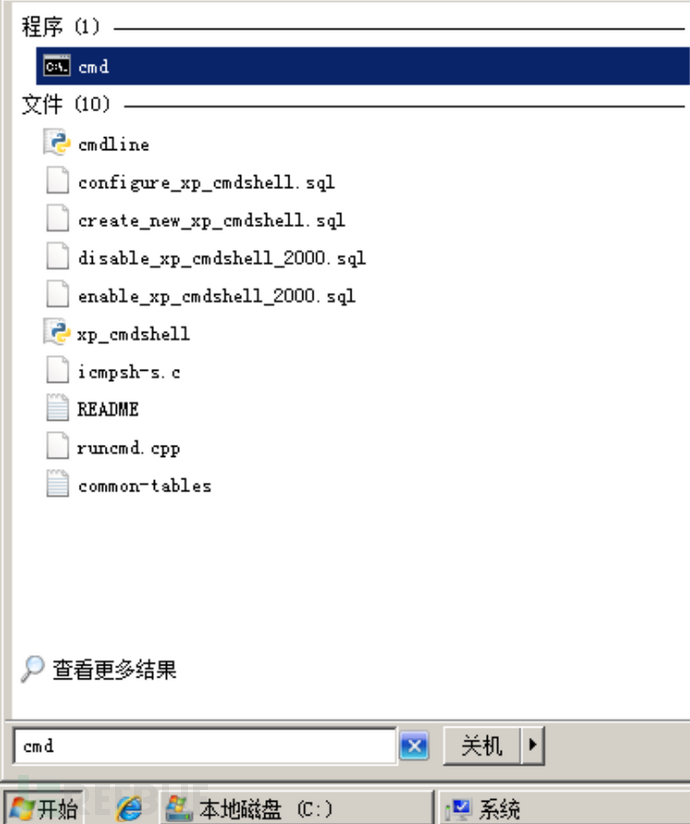

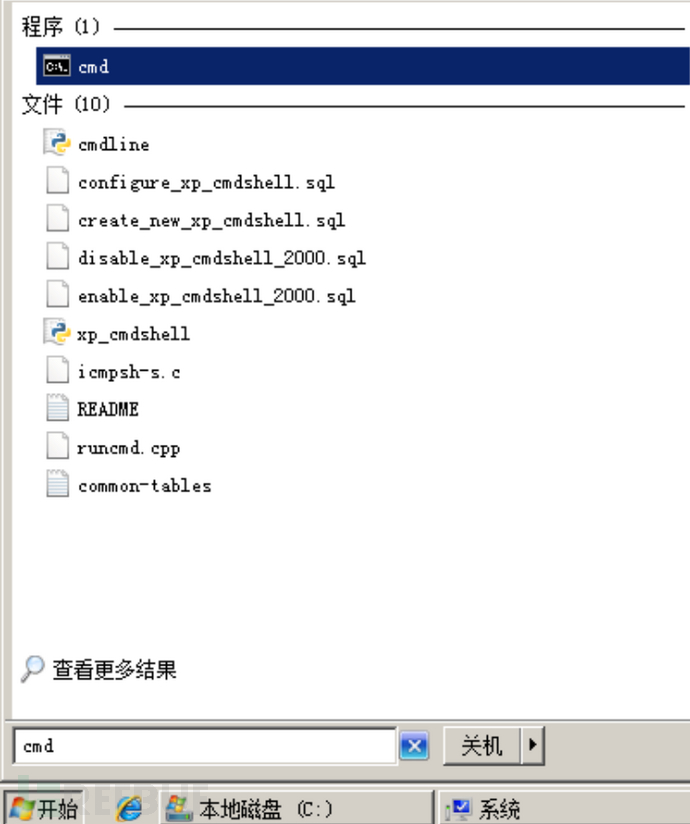

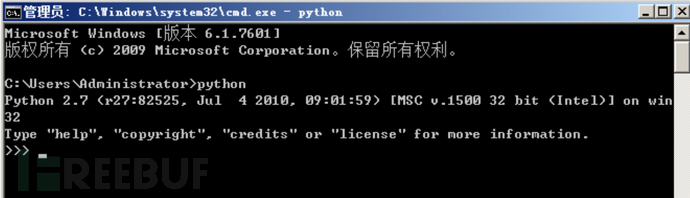

(4) 接下来单击桌面左下角【开始】菜单,在搜索框内输入cmd,进入命令窗口,如图所示。执行命令python,检验Python是否安装成功,出现Python版本说明安装成功,如图所示。

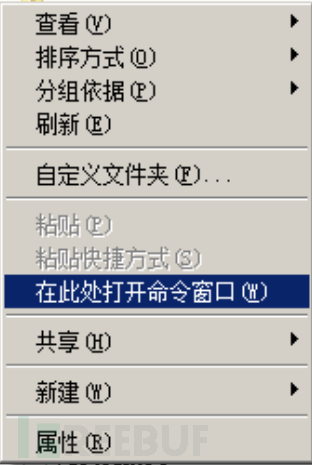

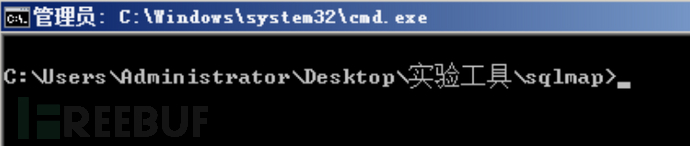

(5) 双击桌面【实验工具】文件夹,进入到sqlmap目录下,按住Shift按键的同时右击文件夹空白处,在快捷菜单中选择【在此处打开命令窗口(W)】,进入命令窗口,如图所示。

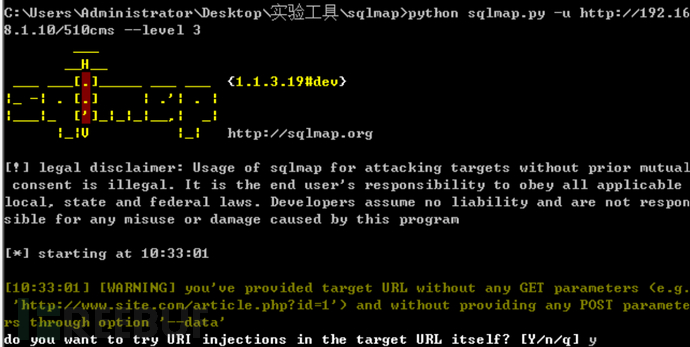

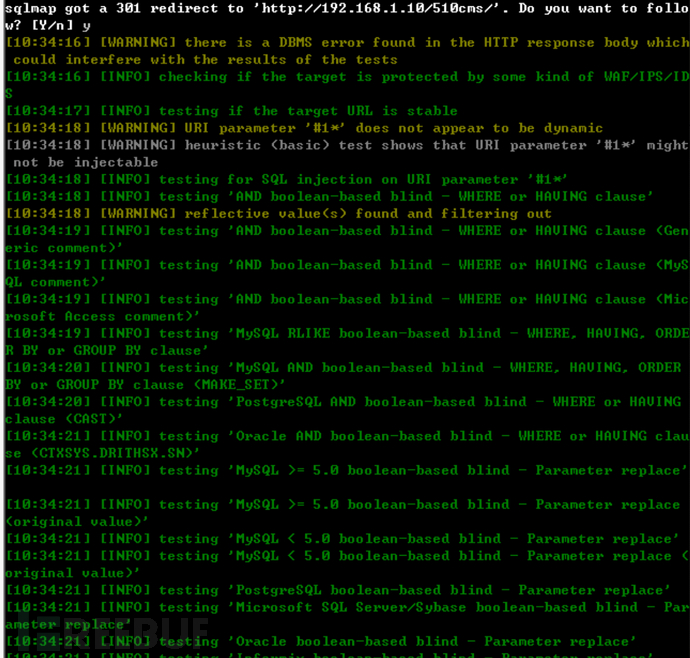

(6) 执行命令python sqlmap.py –u http://192.168.1.10/510cms --level 3,进行目标站点SQL注入漏洞扫描,如图所示。

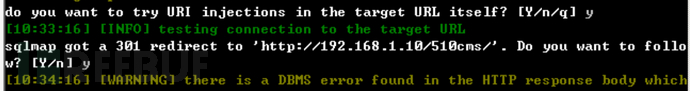

(7) 在自动化过程中,出现[y/n]输入y即可,从而继续完成后续扫描过程,如图所示。

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)