好的,我需要帮用户总结一篇文章,控制在100字以内,而且不需要用“文章内容总结”之类的开头。首先,我得仔细阅读这篇文章,理解它的主要内容。 这篇文章讲的是网络犯罪如何利用SaaS服务进行钓鱼攻击。传统钓鱼通常是伪造网站或邮件,但这次攻击更高级,他们利用了合法的云基础设施。比如,他们通过修改用户资料或计费信息,让SaaS平台自己发送钓鱼邮件,这样邮件看起来更真实,绕过了常见的安全检查。 文章提到这次攻击影响很大,涉及13万封邮件和2万家公司。攻击者还结合了语音诈骗,进一步提高了成功率。用户需要意识到即使邮件来自可信域名,也可能有风险,并且需要加强安全意识培训。 接下来我要把这些要点浓缩到100字以内。首先说明攻击方式的变化:从伪造转向滥用SaaS功能。然后提到具体的例子和影响范围。最后强调防范措施的重要性。 确保语言简洁明了,不使用复杂的术语。检查字数是否在限制内,并调整句子结构以达到最佳效果。 </think> 网络犯罪正利用SaaS服务的合法功能进行钓鱼攻击,通过篡改用户资料或计费信息生成看似真实的系统通知邮件,绕过传统安全验证机制。此类攻击已影响全球2万家公司,并结合语音诈骗进一步提升成功率。 2026-2-9 16:0:43 Author: www.securityinfo.it(查看原文) 阅读量:12 收藏

L’arma dell’autenticità: come il cybercrimine sta piegando i servizi SaaS

Feb 09, 2026 Attacchi, In evidenza, News, RSS

Il panorama delle minacce informatiche è in continuo cambiamento e recentemente si sta assistendo a una metamorfosi del phishing dove la tecnica del mascheramento cede il passo all’abuso deliberato delle infrastrutture cloud legittime. Check Point Software Technologies ha recentemente portato alla luce una campagna di phishing massiva che, invece di creare domini fraudolenti, utilizza le funzionalità native delle piattaforme Software-as-a-Service (SaaS) per veicolare truffe telefoniche. L’operazione ha già raggiunto numeri impressionanti, con circa 133.260 e-mail inviate che hanno messo nel mirino oltre 20.000 aziende a livello globale, sfruttando la reputazione di giganti come Microsoft, Zoom e Amazon.

Questa strategia segna un cambio di paradigma fondamentale nel social engineering, poiché le esche non sono semplici imitazioni ma comunicazioni generate dai sistemi reali dei fornitori. Inserendo contenuti fraudolenti nei campi controllati dall’utente, come i dati del profilo o i metadati di fatturazione, gli attaccanti costringono le piattaforme a inviare notifiche ufficiali che superano indenni ogni controllo di autenticazione come SPF, DKIM e DMARC. Il risultato è un messaggio che eredita la totale fiducia e autorevolezza del brand mittente, rendendo quasi impossibile il rilevamento da parte dei sistemi di sicurezza automatizzati e abbassando drasticamente la soglia di sospetto degli utenti.

Un fenomeno in rapida crescita

L’analisi dei dati evidenzia un’accelerazione verticale del fenomeno negli ultimi mesi: se nell’ultimo semestre si sono registrate circa 648.291 e-mail malevole, ben 463.773 di queste sono state concentrate negli ultimi tre mesi. Questa impennata suggerisce che i criminali informatici considerino l’abuso del SaaS un meccanismo di distribuzione estremamente scalabile e redditizio. David Gubiani, Regional Director Security Engineering di Check Point, sottolinea come a peggiorare la situazione (rendendo gli attacchi potenzialmente molto più efficaci) dopo il primo approccio tramite email, l’operatività venga spostata al telefono, tramite l’indicazione di chiamare il call center per sistemare il problema. In questo modo, si bypassa l’analisi degli URL e il sandboxing, trasferendo il cuore dell’attacco verso una manipolazione vocale diretta, dove il fattore umano diventa l’anello debole.

I metodi identificati spaziano dalla manipolazione dei campi profilo su piattaforme come YouTube e Malwarebytes, alla generazione di notifiche di abbonamento fraudolente tramite i flussi di lavoro di Microsoft Entra ID e Power BI. Particolarmente sofisticato è l’abuso degli inviti di Amazon Business, dove gli aggressori inseriscono falsi addebiti e finti numeri di assistenza da chiamare direttamente nei campi dell’invito aziendale. In tutti questi casi, le piattaforme non sono state compromesse nel senso tradizionale del termine: sono le loro funzionalità legittime a essere utilizzate impropriamente per dare credibilità a una truffa che si conclude con una chiamata a un call center controllato dai criminali.

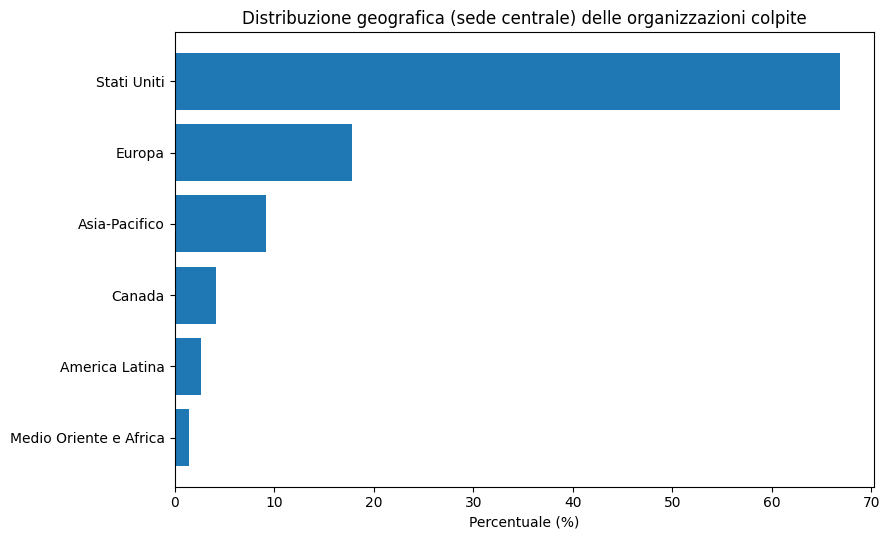

USA bersaglio preferito, ma Europa al secondo posto

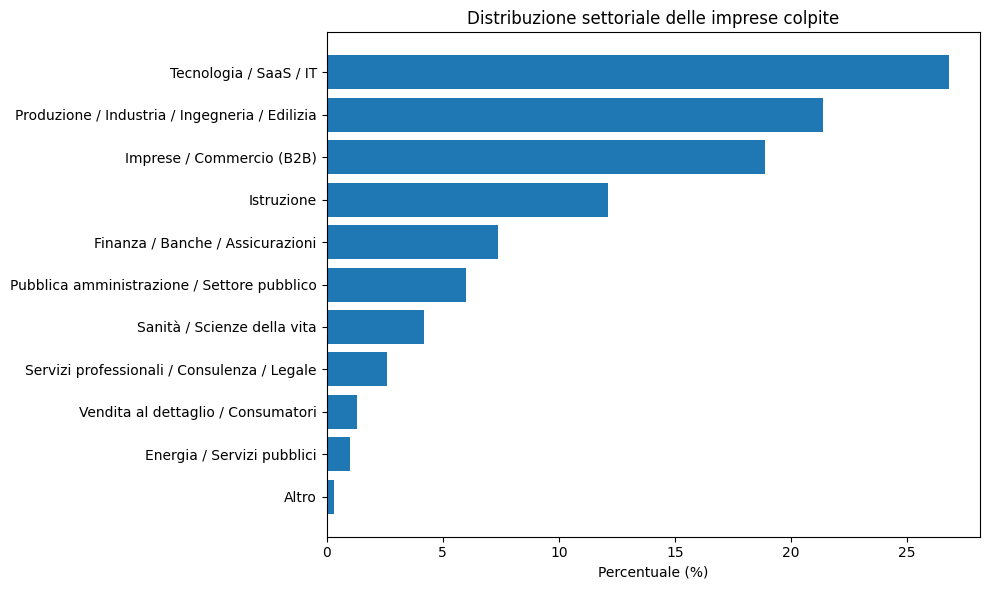

A livello settoriale, il comparto Tecnologia e IT è il più colpito con il 26,8% dei casi, seguito dalla produzione industriale e dal settore dell’istruzione. Geograficamente, gli Stati Uniti rimangono il bersaglio principale, ma l’Europa segue a ruota con una quota del 17,8%, a dimostrazione della portata globale dell’offensiva. La lezione per i difensori è chiara: la provenienza di un’e-mail da un dominio affidabile non è più una garanzia di sicurezza. È necessaria un’evoluzione delle strategie di difesa che passi attraverso l’analisi contestuale dei messaggi e una formazione degli utenti capace di riconoscere le nuove dinamiche del phishing vocale basato su servizi cloud.

- Amazon Business, brand impersonation, Check Point Software, cybersecurity, IT Security, Microsoft 365, minacce informatiche 2026, Phishing, Protezione dati, SaaS abuse, sicurezza cloud, sicurezza informatica, social engineering, truffe telefoniche, Zoom

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh