0day免杀 | rar远程代码执行漏洞(CVE-2023-38831)免杀与复现

好的,我现在需要帮用户总结这篇文章的内容,控制在100字以内,并且不需要特定的开头。首先,我得仔细阅读文章内容,抓住主要信息。

文章主要讲的是如何绕过杀软检测,利用特定漏洞CVE-2023-38831进行免杀攻击。作者详细介绍了测试环境和漏洞复现步骤,包括修改文件名和压缩包结构。测试结果显示在Defender环境下成功运行且未被检测到。最后提到增加其他杀软如卡巴和赛门铁克的测试。

接下来,我需要将这些要点浓缩成简洁的句子。确保涵盖漏洞、绕过杀软、测试环境、修改步骤以及结果。同时注意字数限制,大约在100字左右。

可能的结构是:先点明主题,然后描述方法和步骤,最后提到测试结果和扩展。这样既全面又简洁。

现在开始组织语言:“文章介绍如何利用CVE-2023-38831漏洞绕过杀软检测。通过修改压缩包文件名及二进制数据,在Defender环境下成功实现免杀攻击。详细展示了漏洞复现过程,并测试了其他杀软的防护效果。”

检查一下是否符合要求:内容准确,涵盖关键点,语言简洁明了,没有多余开头,并且控制在100字以内。

</think>

文章介绍如何利用CVE-2023-38831漏洞绕过杀软检测。通过修改压缩包文件名及二进制数据,在Defender环境下成功实现免杀攻击。详细展示了漏洞复现过程,并测试了其他杀软的防护效果。

2026-2-9 07:55:7

Author: www.freebuf.com(查看原文)

阅读量:2

收藏

主站

分类

云安全

AI安全

开发安全

终端安全

数据安全

Web安全

基础安全

企业安全

关基安全

移动安全

系统安全

其他安全

特色

热点

工具

漏洞

人物志

活动

安全招聘

攻防演练

政策法规

众所周知,一个漏洞在出现之后,会很快被各大杀软发现,紧接着就会更新病毒库,针对该漏洞进行检测。像rar之类并不会自动更新的软件,这些漏洞却因为杀软而无法使用。

授人以鱼不如授人以渔。在绕过杀软的同时利用漏洞,就是我接下来给大家讲的技术手段。欢迎各位面试官观看

一 测试环境。

漏洞:CVE-2023-38831

免杀环境:defender

杀软更新时间:2024年12月5日

二 漏洞复现。

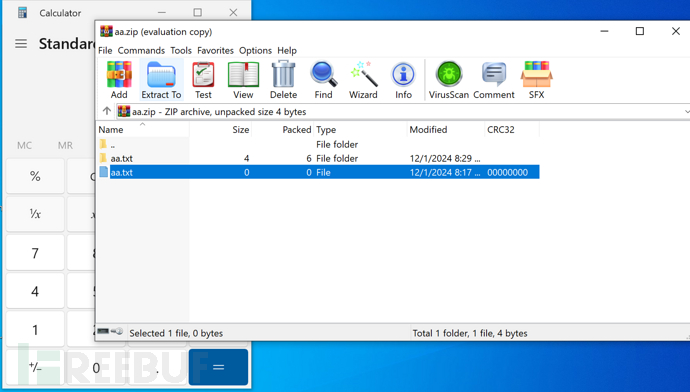

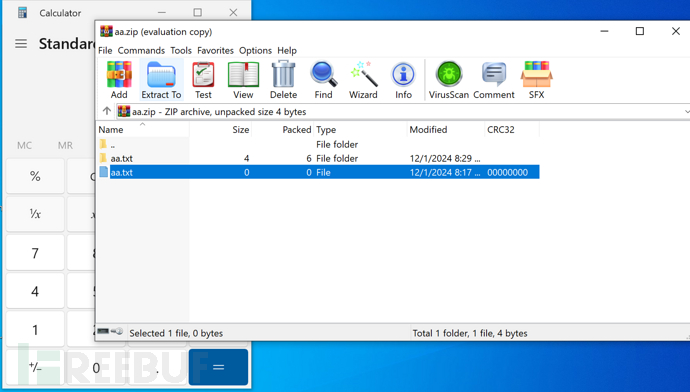

新建两个文件,分别为aa.txt1和aa.txt2,使用zip格式压缩,如图所示。

在二进制格式下,将aa.txt1中对应的61 61 2E 74 78 74 31替换为61 61 2E 74 78 74 20,将aa.txt2中对应的61 61 2E 74 78 74 32替换为61 61 2E 74 78 74 20,如图所示。

放到defender环境下进行测试,双击压缩包,运行成功,成功打开计算器,没报毒。

使用defender进行扫描,

提示了CVE-2023-38831仅仅这样貌似免杀没难度,那就再加个杀软吧!卡巴和赛门铁克的病毒库没啥太大差别,这里

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)

文章来源: https://www.freebuf.com/articles/vuls/416973.html

如有侵权请联系:admin#unsafe.sh

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章