03/09/2025

MintsLoader PEC

Dopo una lunga pausa estiva, nella giornata di ieri è stata osservata una nuova campagna MintsLoader, la prima dopo quella registrata lo scorso giugno.

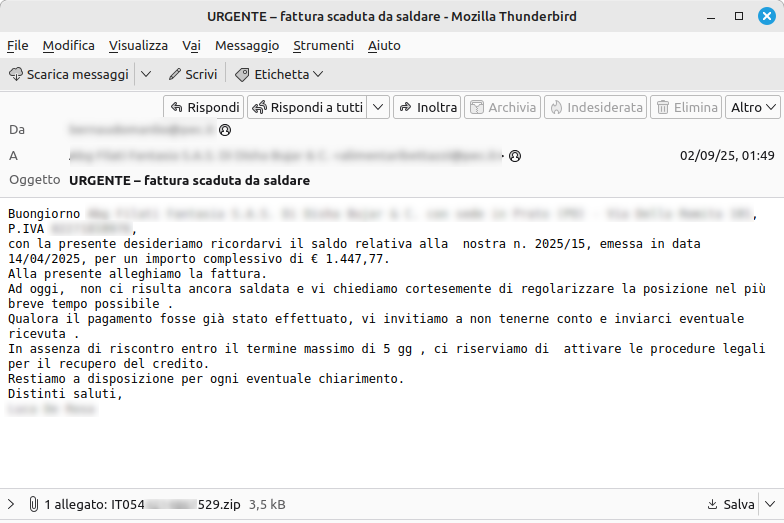

Rispetto alle precedenti ondate, il template dell’email risulta solo leggermente modificato, mantenendo però lo schema già noto. In particolare:

- invece del consueto link ipertestuale sulla parola “Fattura”, l’email presenta ora un file ZIP allegato;

- all’interno dell’archivio compresso è presente un file JavaScript offuscato che avvia la catena di compromissione.

Abuso di caselle PEC

Come già osservato nelle precedenti ondate, anche questa campagna mantiene la stessa natura di diffusione: i messaggi vengono inviati da caselle PEC compromesse a caselle PEC dei destinatari, sfruttando quindi il canale certificato per aumentare la credibilità e l’efficacia dell’attacco.

L’obiettivo finale è la compromissione dei sistemi delle vittime, in particolare macchine Windows (dalla versione 10 in poi), dove la disponibilità del comando cURL viene sfruttata per avviare la catena d’infezione e installare malware, generalmente appartenenti alla categoria degli infostealer.

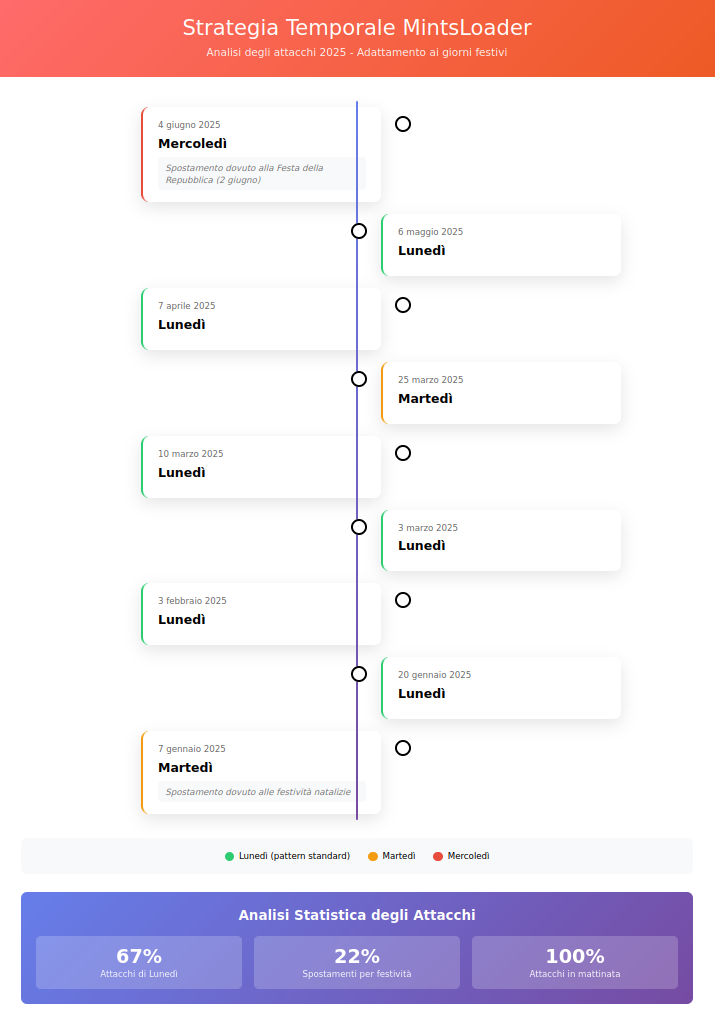

Strategia temporale

È inoltre interessante evidenziare come venga mantenuta la stessa strategia temporale già descritta nel precedente avviso del CERT-AGID, con un ritorno delle attività in coincidenza con la ripresa lavorativa post-estiva.

Raccomandazioni

Si raccomanda di prestare attenzione a messaggi email sospetti, in particolare a quelli con oggetto relativo a fatture scadute e contenenti allegati ZIP, evitando in ogni caso di estrarre gli archivi e interagire con i file al loro interno. Nel dubbio, è sempre possibile inoltrare le email ritenute sospette alla casella di posta [email protected]

Azioni di contrasto

Le attività di contrasto sono state già messe in atto con il supporto dei Gestori PEC. Gli IoC relativi alla campagna sono stati diramati attraverso il Feed IoC del CERT-AGID verso i Gestori PEC e verso le strutture accreditate.

Indicatori di Compromissione

Al fine di rendere pubblici i dettagli della campagna odierna si riportano di seguito gli IoC rilevati:

Link: Download IoC