ENISA的年度报告显示,2024年欧盟成员国报告了1276起网络与信息安全事件,较2023年增加。卫生、能源和交通是主要受影响领域。事件原因包括系统故障(51%)、恶意行为(37%)及人为错误(11%)。DDoS攻击和软件问题是最常见技术原因。报告强调需加强合规性以应对NIS2指令要求。 2025-8-27 13:16:20 Author: www.cybersecurity360.it(查看原文) 阅读量:16 收藏

Il rapporto di ENISA “Annual report NIS Directive incidents 2024”, pubblicato ad inizio agosto 2025, fornisce una panoramica degli incidenti NIS1 a fronte delle relazioni di sintesi annuali sulla sicurezza delle reti e dell’informazione ricevute dagli Stati membri.

Il report 2025 rifletterà gli incidenti secondo la direttiva NIS2 e l’estensione dell’ambito e il rafforzamento dei requisiti influiranno sulle future segnalazioni. ENISA preparerà relazioni semestrali per la rete CSIRT (Computer Security Incident Response Team) e CG NIS (Cooperation Group NIS) in base ai riepiloghi trimestrali degli Stati membri.

Ma vediamo di seguito lo scenario degli incidenti NIS1 notificati nel 2024.

I dati del rapporto ENISA sugli incidenti NIS

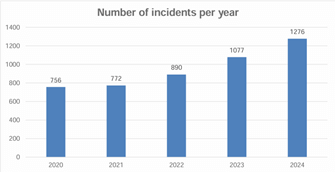

Il report ENISA riassume i dati sugli incidenti NIS1 segnalati da 23 Stati membri tramite CIRAS (Cybersecurity Incident Reporting and Analysis System. Nel 2024 sono stati analizzati 1276 incidenti, in aumento rispetto ai 1077 del 2023.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Incidenti per settore

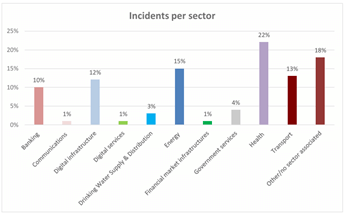

Il report ENISA si focalizza sulle segnalazioni di incidenti dei cinque settori principalmente colpiti, e precisamente: sanità (22%), energia (15%), trasporti (13%), infrastrutture digitali (12%) e banche (10%). Il 18% degli incidenti segnalati non è stato attribuito a nessun settore specifico.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

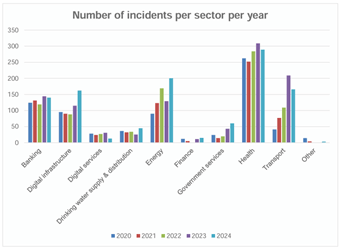

Il report mostra che dal 2021 al 2024 gli incidenti sono aumentati nei settori Energia, Infrastrutture digitali, Acqua potabile e Finanza, mentre sono leggermente diminuiti nei settori Salute, Trasporti e Banche.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

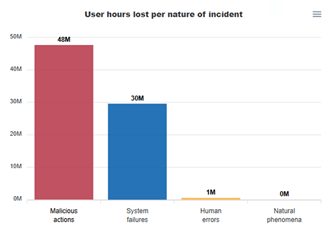

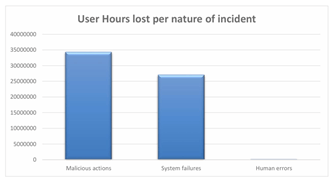

Cause principali per categoria

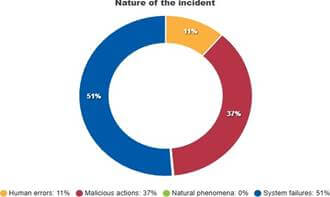

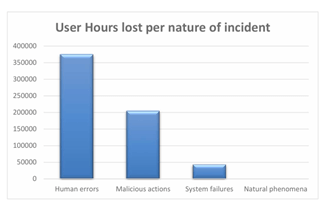

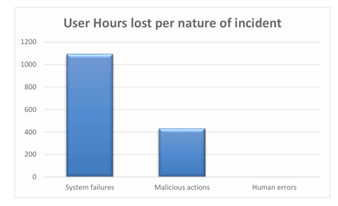

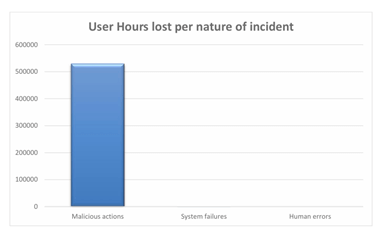

Gli incidenti segnalati sono principalmente causati da: guasti del sistema (51%), azioni dolose (37%), errori umani (11%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

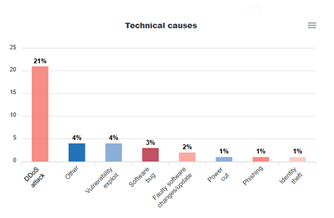

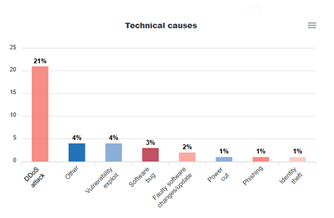

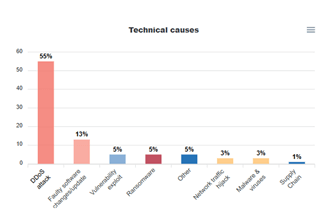

In particolare, in termini di cause dolose gli incidenti sono dovuti a:

- attacchi DDoS (9%);

- bug del software (4%);

- modifica/aggiornamento difettoso del software (4%);

- ransomware (1%);

- guasto hardware (1%).

È interessante notare che per il 71% la causa tecnica sottostante non è indicata o non è nota.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

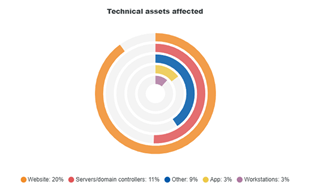

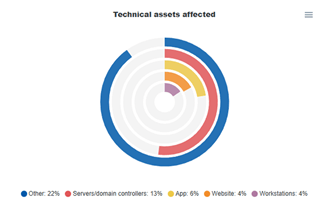

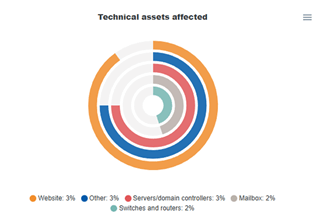

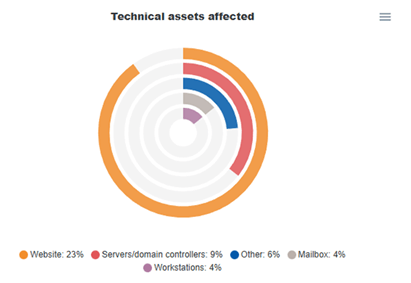

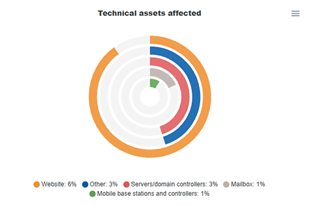

Risorse tecniche colpite

Il 20% degli incidenti ha coinvolto siti web, l’11% server & controller di dominio, il 9% altri asset tecnici, mentre nel 54% dei casi non sono disponibili dati sugli asset colpiti.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

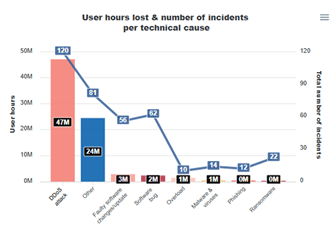

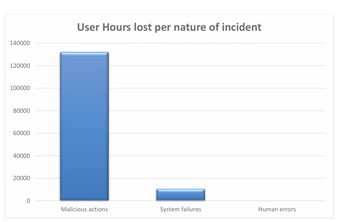

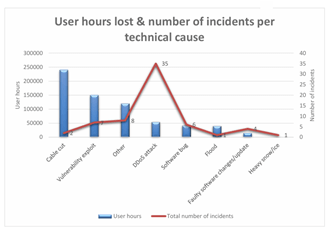

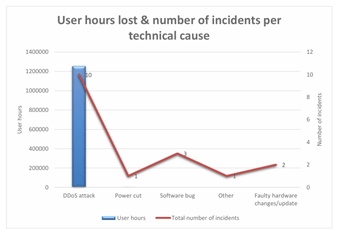

Panoramica dettagliata degli incidenti che hanno causato interruzioni

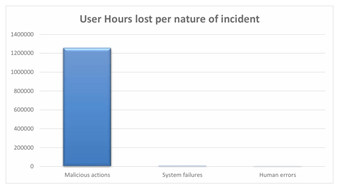

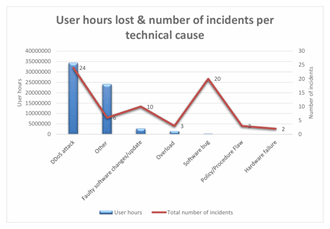

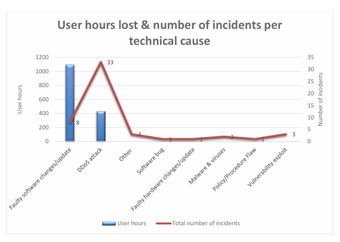

Il report segnala le ore perse dagli utenti e il numero di interruzioni per motivi tecnici. Nel 2024, la causa principale delle interruzioni è stato l’attacco DDoS, mentre azioni malevole e guasti ai sistemi hanno generato la maggior parte delle ore perse.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Panoramica dei settori colpiti

Di seguito i risultati del report ENISA per settore.

Settore sanitario

Nel settore sanitario si sono verificati 289 incidenti, il numero più alto per il quinto anno di fila. Le cause principali sono: guasti di sistema (68%), azioni dolose (17%) ed errori umani (14%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Nel settore sanitario, server & controller di dominio e applicazioni sono tra le cause principali (8% ciascuna). Il 22% degli incidenti è attribuito a cause “altre”, mentre nel 56% la causa rimane sconosciuta o non dichiarata.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Il report rivela, altresì, che il ransomware è la causa principale delle ore perse dagli utenti nel settore sanitario e che la natura principale degli incidenti segnalati è rappresentata dai guasti ai sistemi (13%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Inoltre, dal report si evince che il ransomware è la causa principale delle ore perse dagli utenti nel settore sanitario e che la natura principale degli incidenti segnalati è rappresentata dai guasti ai sistemi

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

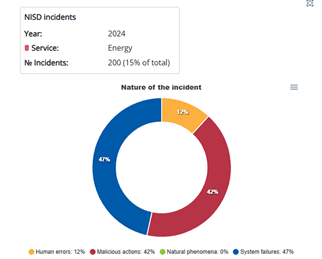

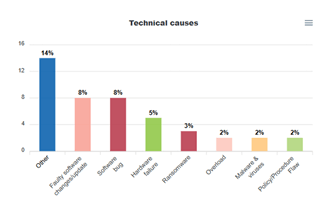

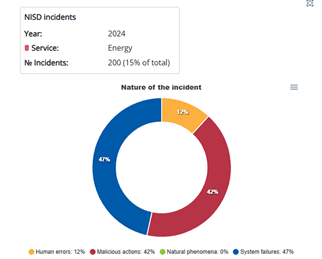

Settore energetico

Risulta essere il secondo settore più colpito con 200 incidenti in totale, la cui natura è principalmente legata a guasti di sistema (47%) e ad azioni dolose (42%).

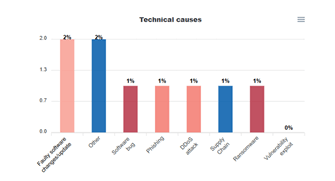

Inoltre, le cause tecniche alla base di questi incidenti sono principalmente causate da aggiornamenti difettosi del software (2%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

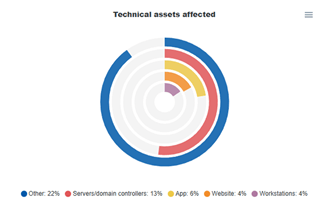

Inoltre, gli asset tecnici più colpiti del settore energetico sono stati i siti web (3%) e i server & controller di dominio (3%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Dal report si evince, altresì, che il ransomware è stata la causa principale delle ore perse dagli utenti del settore energia e che le azioni malevoli sono state la principale causa degli incidenti segnalati.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

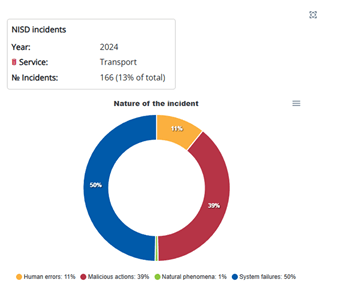

Settore trasporti

Risulta essere il terzo settore più colpito con untotale di 166 incidenti, principalmente causati da guasti del sistema (50%), da azioni dolose (39%) ed errori umani (11%).

Gli attacchigli attacchi DDoS (21%) si rivelano come la causa tecnica principale in termini di attacchi malevoli.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Inoltre, gli asset tecnici più colpiti sono stati i siti web (23%) e i server& controller di dominio (9%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Il report indica, altresì, che la maggior parte delle interruzioni nel settore dei trasporti – misurate in ore perse dagli utenti – sono attribuite agli attacchi DDoS; mentre la principale causa degli incidenti segnalati risulta essere l’errore umano.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

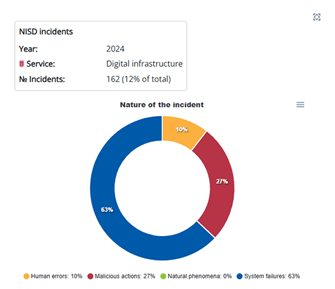

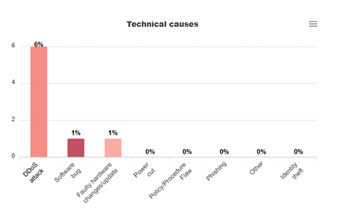

Settore delle infrastrutture digitali

È al quarto posto a fronte di untotale 162 incidenti, causati principalmente da guasti ai sistemi (63%), azioni dolose (27%) ed errori umani (10%).

Inoltre, le cause tecniche alla base di questi incidenti sono principalmente legate agli attacchi DDoS (6%). Tuttavia, nel 92% dei casi la causa tecnica non è nota o non è riportata.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

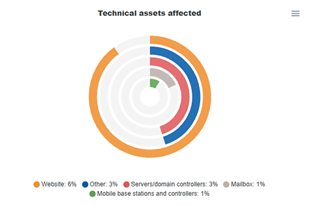

Il report evidenzia, inoltre, che le principali risorse tecniche colpite nel settore sono risultate i siti web (6%) e i server & controller di dominio (3%).

Inoltre, gli attacchi DDoS rappresentano la causa primaria delle ore di lavoro perse dagli utenti del settore; mentre le attività malevole costituiscono il principale fattore responsabile degli incidenti segnalati.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

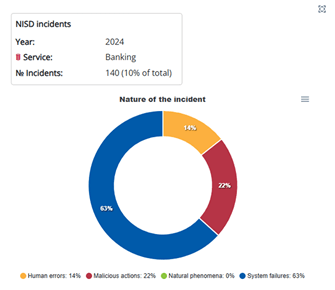

Settore bancario

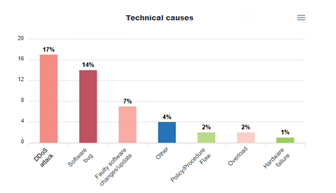

Sono stati riportati un totale 140 incidenti, la cui natura riguarda principalmente guasti ai sistemi (63%) e azioni dolose (22%) ed errori umani (14%).

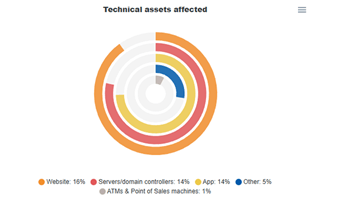

Inoltre, il settore è stato particolarmente oggetto di attacchi DDoS (17%) che hanno colpito soprattutto i siti web (16%), le applicazioni (14%) e server & controller di dominio (14%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Per quanto le interruzioni di servizio, il report rivela che gli attacchi DDoS sono stati la causa principale delle ore perse dagli utenti nel settore bancario.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Settore dei servizi governativi

Nel 2024 sono stati segnalati 60 incidenti, principalmente causati da azioni dannose (73%), aggiornamenti software difettosi (13%) ed errori umani (10%). Inoltre, le cause tecniche alla base di questi incidenti sono principalmente legate agli attacchi DDoS (55%).

Tuttavia, nel 10 % dei casi la causa tecnica non è nota o non è stata segnalata e nel 5 % dei casi è stata segnalata come “Altro”.

.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Il report rivela che i siti (58%) ed i server & controller di dominio (22%) sono stati gli asset più colpiti. Inoltre, gli aggiornamenti software difettosi sono la causa principale delle ore perse dagli utenti nei servizi governativi e che la natura principale degli incidenti segnalati è rappresentata dai guasti di sistema.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

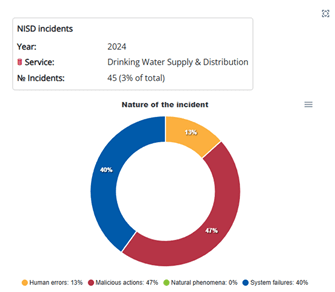

Settore della fornitura e distribuzione di acqua potabile

Sono stati segnalati 45 incidenti, principalmente azioni dolose (47%), guasti ai sistemi (40%) ed errori umani (13%).

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

I sistemi industriali rappresentano la categoria di asset maggiormente interessata dagli attacchi (31%), seguiti da siti web (9%) e server e controller di dominio (9%).

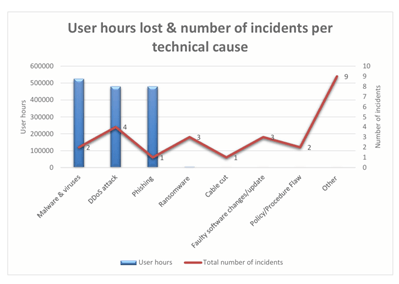

Le principali cause delle interruzioni riscontrate sono riconducibili ad attacchi malware e DDoS, con incidenti attribuibili prevalentemente ad attività dolose.

Fonte: ENISA “Annual report NIS Directive incidents 2024”.

Conclusione

Le informazioni contenute nel rapporto Enisa ci fanno comprendere che il cammino verso la compliance ai requisiti della nuova NIS2 è ancora in salita (come risulta altresì dal report NIS360 dello scorso maggio 2025) e sarà conseguibile solo attraverso un approccio olistico che integri:

- comprensione sostanziale dei requisiti normativi;

- implementazione efficace di controlli proporzionati al rischio;

- governance attiva del rischio cyber a tutti i livelli organizzativi;

- miglioramento continuo delle capacità di sicurezza.

Pertanto, le organizzazioni che rientrano nel perimetro della nuova direttiva dovranno dimostrare una compliance sostanziale – piuttosto che la mera conformità formale – in grado di proteggere efficacemente i propri asset critici e rispettare gli obblighi normativi imposti dalla nuova direttiva, in modo tale da garantire la propria continuità operativa e la competitività nel mercato digitale contemporaneo.

如有侵权请联系:admin#unsafe.sh