【实验目的】

通过NMAP对目标服务器的旁站信息、C段信息扫描,了解并掌握对攻击目标信息收集包括扫描旁站、C段重要步骤。

【知识点】

旁站、C段

【实验原理】

(1)nmap

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。(最早是Linux下的网络扫描和嗅探工具包)确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。

(2)旁站

旁站指的是同一服务器上的其他网站,很多时候,有些网站可能不是那么容易入侵。那么,可以查看该网站所在的服务器上是否还有其他网站。如果有其他网站的话,可以先获取同服务器中其他网站的Webshell,然后再提权拿到服务器的权限,最后间接攻取目标网站。

(3)C段

C段主机是指与目标服务器在同一C段网络的服务器。

【软件工具】

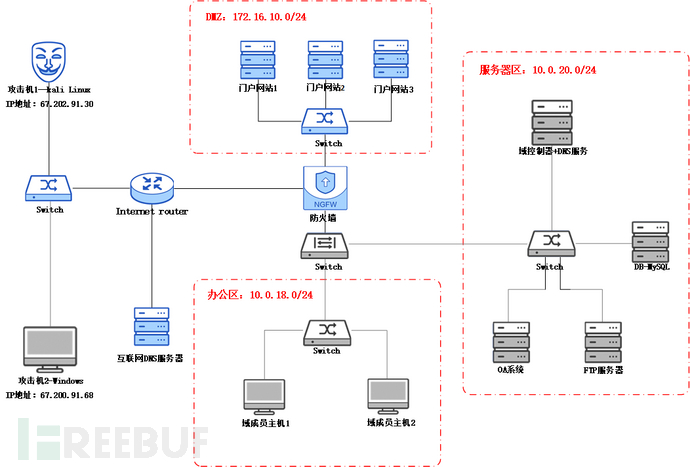

服务器:Windows Server 2008 1台;防火墙 1台;Kali Linux 1台;Windows Server 20016 1台;Centos 7 2台;

交换机/路由:交换机 2台;路由器 1台;

软件:NMap。

【实验拓扑】

【实验预期】

能够通过Nmap工具探测得知目标服务器旁站和C段信息。

【实验思路】

使用Nmap工具探测目标服务器旁站信息;

使用Nmap工具探测目标服务器C段信息。

【实验步骤】

1.使用Nmap工具探测目标服务器旁站信息

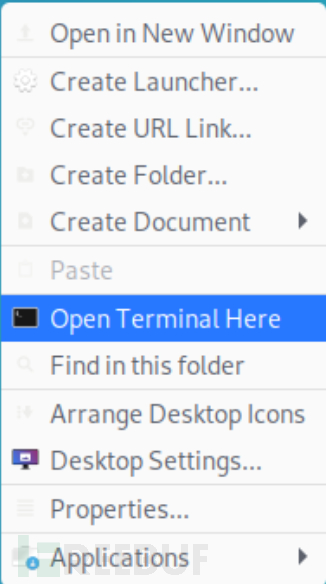

登录拓扑图左上角的【攻击机1-kali Linux】,用户名/密码:root/com.1234。右键单击虚拟机桌面空白处,选择【Open Terminal Here】选项,在【攻击机1-kali Linux】中打开终端窗口,如下图所示。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)