文章总结了2025年8月TG Soft反恶意软件研究中心检测到的多种网络钓鱼攻击案例,包括APS、Nexi、TEMU/DECATHLON、Aruba、ING Direct和EuroPages等品牌的钓鱼邮件。这些攻击通过伪装成官方通信诱导用户泄露敏感信息如银行账户、信用卡代码或个人凭证。提醒用户提高警惕,避免点击可疑链接或提供个人信息以防止数据泄露和身份盗窃。 2025-8-5 08:57:4 Author: www.tgsoft.it(查看原文) 阅读量:12 收藏

INDICE dei PHISHING

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di Agosto 2025:

05/08/2025 => APS

05/08/2025 => Nexi Smishing

05/08/2025 => Phishing Sondaggio - TEMU /DECATHLON

04/08/2025 => Aruba- Dominio scaduto

04/08/2025 => ING Direct

01/08/2025 => Europages

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

05 Agosto 2025 ==> Phishing: APS

Di seguito analizziamo il seguente tentativo di truffa che si cela dietro a una falsa comunicazione che sfrutta la nota azienda del trasporto pubblico di Padova APS.

Se avete ricevuto il link segnalato di lato, prestate attenzione in quanto si tratta di un tentativo di truffa che ha l'obbiettivo di rubare i Vostri dati personali.

Di seguito il link che andiamo ad analizzare:

https[:]//www[.]facebook[.]com/share/16p6vcwUzm

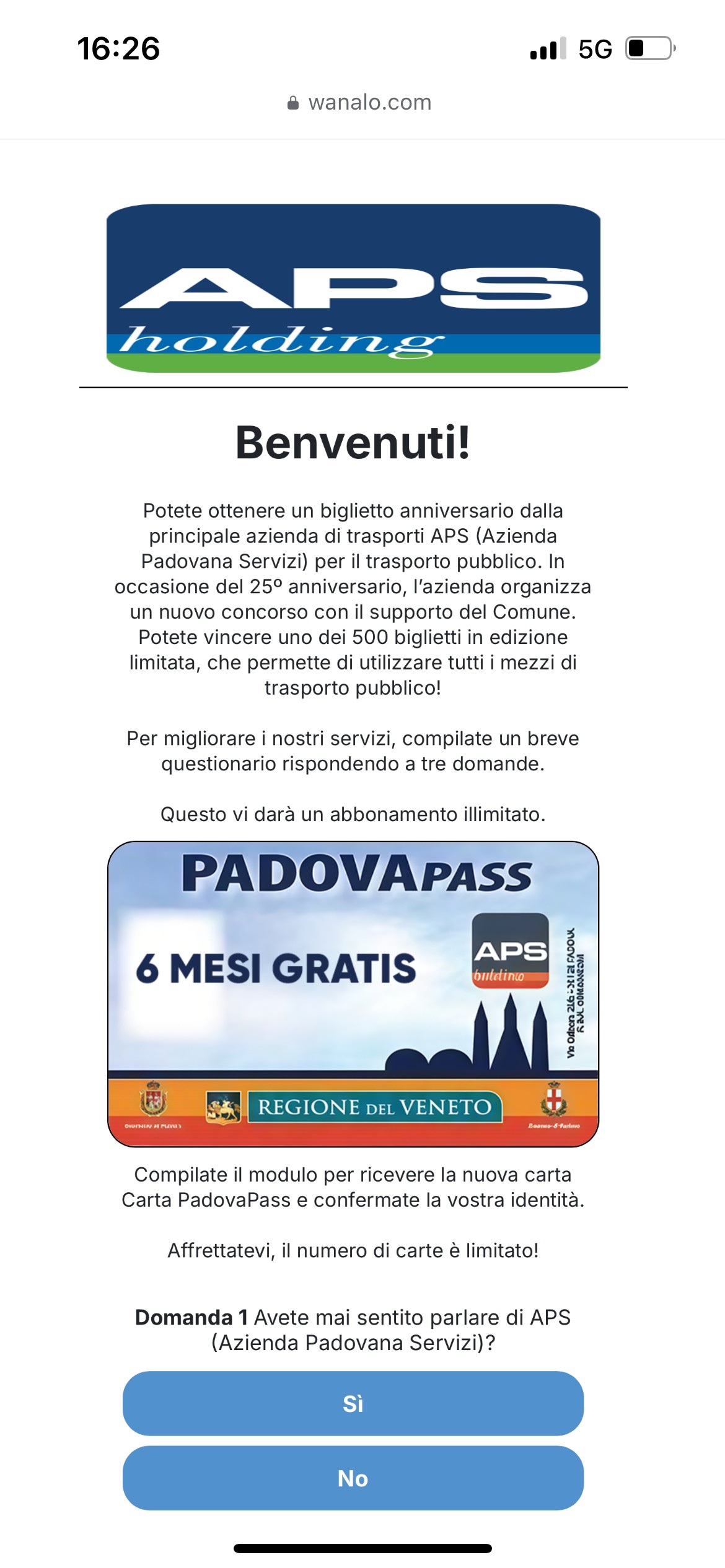

Chi dovesse cliccare sul link verrà rimandato sulla pagina ospitata sul noto social internet, che vuole simulare l'azienda APS che gestisce il trasporto pubblico a Padova. La pagina di atteraggio graficamente ben impostata, millanta la possibilità di vincere, ma solo per i residenti di Padova, "una tessera di trasporto in edizione limitata (...) 6 mesi di viaggi gratuiti a soli 1 €!" Per provare a vincere questo regalo, disponibile solo per 500 fortunati utenti, in occasione del 25° anniversario di APS basta cliccare sul link preposto: https[:]//wanalo[.]com/zbcgQB1N

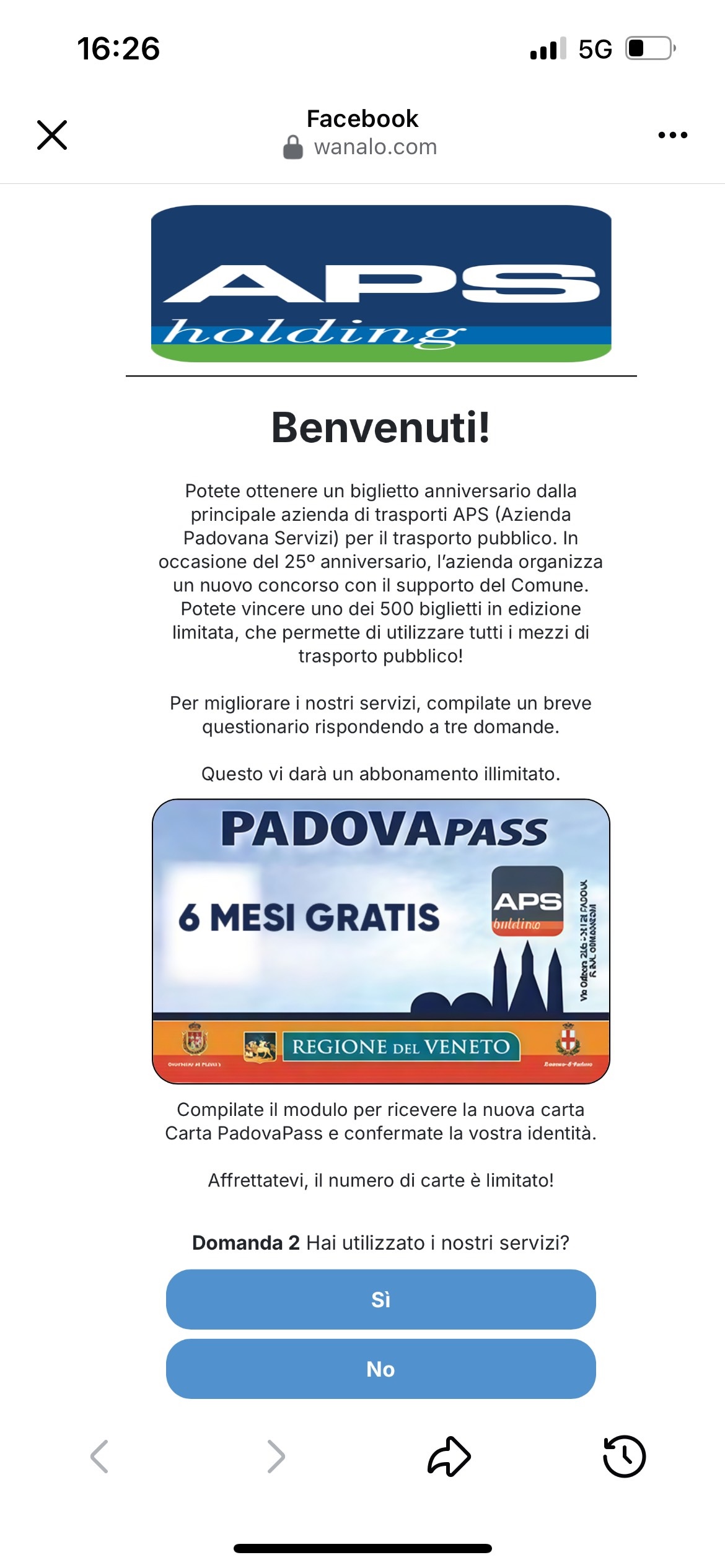

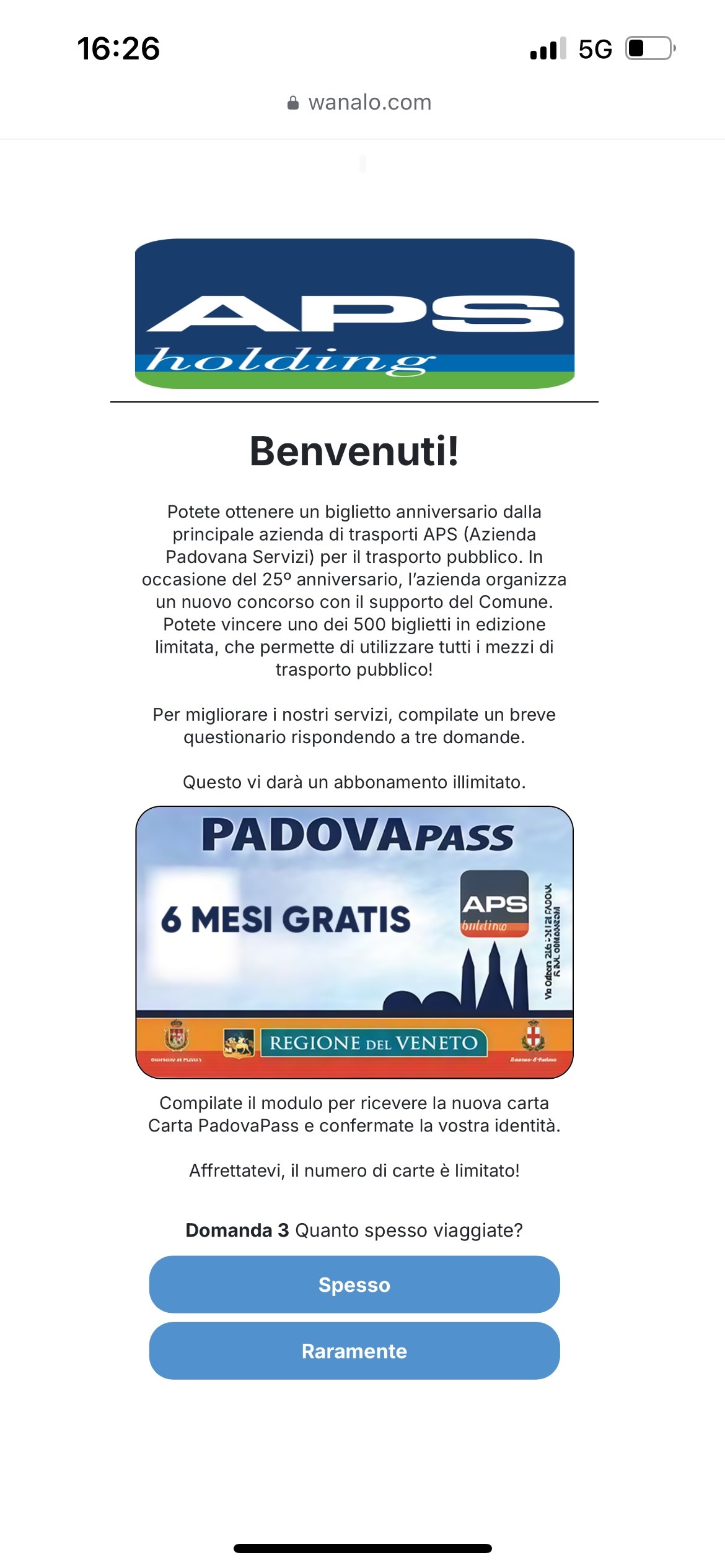

Di seguito cliccando sul link indicato si viene rimandati ad un breve sondaggio, dove viene richiesto di rispondere a 3 domande per poter vincere la tessera del trasporto pubblico per 6 mesi. Di seguito sono riportate le domande del sondaggio...

|

Domanda 1 di 3 |

Domanda 2 di 3 |

|

Domanda 3 di 3 |

Termine sondaggio |

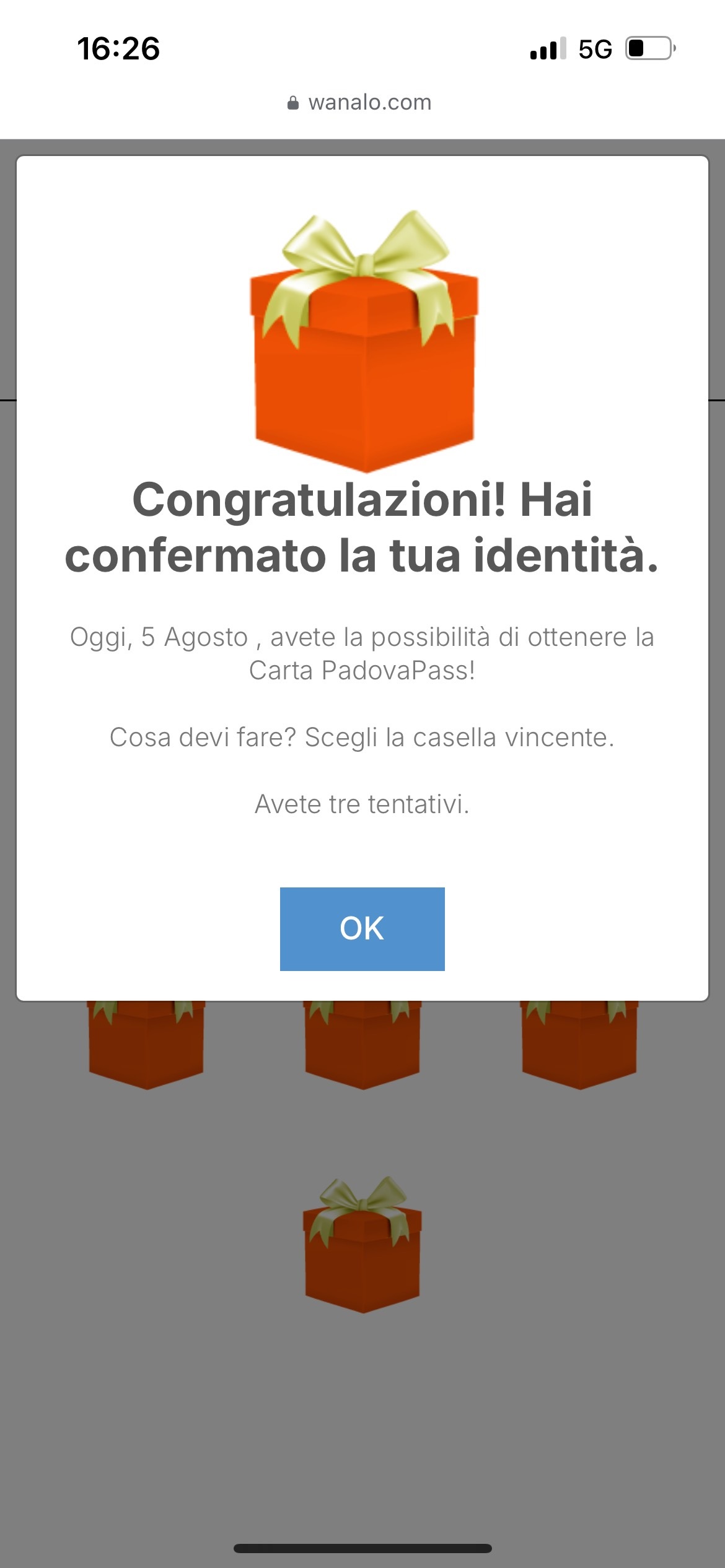

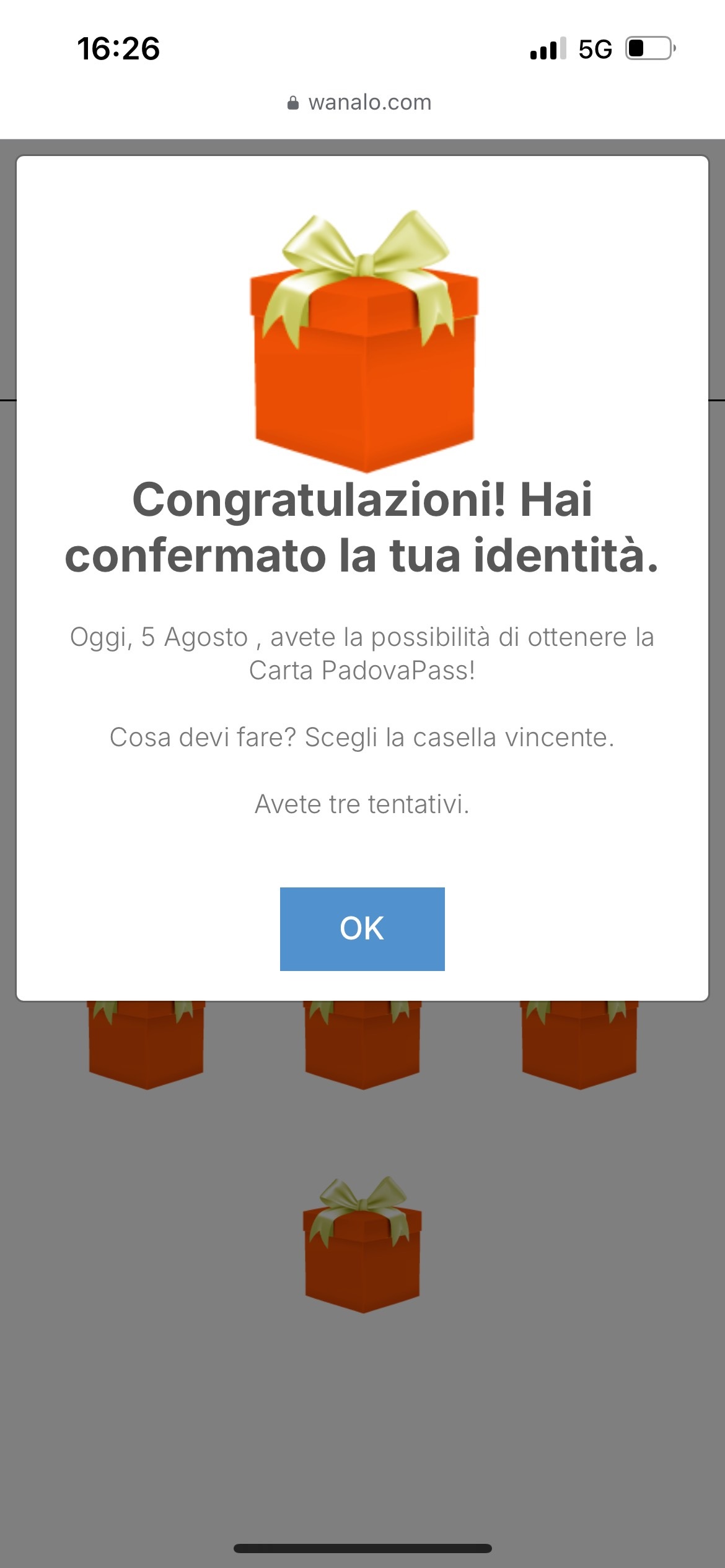

Dopo aver risposto al questionario, finalmente arriviamo ad una nuova videata che ci conferma che le risposte sono state verificate e possiamo tentare di vincere il premio, selezionando una delle scatole che compaiono a video. Abbiamo 3 tentativi, al secondo tentativo ce l'abbiamo fatta! Si viene quindi rimandati sulla schermata di lato dove sono indicate le ISTRUZIONI per vincere la Carta PadovaPass di APS....

Dopo aver risposto al questionario, finalmente arriviamo ad una nuova videata che ci conferma che le risposte sono state verificate e possiamo tentare di vincere il premio, selezionando una delle scatole che compaiono a video. Abbiamo 3 tentativi, al secondo tentativo ce l'abbiamo fatta! Si viene quindi rimandati sulla schermata di lato dove sono indicate le ISTRUZIONI per vincere la Carta PadovaPass di APS....

wanalo[.]com

Lo scopo di tutto questo è indurre l'utente ad inserire i suoi dati personali per effettuare il pagamento della modica cifra di 1€, facendogli credere di poter ottenere cosi il pass per viaggiare 6 mesi gratis! Infatti notimao nella schermata successiva che viene richiesto di inserire i propri dati personali e l'indirizzo di consegna per ricevere a casa il pass.

In conclusione vi invitiamo sempre a diffidare da qualunque email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contraffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

05 Agosto 2025 ==> Smishing Nexi

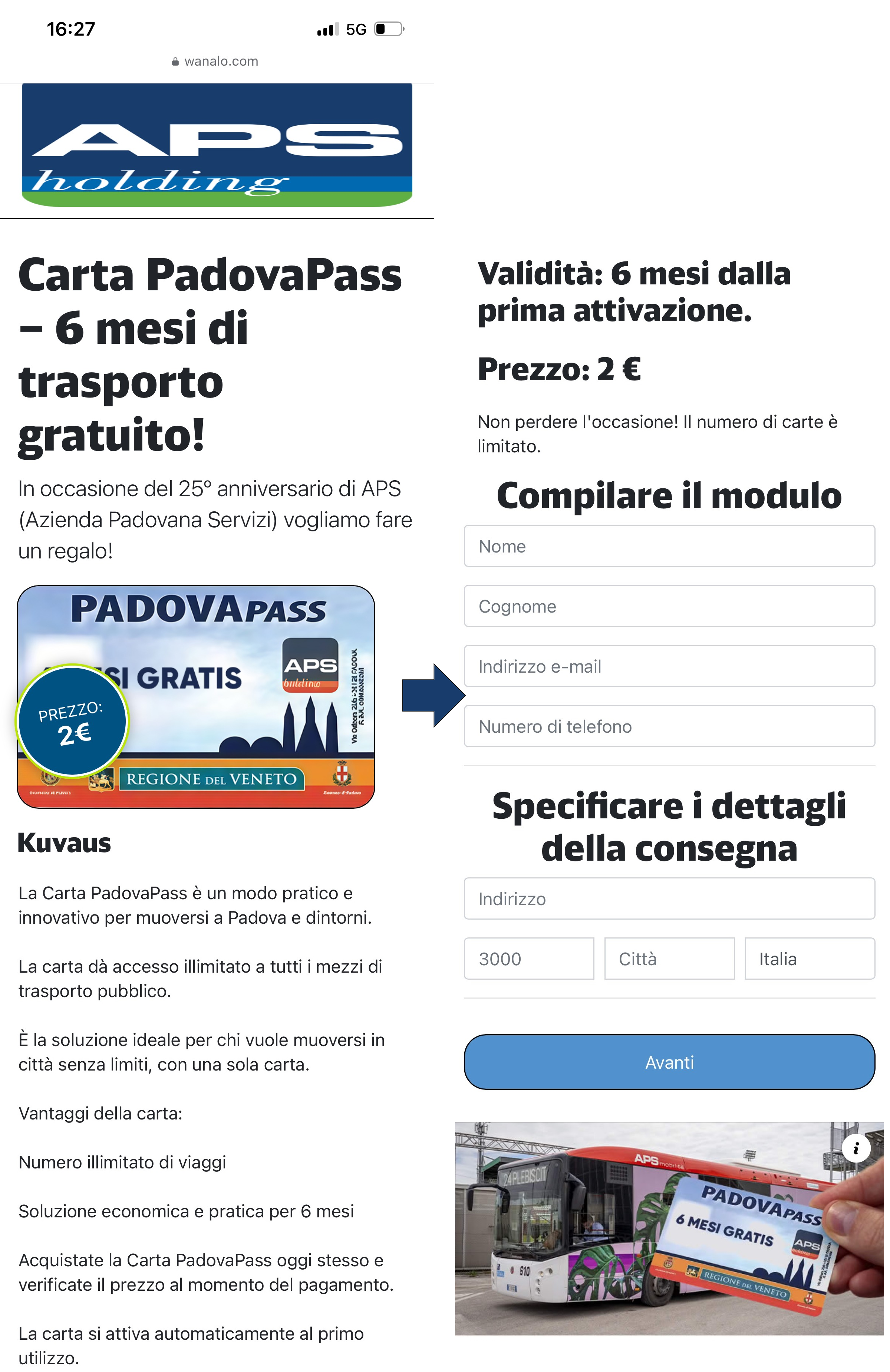

Analizziamo di seguito un nuovo tentativo di smishing che si cela dietro un falso sms giunto apparentemente da Nexi.

Il messaggio, che riportiamo di lato, segnala all'ignaro ricevente che è stato richiesto un pagamento di Euro 950,00 sulla sua carta di credito collegata al circuito Nexi. Lo avvisa quindi che se non è stato lui ad autorizzare il pagamento , di chiamare il servizio clienti 3508649767

E' logico che se il destinatario dell'sms non sia cliente di Nexi sia più intuitivo chiedersi cosa si celi effettivamente dietro questo sms anomalo. In ogni caso è fondamentale saper riconoscere questi, ormai diffusi, tentativi di frode informatica. E' importante ricordare soprattutto che in nessun caso Nexi, come anche qualsiasi altro istituto bancario/circuito di pagamento richiede ai clienti di fornire i dati della propria carta di pagamento attraverso e-mail, sms o call center.

E' chiaro che l'intento dei cyber-criminali è di portare l'utente a cliccare tempestivamente sul link per bloccare l'operazione non autorizzata.

Tuttavia già a colpo d'occhio, possiamo notare che il sms è alquanto anomalo, contiene infatti un link che si cela dietro sia all'importo del bonifico "950" che al numero di telefono indicato come servizio clienti. I link a cui rimandano sono dei siti truffa ingannevoli in quanto solitamente riproducono graficamente i siti originali...

Inserendo i dati di accesso all'account Nexi su questi FORM ospitati su pagine web contraffatte, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

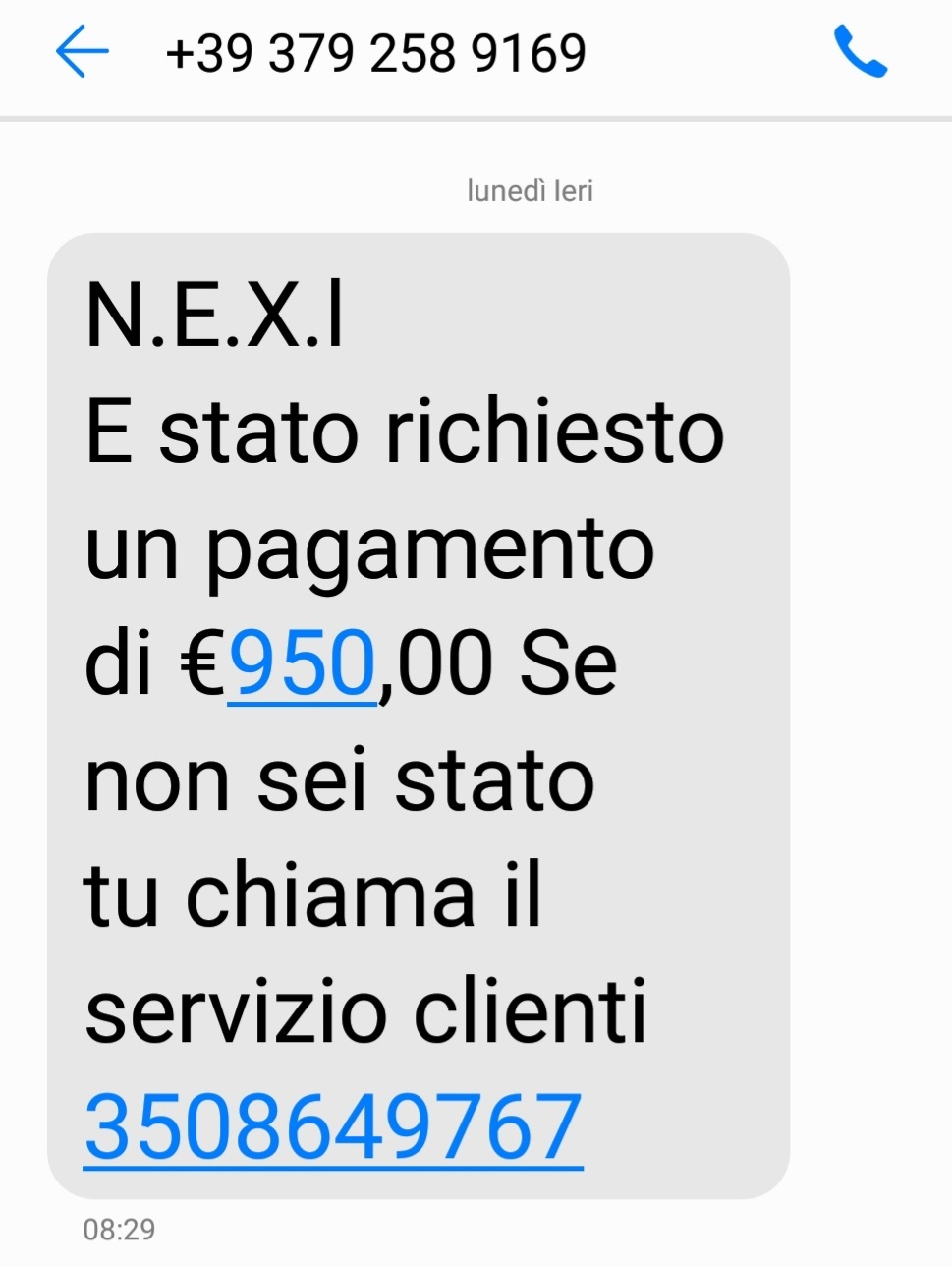

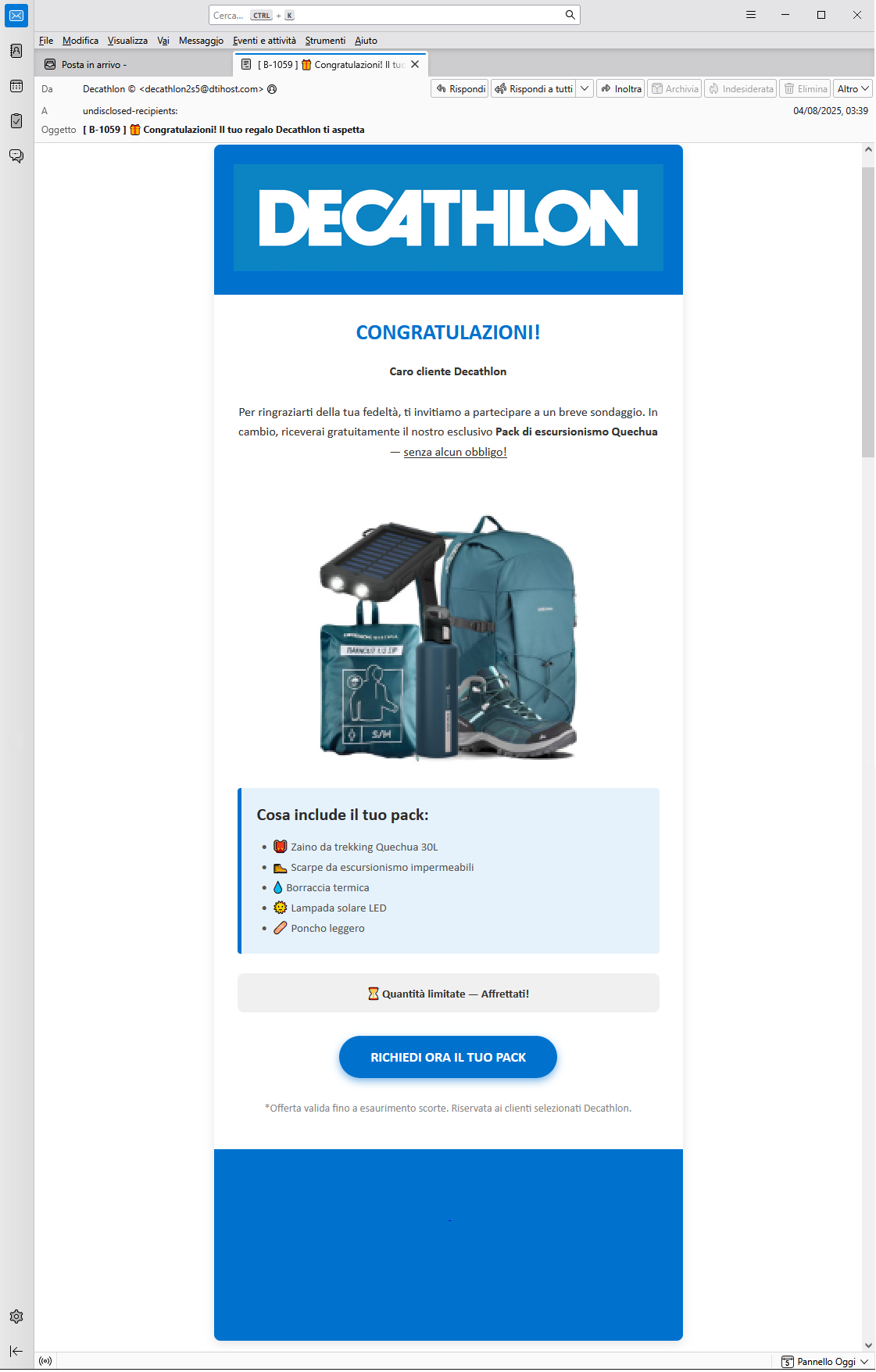

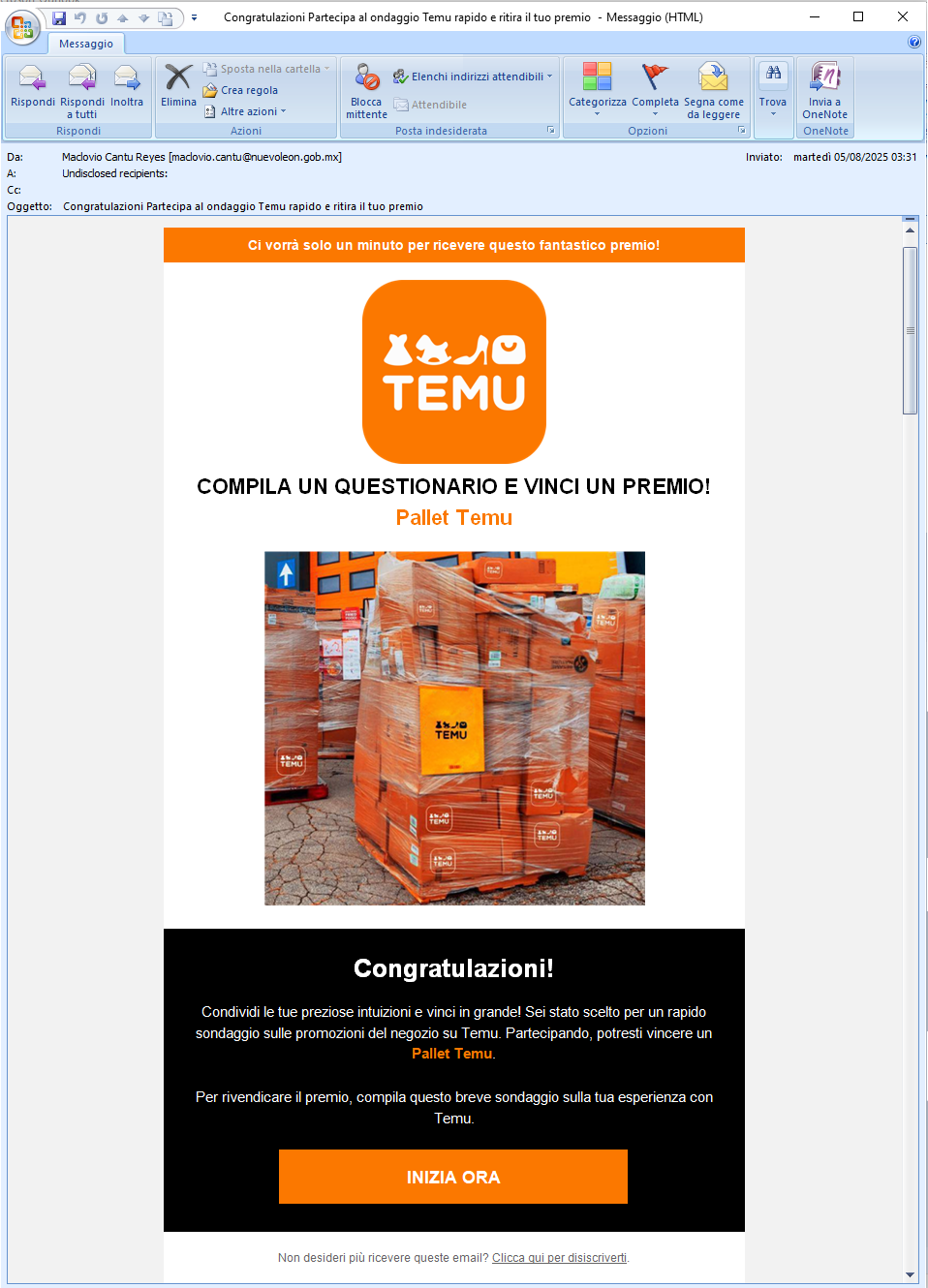

05 Agosto 2025 ==> Phishing sondaggio clienti: TEMU / DECATHLON

Continuano le campagne di phishing a tema sondaggio clienti che sfruttano il marchio di note aziende, nei due casi di seguito riportati, sono aziende specializzate nella grande distribuzione.

Chiaramente i marchi sfruttati in queste campagne sono estranee all'invio massivo di queste e-mail malevole che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Nei due esempi riportati notiamo che le mail provengono chiaramente da indirizzi estranei al dominio ufficiale di Decathlon <decathlon2s5[at]dtihost[dot]com>, o di TEMU<maclovio[dot]cantu[at]nuevoleon[dot]gob[dot]mx>. Questo è decisamente anomalo e dovrebbe senz'altro insospettirci.

Cliccando sui link presenti nella mail, si viene dirottati su una pagina di ''atterraggio'' che, può sembrare graficamente ingannevole (con immagini fuorvianti e il logo autentico del marchio), ma prestando più attenzione in queste campagne la pagina di atterraggio è sempre ospitata su un indirizzo/dominio anomalo che non sembra per nulla attendibile o riconducibile al marchio sfruttato.

I Cyber-criminali ideatori della truffa, per raggiungere il loro scopo, attraverso vari stratagemmi, come ad esempio riportare le false testimonianze di clienti che hanno vinto il premio in questione, cercano di indurre l'utente a concludere velocemente il sondaggio facendogli credere che vi sono solo pochi fortunati e che l'offerta scade in giornata.

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna?!

Al termine del sondaggio si viene solitamente reindirizzati su una pagina per l'inserimento dell’indirizzo di spedizione e il contestuale pagamento delle spese di spedizione.

L'intento dei cybercriminali è quello di indurre il malcapitato ad inserire i dati sensibili per procedere ala spedizione del premio e successivamente si presume vengano richiesti anche i dati della carta di credito per il pagamento delle spese di spedizione.

In conclusione vi invitiamo sempre a diffidare da messaggi pubblicitari/promozionali che milantano di "regalare" oggetti di valore, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contraffatto, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

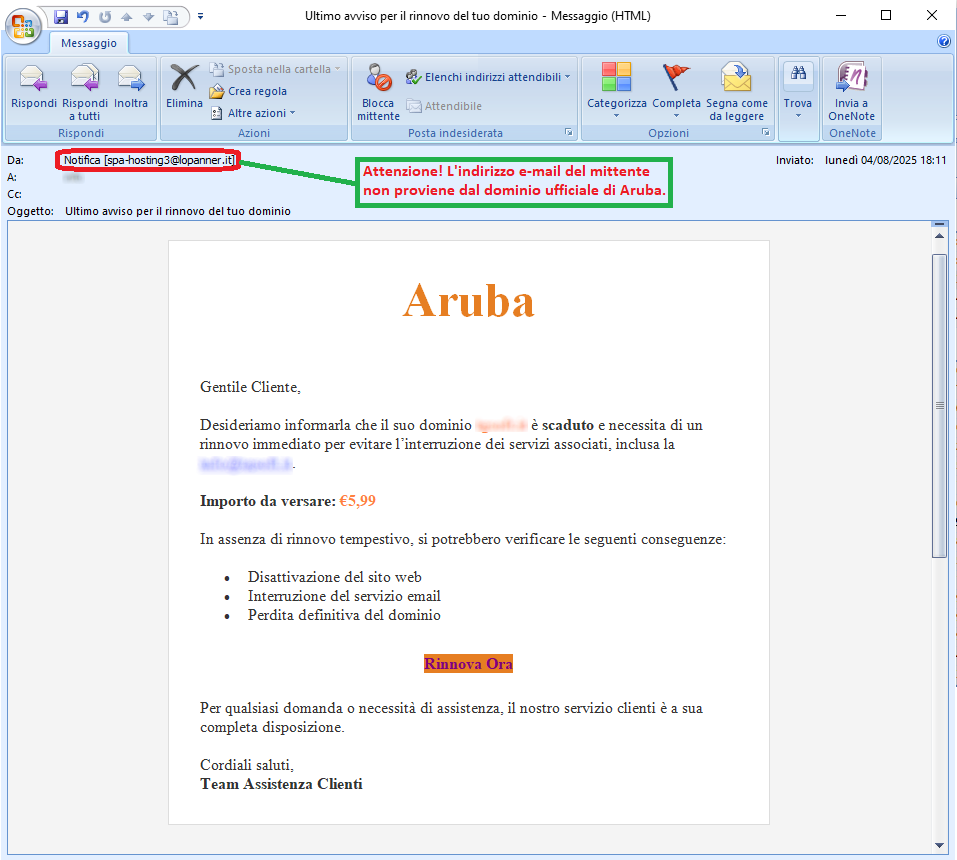

04 Agosto 2025 ==> Phishing Aruba - Dominio scaduto

OGGETTO: <Ultimo avviso per il rinnovo del tuo dominio>

Continuano i tentativi di phishing che si spacciano per comunicazioni da parte del brand Aruba. II messaggio informa il ricevente che il suo dominio ospitato su Aruba è scaduto. Lo informa quindi che per evitare interruzioni del servizio, può procedere sin da subito al rinnovo del dominio, al costo di 5,99 € attraverso il seguente link:

Rinnova Ora

Prestiamo sempre attenzione a richieste di inserimento delle credenziali personali, tramite link sospetti comunicati via mail.

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini, Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Notiamo subito come l’indirizzo email da cui proviene non è riconducibile al dominio ufficiale di Aruba <spa-hosting3[at]lopanner[dot]it>. Questo fatto è decisamente anomalo e dovrebbe quantomai insospettirci.

Per indurre il malcapitato a procedere tempestivamente il cyber-criminale concede poco tempo per agire. Tale tecnica ha, sicuramente, lo scopo di intimidire l'utente, il quale per il timore di trovarsi impossibilitato ad entrare nel suo account ed utilizzare i servizi ad esso collegati è spinto ad agire senza prestare la dovuta attenzione. Chi dovesse malauguratamente cliccare sul link verrà dirottato su una pagina WEB anomala, che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

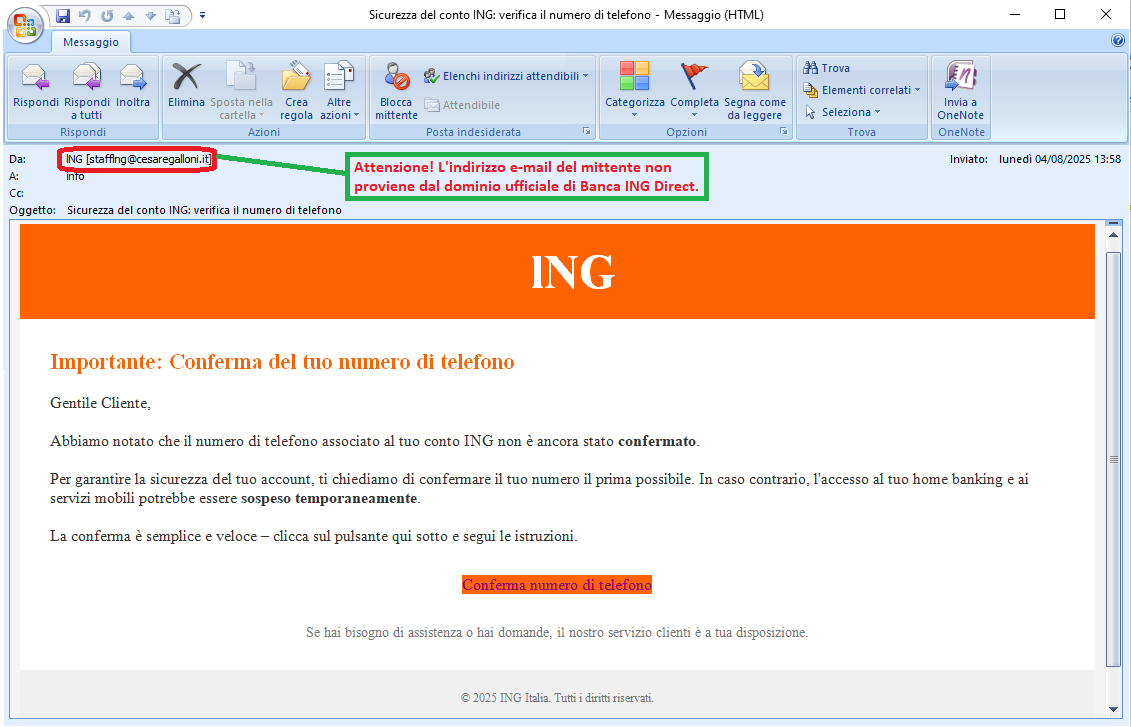

04 Agosto 2025 ==> Phishing Banca ING Direct

OGGETTO: <Sicurezza del conto ING: verifica il numero di telefono>

Analizziamo questo mese la campagna di phishing, che giunge attraverso un'e-mail che, sfruttando la grafica rubata, o simile, a quella di un noto Istituto Bancario , cerca di spacciarsi per una comunicazione ufficiale, per indurre l'ignaro ricevente ad effettuare quanto richiesto e a cadere in questo tranello basato su tecniche di ingegneria sociale (social engeenering).

Il messaggio segnala all'ignaro ricevente che "il numero di telefono associato al tuo conto ING non è ancora stato confermato. Per garantire la sicurezza del tuo account, ti chiediamo di confermare il tuo numero il prima possibile.". Lo invita pertanto ad aggiornare i dati utilizzando il seguente link:

Conferma numero di telefono

Possiamo notare sin da subito che il messaggio di alert giunge da un indirizzo e-mail <stafflng(at)cesaregalloni(dot)it> quanto mai sospetto e contiene un testo molto generico, anche se il cybercriminale ha avuto l'accortezza grafica di inserire un logo simile a quello del noto istituto bancario che potrebbe trarre in inganno l'utente.

L'intento è quello di portare il malcapitato ad effettuare il login alla sua app bancaria con la scusa di dover aggiornare il numero di telefono.

Chi dovesse malauguratamente cliccare sul link Conferma numero di telefono verrà dirottato su una pagina WEB anomala, che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

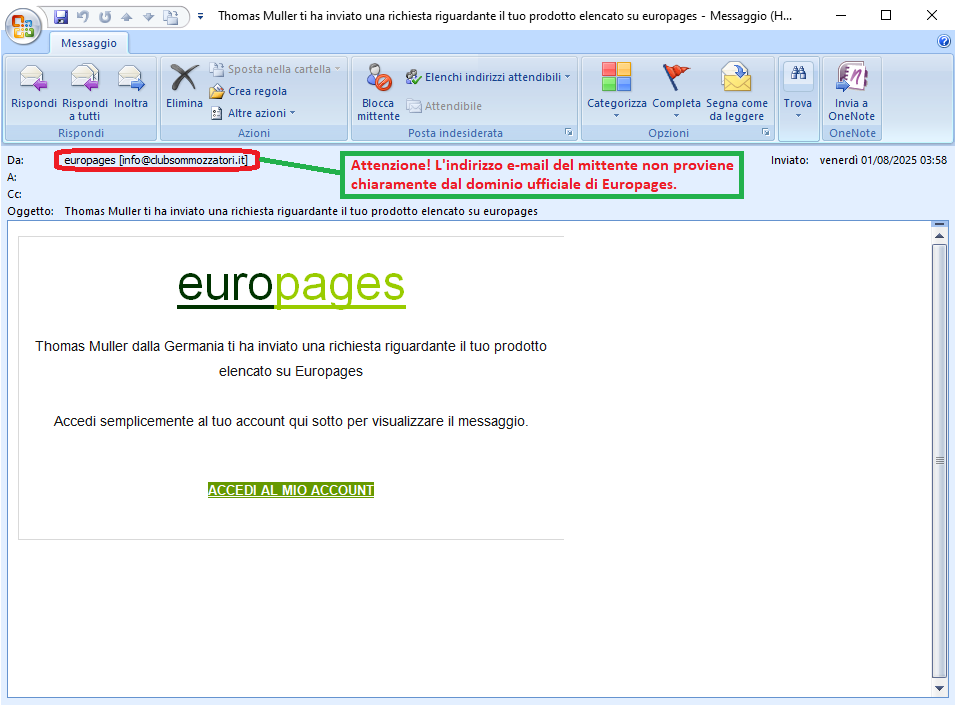

1 Agosto 2025 ==> Phishing EuroPages

«OGGETTO: <Thomas Muller ti ha inviato una richiesta riguardante il tuo prodotto elencato su europages>Ritroviamo questo mese il seguente tentativo di phishing che sembra provenire da una falsa comunicazione di EuroPages e che ha l'obiettivo di rubare le credenziali di accesso all'account del malcapitato.

Il messaggio sembra provenire da EuroPages, la più grande piattaforma di sourcing B2B internazionale, e notifica all'utente che è arrivato un messaggio relativo al suo prodotto elencato su EuroPages da parte di un certo "Thomas Muller". Quindi invita l'utente ad accedere al suo account per visualizzare il messaggio di richiesta, attraverso il seguente link:

ACCEDI AL MIO ACCOUNT

Analizzando la mail notiamo che il messaggio proviene da un indirizzo email che non sembra riconducibile al dominio ufficiale di EuroPages <info(at)clubsommozzatori(dot)it>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci.

Chi dovesse malauguratamente cliccare sul link ACCEDI AL MIO ACCOUNT verrà dirottato su una pagina WEB anomala, che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali...

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

01/07/2025 16:04 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di luglio 2025...

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer). E’ possibile eseguire il passaggio alla versione PRO, acquistandolo direttamente dal nostro sito=> clicca qui per ordinare

C.R.A.M. Centro Ricerche Anti-Malware

05/06/2025 09:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di giugno 2025...

05/05/2025 15:03 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di maggio 2025...

07/04/2025 14:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2025...

07/03/2025 15:10 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2025..

03/02/202514:54 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2025...

03/01/2025 14:40 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2025...

03/12/2024 14:47 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2024...

06/11/2024 14:33 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di novembre 2024...

07/10/2024 09:55- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di ottobre 2024...

04/09/2024 09:28 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di settembre 2024...

06/08/2024 14:50 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di agosto 2024...

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

accedi al

Any information published on our site may be used and published on other websites, blogs, forums, facebook and/or in any other form both in paper and electronic form as long as the source is always and in any case cited explicitly “Source: CRAM by TG Soft www.tgsoft.it” with a clickable link to the original information and / or web page from which textual content, ideas and / or images have been extrapolated.

It will be appreciated in case of use of the information of C.R.A.M. by TG Soft www.tgsoft.it in the report of summary articles the following acknowledgment/thanks “Thanks to Anti-Malware Research Center C.R.A.M. by TG Soft of which we point out the direct link to the original information: [direct clickable link]”

如有侵权请联系:admin#unsafe.sh