文章记录了2025年7月最常见的钓鱼邮件攻击案例,包括FedEx、Aruba、Leroy Merlin/IKEA和PagoPA等品牌相关的诈骗邮件。这些邮件试图诱骗用户提供敏感信息如银行账户、信用卡代码或登录凭证。 2025-7-1 16:3:55 Author: www.tgsoft.it(查看原文) 阅读量:11 收藏

INDICE dei PHISHING

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di Luglio 2025:

06/07/2025 => FedEx

05/07/2025 => Aruba - Dominio scaduto

04/07/2025 => Phishing Sondaggio - LEROY MERLIN / IKEA

01/07/2025 => PagoPA

01/07/2025 => Aruba - Verifica account

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

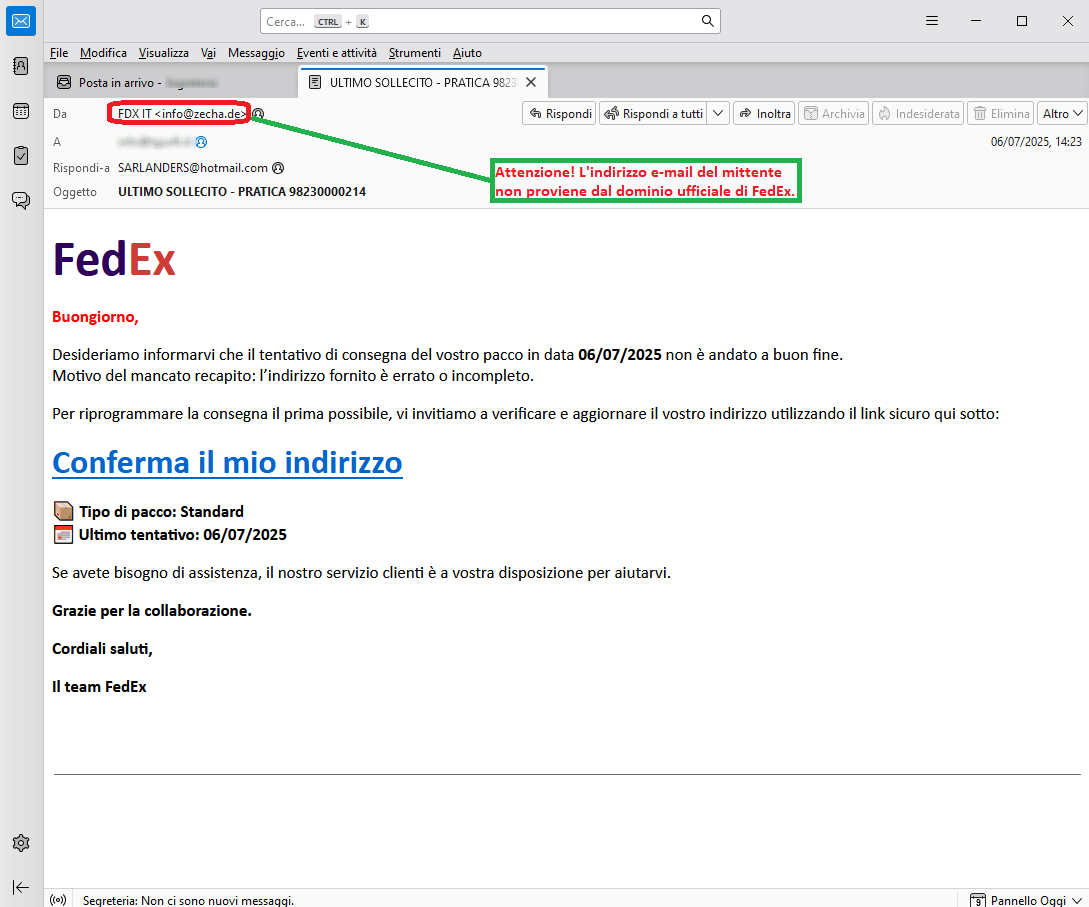

06 Luglio 2025 ==> Phishing FedEx

OGGETTO: <ULTIMO SOLLECITO - PRATICA 98230000214>

Analizziamo di seguito un nuovo tentativo di furto dati che giunge attraverso un messaggio ingannevole che si spaccia per il noto corriere FedEx.

Il messaggio, che riportiamo di lato, notifica la necessità di riprogrammare una consegna, nello specifico viene indicato che è stato effettuato un tentativo di consegna il giorno 06/07/2025 senza successo, e viene dindicato il motivo del mancato recapito: "l'indirizzo fornito è errato o incompleto". Per sbloccare la consegna sembrerebbe necessario confermare i dati della spedizione e riprogrammare la consegna. Il destinatario è quindi invitato a cliccare sul seguente link:

Conferma il mio indirizzo

Analizzando la mail notiamo come l’indirizzo da cui proviene non è riconducibile al dominio ufficiale di FedEx <info[at]zecha[dot]de>. Questo fatto è decisamente anomalo e dovrebbe quantomai insospettirci.

Chiaramente FedEx è estranea all'invio massivo di queste campagne malevole che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Chi dovesse malauguratamente cliccare sul link Conferma il mio indirizzo verrà dirottato su una pagina web che dovrebbe simulare il sito ufficiale di FedEx, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali. Vi invitiamo sempre a far attenzione anche ai più piccoli dettagli e a non inserire i vostri dati personali e/o della carta di credito su form ospitati su pagine web contraffatte, in quanto verranno inviati su un server remoto e utilizzati da cyber-truffatori.

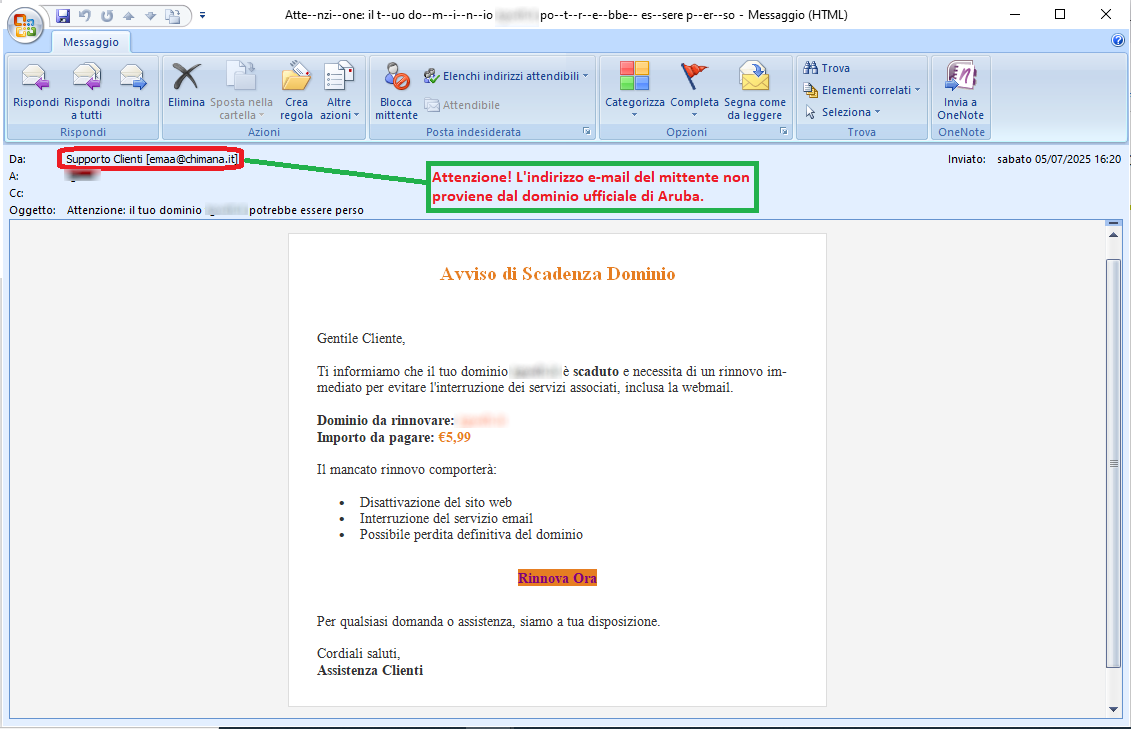

05 Luglio 2025 ==> Phishing Aruba - Dominio scaduto

OGGETTO: <Attenzione: il tuo dominio **** potrebbe essere perso>

Continuano i tentativi di phishing che si spacciano per comunicazioni da parte del brand Aruba. II messaggio informa il ricevente che il suo dominio ospitato su Aruba, è scaduto il giorno odierno. Lo informa quindi che per evitare interruzioni del servizio, può procedere sin da subito al rinnovo del dominio, al costo di 5,99 € attraverso il seguente link:

Rinnova Ora

Prestiamo sempre attenzione a richieste di inserimento delle credenziali personali, tramite link sospetti comunicati via mail.

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini, Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Notiamo subito come l’indirizzo email da cui proviene non è riconducibile al dominio ufficiale di Aruba <emaa[at]chimana[dot]it>. Questo fatto è decisamente anomalo e dovrebbe quantomai insospettirci.

Per indurre il malcapitato a procedere tempestivamente il cyber-criminale concede poco tempo per agire. Tale tecnica ha, sicuramente, lo scopo di intimidire l'utente, il quale per il timore di trovarsi impossibilitato ad entrare nel suo account ed utilizzare i servizi ad esso collegati è spinto ad agire senza prestare la dovuta attenzione. Chi dovesse malauguratamente cliccare sul link verrà dirottato su una pagina WEB anomala, che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

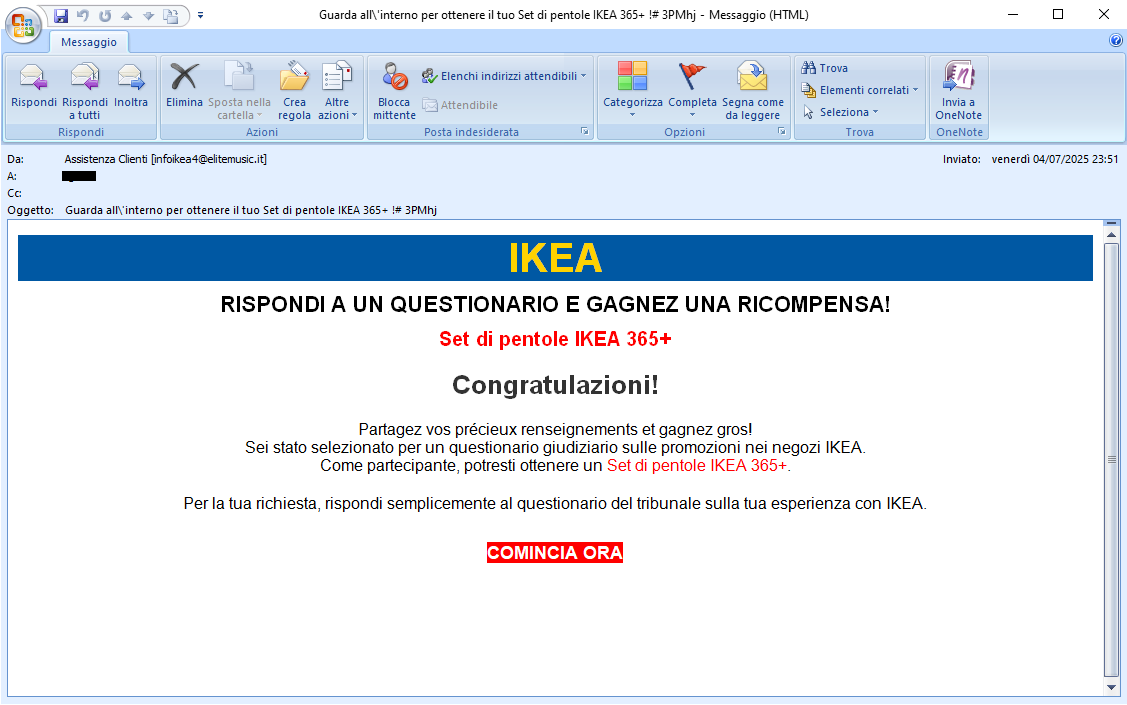

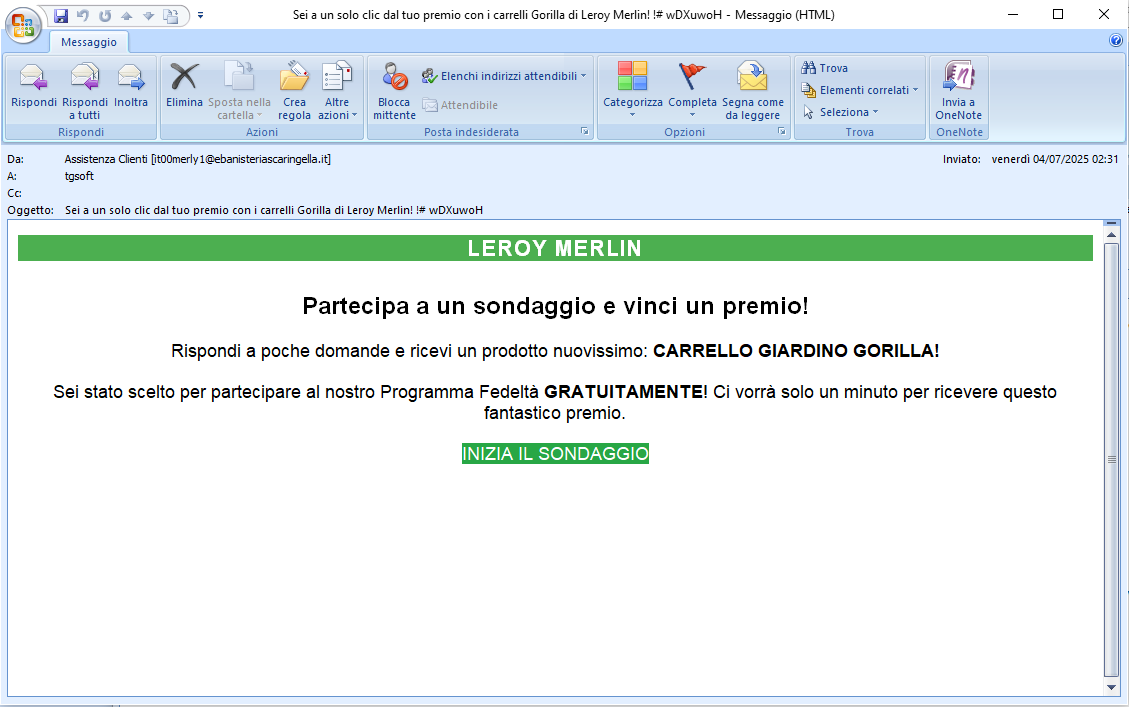

04 Luglio 2025 ==> Phishing sondaggio clienti: LeroyMerlin / IKEA

Ritroviamo anche questo mese le campagne di phishing a tema sondaggio clienti che sfruttano il marchio di note aziende, nei due casi di seguito riportati, sono aziende specializzate nella grande distribuzione.

Chiaramente i marchi sfruttati in queste campagne sono estranee all'invio massivo di queste e-mail malevole che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Nei due esempi riportati notiamo che le mail provengono chiaramente da indirizzi estranei al dominio ufficiale di IKEA <infoikea4[at]elitemusic[dot]it>, o di Leroy Merlin<it00merly1[at]ebanisteriascaringella[dot]it>. Questo è decisamente anomalo e dovrebbe senz'altro insospettirci.

Cliccando sui link presenti nella mail, si viene dirottati su una pagina di ''atterraggio'' che, può sembrare graficamente ingannevole (con immagini fuorvianti e il logo autentico del marchio), ma prestando più attenzione in queste campagne la pagina di atterraggio è sempre ospitata su un indirizzo/dominio anomalo che non sembra per nulla attendibile o riconducibile al marchio sfruttato.

I Cyber-criminali ideatori della truffa, per raggiungere il loro scopo, attraverso vari stratagemmi, come ad esempio riportare le false testimonianze di clienti che hanno vinto il premio in questione, cercano di indurre l'utente a concludere velocemente il sondaggio facendogli credere che vi sono solo pochi fortunati e che l'offerta scade in giornata.

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna?!

Al termine del sondaggio si viene solitamente reindirizzati su una pagina per l'inserimento dell’indirizzo di spedizione e il contestuale pagamento delle spese di spedizione.

L'intento dei cybercriminali è quello di indurre il malcapitato ad inserire i dati sensibili per procedere ala spedizione del premio e successivamente si presume vengano richiesti anche i dati della carta di credito per il pagamento delle spese di spedizione.

In conclusione vi invitiamo sempre a diffidare da messaggi pubblicitari/promozionali che milantano di "regalare" oggetti di valore, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contraffatto, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

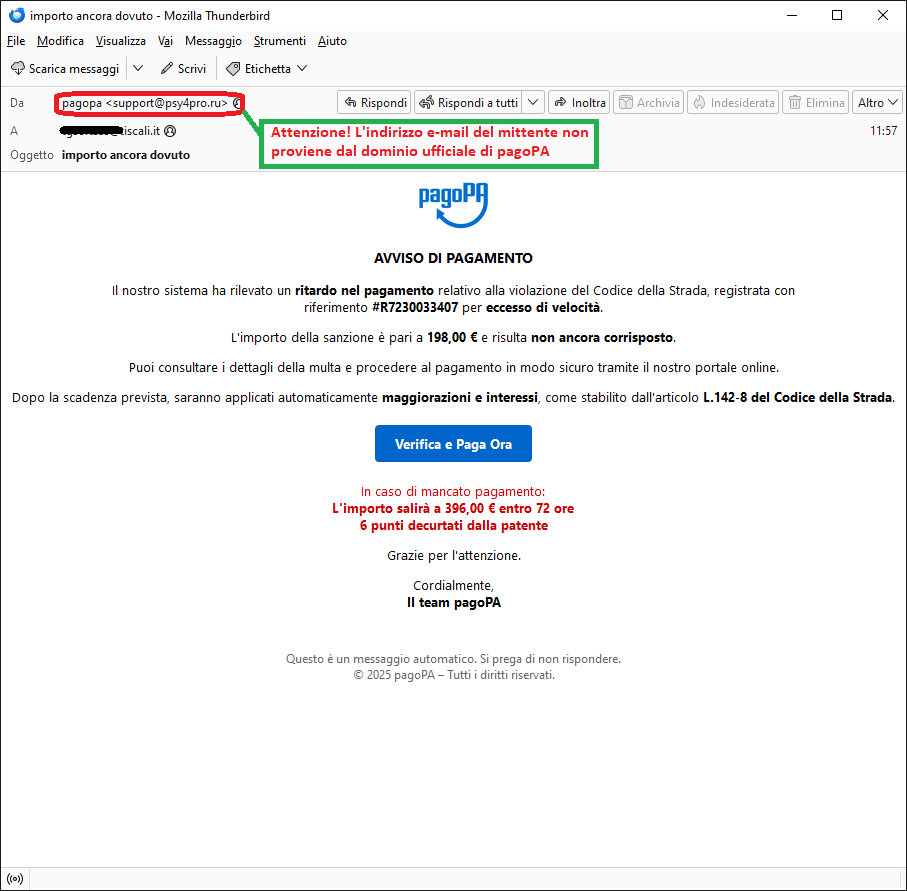

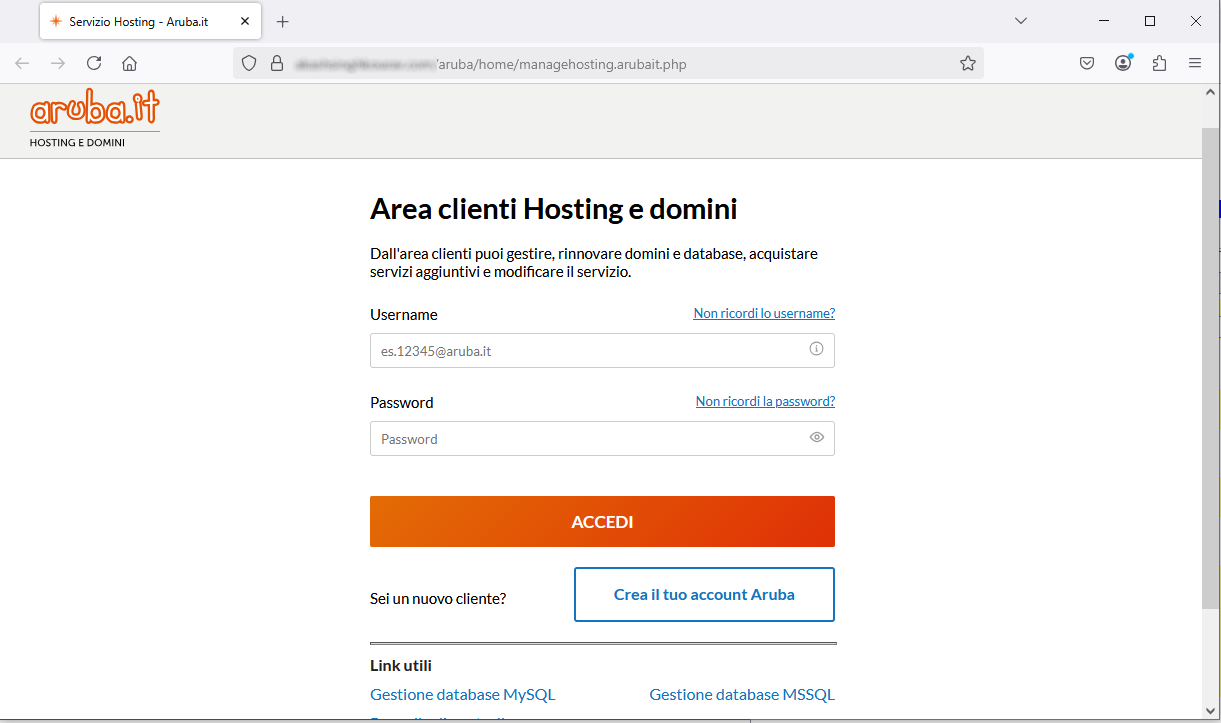

01 Luglio 2025 ==> Phishing PagoPA

OGGETTO: <importo ancora dovuto>

Analizziamo questo mese il seguente tentativo di phishing che si spaccia per una comunicazione da parte di PagoPA, il noto sistema di pagamenti a favore delle pubbliche amministrazioni e dei gestori dei pubblici servizi in Italia.

Il messaggio notifica al destinatario un ritardo nel pagamento di una violazione del Codice della Strada, di cui viene riportato anche il numero di riferimento <R7230033407> e il motivo della violazione <eccesso di velocità>.

Viene quindi riportato l'importo della sanzione che risulta non ancora saldato, pari a 198,00 €. Lo invita quindi ad effettuare il pagamento per evitare maggiorazioni, entro 72 ore, altrimenti l'importo sarà aumentato a Euro 396,00, oltre al decurtamento di 6 punti dalla patente. Viene quindi riportato il link per procedere al pagamento:

Verifica e Paga ora

Chiaramente la nota piattaforma di pagamenti digitali, è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare i dati sensibili dell'ignaro ricevente.

Analizzando attentamente il messaggio ci sono alcuni indizi che dovrebbero insospettire. Notiamo subito come l’indirizzo email da cui proviene non è riconducibile al dominio ufficiale di PagoPA <support[at]psy4pro[dot]ru>. Questo fatto è decisamente anomalo e dovrebbe quantomai insospettirci.

Chi dovesse malauguratamente cliccare sul link Verifica e Paga ora verrà dirottato su una pagina WEB che come possiamo notare dall'immagine di lato, è graficamente ben fatta e simula discretamente il sito ufficiale di PagoPA.

Possiamo notare però che la pagina di atterraggio in questo caso è ospitata sull'indirizzo url: https[:]//[NomeDominioFake*]/... che non ha nulla a che fare con il sito ufficiale.

Vi invitiamo sempre a far attenzione anche ai più piccoli dettagli e a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto verranno inviati su un server remoto e utilizzati da cyber-truffatori.

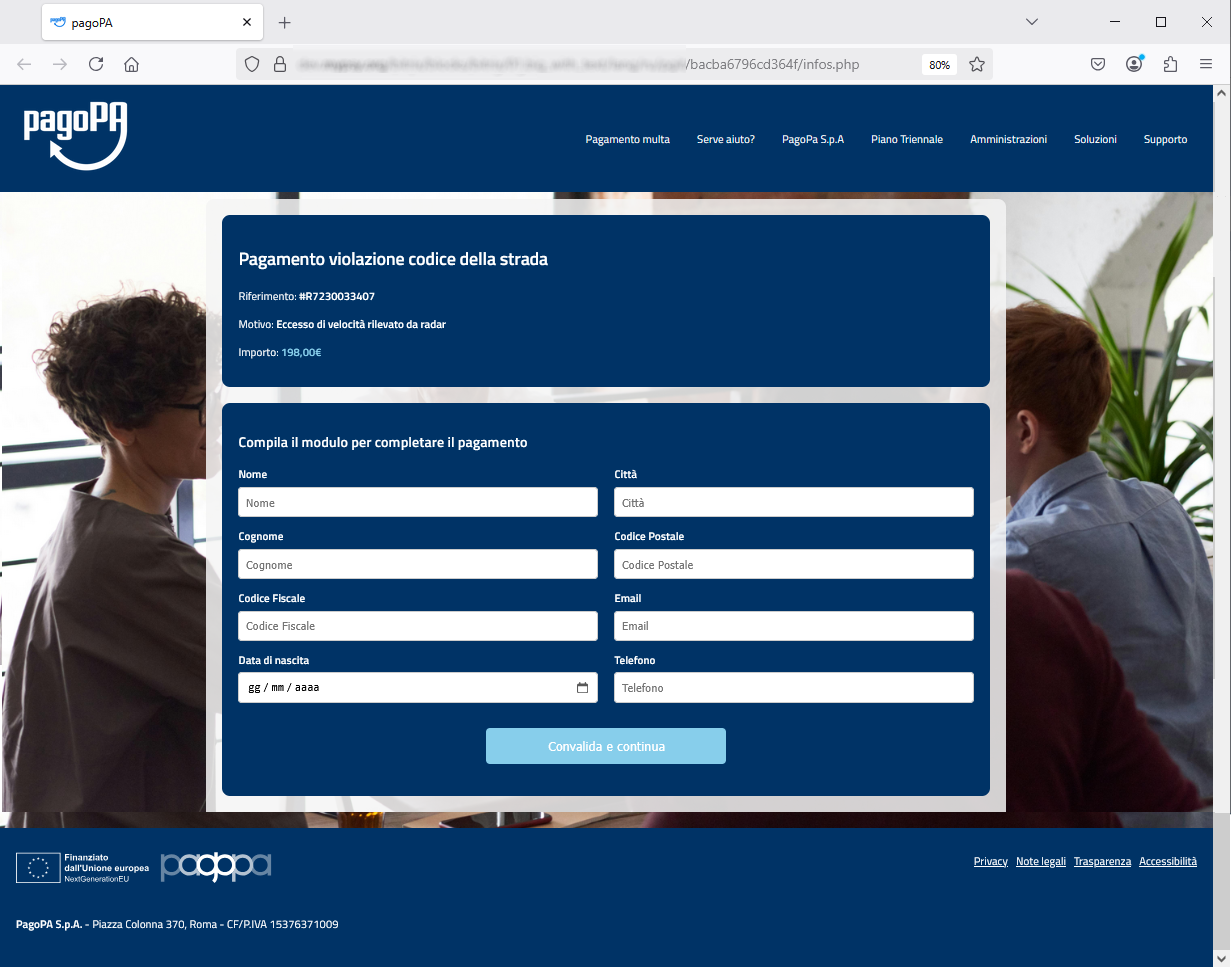

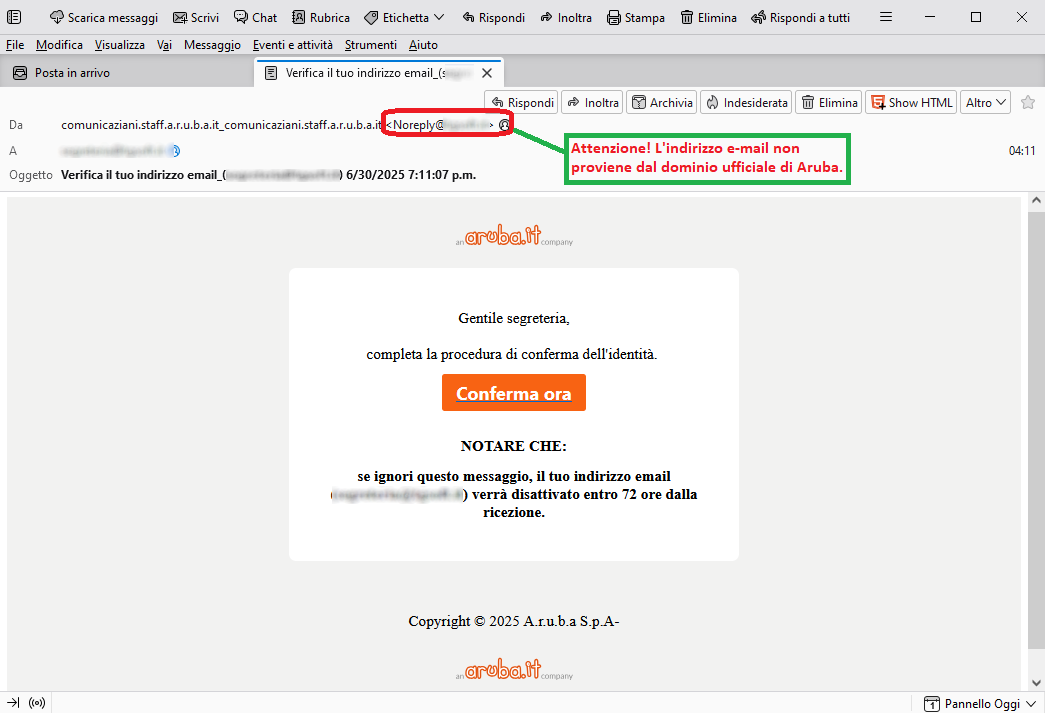

01 Luglio 2025 ==> Phishing Aruba - Verifica account

OGGETTO: <Verifica il tuo indirizzo email_(*******) 6/30/2025 7:11:07 p.m.>

Ritroviamo anche questo mese i tentativi di phishing che si spacciano per comunicazioni da parte del brand Aruba. II messaggio informa il ricevente che è necessario procede alla verifica della sua identità collegata al dominio ospitato su Aruba. Lo informa quindi che per evitare interruzioni del servizio, deve procedere entro 72 ore a confermare la sua identità, attraverso il seguente link:

Conferma ora

Notiamo subito come il testo dell’e-mail sia generico, viene tutavia riportato il nome dell'account coincidente con il destinatario del messaggio. Il messaggio inoltre proviene da un indirizzo email che non è riconducibile al dominio di Aruba ma sembrerebbe provenire dal dominio stesso del destinatario <Noreply(at)******>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci.

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini, Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Chi dovesse malauguratamente cliccare sul link Conferma ora verrà dirottato su una pagina WEB che, sebbene graficamente ben fatta, il cybercriminale ha avuto infatti, l’accortezza grafica di inserire il logo di Aruba, non è per nulla attendibile. Anche in questo caso l’indirizzo/dominio è anomalo e non ha nulla a che vedere con il sito ufficiale di Aruba.

In questa pagina l'utente viene invitato ad accedere alla sua area cliente inserendo login e password da cui potrà poi procedere alla conferma della sua identità così da evitare malfunzionamenti/blocchi.

Vi invitiamo sempre a far attenzione ad ogni dettaglio, anche banale e a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto saranno recapitati ai cyber-criminali ideatori della truffa che li utilizzeranno per i loro scopi. Ricordiamo che la fretta non è mai una buona consigliera e che, in presenza di questi tentativi di frodi informatiche, è necessario prestare attenzione ad ogni dettaglio, anche il più banale.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

05/06/2025 09:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di giugno 2025...

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer). E’ possibile eseguire il passaggio alla versione PRO, acquistandolo direttamente dal nostro sito=> clicca qui per ordinare

C.R.A.M. Centro Ricerche Anti-Malware

05/05/2025 15:03 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di maggio 2025...

07/04/2025 14:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2025...

07/03/2025 15:10 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2025..

03/02/202514:54 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2025...

03/01/2025 14:40 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2025...

03/12/2024 14:47 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2024...

06/11/2024 14:33 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di novembre 2024...

07/10/2024 09:55- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di ottobre 2024...

04/09/2024 09:28 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di settembre 2024...

06/08/2024 14:50 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di agosto 2024...

04/07/2024 17:2 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di luglio 2024...

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Any information published on our site may be used and published on other websites, blogs, forums, facebook and/or in any other form both in paper and electronic form as long as the source is always and in any case cited explicitly “Source: CRAM by TG Soft www.tgsoft.it” with a clickable link to the original information and / or web page from which textual content, ideas and / or images have been extrapolated.

It will be appreciated in case of use of the information of C.R.A.M. by TG Soft www.tgsoft.it in the report of summary articles the following acknowledgment/thanks “Thanks to Anti-Malware Research Center C.R.A.M. by TG Soft of which we point out the direct link to the original information: [direct clickable link]”

如有侵权请联系:admin#unsafe.sh