Cleafy发现新型安卓恶意软件SuperCard X通过NFC中继攻击窃取信用卡数据。攻击者利用社工手段诱骗用户安装恶意应用,并收集NFC信息以执行未经授权的交易。该恶意软件影响广泛且难以检测。 2025-4-22 09:0:45 Author: www.securityinfo.it(查看原文) 阅读量:22 收藏

SuperCard X, il nuovo malware Android che sottrae i dati delle carte di pagamento

Apr 22, 2025 Attacchi, In evidenza, Malware, Minacce, News, RSS

I ricercatori di Cleafy, compagnia di sicurezza specializzata in dispositivi mobile, hanno individuato SuperCard X, un nuovo malware Android che consente di eseguire attacchi di NFC relay per sottrarre i dati delle carte di credito.

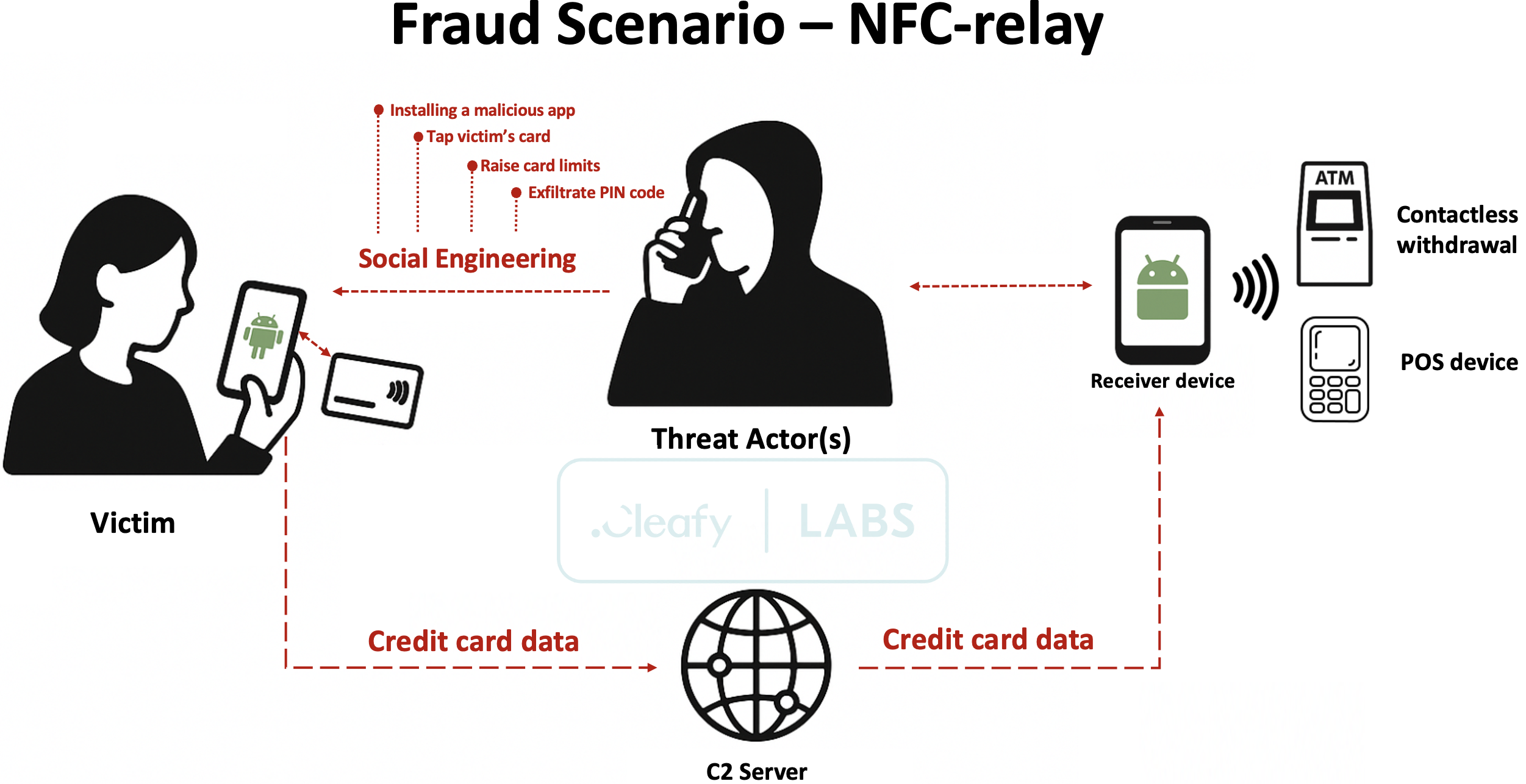

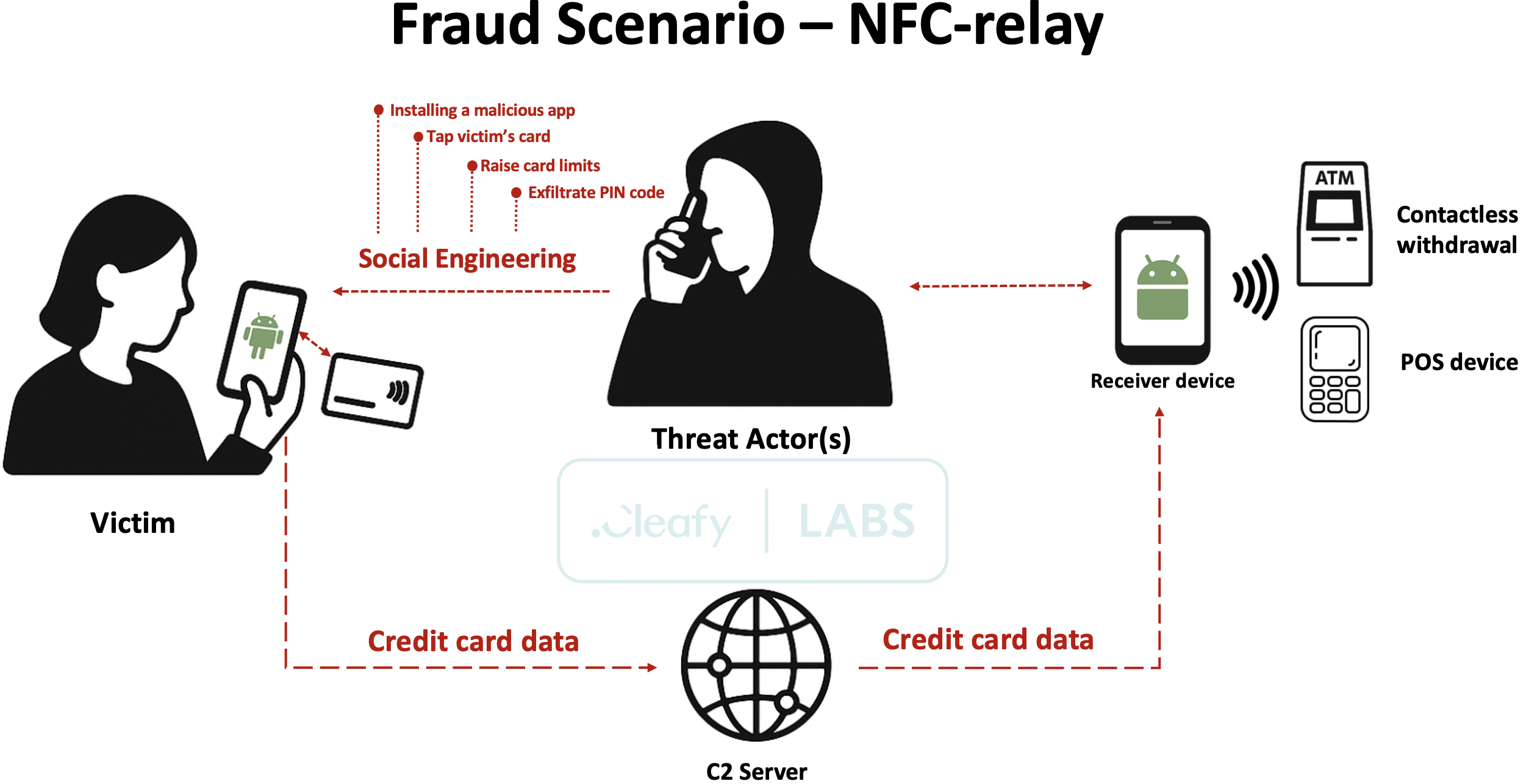

“Questa campagna usa una nuova tecnica di NFC-relay consentendo agli attaccanti di autorizzare pagamenti Point-of-Sale e prelievi presso ATM fraudolenti intercettando e ritrasmettendo le comunicazioni NFC da dispositivi compromessi” spiega il team Cleafy Threat Intelligence.

SuperCard X è in realtà una piattaforma di Malware-as-a-Service usata appunto per sottrarre i fondi degli utenti colpiti. Il team di Cleafy ha analizzato in dettaglio una campagna avvenuta in Italia, eseguita da un affiliato del gruppo non ancora identificato.

SuperCard X

Inizialmente gli attaccanti sfruttano l’ingegneria sociale inviando SMS o messaggi WhatsApp in cui si avvisano gli utenti di pagamenti, addebiti o bonifici da verificare. I messaggi chiedono alla vittima di chiamare il numero di telefono indicato per controllare la movimentazione; durante la chiamata, gli attaccanti chiedono agli utenti di comunicare il PIN della loro carta, eventualmente aiutandoli a recuperarlo sull’applicazione bancaria. Una volta ottenuta la fiducia della vittima, gli viene richiesto anche di rimuovere i limiti di spesa sulle carte in suo possesso e, infine, di installare un’applicazione per il controllo dei movimenti bancari.

Gli attaccanti inviano un link per scaricare l’applicazione all’utente, la quale contiene il payload di SuperCard X. Installata l’applicazione, il finto operatore chiede alla vittima di prendere la propria carta di credito o di debito e di portarla in prossimità di un dispositivo infettato in precedenza e controllato dagli attaccanti (un POS o uno sportello automatico) per inizializzare la comunicazione NFC e ottenere i dettagli della carta usata.

A questo punto, ottenute le informazioni necessarie, gli attaccanti sono in grado di eseguire transazioni non autorizzate tramite i device compromessi, come il prelievo di denaro o pagamenti tramite POS in maniera contactless.

Credits: Cleafy

L’impatto del malware

Secondo i ricercatori di Cleafy, SuperCard X ha alle spalle attaccanti cinesi in quanto presenta molte similarità con NGate, un altro malware cinese individuato nel 2024. Il team di threat intelligence di Cleafy ha evidenziato inoltre che la tecnica NFC usata in questa campagna sta cominciando a essere usata anche in altre famiglie di malware, come Copybara e Droidbot.

I ricercatori sottolineano che l’impatto di SuperCard X è notevole in quanto, al contrario di altri malware simili, non colpisce i clienti di una specifica banca, ma è agnostico rispetto all’istituzione finanziaria coinvolta in ogni attacco. “Questa nuova campagna introduce un rischio finanziario significativo che va oltre gli obiettivi convenzionali degli istituti bancari e colpisce direttamente i fornitori di pagamenti e gli emittenti di carte di credito“.

Un altro aspetto significativo del malware è che è difficile da individuare: limitandosi a raccogliere dati NFC e a trasmetterli a un server C2, l’analisi comportamentale non è molto efficace. “Questo approccio multicanale pone sfide aggiuntive agli sforzi di monitoraggio ed evidenzia il crescente bisogno di affidarsi a capacità di rilevamento in tempo reale“.

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh