人权倡导组织大赦国际(AmnestyInternational)上周发布的一份报告披露了一款名为FinSpy的跨平台间谍软件套件的macOS变体,该软件由总部位于德国的机构FinFisher开发并销售。FinSpy工具在编写时包含了多种功能,包括键盘记录程序、音频录制、摄像头、截图工具、远程访问shell、文件枚举和exfilter函数。在这篇文章中,研究人员来看看如何监测macOS变体,并列出一些以前未发布的攻击指标。

什么是FinFisher间谍软件?

根据FinFisher自己的网站和营销资料,该公司生产用于“战术情报收集”、“战略情报收集”和“部署方法和开发”的工具。该公司表示,它只与“执法和情报机构”合作,并“在全球范围内开展业务”。

然而,大赦国际和其他民权组织(如公民实验室)已经注意到FinSpy被用于针对埃及、埃塞俄比亚和阿联酋等地攻击“活动家、记者和持不同政见者”的活动。除了使用FinFisher产品之外,将这些不同的活动联系在一起,可知攻击目标经常是“人权维护者”。

尽管针对macOS用户的工具包的恶意软件已被研究人员发现了,并且macOS套件的某些组件在Apple桌面平台的最新版本中似乎未起作用,但最近的测试证实了大赦国际共享的恶意软件样本将仍会启动并感染macOSCatalina(2019年10月8日,macOSCatalina正式上线)安装。

FinSpyformacOS如何工作?

大赦国际在VirusTotal上提供了该样本的哈希:

4f3003dd2ed8dcb68133f95c14e28b168bd0f52e5ae9842f528d3f7866495cea

尽管VT上的某些引擎已将该样本拉进了黑名单,但在编写本文时,大多数引擎仍未将其识别为恶意软件。

由于样本尚未经过公开测试,因此需要对用户进行社会工程设计,以代替对macOSCatalina的公众测试。

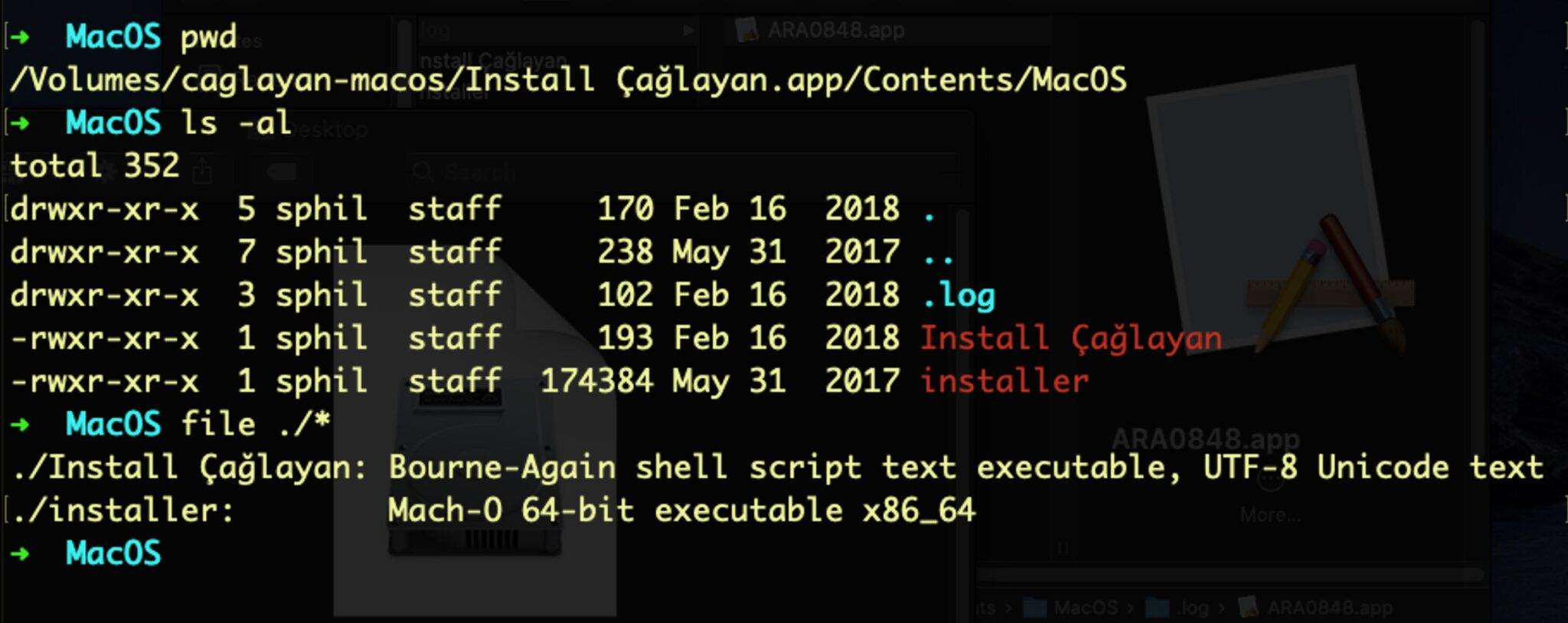

木马安装程序的MacOS文件夹包含两个可执行文件和一个目录。

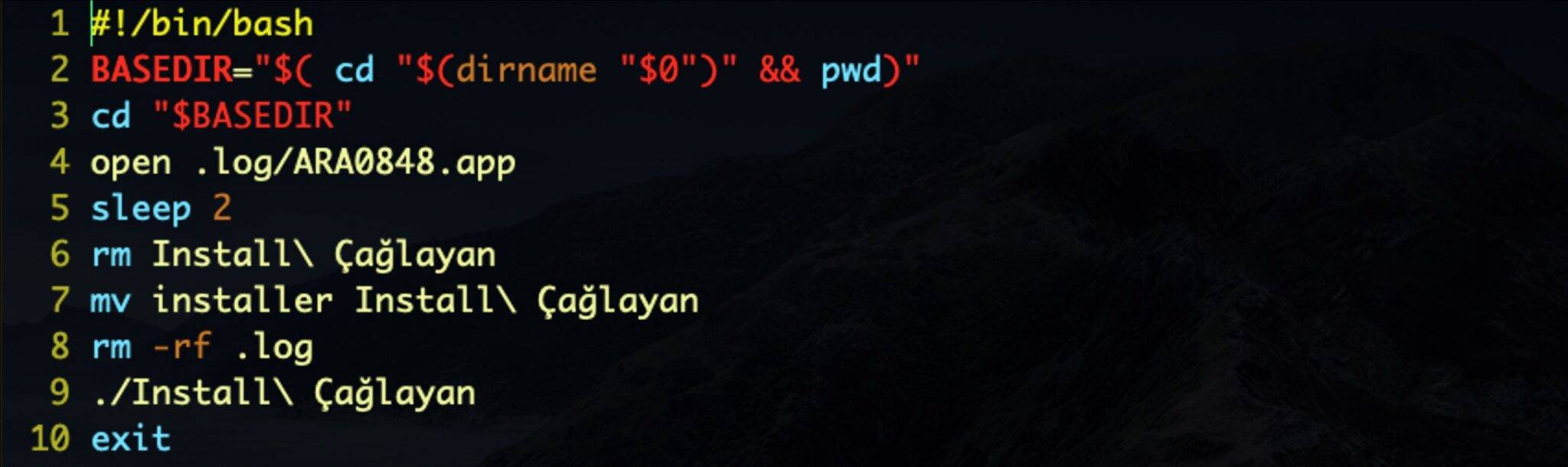

Bash脚本InstallÇağlayan包含在隐藏的.log文件夹中来执行恶意应用程序捆绑包的逻辑:

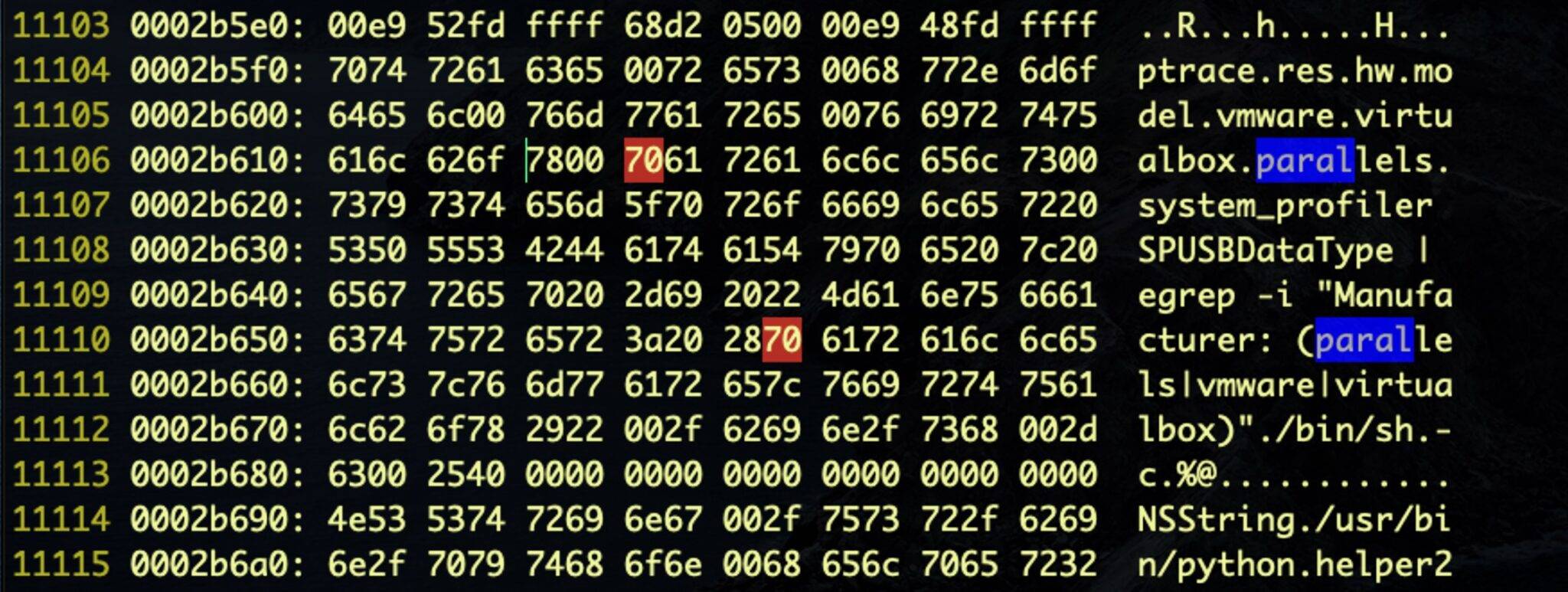

ARA0848.app的Mach-O可执行文件包含用于监测虚拟机环境中执行情况的逻辑,以使用Parallels,VMWare或VirtualBox虚拟化软件中的任何一个来阻止macOS恶意软件研究人员的分析:

由于在隔离的测试环境中逆转macOS恶意软件始终是明智的选择,因此研究人员必须对样本进行一些小的改动,以逃过其内置的抗分析监测程序。在以上的样本中,研究人员在此实验室中使用一个独立的Parallels虚拟机,因此应该使用一些简单的二进制补丁来处理VM监测。ParallelsDesktop被称为macOS上最强大的虚拟机软件。可以在Mac下同时模拟运行Win、Linux、Android等多种操作系统及软件而不必重启电脑,并能在不同系统间随意切换。

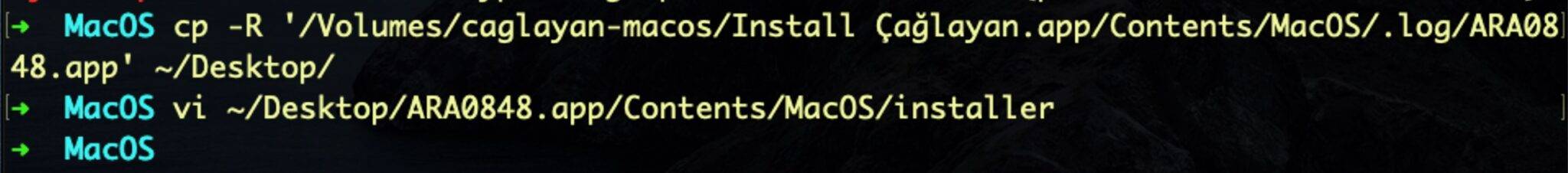

首先,将二进制文件从DMG中复制到本地磁盘,然后在vi编辑器中打开二进制文件:

然后,从vi的命令行调用xxd实用程序:

%!xxd

接下来,研究人员搜索“parallels”样本。幸运的是,有两个:

现在研究人员编辑每个字符的第一个字符,并将其从“parallels”改为“xarallels”,方法是将十六进制70(“p”)替换为78(“x”)。然后研究人员使用%!xxd-r将十六进制反转回二进制格式,并使用wq命令将其保存到vi中。

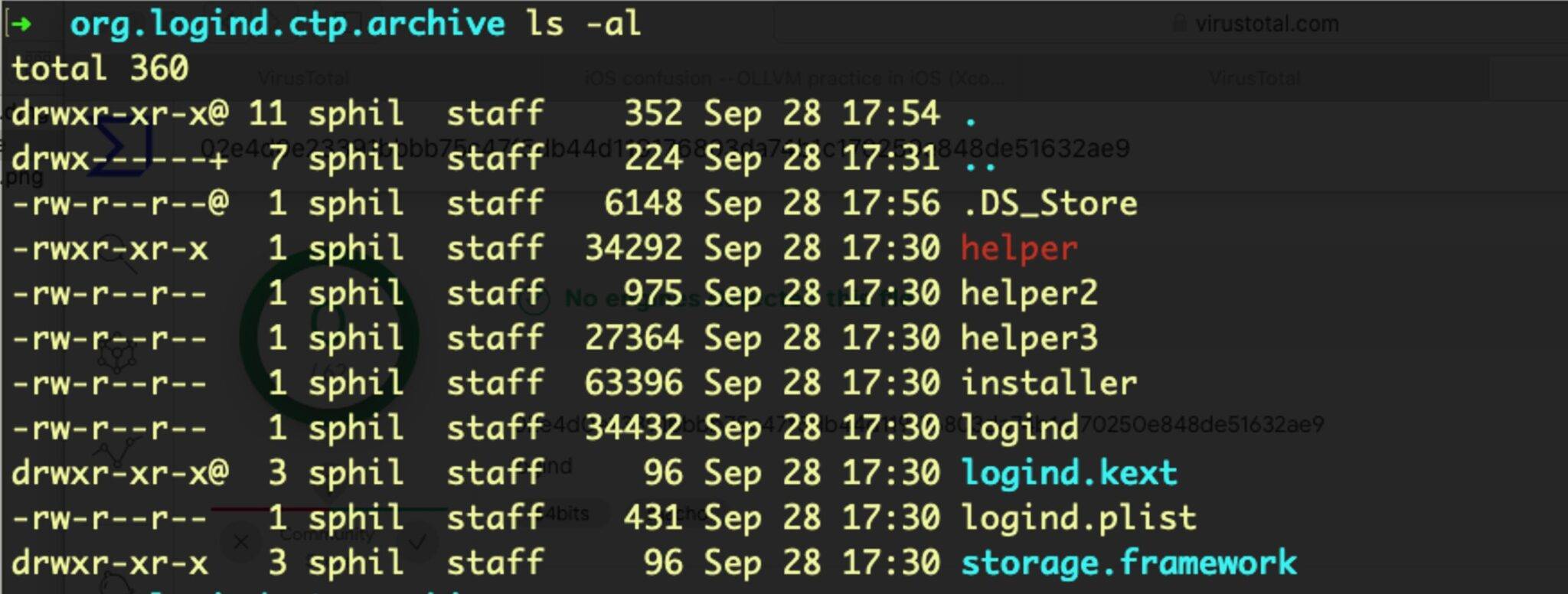

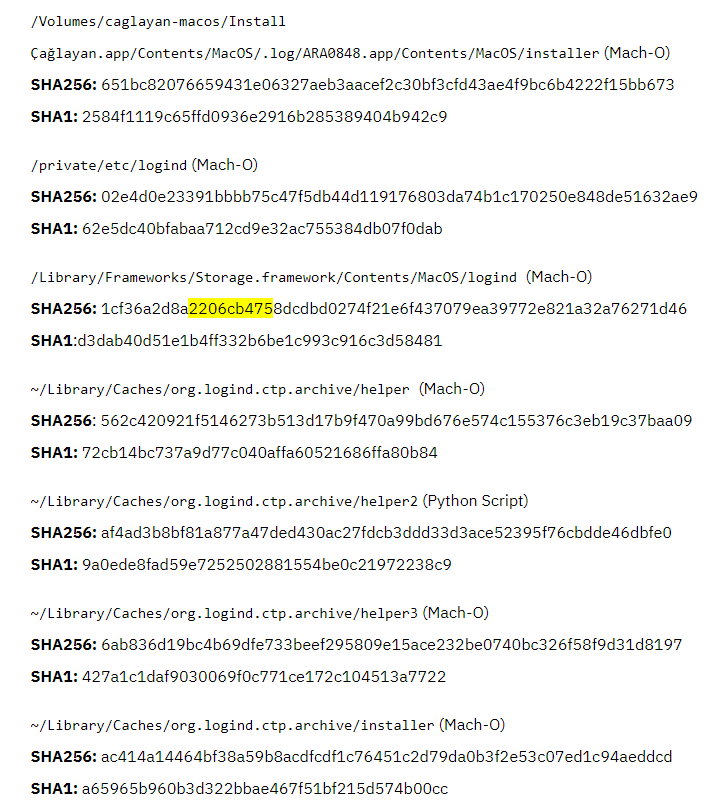

在macOSCatalina上启动样本需要重写公证检查,之后研究人员就可以立即观察到来自恶意软件提升特权的请求。强制使用后,恶意软件立即将以下文件写入用户的 Library cache文件夹中:

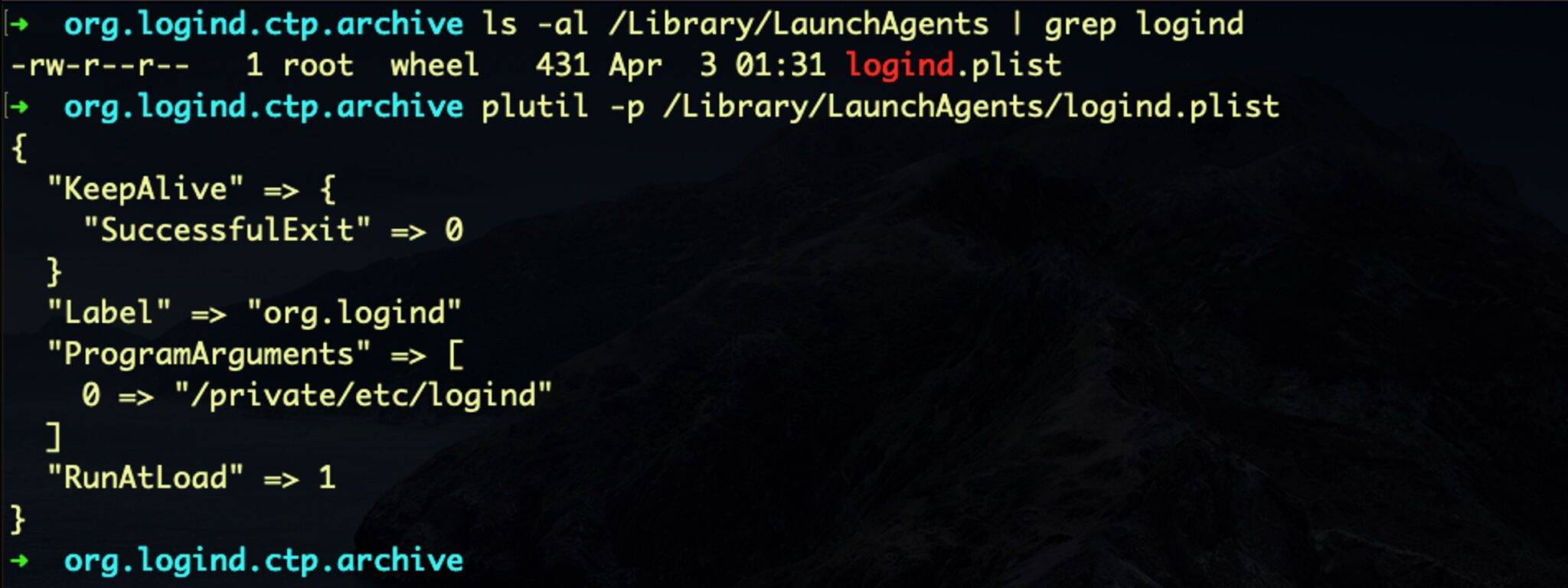

除此之外,FinFisher间谍软件还通过在/Library/LaunchAgents文件夹中编写一个名为logind.plist的域级LaunchAgent来寻求保持持久性的作用。

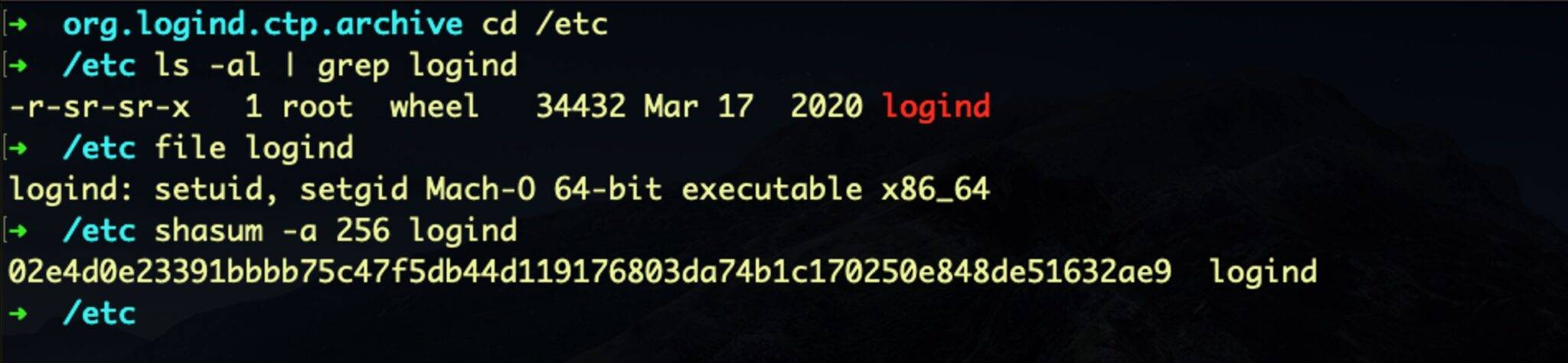

程序参数以/private/etc/logind为目标,研究人员在其中找到以下setuid,setgid文件:

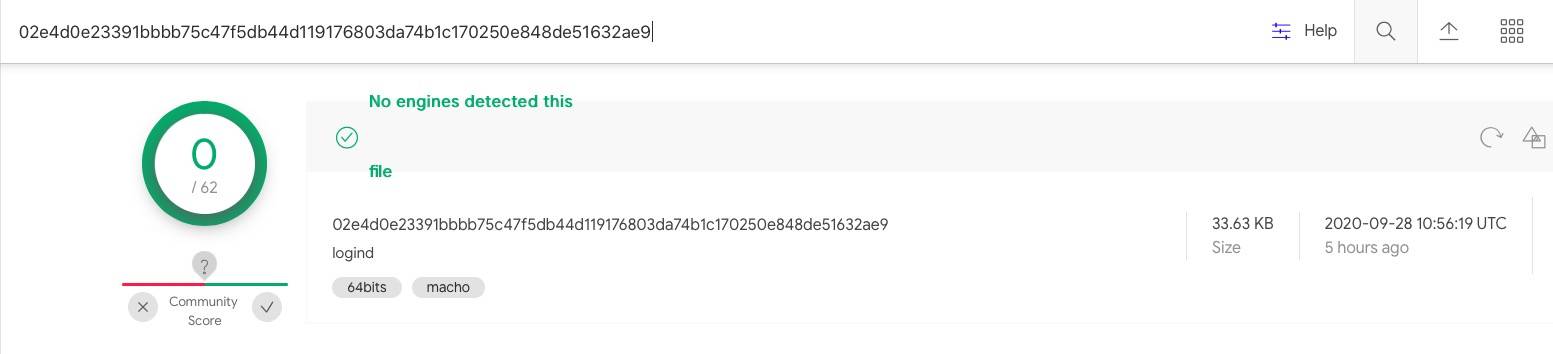

虽然/etc/logind(或/private/etc/logind)上的路径是该恶意软件众所周知的,在研究人员的测试中删除的可执行文件在VirusTotal上是未知的,据研究人员所知,之前没有共享:

02e4d0e23391bbbb75c47f5db44d119176803da74b1c170250e848de51632ae9

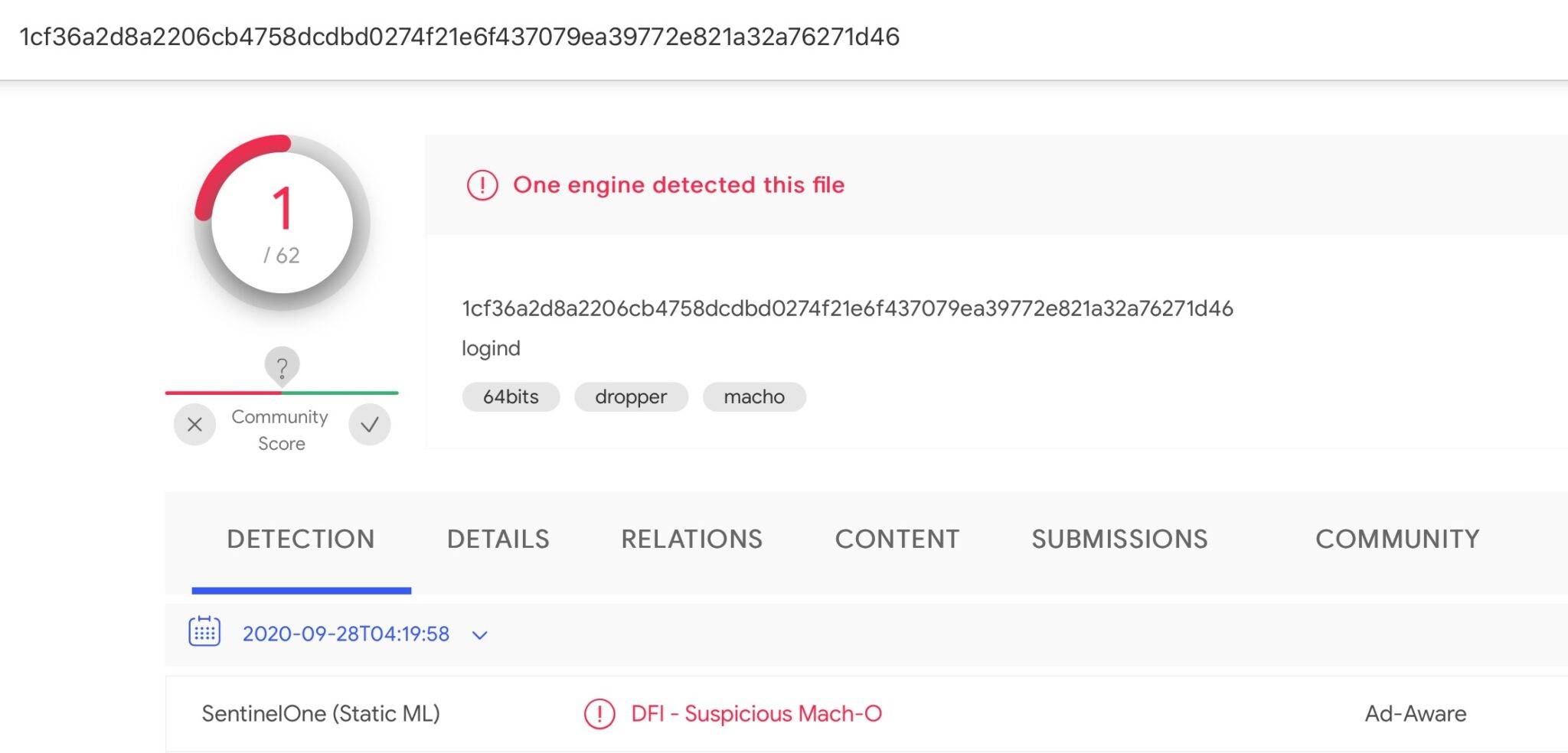

可以看到出现了一个不同的文件出现了相同的名称,VT上显然也没有注明其中的原因

/Library/Frameworks/Storage.framework/Contents/MacOS/logind 1cf36a2d8a2206cb4758dcdbd0274f21e6f437079ea39772e821a32a76271d4612

FinSpy是一种完全无法监测的新型恶意软件吗?

恶意软件开发商和经销商总是热衷于将其产品描绘为“无法监测”或“完全不可监测”(FUD)来吸引客户,因此研究人员确信那些向“执法和情报机构”推销工具的人也同样会这样宣传。如果你打算购买恶意软件(尤其是间谍软件),那么你选择的第一个功能就是怎不部被发现。

尽管广告做的震天响,但是只有极少数的恶意软件真正是“完全不可监测”,因为它需要以特定的、可预测的方式行动以实现其目标(例如,记录击键、与C2通信等等),在这方面FinSpy也不例外。

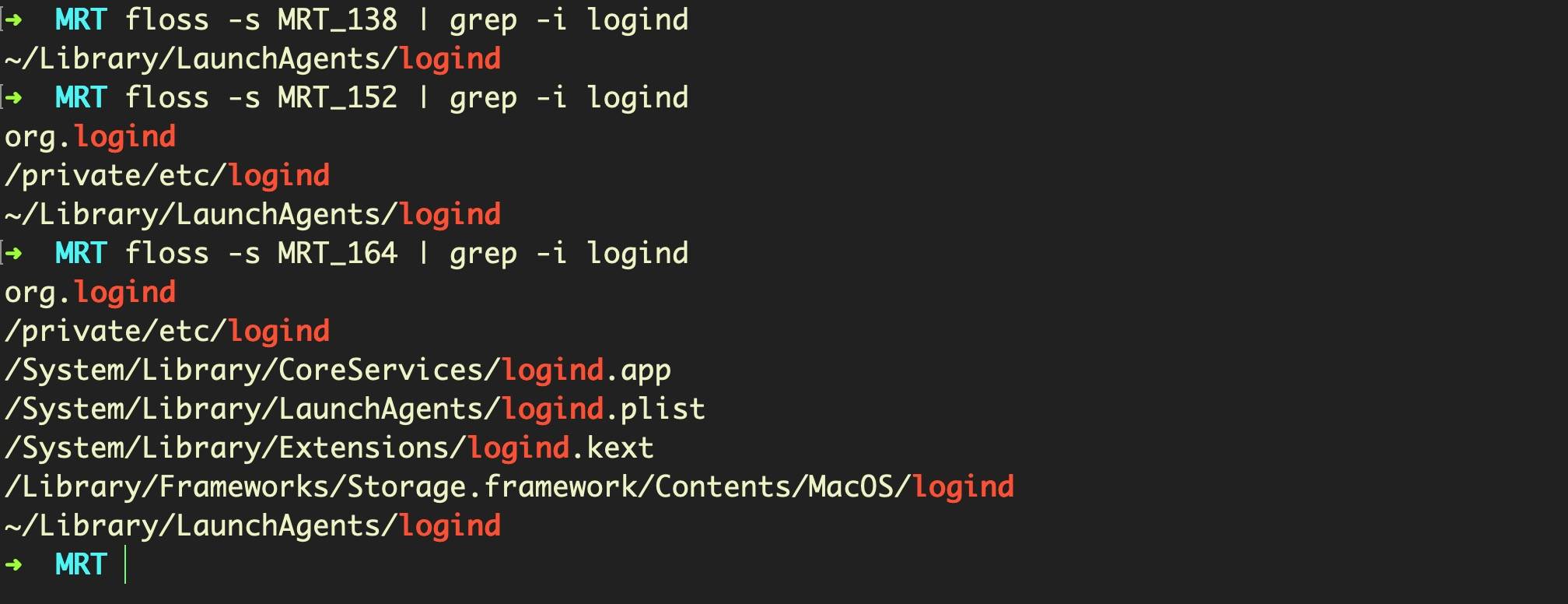

实际上,安全研究人员和静态搜索引擎早已经注意FinSpy很久了。特别是FinFisher用于持久性代理的用户路径:~/Library/LaunchAgents/logind。

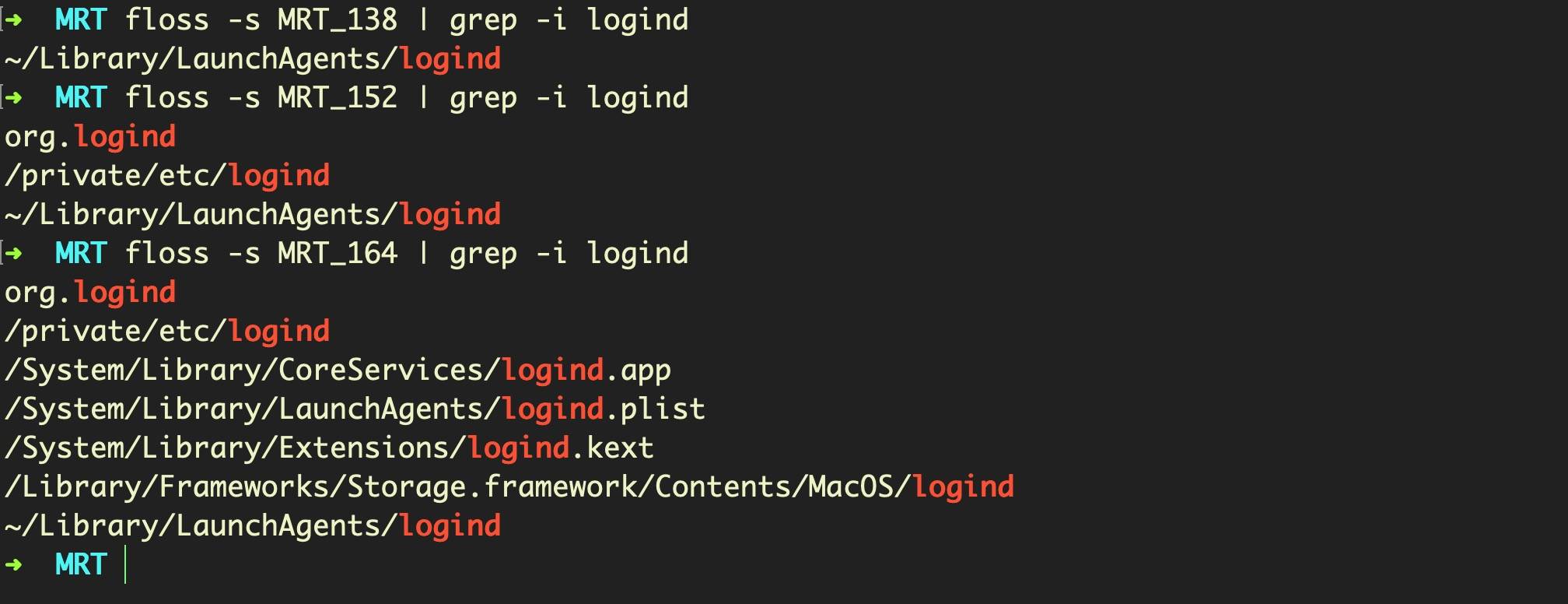

该路径至少在2017年就被发现了,在最近几个月中,可以看到其他攻击路径逐步添加到Apple的MRT.app中,在v1.52和v1.64中添加了新的监测路径:

尽管如此,即使当前的MRT.appv1.66仍未在域级别上搜索LoginAgent。

但是,更重要的是,MRT.app的监测不会阻止FinSpy对Mac用户的攻击。苹果的MRT.app就是一种感染工具,不过主要是在用户启动Mac或登录用户帐户时,以及苹果在后台静默更新该工具时才会运行。

为了防止恶意代码的启动和执行,苹果使用了许多不同的技术:Gatekeeper,Notarization和XProtect。虽然很有用,但前两种软件存在用户可屏蔽的弱点,这意味着恶意软件可以通过对受害者进行社会工程的方式安装,也可以由临时访问受害者计算机的恶意用户安装。

在macOS10.15Catalina上,XProtect变得更加具有防御性,并且能够抵抗用户的绕过,但是XProtect的作用仅限于它所包含的签名。因为在实际测试中,研究人员能够执行FinSpy木马程序安装程序及其在macOSCatalina10.15.7安装中包含的隐藏恶意应用程序包,因此研究人员推测XProtect尚没有能力监测最新的FinSpy样本。

SentinelOne是否可以防御FinSpy/FinFisher恶意软件?

研究人员对上述样本的测试表明,SentinelOne代理已经可以正确地监测和阻止了macOS恶意软件FinFisher/FinSpy。

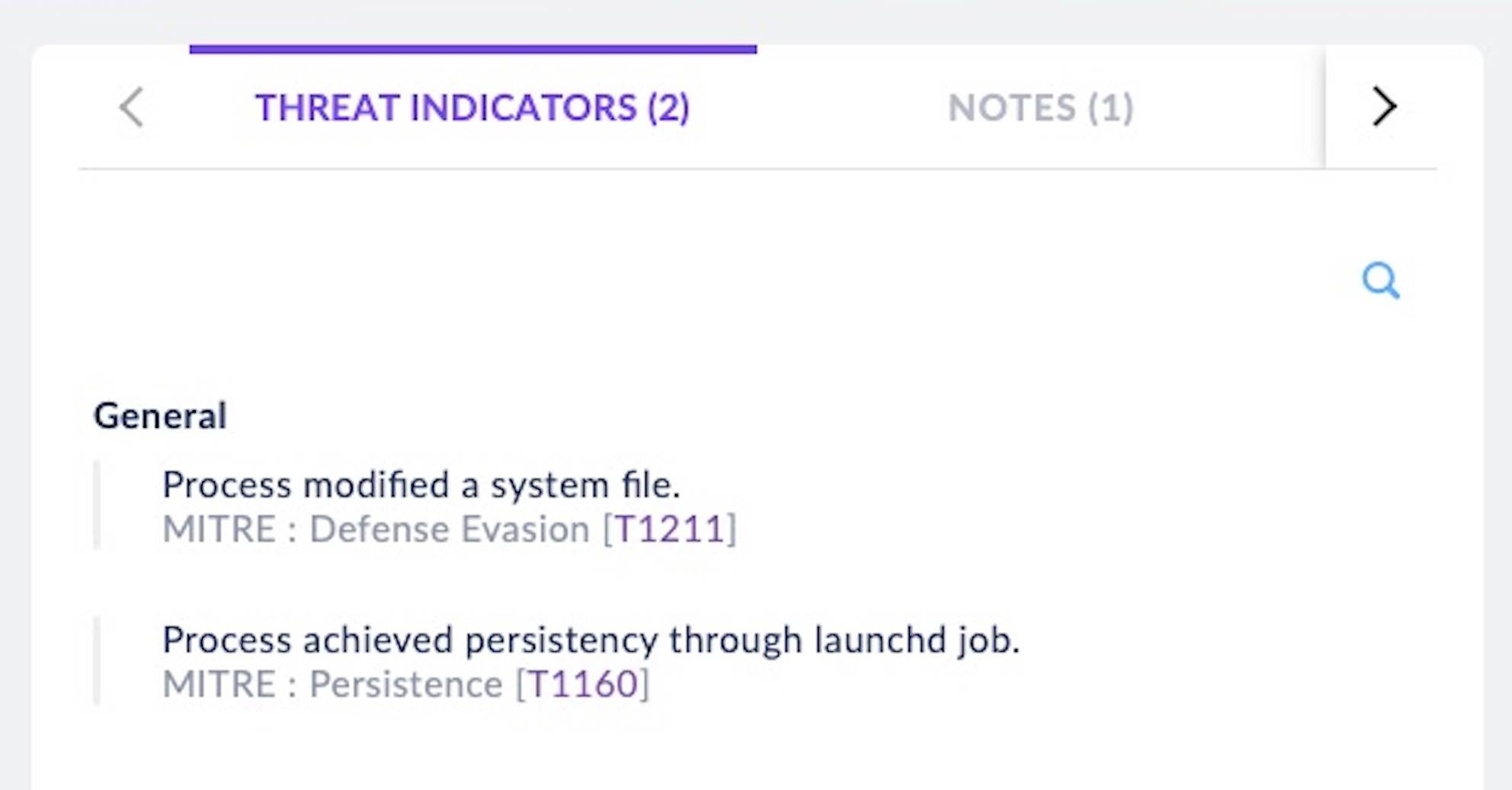

研究人员的行为监测表明,FinSpy恶意软件尝试逃避监测并进行发起持久性攻击,SentinelOne的研究人员已经分别找到了MITRE ATT&CK TTPs T1211和T1160。

SentinelOne管理控制台进程树精确地映射恶意进程的执行,正确地判断那些属于恶意程序(红色部分):

总结

针对macOS的FinSpy恶意软件是一种商业生产和销售的产物,旨在感染Mac用户,以进行间谍活动,窃取数据和远程控制目标计算机。尽管研究人员无法确定该间谍软件是否被全球的执法机构或情报机构“合法”使用,但研究人员仍致力于确保用户在其端点上受到应该有的保护程序或任何其他未经授权的软件的完全保护。

攻击指标

本文翻译自:https://www.sentinelone.com/blog/how-to-catch-a-spy-detecting-finfisher-spyware-on-macos/如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh