25/03/2025

Gemelli phishing Policlinico Sanità

Il CERT-AGID ha avuto evidenza di una recente campagna di phishing mirata al Policlinico Universitario Agostino Gemelli, volta alla sottrazione di credenziali di accesso dei dipendenti attraverso una falsa comunicazione di sicurezza.

Dettagli della campagna

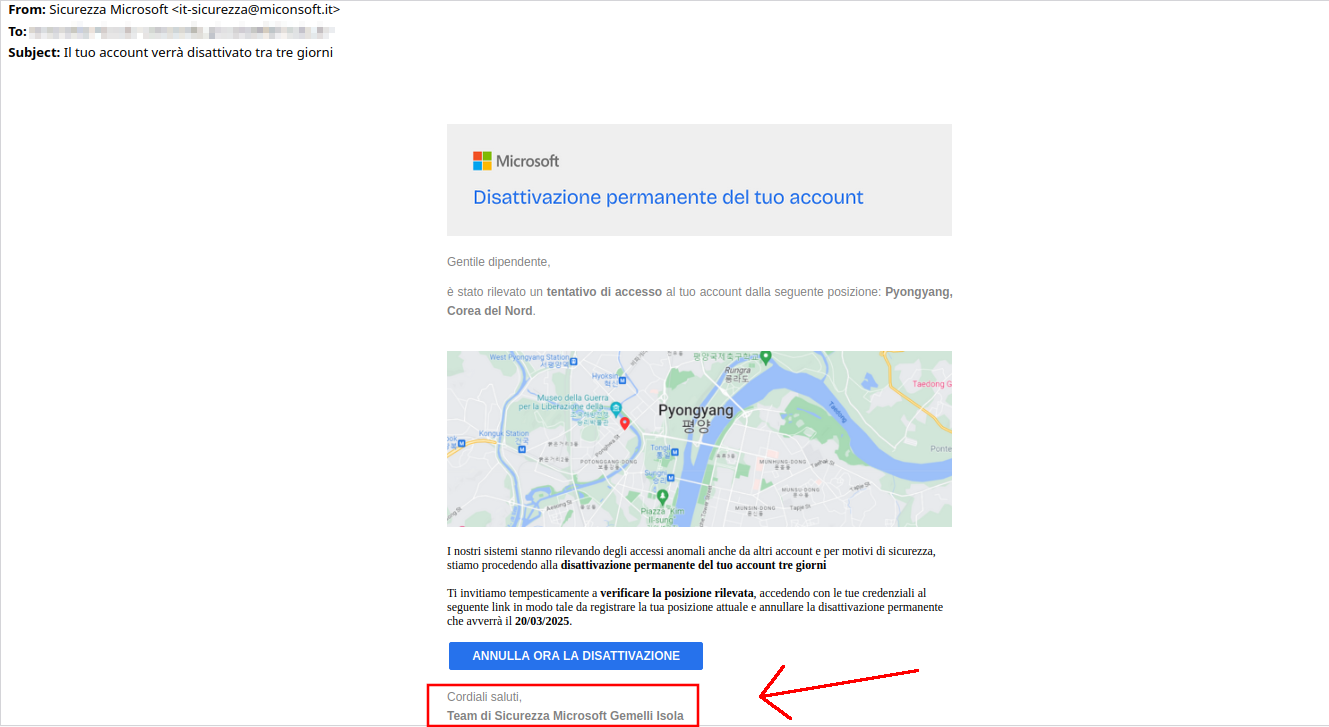

L’attacco sfrutta email fraudolente con oggetto “Avviso di accesso non autorizzato al tuo account” che simulano comunicazioni ufficiali del team di sicurezza dell’ospedale.

L’email proviene dall’indirizzo it-sicurezza@miconsoft.it, che imita un dominio Microsoft per apparire legittimo agli occhi delle vittime: gli attaccanti sfruttano la tecnica del “typosquatting“, registrando un dominio simile a quello legittimo, ma che presenta errori di battitura, per ingannare gli utenti meno attenti. Questo metodo permette ai criminali di creare indirizzi e siti web che appaiono quasi identici a quelli ufficiali, aumentando la probabilità che le vittime inseriscano i propri dati senza sospetti.

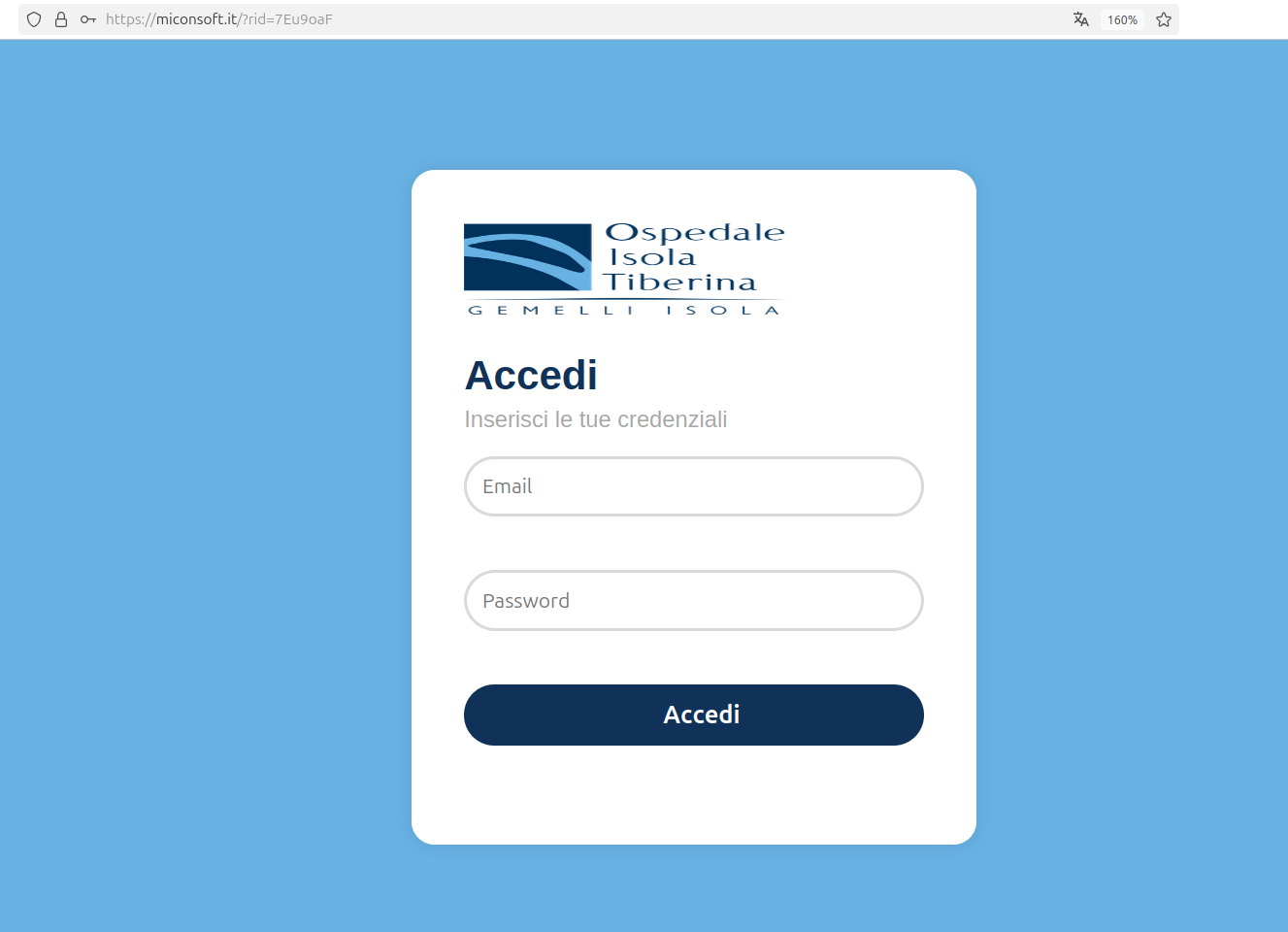

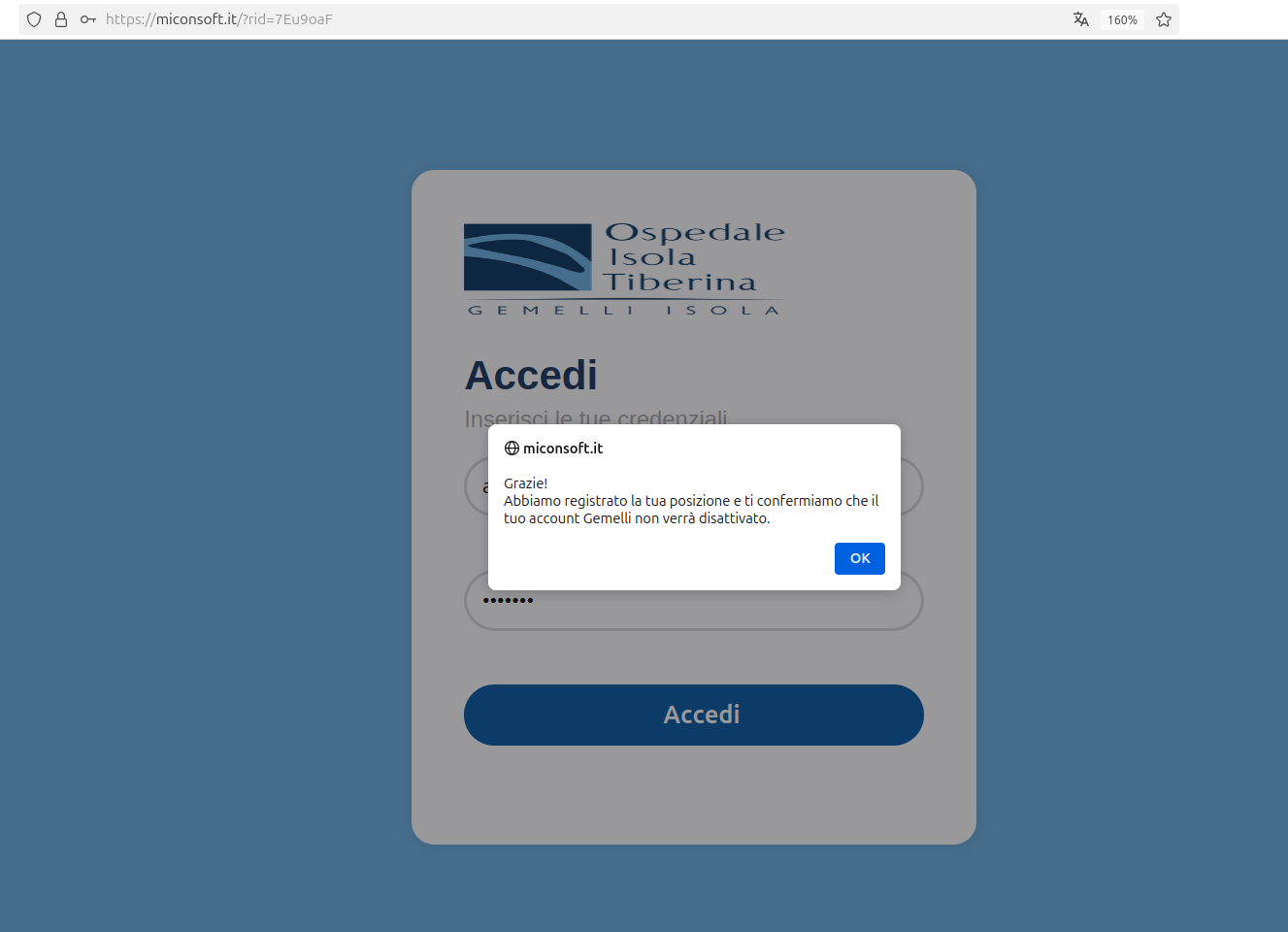

Nel corpo della mail, il dipendente della struttura viene informato di un presunto accesso sospetto al proprio account effettuato da Pyongyang, in Corea del Nord. La comunicazione lo invita a verificare la posizione rilevata per evitare la disattivazione permanente dell’account. Il link presente nel messaggio conduce a una pagina fraudolenta che replica il portale ufficiale di autenticazione del Policlinico Gemelli, inducendo gli utenti a inserire le proprie credenziali, che saranno quindi rubate dai criminali al momento di cliccare sul pulsante “Accedi”. Una volta completata la procedura, il dipendente viene ingannato con un messaggio di conferma che lo induce a credere di aver messo in sicurezza il proprio account.

Azioni intraprese

Il Policlinico Gemelli è stato informato della campagna di phishing in corso e le pagine fraudolente sono state segnalate al registrar per la rimozione, al fine di prevenire ulteriori compromissioni.

Gli Indicatori di Compromissione (IoC) sono stati condivisi con le Pubbliche Amministrazioni accreditate al feed del CERT-AGID.

Pericolosità del phishing mirato

Il phishing mirato rappresenta una minaccia particolarmente insidiosa poiché sfrutta comunicazioni altamente personalizzate per ingannare le vittime, aumentando le probabilità di compromissione degli account.

- Compromissione dei dati sensibili: le credenziali sottratte possono essere utilizzate per accedere a dati sanitari e sistemi interni dell’ospedale.

- Possibili attacchi successivi: l’accesso a un account compromesso può essere sfruttato per diffondere malware o eseguire ulteriori attacchi all’infrastruttura IT.

Raccomandazioni

Il CERT-AGID raccomanda agli utenti di prestare massima attenzione a messaggi sospetti e di adottare le seguenti precauzioni:

- Verificare attentamente l’origine dei messaggi: diffidare di comunicazioni che richiedono l’inserimento di dati personali tramite link.

- Controllare di trovarsi sul sito ufficiale dell’ente, verificando attentamente l’indirizzo URL nel browser e assicurandosi che il dominio visualizzato nella barra degli indirizzi coincida con quello ufficiale dell’organizzazione.

- Segnalare i messaggi sospetti: inoltrare le comunicazioni dubbie al CERT-AGID all’indirizzo [email protected]

Indicatori di Compromissione

Gli IoC relativi a questa campagna sono sono scaricabili al link in calce.

Link: Download IoC