ClickFix钓鱼活动卷土重来,针对Booking.com员工发送伪造邮件,诱导用户点击链接并解决CAPTCHA后下载恶意软件。微软指出该活动由Storm-1865犯罪集团发起,目标还包括旅行社和电商平台。防范需警惕异常邮件和紧迫请求。 2025-3-17 13:2:34 Author: www.securityinfo.it(查看原文) 阅读量:24 收藏

Mar 17, 2025 Attacchi, In evidenza, Minacce, News, RSS

ClickFix è tornato alla carica: dopo essere apparsa per la prima volta l’anno scorso, nell’ultimo periodo le attività legate alla campagna di phishing sono aumentate notevolmente, mietendo vittime nel settore turistico.

Stano a quanto riportato da Microsoft in un post sul suo blog, la campagna prende di mira i dipendenti di strutture ricettive in Nord America, Oceania, Sud e Sud-Est asiatico e in tutta Europa che lavorano con Booking.com inviando finte email da parte della compagnia.

Il contenuto delle email varia da recensioni negative degli ospiti a richieste da potenziali clienti, ma anche richieste di verifica dell’account o attivazione di promozioni.

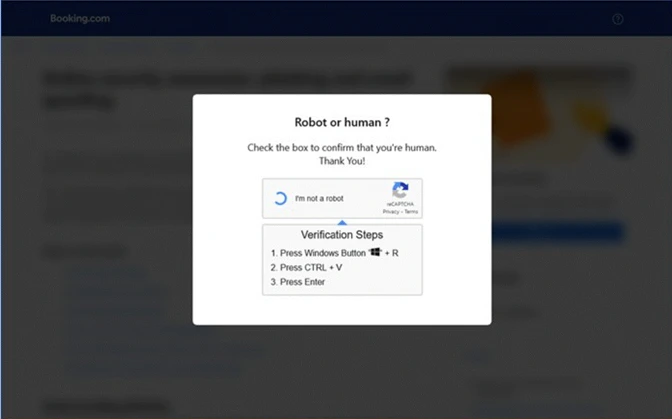

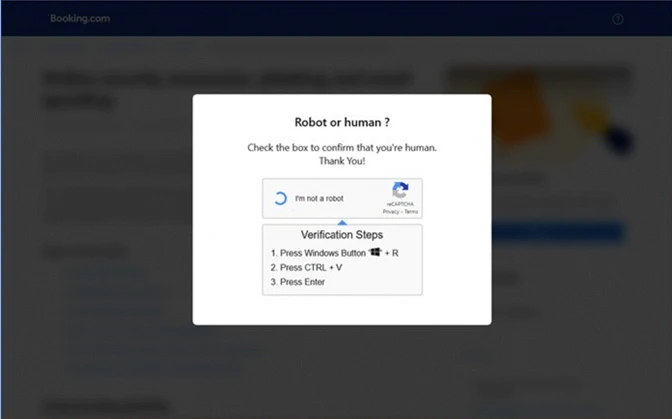

Nel corpo dell’email è presente un link che rimanda a una finta pagina di Booking. Navigando sull’URL, l’utente deve risolvere un CAPTCHA per confermare di non essere un robot, un modo per fargli credere che la procedura sia effettivamente legittima.

La risoluzione del CAPTCHA richiede alla vittima di aprire una shell di Windows e copiarvi ed eseguire un comando che la pagina web aggiunge automaticamente alla clipboard. Il comando, mshta.exe, scarica ed esegue codice malevolo che distribuisce diversi tipi di malware, tra i quali XWorm, Lumma Stealer, VenomRAT, AsyncRAT, Danabot e NetSupport RAT.

La campagna mira a sottrarre informazioni sensibili, credenziali d’accesso e a registrare i tasti premuti dall’utente. I dati esfiltrati vengono inviati a un server C2 controllato dall’attaccante e usati potenzialmente in altre campagne.

Secondo l’analisi di Microsoft, la campagna è da attribuire a Storm-1865, un gruppo di cybercriminali attivo da anni e responsabile di diverse campagne di phishing. L’attività del gruppo è cominciata almeno a inizio 2023 e ha preso di mira anche agenzie di viaggio, piattaforme di e-commerce e servizi email come Gmail e iCloud Mail.

Per proteggersi da ClickFix è fondamentale riuscire a individuare i possibili segnali di phishing, quindi controllare attentamente l’indirizzo del mittente e individuare eventuali errori di battitura nel testo. Il senso di urgenza è già un indicatore sospetto, ma in caso di dubbio è consigliabile contattare direttamente il servizio per verificare la validità della comunicazione.

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh