【牛人访谈】互联网企业安全建设漫谈

星期五, 七月 17, 2020

安全牛点评:本文是网络安全建设三部曲——《人才篇》、《需求篇》、《建设篇》的第三篇。《人才篇》和《需求篇》详细阐述了中国网络安全人才市场与企业网络安全需求的现状与趋势,接下来的《建设篇》中,我们再次邀请到智联招聘安全总监张坤,谈谈互联网行业网络安全建设的常见问题和方法,并分享企业网络安全团队建设经验。

当下,互联网行业企业进行安全建设主要面临如下八大问题:

1.企业信息系统互联互通,面临来自外部的威胁;

2.各企业具有大量客户各类型信息渐渐得到灰色产业链的觊觎;

3.安全事件造成的损失以及信息系统恢复的成本激增;

4.缺乏安全技术人员以及安全管理制度;

5.面对外部网络威胁的恐慌,导致了某些企业信息化发展的裹足不前;

6.企业对信息共享、互联网化、云服务、AI等高新技术的追求延伸出新的信息安全风险点;

7.安全意识的淡薄以及管理制度的不完善,面临着来自内部的人为失误或蓄意破坏、信息窃取。

8.僵木蠕等问题严峻,勒索病毒威胁严重;

对互联网企业(包括传统企业)来说机构安全建设存在一定的复杂性,信息系统的封闭性、应用间交互性、数据的多样性、导致IT资产混乱;其次,应用架构庞大、数据庞杂,相关人员无法系统的了解应用的架构、数据的类型、数据的级别和相对应的策略,系统间交互没有较好的权限控制和管理。

另一方面,人员安全意识较低、缺少安全队伍,缺少行业规范,国家法律法规也相对薄弱,导致安全能力和系统应用的能力不匹配。

另外企业安全建设较多偏离业务和实际场景,安全不应脱离于具体业务,需要与业务场景高度耦合。这些除了安全的基础能力建设之外,和业务强绑定,为业务提供数据输入、功能处理才能实现更高的价值,有一批懂运营会分析,服务意识强的安全人员,积极在企业内部推动数据安全的各项举措,从而构建有效(真正产生价值)的安全体系。

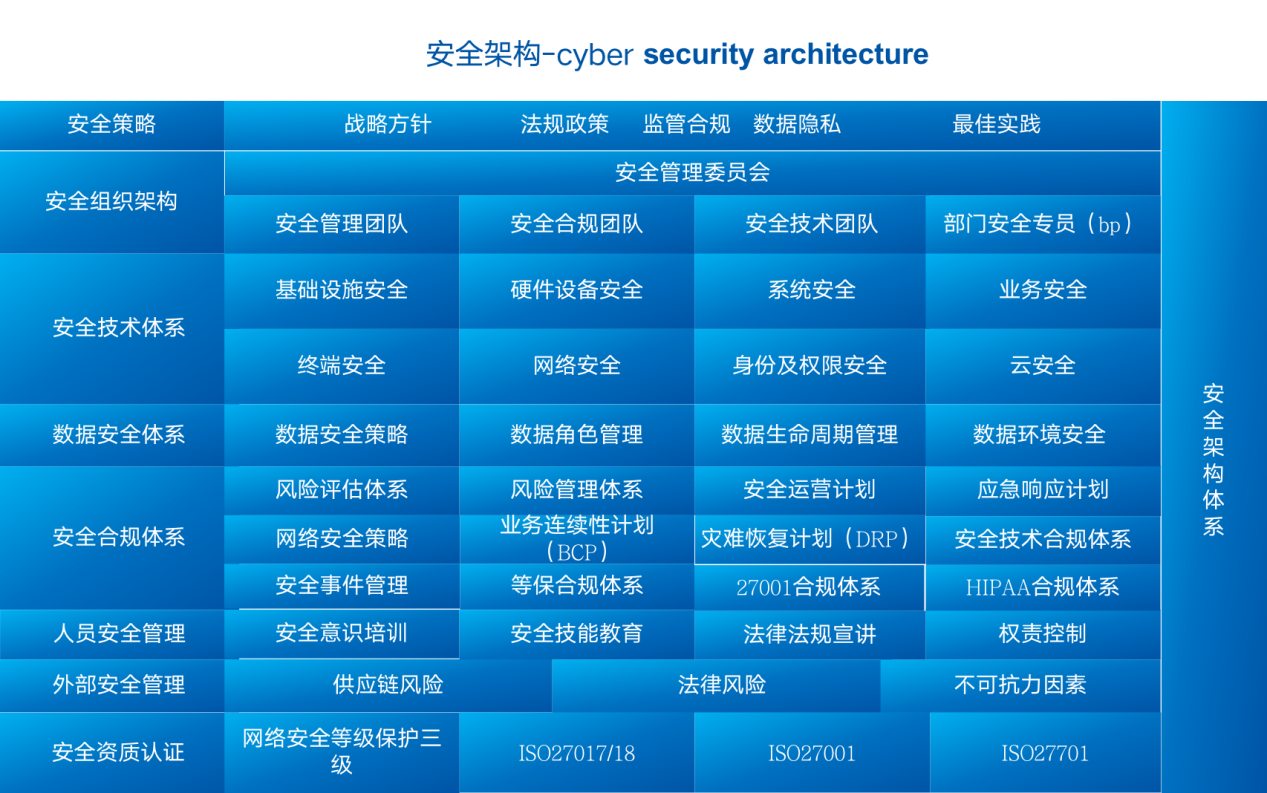

1. 建立具有企业特性的框架模型,上文提到,安全不应脱离于具体业务,需要与业务场景高度耦合,这个耦合的过程实际就是框架建设的过程,百丈高楼起于平地,但非无中生有,好的规划和设计,对日后整体资源投入和能力构建都是由较好的战略指引性作用,一个基本的安全策略框架可以包括:安全策略方针、安全组织架构、安全技术体系、安全合规体系、数据安全体系、人员安全管理、外部安全管理等方面构成。如下图:

2. 每个行业有每个行业的业务特性,抛开基础安全具有通用型,比如大家都要用防火墙、都要用杀毒,但在行业业务模式和数据流转流程的差异化之下,使用、运营、管理、策略等产生了很大的不同,例如:富文本编辑器下,安全过滤会成为一个笑话,比如学校考试系统,BCP毫无价值。了解行业的特性,建设一套符合行业特性的安全技术体系,并了解最新安全技术和安全风险,为技术体系的进化提供能量,是每个深耕的安全人应去努力的方向,根据个人过往工作经验进行了整理,如下图:

3、数据安全管理体系建设

数据安全是重中之重。数据在传输、访问以及存储等各个方面都可能存在安全隐患,现在企业都在努力建立一套完善的数据安全生命周期管理体系,包含数据创建和采集安全、数据传输安全、数据存储安全、数据处理安全、数据访问安全、数据备份和恢复管理、协作共享安全等。对数据而言,生命周期是框架,是形而上的东西,下图整理了一个成熟安全体系需要考虑的内容,把数据生命周期形象化、具体化:

4. 法律法规要求和合规能力建设

参考2019年网络安全、数据安全相关法律法规的颁布来看,确定数据的权属,合理的跨境流动,保护个人隐私,个人用户合法权益的要求仍是重中之重,充分保障数据的安全,维持数据价值,仍将是国家在安全法规和执法管控上将要完善的内容。

从国家层面来说,网络安全法奠定了安全基础,提出了“等级保护制度”的要求,各个行业也先后出台了相关制度,比如金融行业、医疗行业、政府、公共机构等。

对企业而言,除等级保护要求之外,

《GB/T35273个人信息安全规范》针对个人信息面临的安全问题提出了要求,规范个人信息在收集、存储、使用、共享、转让、公开披露等信息处理环节的相关行为,主要为遏制个人信息非法收集、滥用、泄漏等恶意行为提出权益保障的标准。

工信部337号文,面向APP服务提供者和APP分发服务提供者两类主体对象,重点整治违规收集用户个人信息、违规使用用户个人信息、不合理索取用户权限、为用户账号注销设置障碍等四个方面的8类突出问题。

《信息安全技术 移动互联网应用程序 (App) 收集个人信息基本规范》、《互联网个人信息安全保护指南》等都从各个角度完善合规维度,这将导致合规事件成本对企业越来越高,无论是行政处罚成本、还是公关形象成本。

主要包含了如下几个方面:

5. 培训教育:

包含新员工安全培训、全员安全意识培训、技术人员安全技能培训和专项安全培训,提升员工的整体的安全意识,这是在构建信息系统和管理流程的第一步。

在培训教育上,可以使用两个维度来进行,一是培训对象维度区别,一是培训内容区别,主要设计维度如下:

- 全员-安全意识、基础安全技能、安全制度及处罚

- 技术全员-深度安全意识、安全操作能力、安全识别能力、基础应急响应

- 安全研发-漏洞及风险的原理、代码基础安全能力、安全设计标准

- 高管领导-安全动态、安全风险、安全价值、安全事件、法律法规动态等

6. 建立对内、对外接口:

在内外接口上,有几个内容可供参考:

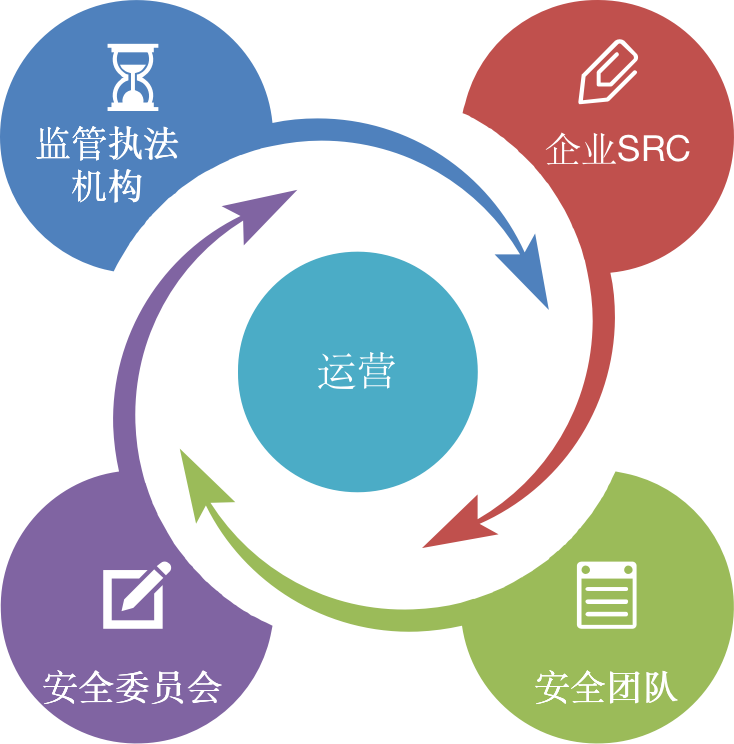

建立src,作为外部风险的一个获悉渠道,现在很多企业都有src,做的较好的比如腾讯、阿里、京东、滴滴等,另外src站点建设上,腾讯开源了xsrc,可作为初建者的参考。

安全BP是一个较好的对内安全运营的方式,每个关键团队制定一个安全对接人,安全BP来负责对安全团队的沟通对接,负责对所在团队安全问题的跟进处理和统一出入口。

任何安全建设都需要长期的优化过程以适应多变的实践环境,企业安全团队应首先对新法律法规、新安全技术保持一定的敏感性和积极态度。

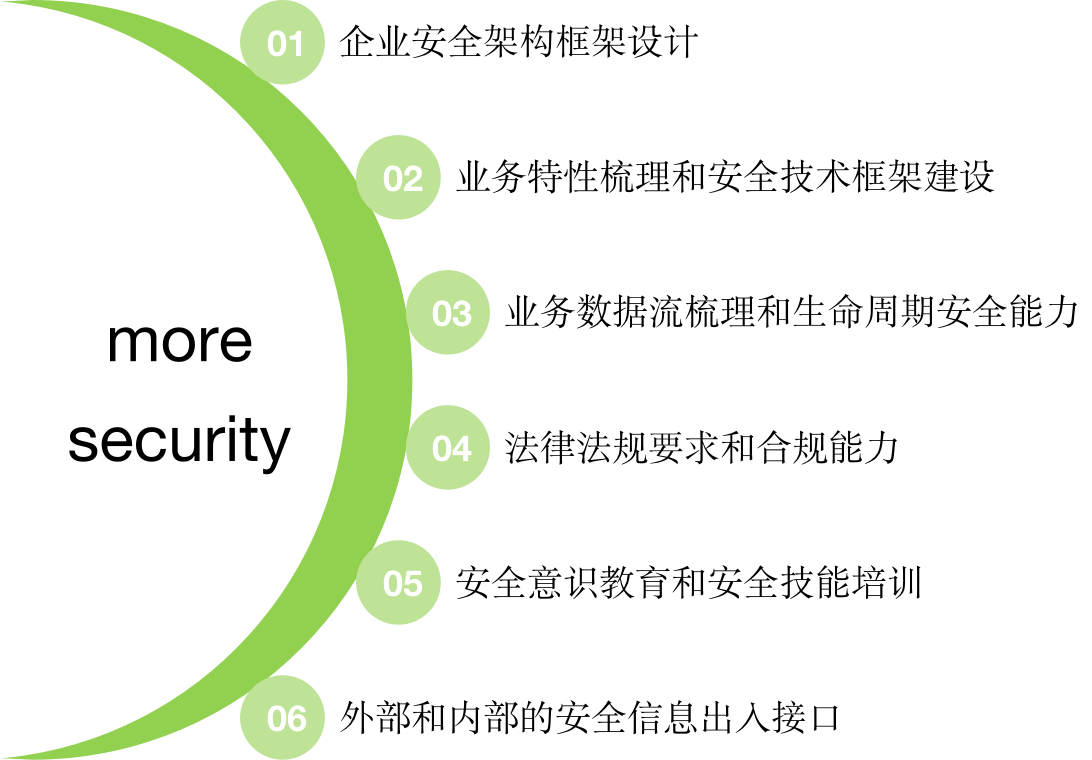

我们对以上的步骤做一个总结:

在此基础上,还有几个安全建设思路抛砖引玉:

- 安全团队怎么打造安全品牌价值

- 安全团队的OKR是什么,O是否正确?

- 安全团队产出的价值体现,到底是在自娱自乐还是在解决实际问题?

- 合规要求和严重、高风险漏洞,我们思考的角度是什么?

从我们之前发布的网络安全人才市场分析上来看,网络安全人才缺口越来越大,基础性网络安全人才需求愈发迫切,预计未来3-5年内,具备实战技能的安全运维人员与高水平的网络安全专家,将成为网络安全人才市场中最为稀缺和抢手的资源,在这个前提下我们聊聊企业应如何打造属于自己的安全部队:

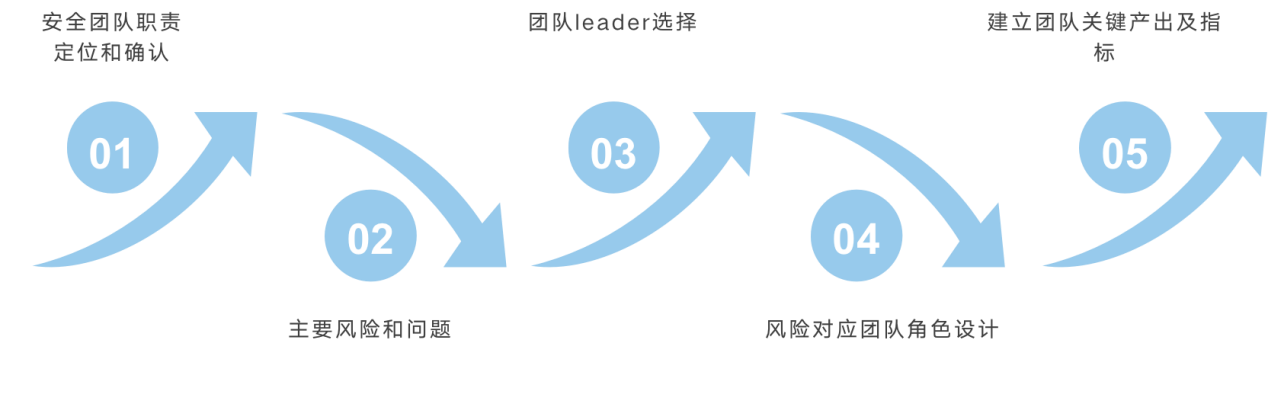

1)谁是老大:CTO和IT负责人在不同企业都可能会承担安全团队负责人的角色,两者角度和诉求会有不同,在不同的背景下导致的核心需求会有较大偏差,偏差导致团队能力的侧重点会有不同。

2)S0级别的安全问题:企业技术核心领导,在组建安全团队的时候,梳理公司风险(战略性),判定当前企业面临最大的安全问题来源是什么,例如黑灰产压力、薅羊毛等导致的资产损失、病毒木马肆虐、监管机构核心压力、业务安全诉求增加、内部人员安全风险、上市安全合规需求等。

3)夺帅:不同的风险需求明确了你所选择不同履历的leader,leader作为团队的团魂,至关重要,在人员选择上大厂背景的人员有个重要特点,专,也就导致了知识面较窄,如果你需要一个综合能力强的领军人物,中型企业具有一定管理能力和管理经验的人是最优选择。

4) 点将:安全团队构成以风险梳理结果为主,当业务合规压力是主要风险来源的时候,风控能力的建设放在第一位,风控研发、算法模型、数据角色等都是需要考虑的角色。当合规压力较大的时候,具有测评等保、ISO审计等经验的人会产生很大价值。如果攻防对抗是当务之急,那么学历不那么重要的白帽子不妨作为选择。

5) 赋值:另外推荐几个团队KPI指标:

6) SRC活动收益指标,引流人员数量、人员活跃度、漏洞提交数量

- 风险处置时效性排行(关联业务KPI)

- 内部风控对抗数据,黑灰产识别、团伙犯罪识别、诈骗识别、身份伪造识别、虚假交易等

- 技术团队的系统化自动产出,安全能力工具化自动化系统化,例如安全核心管理工具、漏洞安全管理平台、扫描工具、加解密工具、安全产品集中管理能力等

- 外部风险发现:监管机构合规风险(通知通告、处罚等)和漏洞情报(被公布传播)、恶意情报(黑灰产交易等)

- 漏洞管理:结合第三方、SRC、团队内部,建立互相验证、互为攻防的体系,例如1、新系统上线,内部团队未发现高危风险,第三方机构发现大量高危,证明内部团队能力(含资源)或流程需要提升。2、第三方机构未发现风险,SRC或内部安全团队反之,证明第三方机构未投入有效资源参与项目或对业务熟悉度不足。3、SRC长期未实现有效价值,发现高价值风险,证明SRC运营能力和入职人员能力需要提升。

安全技术体系是探索了行业最佳实践的产出,在此基础上,我们需要总结出一套行之有效的适合各位leader所在行业、所在企业的安全体系。这样的安全能力和保障体系,不仅用在企业内部,也会对行业赋能,为行业输出我们的安全能力,为需要高水平的信息安全保障体系的合作伙伴奉献我们的能力和价值,每一分信息安全的见解、经验,希望能够为这个安全领域的发展贡献一些绵薄之力。

相关阅读

如有侵权请联系:admin#unsafe.sh