内网渗透中,获取到 Windows 系统权限之后,抓取本地哈希是必不可少的操作,今天分享一款工具,集成了 7 种转储 LSASS 内存的方法,工具地址:

https://github.com/Offensive-Panda/ShadowDumper

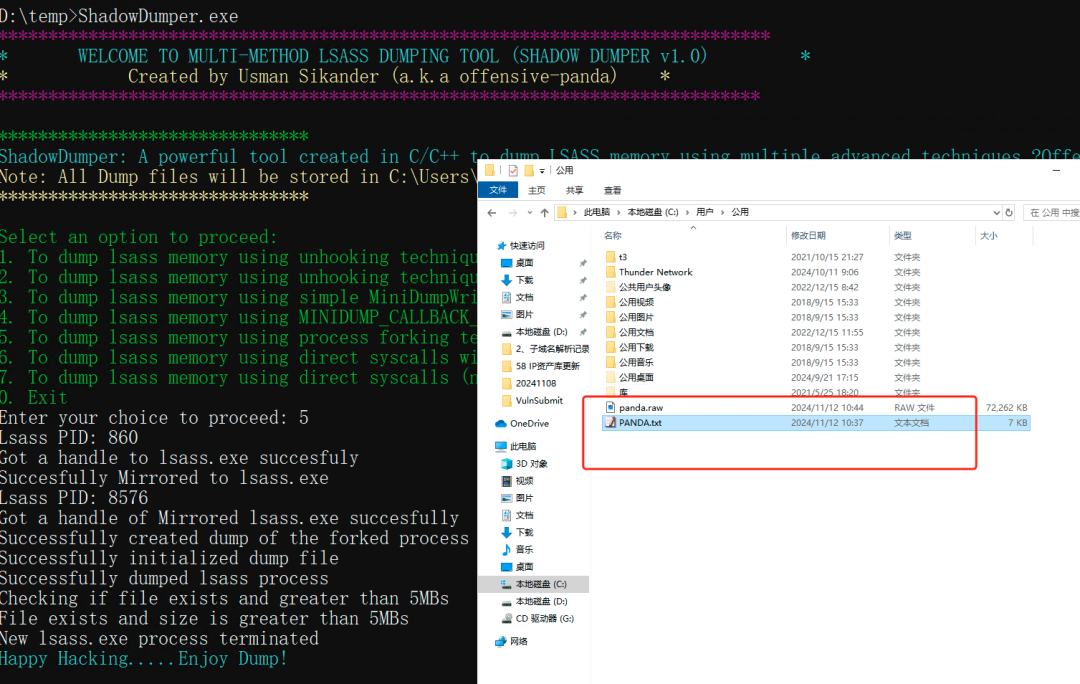

运行如图:

未提供任何参数运行程序,会要求你输入所要指定的方法,参数为 1-7,功能分别对应:

使用解除挂钩技术转储 lsass 内存以注入修改后的 mimikatz 二进制文件。

使用解除挂钩技术转储 lsass 内存以使用 MDWD 的直接系统调用注入二进制文件。

使用简单的 MiniDumpWriteDump API 转储 lsass 内存。

使用 MINIDUMP_CALLBACK_INFORMATION 回调转储 lsass 内存。

使用进程分叉技术转储 lsass 内存。

使用 MiniDumpWriteDump 的直接系统调用转储 lsass 内存。

使用直接系统调用转储 lsass 内存(本机转储,带有离线解析所需的流)。

随机选一个,比如 5,结果如图:

文章来源: https://mp.weixin.qq.com/s?__biz=MzI5MDQ2NjExOQ==&mid=2247499677&idx=1&sn=51f875154188a21386dad198bd29e380&chksm=ec1dcfb5db6a46a3dcd462b75704ce11e3b8ca9f5829f53254a73f06563fa49efac0698e210d&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh