关于Subhunter

Subhunter是一款功能强大的子域名安全测试工具,该工具基于Go语言开发,运行速度非常快,广大研究人员可以利用该工具测试目标子域名是否存在接管漏洞。

子域名接管是一种常见漏洞,威胁行为者可利用该漏洞控制目标域名的子域名,并将目标组织域的用户重定向到执行恶意活动(例如网络钓鱼活动、窃取用户Cookie等)的网站。当威胁行为者控制目标域的子域名时,就会出现这种安全问题。

通常来说,当子域名在DNS中设置了CNAME,但没有主机为其提供内容时,就会发生这种情况。Subhunter便应运而生,该工具能够轻松获取给定的子域名列表,并对其进行安全扫描以检查子域名接管漏洞。

功能特性

1、自动更新;

2、使用随机用户代理;

3、基于Go语言开发;

4、使用来自知名来源的指纹数据(can-i-take-over-xyz);

工具安装

由于该工具基于Go语言开发,因此我们首先需要在本地设备上安装并配置好最新版本的Go环境。

源码构建

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/umutcamliyurt/Subhunter.git

然后切换到项目目录中,使用下列命令完成源码构建:

cd Subhunter go build subhunter.go

发布版本

除此之外,我们还可以直接访问该项目的【Releases页面】下载最新版本的预编译Subhunter。

工具使用

参数选项

Usage of subhunter: -l string 包含待扫描目标主机列表的文件路径 -o string 存储扫描结果的文件路径 -t int 执行扫描的线程数量 (默认为50) -timeout int 设置超时时长 (默认为20)

使用样例

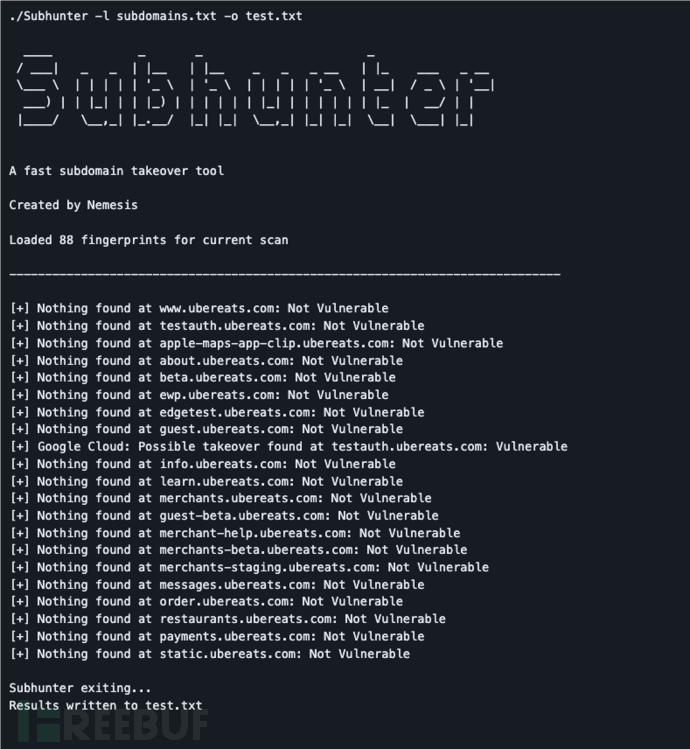

./Subhunter -l subdomains.txt -o test.txt

工具运行演示

许可证协议

本项目的开发与发布遵循MIT开源许可协议。

项目地址

Subhunter:【GitHub传送门】

参考资料

https://github.com/EdOverflow/can-i-take-over-xyz/blob/master/README.md

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022