2024-5-22 21:2:45 Author: www.cybersecurity360.it(查看原文) 阅读量:6 收藏

La sicurezza delle reti Wi-Fi è stata recentemente messa in discussione da una scoperta allarmante fatta da Top10VPN: una nuova vulnerabilità, tracciata come CVE-2023-52424 e denominata “SSID Confusion Attack”, minaccia la sicurezza di miliardi di dispositivi connessi.

New WiFi Vulnerability Explained: Protecting Against SSID Confusion Attacks

La Scoperta di Top10VPN

Top10VPN, in collaborazione con il ricercatore di sicurezza Mathy Vanhoef, ha identificato una falla nel protocollo Wi-Fi IEEE 802.11.

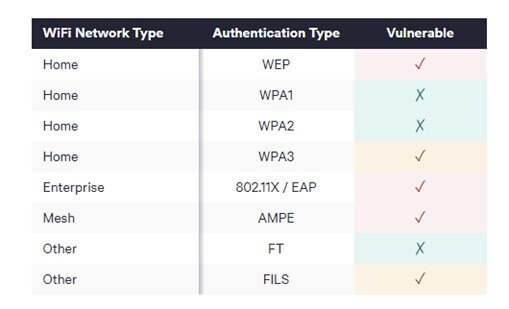

Questa vulnerabilità permette agli attaccanti di ingannare i dispositivi per connettersi a reti non sicure, esponendo gli utenti a intercettazioni e manipolazioni del traffico dati e colpisce tutti i sistemi operativi e client Wi-Fi, comprese le reti domestiche e mesh basate sui protocolli WEP, WPA3, 802.11X/EAP e AMPE.

Fonte Top10VPN.

Come funziona il SSID Confusion Attack

L’attacco sfrutta una lacuna nello standard IEEE 802.11, che non richiede l’autenticazione dell’SSID durante la connessione. Gli attaccanti possono, così, creare reti Wi-Fi fasulle con SSID simili a quelli legittimi, causando confusione nei dispositivi che si connettono automaticamente alla rete apparentemente nota.

SSID Confusion Attack può essere portato a termine se è disponibile una falsa rete con le stesse credenziali di autenticazione della rete fidata e se l’attaccante si trova nel raggio d’azione per eseguire un attacco Man in the Middle (MitM) tra la vittima e la rete attendibile.

In pratica, i ricercatori sono riusciti a dimostrare lo sfruttamento di questa vulnerabilità facendo vedere come un client Android da cui è partita una richiesta di connettersi alla rete fidata con SSID “kuleuven” viene in realtà indotto a connettersi a un’altra rete, presidiata dagli attaccanti, con differente SSID ma con le stesse credenziali.

Impatto e rischi del SSID Confusion Attack

Come si vede nella video dimostrazione l’attacco SSID Confusion può anche sfruttare la funzione di auto disconnessione presente in alcuni client VPN (come WARP di Cloudflare, hide.me e Windscribe), che disabilitano la connessione VPN quando il dispositivo si collega a una rete Wi-Fi fidata.

Questo lascia gli utenti vulnerabili a intercettazioni, soprattutto in ambienti accademici dove è comune la riutilizzazione delle credenziali per diverse reti WiFi.

Misure di protezione consigliate

Per contrastare questa minaccia, Top10VPN suggerisce:

- un aggiornamento dello standard IEEE 802.11 per includere l’autenticazione dell’SSID e imporre l’autenticazione dell’SSID quando ci si connette a una rete protetta;

- una maggiore protezione dei beacon trasmessi dagli access point durante le fasi di handshake;

- evitare la riutilizzazione delle credenziali per diversi SSID sia in ambito aziendale che domestico;

- usare abitualmente una VPN durante la connessione al WiFi purché sia configurata per rimanere sempre attiva, indipendentemente dal fatto che le reti siano attendibili o meno.

Questa scoperta evidenzia la necessità di una maggiore consapevolezza e aggiornamento costante nel campo della sicurezza informatica.

“La vulnerabilità identificata, derivante da un difetto nello stesso standard WiFi, è stata segnalata alla WiFi Alliance.”, conclude Simon Migliano, Head of Research di Top10VPN. “Tuttavia, l’aggiornamento dello standard può richiedere diversi anni. Rendere pubblica la ricerca rende più semplice aggiornare lo standard e consentire a tutti di fornire feedback e concordare una soluzione”.

È essenziale che gli utenti siano informati e adottino le misure di sicurezza raccomandate per proteggere i propri dispositivi e dati personali.

如有侵权请联系:admin#unsafe.sh