史上最大规模远程办公安全指南

星期四, 二月 6, 2020

新冠肺炎疫情开启了数字时代最大规模的一次远程办公迁徙。这种过去只存在于软件开发、电子商务和创意设计领域的“革命性”数字化生产方式,在中国这个互联网巨头都信奉“996”理念的传统办公社会中,从文化上的非主流,摇身变成了中国数字经济的救世主。

对于IT互联网企业来说,远程办公并不陌生,但是对于大量传统行业人员来说,突然性的大规模远程办公应用会带来一系列严重的安全问题,尤其是大量隐私和数据安全问题。

因为突然性的全员远程办公,意味着大量企业内部人员需要从企业安全边界外部(包括家中或者不安全的WiFi热点)访问任何能够维持正常工作的账户文档或数据。而如果相关网络安全措施、规则和培训没有随之调整,将产生巨大的安全隐患。

非常时期的未知安全威胁如影随形。,例如,你的一位核心开发人员买菜回家突然被带走隔离了怎么办?你的一位高管手边只有一台装满木马的家庭游戏PC怎么办?财务主管家里的WiFi路由器漏洞好几年没修补了咋办?企业协作平台堵塞卡顿后员工纷纷切换到QQ群工作咋办?

提高安全免疫力:员工安全教育至关重要

帮助任何远程团队维护数据安全最重要的措施就是正确培训员工。尽管您可能认为您的团队成员在处理任何技术和互联网问题方面都是行家里手,但是,相信我,他们一般都会以你意想不到的方式忽视一些最基本(致命)的安全威胁。

这听起来似乎不太可能,但是在CNBC关于网络安全风险的研究中,员工的疏忽被证明是最大的威胁。考虑到这一点,最好在全面启动远程办公前召开全体会议或向公司手册中添加安全意识相关内容,以免员工的意识出现盲点。即使您的员工分布在全球各地,您也需要利用协作工具召集所有人集中一段时间培训,以确保每个人都可以理解远程团队面临的诸多安全风险。

远程办公的安全意识培训需要按照威胁等级进行优先级排序,最紧急的培训内容包括如何发现和处理可疑链接和钓鱼电子邮件、,使用免费/公共Wi-Fi的风险以及如何创建可靠的密码。此类培训可以帮助您减轻远程办公给公司网络安全防护带来的负担,并将其分散到整个业务环境中,从而创建一个高免疫力的环境,每个人都可以积极地主动应对安全威胁。

确保使用VPN

类似疫区一线医院的医生护士在防护物资极度短缺时会降低防护用品的规格和等级要求,特殊时期,大量远程工作人员经常会使用公共WiFi,例如机场休息室、酒店、咖啡店甚至邻居网络,远程团队数据安全受攻面成几何级数放大。您可以精打细算,跨多个时区进行协作,并巧妙地使用最新的管理技术,榨干团队的每一滴血汗;但是,如果您的团队没有使用安全的Wi-Fi连接,那么数据安全的护城河分分钟就可能决堤。保证安全的最佳方法是让您的团队使用虚拟专用网络,学名VPN。

无论您连接的是哪种WiFi,VPN都可以通过安全连接来提高数据通讯的安全。保护远程团队的活动、,数据、,信息和密码,免遭各种埋伏在公共WiFi网络中的不怀好意的(中间)攻击者窥视和窃取。市场上有大量便宜、靠谱的商业VPN可用,对用户数据记录有严格的承诺,可以轻松化解公共网络的安全风险。

实施高熵密码

黑客破解密码的难度要比大多数人想象得低得多。例如,一个五个字符的密码大约需要十秒钟就能被破解,而六个字符的密码需要一千秒。

目前最简单易行的办法就是确保您和您的团队成员使用强密码(高熵密码)。密码越长越复杂,破解的难度就越大。NIST最新的密码管理规范强调密码复杂性最小化(但加强密码更新管理,降低密码重复度),但这并不适用于大量人员流动到外网的特殊时期。

仅仅通过增加密码长度、增加单词字母变体或字符(提高密码熵值),就能让破解所需的时间呈指数增长。最重要的是,您需要设置每隔几个月更改一次密码的提醒,并且尽管烦人,也要对不同的帐户和程序使用不同的密码。毕竟,那意味着如果一个被破解了,它们也一次都被破解了。

是密码管理器,对于需要使用高熵密码的团队来说,密码管理器能让密码管理变得不那么痛苦。

以下为业内爱用的密码管理器:

1Password(付费)

Keeper(不限密码量免费/付费)

Dashlane(限量免费/付费)

LastPass(限量免费/付费)

Bitwarden(开源免费/付费)

KeepPassXC(免费、自托管、DIY)

尽可能使用双因素认证(2FA)

很多时候,你无法阻止黑客获得密码,但是如果你启用了双因素验证,那么攻击者即使掌握了密码,也很难更进一步。

但是安全团队需要注意的是,目前已经出现很多能够绕过双因素甚至多因素认证的中间人攻击和自动化钓鱼攻击工具及手法。在钓鱼网站上,因为受害者必须手动输入这些验证码,那些基于短信验证码和移动验证软件的解决方案尤其容易受到攻击。这意味着2FA不是一个完美的解决方案,只能应付一般性的路过攻击。此外,由于一次性密码验证软件Google Autheticator会加密备份云中2FA密钥,因此Authy是一个更好的替代品。

对于包括管理层在内的企业远程团队中的高价值目标,目前能够确保不被代理钓鱼攻击突破的2FA措施就是使用支持U2F标准的USB硬件密钥。因为USB硬件密钥通过浏览器建立了与合法网站的加密验证连接,而不是通过攻击者的反向代理。

综上,在您所属的任何远程团队中,双因素认证都必须是强制性的,对于高价值和高风险目标则需要启用硬件密钥或生物认证。如果你重点防护的员工没有或者忘记了硬件密钥,那么快递密钥将会是一个很重要的应急战术动作。

强化RDP

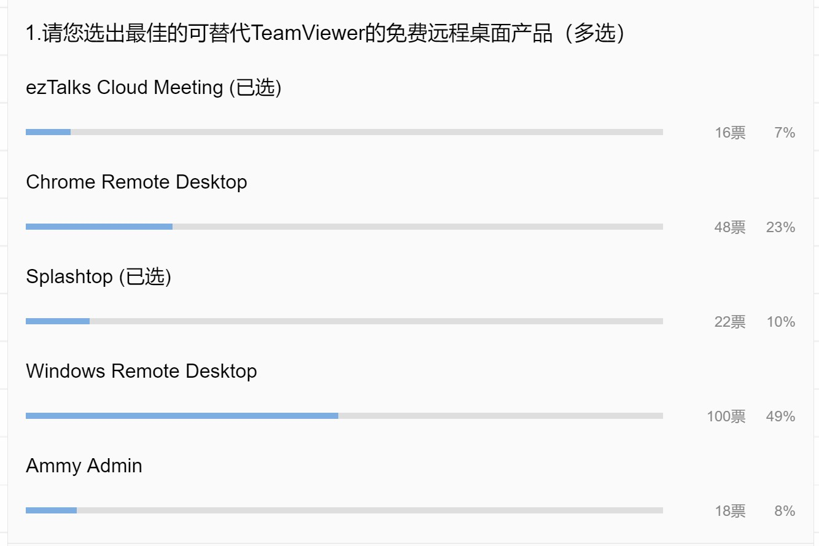

在安全牛的远程桌面工具投票中,RDP获得了最高票(下图)。显然,RDP依然是IT团队支持远程办公的最爱,但不幸的是近年来RDP的安全隐患正在不断累积。

2019年5月,微软多个Windows版本曝出RDP安全漏洞——BlueKeep(CVE-2019-0708),受影响的操作系统包括Windows 2000、Windows XP、Windows Vista、Windows 7、Windows Server 2003、Windows Server 2003 R2、Windows Server 2008和Windows Server 2008 R2。

2019年9月,Metasploit渗透测试工具的开发者Rapid7 宣布发布 BlueKeep漏洞利用模块;11月,根据ZDNET和WIRED报道,有关BlueKeep的漏洞利用大增,虽然这些攻击的成功率不高——大约91%的易受攻击的计算机崩溃并出现停止错误(aka错误检查或蓝屏死机),但是依然有9%的攻击成功在目标计算机上安装了门罗币挖矿软件。

一方面BlueKeep漏洞利用日益猖獗,另一方面企业安全部门面临着更大的安全挑战——2020年1月微软停止了对Windows Server 2008和Windows 7的支持。大量依然运行上述操作系统,并通过互联网使用RDP直接访问的计算机给企业带来了巨大风险。

当然,Windows7的“停服”并不意味着你需要立即停止使用RDP,以下这些强化措施有助于保护计算机免受基于RDP的攻击。

另外建议使用免费的BlueKeep(CVE-2019-0708)工具检查运行Windows计算机是否容易受到攻击。

BlueKeep免费检查工具:

https://download.eset.com/com/eset/tools/diagnosis/bluekeep_checker/latest/esetbluekeepchecker.exe

将工作移至云端

远程团队成员在全国甚至全球各地进行远程工作,基于云计算的数据存储访问、通讯和协作应用是最好的解决方案,云服务让远程团队可以安全地访问他们需要的任何内容。

越来越多的云服务公司提供安全的在线存储和易于访问的工作环境,这为远程团队提供了理想的选择。知名云计算公司将提供自己的主动安全性,能够预防并快速解决问题。例如,远程员工即使弄失了笔记本电脑,仍然可以用新设备访问云端文件。

对于安全团队来说,疫情期间“全员上云”带来的BYOD、数据安全、端点安全、身份与访问管理、云服务连续性(例如节后第一天企业微信因为负载过大而短时瘫痪)都是新的难题和挑战。

打开Windows防火墙

加密磁盘

启用加密备份

使用SSH密钥

使用高熵密码

使用安全的互联网连接(包括检查家中WiFi路由器的固件版本和密码脆弱性)

使用VPN连接企业网络

警惕U盘(即使是家人的)

打开移动设备的“找到我的设备”

使用双因素/多因素认证

相关阅读

如有侵权请联系:admin#unsafe.sh