攻击方式

黑客利用社会工程学原理,发送含有恶意 Excel 附件的电子邮件,并在邮件主题中使用 “订单 “和 “发票 “等字眼,要求收件人立即回复,从而增加了紧迫感。

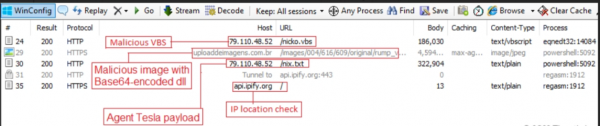

研究人员发现,一旦用户上钩,攻击方法就会变得非常规。使用易受攻击版本的电子表格应用程序打开恶意 Excel 附件,就会启动与黑客意目标的通信,该黑客意目标会推送附加文件,其中第一个文件是一个严重混淆的 VBS 文件,使用的变量名长达 100 个字符,以增加分析和解混淆的复杂性。

接着,该文件依次开始下载恶意 JPG 文件,之后 VBS 文件执行 PowerShell 可执行文件,该可执行文件会从图片文件中检索 Base64 编码的 DLL,并从解码后的 DLL 中加载恶意程序。

恶意通信和附加文件下载

PowerShell 加载后,还有另一种新颖的策略——执行 RegAsm.exe 文件,该文件的主要功能通常与注册表读写操作相关,目的是在真实操作的幌子下进行恶意活动。在此,DLL 获取 Agent Tesla 负载并将线程注入 RegAsm 进程。

一旦部署成功,间谍软件就会从大量浏览器、邮件客户端和 FTP 应用程序中窃取数据,并还尝试部署键盘和剪贴板挂钩来监视所有击键并捕获用户复制的数据。

目前这种攻击方式的独特之处在于,它将长期存在的漏洞与新的复杂规避策略结合在一起,展示了黑客在感染方法方面较强的适应性。

为此,Zscaler 高级工程师安全研究员 Kaivalya Khursale 指出:“组织必须及时了解不断变化的网络威胁,以保护其数字环境。

转自安全客,原文链接:https://www.freebuf.com/news/387416.html

封面来源于网络,如有侵权请联系删除