微软分析师在对 Perforce Helix 的游戏开发工作室产品进行安全审查时,发现为游戏、政府、军事和技术等部门广泛使用的源代码管理平台 Perforce Helix Core Server 存在四大漏洞,并于今年 8 月底向 Perforce 报告了这些漏洞,其中一个漏洞被评为严重漏洞。

尽管目前微软表示尚未发现上述四个漏洞被黑客利用的迹象,但还是建议用户尽快升级到 11 月 7 日发布的 2023.1/2513900 版本,以降低风险。

Perforce Helix 核心漏洞

微软发现的四个漏洞主要涉及拒绝服务(DoS)问题,其中最严重的漏洞允许未经认证的攻击者以本地系统(LocalSystem)身份执行任意远程代码。

漏洞概述如下:

- CVE-2023-5759(CVSS 得分 7.5): 通过 RPC 标头滥用进行未验证(DoS)。

- CVE-2023-45849(CVSS 得分为 9.8): 以 LocalSystem 身份执行未经验证的远程代码。

- CVE-2023-35767 (CVSS 得分为 7.5): 通过远程命令执行未经验证的 DoS。

- CVE-2023-45319 (CVSS 得分 7.5):通过远程命令执行未验证的 DoS: 通过远程命令实施未经验证的 DoS。

其中,CVE-2023-45849 是这组漏洞中最危险的漏洞,它允许未经身份验证的黑客通过 “LocalSystem “执行代码,”LocalSystem “是一个为系统功能保留的高权限 Windows 操作系统账户,通过该账户可以访问本地资源和系统文件、修改注册表设置等。

根据调查,该漏洞的源头是由于服务器对 user-bgtask RPC 命令的错误处理。在默认配置下,Perforce 服务器允许未经身份验证的黑客以 LocalSystem 身份远程执行任意命令,包括 PowerShell 脚本。

黑客一旦成功利用 CVE-2023-45849漏洞,就能安装后门、访问敏感信息、创建或修改系统设置,并有可能完全控制运行有漏洞的 Perforce Server 版本的系统。

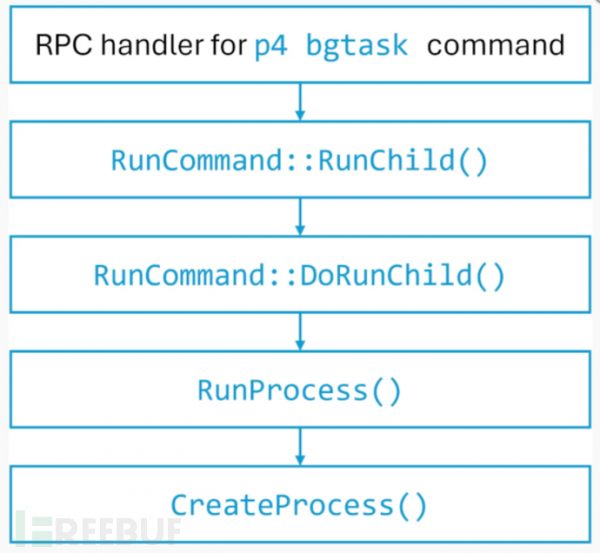

导致命令执行的函数调用链

其余三个漏洞的严重程度较低,但仍应该引起重视。这些漏洞允许DDos攻击,可能造成运行中断,一旦有黑客利用漏洞发起大规模攻击可能会出现重大经济损失。

保护建议

除了从供应商的下载门户下载最新版本的 Helix Core 外,微软还建议采取以下措施:

- 定期更新第三方软件

- 使用 VPN 或 IP 允许列表限制访问

- 使用带有代理的 TLS 证书进行用户验证

- 记录对 Perforce 服务器的所有访问

- 为 IT 和安全团队设置崩溃警报

- 使用网络分段遏制漏洞

建议广大用户遵循上述的官方安全指南提示内容。

转自FreeBuf,原文链接:https://www.freebuf.com/news/387010.html

封面来源于网络,如有侵权请联系删除