编者按美国网络情报公司Flashpoint于11月7日发布题为《现代冲突中的网络升级:探索数字战场的四个可能阶段》的报告。报告称,与俄乌战争等以往冲突中的模式相呼应,在以色列-哈马斯战争期间也出现了数 2023-11-9 15:20:16 Author: 奇安网情局(查看原文) 阅读量:25 收藏

编者按

美国网络情报公司Flashpoint于11月7日发布题为《现代冲突中的网络升级:探索数字战场的四个可能阶段》的报告。

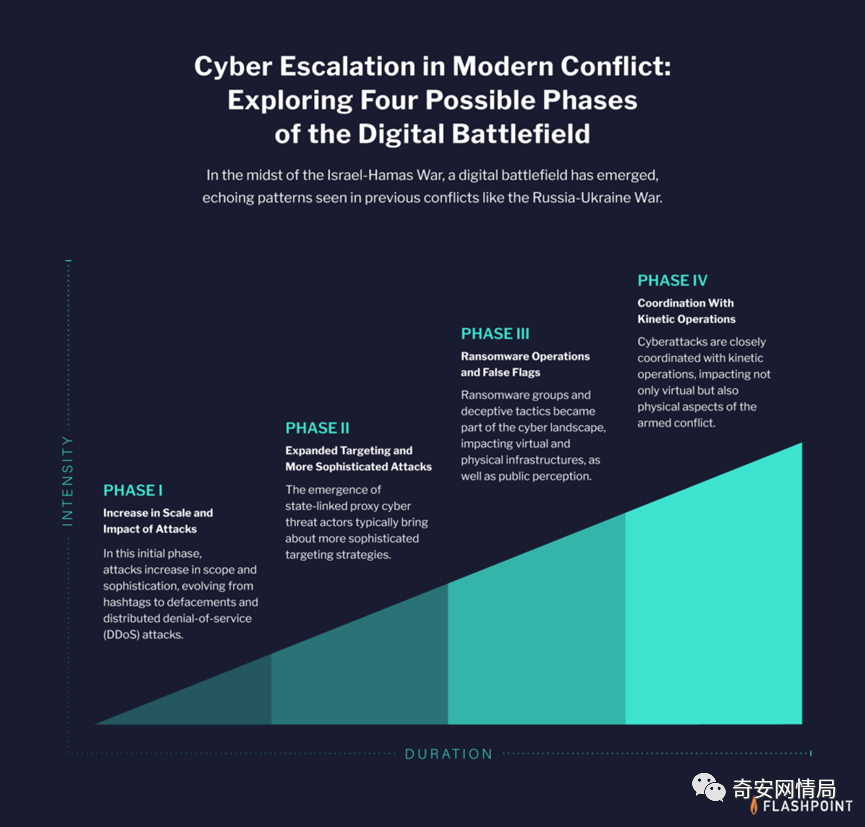

报告称,与俄乌战争等以往冲突中的模式相呼应,在以色列-哈马斯战争期间也出现了数字战场;预计此场战争中的网络战可能会以与俄乌战争类似的方式发挥作用,并呈现出四个阶段;上述阶段不仅表明了网络威胁不断演变的性质,而且模糊了虚拟战场和物理战场间的界限;虽然阶段间的界限可能会模糊,且这些阶段不会以特定顺序发生并可能会重叠,但可以体现出国家和非国家团体间网络战的典型进展。具体四个阶段包括:

第1阶段:攻击规模和影响扩大。在此初始阶段,攻击范围不断扩大,从初始的表达对冲突方支持的社交媒体主题标签演变为针对冲突方乃至其盟友网站的篡改和分布式拒绝服务(DDoS)攻击。

第2阶段:扩大的瞄准和更复杂的攻击。亲冲突方黑客组织公开宣布参与针对对手国领土内目标的网络攻击,具有国家背景的代理网络威胁行为者的参与带来更复杂的攻击策略,包括网络恐怖主义。

第3阶段:勒索软件操作和“假旗行动”。勒索软件团体和欺骗策略成为围绕冲突的网络环境的一部分,影响虚拟和物理基础设施以及公众认知,同时也影响战争进展。“假旗行动”还凸显黑客团体的目标不仅仅是造成破坏,还包括吸引注意力、培养恶名或激起恐惧、不确定性和怀疑。

第4阶段:与动能行动的协调。网络攻击与动能行动密切协调,不仅影响武装冲突的虚拟方面,还影响武装冲突的物理方面。

奇安网情局编译有关情况,供读者参考。

现代冲突中的网络升级:探索数字战场的四个可能阶段

10 月 7 日,哈马斯对以色列发动突袭后,一系列网络行为者转向社交媒体谴责和支持这些袭击。此后不久,黑客活动分子也加入了这场战斗,对以色列和巴勒斯坦的各个网站开展破坏和分布式拒绝服务(DDoS)攻击。虽然这些袭击的背景是以色列-哈马斯战争所特有的,但它们确实与我们此前在其他现代军事冲突中观察到的剧本相呼应。这些模式值得仔细观察。

在以色列-哈马斯战争期间,数字战场已经出现,与俄乌战争等以往冲突中的模式相呼应。此项探索深入研究了四波可能的网络攻击和网络恐怖主义的复杂性。这些阶段不仅说明了网络威胁不断演变的性质,而且模糊了虚拟战场和物理战场间的界限。尽管战争仍在快速展开,但我们预计网络战的可能会以与俄乌战争类似的方式发挥作用,并表现出以下四个阶段。

我们将分以下几个阶段进行阐述:

第1阶段:攻击规模和影响扩大

在这个初始阶段,攻击范围不断扩大,从主题标签演变为篡改和分布式拒绝服务(DDoS)攻击。

第2阶段:扩大的瞄准和更复杂的攻击

国家相关的代理网络威胁行为者的出现通常会带来更复杂的瞄准策略,包括网络恐怖主义。

第3阶段:勒索软件操作和假旗行动

勒索软件团体和欺骗策略成为网络环境的一部分,影响虚拟和物理基础设施以及公众认知。

第4阶段:与动能行动的协调

网络攻击与动能行动密切协调,不仅影响武装冲突的虚拟方面,还影响武装冲突的物理方面。

网络战的四个阶段

虽然以下每个阶段间的界限可能会模糊,进一步显示它们可能不会以特定顺序发生并且可能会重叠,但这些阶段可以帮助描述国家和非国家团体间网络战的典型进展。

第1阶段:网络攻击的规模和影响扩大

10月7日,哈马斯突袭以色列后,一系列网络行为者在社交媒体上谴责和赞扬哈马斯的行为。此后不久,黑客活动分子也加入其中,对以色列和巴勒斯坦网站的各个域进行破坏和拒绝服务(DDoS)攻击。

最初的攻击始于表达对两方支持的主题标签。这一阶段升级到包括对以色列和巴勒斯坦政府顶级域名(TLD)的污损,并扩展到在这些地区运营的企业。黑客活动主义者共享开源DDoS工具。攻击目标扩大到双方的外交伙伴,这与俄乌战争期间针对西方实体的攻击类似。

第2阶段:扩大的瞄准、复杂化

据了解,许多宣誓效忠亲以色列和亲哈马斯事业的黑客组织通过在线渠道进行交流,包括 Telegram 和 X(前身为Twitter)。鉴于持续的冲突,这些组织在多大程度上积极协调网络攻击或网络恐怖主义并不完全透明。然而,著名的黑客活动团体,例如“匿名者苏丹”(Anonymous Sudan)和“杀戮网络”(Killnet),已公开宣布参与针对以色列和巴勒斯坦领土内目标的网络攻击。

高级持续威胁组织(APT)在俄乌冲突中也发挥着重要作用。然而,也出现了国家支持的对手,它们在政府批准下自主行动。这些组织与国家情报机构间的协调程度仍不清楚。这些代理人团体向东道国政府提供了看似合理的推诿。例子包括“杀戮网络”和“匿名者苏丹”,它们此前在俄乌战争期间曾针对西方实体。

第3阶段:假旗行动和勒索软件操作

除代理组织和国家支持的对手外,勒索软件组织也加入了冲突。“杀戮网络”声称与勒索软件组织 REvil 的成员结盟,“TYG Team – 1915 Team”等其他对手则声称对以色列开展勒索软件攻击,可能利用他们自己品牌的勒索软件,如“加沙数字风暴”(Gaza Digital Storm)。这也吸引了能够明显进入以色列和巴勒斯坦基础设施的附属组织和初始访问代理人。

以色列境内的运营技术(OT)和关键基础设施已经被视为攻击目标。电信/指挥控制、石油、润滑剂和电力等关键基础设施部门往往成为重大常规军事冲突的目标。因此,如果以色列在加沙地带开展任何网络战或军事行动,预计部分关键基础设施将在早期阶段成为攻击目标。这种攻击,无论是实际的还是感知的,都可以影响战争的进展。

例如,“网络复仇者”(Cyber Av3nger)组织声称已成功入侵多拉德发电厂。这次袭击此前曾被关联于一个可能由伊朗国家支持的组织“摩西法权”(Moses Staff),该组织本身也与伊朗组织“亚伯拉罕之斧”(Abraham’s Ax)有联系。

这起随后在社交媒体平台上被揭穿的事件可能被过早地视为预警。然而,它也凸显了这些团体追求的目标不仅仅是破坏;他们的目的是吸引注意力、培养恶名或激起恐惧、不确定性和怀疑(FUD)。

俄乌战争期间活跃的另一个黑客组织“SiegedSec”也声称与“匿名者苏丹”对以色列基础设施开展了拒绝服务攻击。在以色列,“匿名者苏丹”还声称对“tzevaadom”和“Red Alert”应用程序开展了分布式拒绝服务(DDoS)攻击。“掠夺性麻雀”(Predatory Sparrow,又名 Gonjeshke Darande)是一个讲英语和波斯语的黑客活动组织,至少十年来针对伊朗实施了一些最复杂、最具干扰性和破坏性的网络攻击,该组织被怀疑由一个反对伊朗的国家主使。以色列-哈马斯战争开始后不久,该组织在Telegram上重新出现,并宣布回归。

第4阶段:与动能行动的协调

在2022年2月入侵乌克兰的初始阶段,针对乌克兰政府系统的重大恶意数据擦除软件攻击与俄罗斯空袭和部队调动的时间紧密结合。随着以色列与哈马斯战争的继续,可能会出现类似的网络攻击与动能行动协调,无论是在袭击前还是同时发生。

随着以色列-哈马斯战争的继续,网络和动能行动间的协调可能会加强。可能会有破坏互联网访问的尝试,类似于俄罗斯入侵乌克兰的早期阶段。预计会出现对基础设施、连接性的攻击和对运营技术(OT)的潜在攻击。

网络国防知识库

产业发展前哨站

开源情报信息源

奇安网情局

如有侵权请联系:admin#unsafe.sh