文章目录

今日,永安在线正式发布《黑产攻击流程自动化体系》的报告(以下简称“《报告》”)。《报告》基于永安在线业务情报监测平台近期捕获到的网络黑灰产情报,我们对符合自动化攻击特征的黑产数据、行为以及技术原理做了分析,并尽量展示其全貌。

《报告》对符合自动化攻击特征的黑产数据、行为以及技术原理进行了研究、分析,得出以下黑灰产发展态势:

从攻击者地域分布来看,经济发达的沿海地区,如浙江、福建、江苏、广东等,自动化攻击的比例也更高:

从被攻击的行业分布来看,黑产可以规模化获益的O2O、电商、短视频等行业是黑产自动化攻击的重灾区:

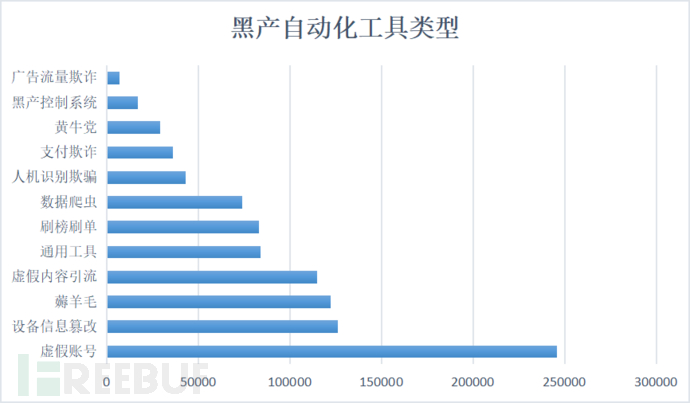

从攻击行为来看,批量注册,批量薅羊毛,刷量,刷单,引流等,往往需要操控大量的账号,因此对自动化攻击的依赖性更强:

此外,《报告》还对黑产资源高度集成自动化攻击流程,以及自动化攻击的技术手段和攻防对抗进行了详细阐述:

一、黑产资源高度集成自动化攻击流程

网络黑灰产对厂商业务发起攻击需要的各种资源以及提供资源的平台,包括提供手机号资源的接码平台,提供账号资源的发卡平台,提供IP资源的代理IP网站和秒拨平台,提供设备资源和设备管理的群控/云控/箱控等。为了便于使用,这些资源平台提供了多种方式,黑产下游在进行自动化攻击的过程中可以无缝集成和使用。

1.1 API接口

黑产资源平台为了方便,最典型的方式的是提供API接口,这样便可以在自动化脚本或程序中直接调用。很多厂商为了对抗自动化攻击,往往会在业务流程中接入验证码,从而进行人机识别。相应的,网络黑灰产把验证码的自动识别也集成到了自动化攻击中。提供验证码自动识别功能的平台我们一般称为打码平台或过码平台,无论是图片验证码、滑动验证码还是一些复杂验证码,这些平台都提供了用于绕过这些验证码的API接口。

详细报告以代理IP网站为例,代码图示了提供的API接口说明,对API接口做了具体分析。

1.2 功能模块

对于黑灰产实现自动化攻击来说,API接口已经足够方便了,但黑灰产也追求“精益求精”,于是有了另外一种更为方便的方式,直接提供封装好了的功能模块。由于黑灰产工具软件绝大多数都采用易语言编写,因此大多提供的是易语言封装的模块。我们还是以接码平台为例,下图是一个接码平台的易语言模块(.ec)导出信息,可以看到需要的功能都已经封装好了:

详细报告以一款近期发现的用易语言编写的自动化薅羊毛工具为例,对功能模块做了具体分析。

1.3 提供环境

对于提供IP资源的平台来说,秒拨相比于代理IP,除了价格更低,可用的IP资源更多之外,对于自动化攻击来说,使用也更方便:不需要在脚本或程序嵌入API接口或功能模块,直接将自动化攻击运行在秒拨提供的环境下即可。

报告对于自动化攻击运行在秒拨提供的环境是如何操作的技术做了详细分析。

1.4 集成系统

近年来手机硬件厂商在不断提升硬件能力之外,也在不断发力软件市场。比如在手机系统中直接集成了自己的应用商店,浏览器,手机管理软件等,用户不需要再去额外安装。类似的,用于黑产设备提供者来说,他们也不再是单纯的提供硬件设备,而是将黑灰产完成自动化攻击所需要的各种资源,都集成到了里面。

详细报告以某款箱式群控为例,对箱控工具的具体内置功能做了具体分析。

二、自动化攻击的技术手段和攻防对抗

黑产实现自动化攻击,主要通过。2种技术手段:协议破解/伪造,以及模拟点击/操控。前者需要先破解应用的接口协议,存在一定的技术门槛,难度相对较大;而后者开发简单,可读性强,上手门槛较低,对于黑产来说,受众也更广。我们近期捕获到的自动化攻击工具里面,模拟点击/操控类工具的占比80%左右。

2.1 协议破解/伪造

协议破解/伪造指的是通过抓包+逆向分析等方式,获取到客户端跟服务端通信的请求接口以及参数,直接伪造接口协议和参数来完成自动化操作。

详细报告以一款旅游类应用的自动发帖机为例,对直接伪造接口协议和参数来完成自动化操作的协议破解/伪造技术 做了具体分析。

2.2 模拟点击/操控

模拟点击/操控是指通过触发鼠标/键盘/触控等事件,或者通过代码注入等方式,完成界面控件的输入、点击、移动等操作。如果说协议破解/伪造的对抗是技术的硬碰硬,模拟点击/操控则可以说是以巧致胜,而且由于上手门槛低,也成为了当前黑灰产最为喜欢的自动化攻击方式。

详细报告对黑灰产常见的模拟点击/操控类攻击方式做了具体 分析。

从技术上实现攻击流程的高度自动化,是黑灰产提高运营效率,降低运营成本的 必然道路。稳定的、成熟的自动化测试工具和技术被黑产滥用,又极大的提高了黑产的开发和攻击效率。在未来的人机对抗中,企业将会面临越来越多的自动化攻击。企业在业务安全的纵深防御上,除了基础风控的建设之外,还需要在设备上进行防护,从而才能提高黑产的攻击成本,提升防护效果。

完整报告下载

更多内容参见完整版《黑产攻击流程自动化体系》

*本文原创作者:威胁猎人Threathunter,本文属于FreeBuf原创奖励计划,未经许可禁止转载

如有侵权请联系:admin#unsafe.sh