今天分享的信息泄露漏洞涉及两家大公司的网站,出于隐私保密原因就不具体标明公司名称,漏洞导致将近百万用户的个人医疗数据PII和公司合作方信息存在泄露风险。两个漏洞最终获得了共$3,250美金的奖励。

一、AWS S3存储桶的错误配置致使数百万个人信息(PII)可被获取

起初我在测试目标网站的时候,未发现任何高风险漏洞,经过近一个小时的探测分析,我发现存在一些无关紧要的IDOR和XSS漏洞,没有高危漏洞。正当我打算要放弃的时候,我发现目标网站使用了Amazon Cloudfront服务来存储公共图片,其存储 URL链接形如以下:

https://d3ez8in977xyz.cloudfront.net/avatars/009afs8253c47248886d8ba021fd411f.jpg

一开始,我认为这只是一个开放的在线数据服务,我随手访问了https://d3ez8in977xyz.cloudfront.net网站,发现其中存储了一些公开的图片文件,但是….,我惊讶地发现,除了这些图片文件之外,其中还存储了一些敏感的个人数据信息,如:

语音聊天内容、音频通话内容、短信内容和其它用户隐私文件。

要命的是,这些敏感文件中的存储内容几乎都是病人与医生之间的谈话信息。

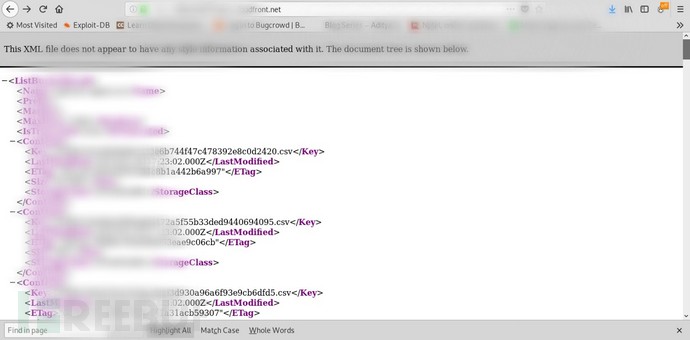

由于该公司的不同域名对应不同的AWS存储桶,因此我转向去发现其它域名的公共图片存储,果不其然,它对应的每个存储桶中都存储有成千的个人数据信息,当时我没做具体核算,后期经了解该公司客户达数百万。以下是其一张包含个人信息的图例:

我及时上报给目标公司后,他们在一小时之内及时进行了修复,并奖励了我$2500+$500的奖励。

我及时上报给目标公司后,他们在一小时之内及时进行了修复,并奖励了我$2500+$500的奖励。

二、可登录访问的管理员账户导致商业合作伙伴公司详细信息泄露

这是一家跨国公司网站,其中存在一个存储型XSS,由此我获得了网站的管理员账户token并深入测试获得了公司合作伙伴企业的详细信息。

我在该公司网站的数据格式页面中发现了存储型XSS漏洞,其格式化数据存储在本地的管理员账户中,所以我用了XSSHunter的内置 Payload形成触发反弹,当管理员触发Payload之后,就会把我想要的数据发送给我:

上报了该漏洞之后,我获得了$1250的奖励。

*参考来源:medium,clouds编译整理,转载请注明来自 FreeBuf.COM

如有侵权请联系:admin#unsafe.sh