一、常规信息搜集之域名

1,备案号查询

备案号是网站是否合法注册经营的标志(中国每个公司都有备案,国外则没有),进行备案号查询及反查,出现公司相关资产

备案查询网http://www.beianbeian.com/

国家企业信用信息公示系统:http://www/gsxt.gov.cn/index.html

2,子域名

子域名发现的原理:

(1)利用现有搜索引擎:

•网页搜索引擎(如:谷歌等)

• 空间搜索引擎(如:Shodan等)

• SSL证书(如:crt.sh等)

(2)爆破又分为两种:

• 直接访问子域名

• 利用 DNS 请求

(3)其他泄露信息:

• 如crossdomain.xml 文件等

• 爬虫递归爬取等

• DNS域传送漏洞等

推荐工具1:

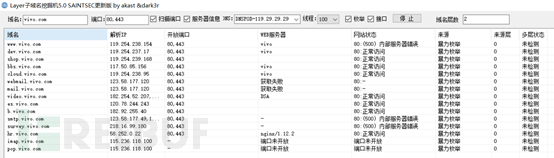

Layer子域名挖掘机5.0

支持服务接口、暴力搜索、同服挖掘三种模式 支持打开网站、复制域名、复制IP、复制CDN 支持导出检测结果等功能

推荐工具2:

subDomainsBrute

这个脚本的主要目标是发现其他工具 无法探测到的域名,如Google,aizhan,fofa。高频扫描每秒DNS请求数可超过1000次。

推荐网站

DNS侦察和研究https://dnsdumpster.com/

3,SSL证书

推荐网站1:censys.io

推荐网站2:crt.sh

可输入标识(域名,组织名称等),

一个证书指纹(SHA-1或SHA-256)

推荐网站3:dnsdumpster.com

根据所有者地址和其它信息进行域名拓补图绘制

其他网站

(1) https://developers.facebook.com/tools/ct/

(2) https://google.com/transparencyreport/https/ct/

4,证书泄密

工具:火狐浏览器

访问一个https的链接可能出现:

5,第三方查询

推荐网站1:shodan

推荐网站2:fofa

二、常规信息搜集之IP段

1,尝试查找CDN背后的真实ip

工具推荐:bypassCDN

(1)识别CDN

[+] 通过DNS记录的cname来进行cdn识别,cdn后缀进行判断[code](./tools/get_info_from_cname.py)

[+] 通过https头记录来识别cdn[code](./tools/check_domain_with_headers.py)

[+] 通过多地DNS查询来识别cdn

(2)找到原始站站点

[+] 扫描spf include 进行cdn寻找

[+] 证书泄漏

[+] passive dns

[+] shadan fofa全网扫描

2,推荐网站

censys:https://www.censys.io/

shodan:https://www.shodan.io/

全球DNS搜索引擎:https://www.dnsdb.io/zh-cn

FOFA:https://fofa.so/

Surfwax元搜索:http://lookahead.surfwax.com/

Way Back Machine(搜索网站过去的样子):https://archive.org/web/

Google学术:https://scholar.google.com.ph/

SecurityTrails平台:https://securitytrails.com/domain/www.baidu.com/history/a

3,让网站与你主动建立连接

example:订阅网站、RSS、注册链接

方法:显示邮件原文,查看邮件源代码(也有一种可能就是邮件服务器IP跟web服务器只是在一个c段上,这时候就需要对整个c段 进行扫描)

缺点:目标站使用其它邮箱接口此方法则失效

4,IP段整理

IPwhois.cnnic.net.cn

中国互联网络信息中心

5,C段、旁站查询

http://www.webscan.cc (升级中)

http://www.bug8.me/bing/bing.php

K8_C段旁注查询工具(我也不知道现在更新到哪个版本了)

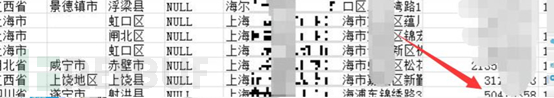

6,纯真IP数据库

某个企业外网 IP段

三、端口扫描

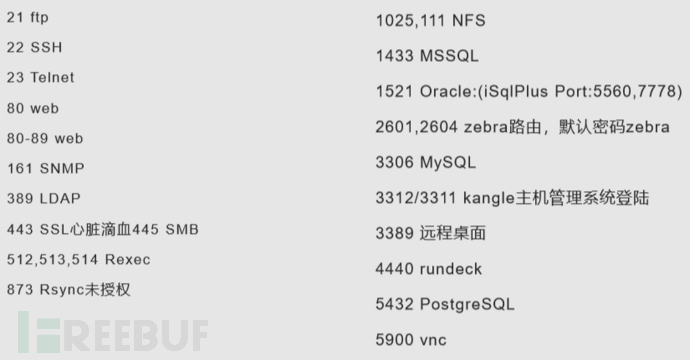

1,常用端口以及常见测试项目

2,端口信息收集

(1)masscan

它可以在6分钟内扫描整个互联网,从一台机器每秒传输1000万个数据包。 masscan使用自己的自定义TCP / IP堆栈。 除简单端口扫描之外的任何其他操作都可能导致与本地TCP / IP堆栈冲突。

缺点:但是很吃带宽

(2) scanport

小巧的windows端口快速扫描工具最大线程为200

(3)经典工具:御剑

基于VB.NET +IOCP模型开发的高效端口扫描工具 支持IP区间合并,端口区间合并 端口指纹深度探测

3,利用nmap快速捡洞和检洞

利用nmap五条指令快速捡洞和检洞:

系统漏洞检测:nmap--script smb-check-vulns.nse -p 192.168.1.1

数据库密码检测:nmap--script=brute 192.168.1.1

收集应用服务信息:nmap -sC 192.168.1.1

检测常见漏洞:nmap--script=vuln 192.168.1.1

检测部分应用的弱口令(负责处理鉴权证书): nmap --script=auth 192.168.1.1

四、指纹收集

1,第三方网站搜集

CMS指纹识别http://whatweb.bugscaner.com/look/

2,谷歌插件

Wappalyzer:Wappalyzer是一款能够分析目标网站所采用的平台构架、网站环境、服务器配置环境、 JavaScript框架、编程语言等参数的chrome网站技术分析插件。

五、路径扫描

1,状态码浅析

200 OK //客户端请求成功,响应主题包含请求的结果

400 Bad Request //客户端请求有语法错误,不能被服务器所理解,比如url插入无效的字符

401 Unauthorized//请求未经授权,被允许之前要求进行http身份认证, WWW-Authenticate消息头说明所支 持的身份验证类型

403 Forbidden //禁止所有人访问被请求的资源

404 Not Found //请求资源不存在,eg:输入了错误的 URL

405 Method notallowed //用了不支持的请求方法 如:put

503 ServerUnavailable //服务器当前不能处理客户端的请求,一段时间后可能恢复正常

2,路径扫描工具原理浅析

返回状态码

返回内容正则判断

返回头

返回内容大小

目录字典

github项目推荐:https://github.com/Mosuan/FileScan

3,使用Burp打造一个简易的扫描工具

使用到的工具:BurpSuiteIntruder + 一份路径字典

4,路径扫描工具

(1) Dirmap

一个高级的Web目录扫描工具

功能将会强于DirBuster,Dirsearch,cansina,御剑

Github:https://github.com/H4ckForJob/dirmap

使用Python3安装所需支持库:

python3 -m pipinstall -r requirement.txt

python3 dirmap.py-iU http://www.target.com -lcf

(2) 7Kbscan

(3) 御剑

(4) BBscan python脚本https://github.com/lijiejie/BBScan

(5)GSIL https://github.com/FeeiCN/GSIL

5,另类猜测思路

比如看到一个URL:http://www.baidu.com/user/EeitInfo

比如又看到一个URL:http://www.baidu.com/user/AddAddress

比如还看到一个URL:http://www.baidu.com/user/RetrievePass

经过观察发现,我们可以猜测开发者喜欢命名的方式是:该操作的英文名称+首字母大写

那么我们可以手动生成以下url进行探测:

AdminLogin

ManageLogin

UserEdit

……

六、搜索引擎

1,搜索引擎:谷歌,百度,必应

语法组合:

2,网络空间设备搜索:fofa

country="CN"搜索中国的资产

region="Zhejiang"搜索指定行政区的资产

city="Hangzhou"搜索指定城市的ip资产

title="abc"从标题中搜索abc

查询条件连接:&&

eg:

查询所属城市为杭州、标题为后台登录的页面

city="Hangzhou"&&title="后台登录"

3,泄密查询——百度网盘泄密

关键字:XXX公司内部资料

关键字:XXX公司内部资料

关键字:XXX网密码

4,查询——GITHUB

推荐项目:https://github.com/0xbug/Hawkeye

监控GitHub的代码库,及时发现员工托管公司代码到GitHub的行为并预警,降低代码泄露风险。

七、资产监控与分析

1,主动搜索

各软件商店(Android、ISO)

自媒体第三方平台

微信小程序

网站产品列表

朋友圈

……

……

苹果商店

开发者选项

2,第三方平台

微步 threatbook.cn

3,自主搭建

推荐项目:LangSrc资产监控系统

https://github.com/shellsec/LangSrcCurise

八、社工的艺术

1,乌云漏洞库的秘密

打码不全、无打码、后台地址、后台管理员账号商家账号……

2,钓鱼

该操作涉及法律风险,仅供学习娱乐,请勿用于非法用途。

社工学本质在于欺骗,精髓在于让被骗者在经过思考之后陷入设计好的圈套。假设被骗者是有智慧和思想的,而他们的智慧和思想却总是在你的掌控之内,总的来说,就是利用人性的弱点,这是人的一个BUG。

中华宝典:《三十六计》、范建忠《黑客社会工程学攻击档案袋》国外宝典:凯文米特尼克《欺骗的艺术》

攻击手段设想:

软社工:mail钓鱼、chat attacking、网络员工群、VPN……

硬社工:U盘、身份伪装、局域网渗透……

九、WAF探测

1,手工(提交恶意数据)

2,kali工具(WAFW00F,nmap)

Namp探测WAF有两种脚本

一种是http-waf-detect

命令:nmap -p80,443 --script=http-waf-detect IP

另一种是http-waf-fingerprint

命令:namp -p80,44- --script=http-waf-fingerprint IP

工具WAFW00F探测waf

命令:wafw00f-a 域名

十、打开挖洞的思维大门

挖洞法则

• 正反对抗,挖洞就是为了突破限制,做一 些程序本身不允许的操作

• 细心挖天下,关注每一个经过BurpSuite 的数据流

• 进行HTTP参数污染或参数FUZZING,往 往会有意向不到的收获

• 由于程序员个人因素会导致漏洞修复不完 整,漏哪补哪等的现象,注意灵活变通

1,对未知URL参数进行FUZZ

访问url报错→对url参数在burpsuite的intruder进行添加字典爆破→发现有效参数有:”path=/etc/passwd”

2,对登录页面的密码框进行FUZZ

无验证码==》尝试admin、admin==》提醒密码错误==》使用密码字典

使用TOP5000+账号admin

3,对登录账号框进行FUZZ

无验证码==》尝试admin、admin==》提醒账号不存在==》使用用户名字典

使用Username字典+密码123456

4,无限制使用一元买价值899的vip会员

发起一个正常的购买请求,拦截请求数据包,修改参值,购买成功

注:coupon=优惠券,discount=折扣,product=这里可以看出来是一年的vip

5,无限制短信轰炸导致资金消耗

拦截一个请求验证码的数据包,发现在手机号后添加:%20和任意英文字母都可以绕过

利用思路:Python写一个循环,每次在手机号末尾添加随机英文组合或叠加%20,发送100w次请求

6,由于验证码在本地生产导致的任意用户注册

发送手机号验证码请求并拦截,发现在请求中已经生成了验证码,所以记下验证码后放包==》填写信息==》 注册成功

参考资料:陈毅在Defcon兰州上的演讲

免责声明:本文只提供思路,不提供工具,受不可抗力因素请自行获取,所发生的一切都与素念本人无关。

*本文原创作者:sunian,本文属FreeBuf原创奖励计划,未经许可禁止转载

如有侵权请联系:admin#unsafe.sh