官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

前两天写蓝队的向上汇报,总结的不圆满,就有了这篇文章,但红队的向上汇报,问了好几个圈内的大哥,都说没有做过,或者说是没有这样的文档,主要都是红队的人基本都是只做攻击,汇报直接用成绩来说话,所以我按我的思路编写了这一版。

护网汇报--红队版

1.引言--包含成果,政策等。因这些是水字数的内容,我就不多写了

公司不同,项目不同,这里主要就是写为什么要做,还有做了有什么好处,歌功颂德的那种,不多水字数了。

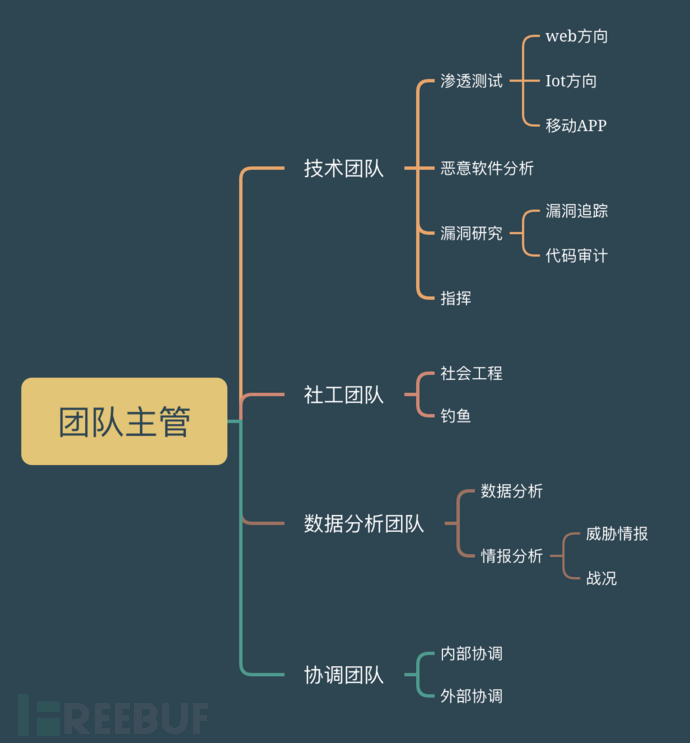

2.团队介绍

技术团队

技术团队是整个团的重中之重,所以我放在最上面来介绍,团队的的基本盘如下图所示,当然可以一人身兼多职,但我觉的标准的一个队伍怎么也要5个人起吧,不同的技术方向来对应着不同的大神。

当然除技术团队外我们仍然需要很多其他方向的同事给与我们的支持

| 团队负责人/经理: | 负责整体团队的协调、领导和决策。 |

| 制定护网策略、管理团队成员、监控任务执行。 | |

| 网络安全专家: | 负责监测网络漏洞、风险,进行安全评估和渗透测试。 |

| 协助制定网络安全政策和措施,保障队员的线上安全。 | |

| 社交媒体管理专家: | 管理和维护网红的社交媒体账号,确保内容的真实性和合规性。 |

| 监控社交媒体平台上的评论和互动,及时应对危机和负面信息。 | |

| 危机公关专家: | 负责危机管理,处理负面事件和传播危机,维护队员的声誉。 |

| 制定危机应对计划,包括公开声明、回应策略等。 | |

| 法务顾问: | 提供法律咨询,确保队员的活动合规。 |

| 处理合同、协议等法律事务,防范法律风险。 | |

| 数据分析师: | 收集、分析和解读数据,提供关于队员活动和社交媒体互动的见解。 |

| 基于数据提供建议,优化队员的内容策略和形象塑造。 | |

| 技术支持人员: | 管理团队使用的技术工具和平台,确保系统的安全和正常运行。 |

| 提供团队成员在技术方面的支持和培训。 | |

| 沟通协调人员: | 负责团队内外的沟通协调,协调不同团队成员的工作。 |

| 确保信息流通畅,问题得到及时解决。 | |

| 实习生/助理: | 提供额外的支持,协助各专业领域的团队成员完成任务。 |

| 为团队注入新鲜思维和活力。 |

护网红队团队划分示例

团队使命: 我们的护网攻击队致力于模拟真实攻击,发现系统漏洞和弱点,帮助组织识别并修复潜在的网络安全风险,以确保网络资产的可靠性和安全性。 团队成员划分: 攻击队长 - [你的名字] 负责制定攻击策略、协调攻击活动,确保攻击目标的有效性和合规性。 渗透测试组: 渗透测试专家 - [成员名字] 进行渗透测试,模拟各类攻击,评估系统漏洞和脆弱性。 移动应用渗透测试专家 - [成员名字] 针对移动应用进行安全评估和渗透测试。 网络攻击与漏洞利用组: 网络攻击工程师 - [成员名字] 设计和执行网络攻击,评估网络的抵御能力,揭示弱点。 漏洞利用专家 - [成员名字] 开发和利用漏洞,证明漏洞的实际风险。 社会工程学与人员训练组: 社会工程学专家 - [成员名字] 模拟社交工程攻击,测试人员的安全意识和抵抗力。 培训师 - [成员名字] 设计并提供针对员工的安全培训,提高组织内的防御意识。 恶意代码分析与应急响应组: 恶意代码分析师 - [成员名字] 分析恶意软件,识别威胁,提供修复建议。 应急响应专家 - [成员名字] 响应和处置安全事件,确保业务的正常运行。 数据分析与情报搜集组: 数据分析师 - [成员名字] 分析攻击数据,提供见解和建议,改进攻击策略。 情报分析师 - [成员名字] 收集和分析威胁情报,预测攻击趋势。 团队协同与沟通组: 项目合作经理 - [成员名字] 协调团队合作,确保信息流畅,保证攻击目标一致性。 沟通协调人员 - [成员名字] 维护内外部沟通,促进信息的传递。 团队协同与发展: 我们的攻击队成员拥有广泛的网络安全知识和实战经验,通过紧密合作,我们能够模拟多样的攻击场景,为组织提供最全面的安全评估。

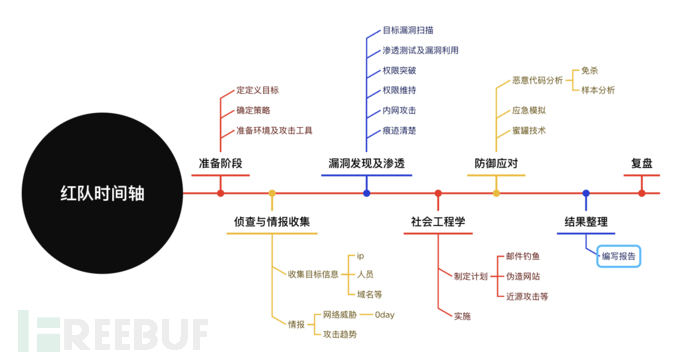

3.任务划分

3.1任务细节

3.2时间规划

按15天的正式时间,在正式开始与结束各加7天时间做为拓展时间。具体划分如下

| 阶段 | 工作内容 | 划分 | 时间 |

| 准备阶段 | 定义目标 | 开始1-2天 | |

| 确定策略 | |||

| 准备环境及攻击工具 | 开始前一周 | ||

| 侦查与情报收集 | 收集目标信息 | ip | 开始1-2天 |

| 人员 | |||

| 域名等 | |||

| 情报 | 网络威胁 | 0day | |

| 攻击趋势 | 全周期 | ||

| 漏洞发现及渗透 | 目标漏洞扫描 | 开始第一天 | |

| 渗透测试及漏洞利用 | |||

| 权限突破 | 开始4-5天 | ||

| 权限维持 | 开始4-6天 | ||

| 内网攻击 | 开始第二周 | ||

| 痕迹清楚 | |||

| 社会工程学 | 制定计划 | 邮件钓鱼 | 开始第一周 |

| 伪造网站 | |||

| 近源攻击等 | |||

| 实施 | 全周期 |