Hehanzzz

记一次打穿市护某大学中,如何从外网渗透进某大学的内网的详细过程(为了保护信息等,所有数据会进行脱敏,截图也不能全部放全)。本次市护代表学校去参赛,一共16只队伍打五天,这一份报告拿了1.6w分,在前四天都稳了我们第一的位置,后面因为大公司上day了就被刷下去了=。=

本次护网是给了靶标系统的,但是靶标中只给了一个www的站点,点进去看是人家官网首页

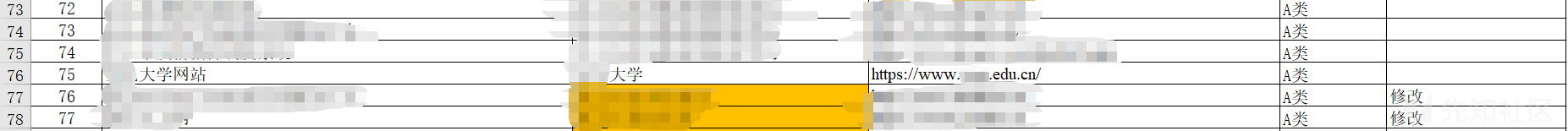

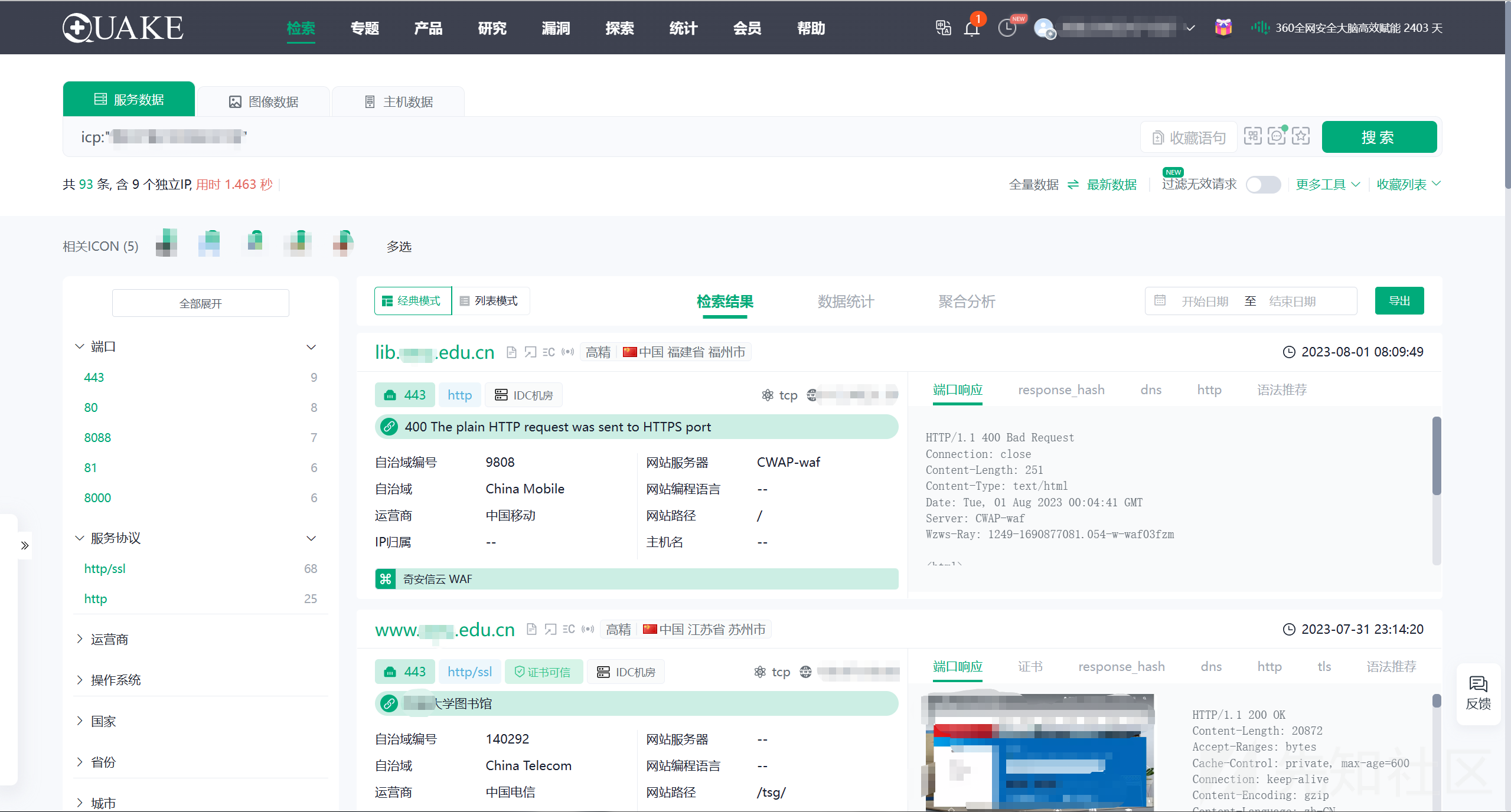

用360做一下资产收集

出来可以点进去的网站很少,只有一个教务管理系统

先记录下来 jwc.*.edu.cn

然后去官网一通摸索(一个个点进去看看)

发现在官网首页的右下角有两个链接点的进去,资产收获颇丰

在网络服务中看到一个VPN使用指南

点进去可以看到VPN地址 https://VPN

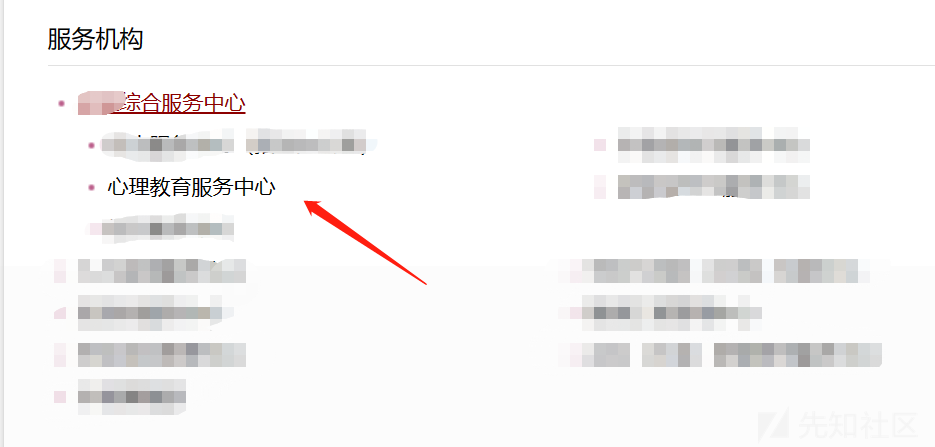

然后在组织机构里看到心理教育服务中心的站点http://xlfw.*.edu.cn:8888/index.asp

但是这个站点打不开,初步推测是学校内网,得需要VPN才能打开 0.0

所以目前已知的系统有三:

https://jwc.*.edu.cn

https://VPN

http://xlfw.*.edu.cn:8888/index.asp

信息收集不多,但是初步思路有了,目前是看看能不能进到教务系统里面,获取到敏感信息,再走VPN打内网

目前外网系统只有一个教务系统,但是如何进去是一个问题

教务系统经过系统判断是联奕的,去edusrc找找改公司下系统存在些啥洞

看出来主要得逻辑缺陷、弱口令和未授权打进去

在翻阅漏洞列表的过程中,突然看到一个熟悉的ID,发现一个好兄弟打过这个系统

二话不说直接问他要来一个day,好兄弟说这个系统是sso单点登入,密码可以用身份证后六位进入(这里对给出的payload进行脱敏)

https://*/****/login?service=要跳转的地方

但是呢,好家伙,我没有身份证和人家学号那些哇。只能初步记录下来了

接着就是对该系统进行密码爆破(别问为什么没有SQL注入,因为太菜了,试了一下不行就放弃了)

但是呢不知道人家学号教工号咋爆破哇,这里凭借多年混迹edu娱乐圈的经验判断,学校账号除了admin那些外肯定会有测试账号例如test、guest、学院名称、0001、system、sysadmin这些。

经过一番爆破,发现无果(也十分正常,哪有那么容易就进去哇),经过短暂的沉思,想起来通过生成相关字典来跑

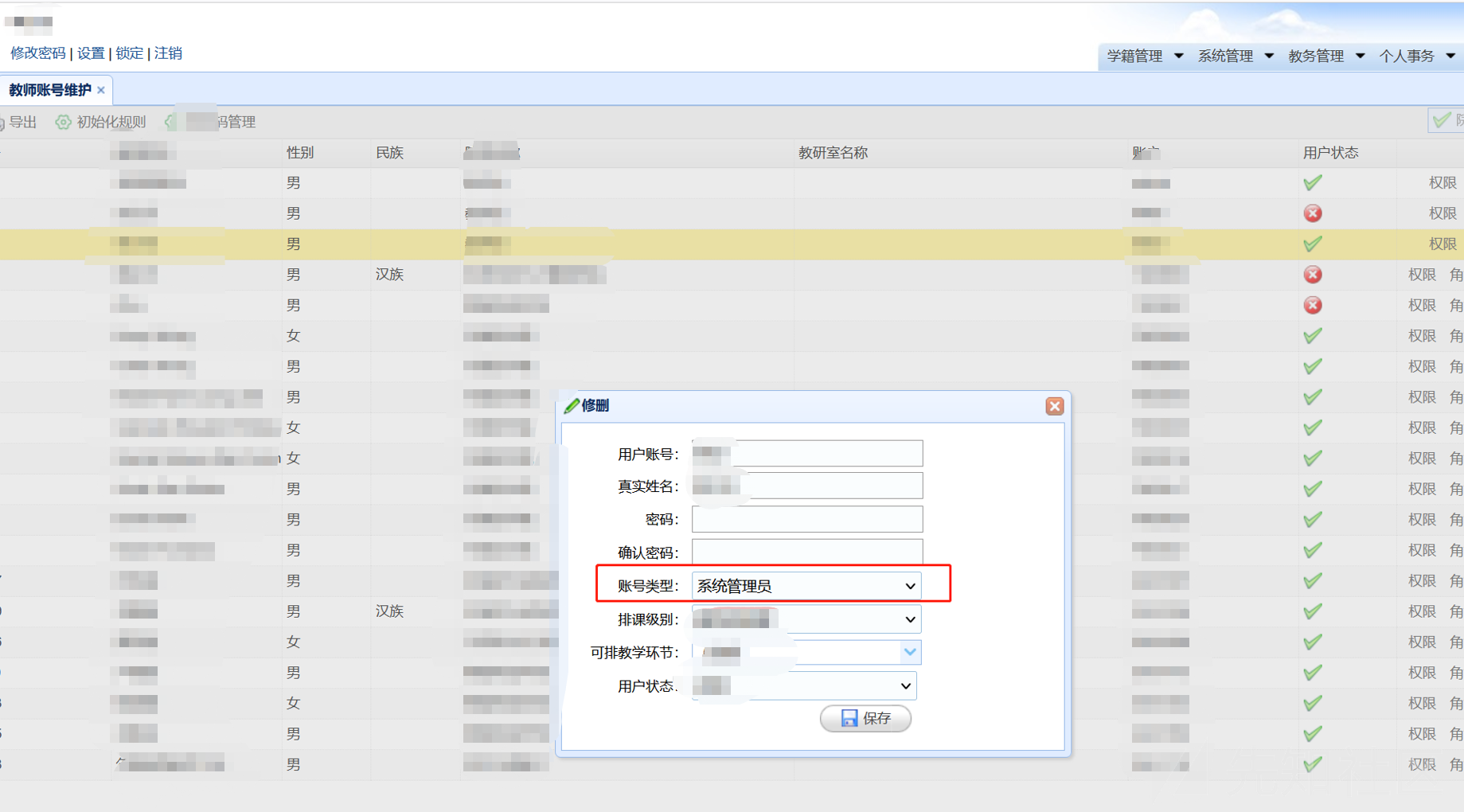

运气好,在生成的字典里面跑到了对应的账号 密码@1234

激动的小手登入进去发现

这个账户居然是系统管理员!!!

属于是捡到打漏了

开始在该系统一通乱点

成功发现6w+条教师学生的敏感信息(包含身份证、教工号、手机号等)

心想这嘎嘎拿数据分(因为市护对数据量要求并不大,且为A类资产,所以这里属于是上大分了)

发现没有啥东西可以利用GETSHELL后,想着能不能打内网

想起上面信息收集还拿了一个VPN地址后,开始尝试使用弱口令进行登录

使用了几个学生账号发现不行,怀疑是不是哪里出现问题了

重新点开网络服务看看,发现有一个新用户申请表,点进去看看

发现咋申请一个VPN那么麻烦,直接猜测肯定很少学生账号,因为大学生大都很懒怕麻烦,不愿意去搞这些申请,所以去爆破学生账户的成功率很低,直接去爆破教工账号吧。

在选是哪个教工幸运儿被选择的时候,突然发现该学校下有一个部门叫网络管理中心,心想,这个学校的VPN要么就网络管理中心的权限最大,要么就是校长的权限最大

所以直接把网络管理中心和校长的敏感信息给小本本记下

在对VPN进行爆破的时候依旧无果,猜测不应该啊,大部分学校VPN弱口令可能是 教工号+999999 ,或者 教工号+身份证后六位 这样,但都没有结果,机智的队友告诉我,是不是还得根据规则去生成一批来跑

果然,在尝试了 教工号+身份证后六位@* 的组合下成功登录了

内网也算是初步进入了,这里给的网段还挺多的(这里不得不提一嘴,深某服的这个VPN真的是流氓软件,一直自启动,还很难卸载

如有侵权请联系:admin#unsafe.sh