01 漏洞概况 Grafana是一个流行的开源数据可视化和监控平台,它可以将来自多种数据源的数据转化为图表和面板,并提供实时的数据分析和可视化。近日,微步漏洞团队监测到Grafana发布安全公告,修复 2023-6-27 21:12:51 Author: 微步在线研究响应中心(查看原文) 阅读量:46 收藏

01 漏洞概况

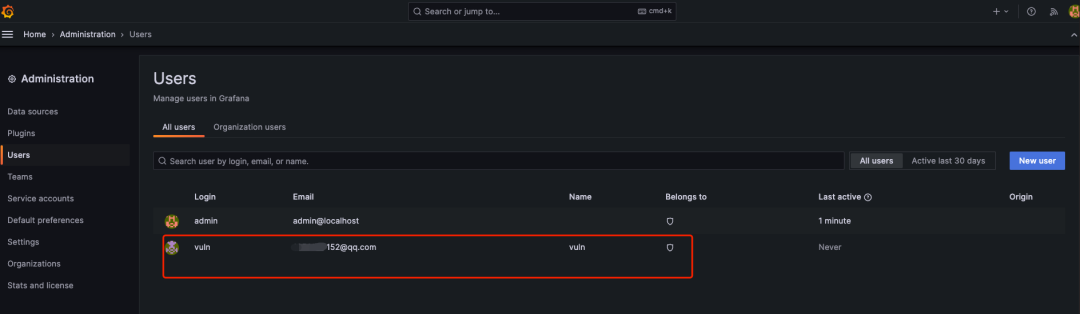

近日,微步漏洞团队监测到Grafana发布安全公告,修复了一处身份认证绕过漏洞。当Grafana配置允许通过Azure AD OAauth登录、且Azure AD配置了多租户、且未配置allowed_groups的条件下,未授权的攻击者可以利用此漏洞绕过身份认证,完全接管同一Azure AD下的其他Grafana 账户。

经过分析与研判,该漏洞在攻击者视角下的利用场景属于越权,可直接接管管理员账号,由于前置条件苛刻,利用可能较低,如在影响范围内,建议持续关注,可延后修复。

02 漏洞处置优先级(VPT)

综合处置优先级:中

漏洞编号 | 微步编号 | XVE-2023-17688 |

漏洞评估 | 危害评级 | 中危 |

漏洞类型 | 认证绕过 | |

公开程度 | PoC未公开 | |

利用条件 | 1. 开启Azure AD OAauth认证 | |

交互要求 | 0-click | |

威胁类型 | 远程 | |

利用情报 | 在野利用 | 暂无 |

漏洞活跃度 | 中 | |

影响产品 | 产品名称 | Grafana |

受影响版本 | 10.0 <= version < 10.0.1 | |

影响范围 | 万级 | |

有无修复补丁 | 有 |

03 漏洞复现

04 修复方案

1、官方修复方案

官方已发布新版本修复上述漏洞,受影响用户可升级到安全版本。

https://grafana.com/grafana/download

2、临时修复方案

在不影响业务的前提下,可关闭 Azure AD 认证;如无法关闭 Azure AD认证,可暂时换成单租户应用程序。

编辑配置文件添加配置allowed_groups,限制特定groups访问。

04 修复方案

1、官方修复方案

官方已发布新版本修复上述漏洞,受影响用户可升级到安全版本。

https://grafana.com/grafana/download

2、临时修复方案

在不影响业务的前提下,可关闭 Azure AD 认证;如无法关闭 Azure AD认证,可暂时换成单租户应用程序。

编辑配置文件添加配置allowed_groups,限制特定groups访问。

04 修复方案

1、官方修复方案

官方已发布新版本修复上述漏洞,受影响用户可升级到安全版本。

https://grafana.com/grafana/download

2、临时修复方案

在不影响业务的前提下,可关闭 Azure AD 认证;如无法关闭 Azure AD认证,可暂时换成单租户应用程序。

编辑配置文件添加配置allowed_groups,限制特定groups访问。

05 时间线

2023.06.22 Grafana 官方发布安全通告

2023.06.27 微步发布报告

05 时间线

2023.06.22 Grafana 官方发布安全通告

2023.06.27 微步发布报告

05 时间线

2023.06.22 Grafana 官方发布安全通告

2023.06.27 微步发布报告

---End---

微步漏洞情报订阅服务

微步漏洞情报订阅服务是由微步漏洞团队面向企业推出的一项高级分析服务,致力于通过微步自有产品强大的高价值漏洞发现和收集能力以及微步核心的威胁情报能力,为企业提供0day漏洞预警、最新公开漏洞预警、漏洞分析及评估等漏洞相关情报,帮助企业应对最新0day/1day等漏洞威胁并确定漏洞修复优先级,快速收敛企业的攻击面,保障企业自身业务的正常运转。

如有侵权请联系:admin#unsafe.sh