原创文章,水平有限,如有错误,欢迎指正。文中测评+整改加固一键脚本加知识星球获取。概述网络安全等级保护S3A3安全计算环境之操作系统(Win)中主要包括以下11个部分:身份鉴别、访问控制、安全审计、入 2023-5-19 00:0:55 Author: 利刃信安攻防实验室(查看原文) 阅读量:49 收藏

原创文章,水平有限,如有错误,欢迎指正。

文中测评+整改加固一键脚本加知识星球获取。

概述

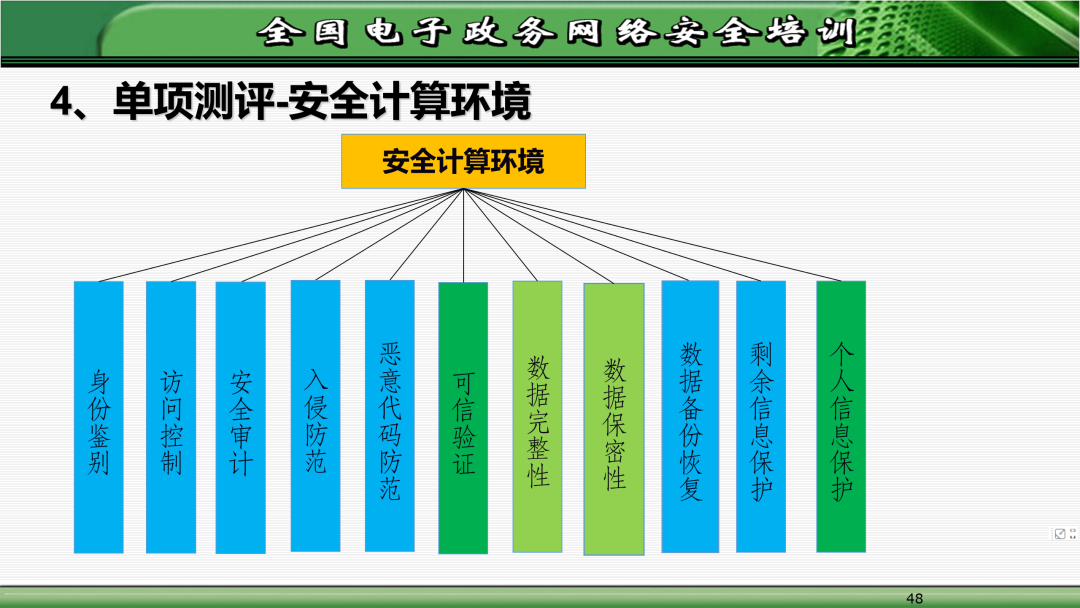

网络安全等级保护S3A3安全计算环境之操作系统(Win)中主要包括以下11个部分:

身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、可信验证、数据完整性、数据保密性、数据备份恢复、剩余信息保护、个人信息保护

本文主要参考以下7个资料:

GB-T 22239-2019 信息安全技术 网络安全等级保护基本要求

GB-T 28448-2019 信息安全技术 网络安全等级保护测评要求

网络安全等级保护基本要求(通用要求部分)应用指南

网络安全等级保护基本要求(扩展要求部分)应用指南

网络安全等级测评师培训教材(初级)2021版

网络安全等级保护测评安全计算环境测评指导书

T-ISEAA 001-2020 网络安全等级保护测评高风险判定指引

注:参考最新发布的《网络安全等级保护基本要求(通用要求部分)应用指南》,针对安全计算环境中操作系统仅整理了身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、可信验证6项。

身份鉴别

基本要求

测评要求

应用指南

a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换。

符合建议项

1.

Win+R输入

control userpasswords22.

[控制面板]—>[管理工具]—>[计算机管理]—>[本地用户和组] —>[用户]3.

[控制面板]—>[管理工具]—>[计算机管理]—>[本地用户和组] —>[用户]4.

[控制面板]—>[管理工具]—>[本地安全策略]—>[账户策略]—>[密码策略]结果记录

1)经核查,用户在登录时采用了用户名+口令的身份鉴别措施,用户通过堡垒机输入账号口令登录服务器,通过control userpasswords2命令查看,已经勾选“用使用本计算机,用户必须输入用户名和密码(E)”;2)经核查用户列表,用户身份标识具有唯一性,查看[本地用户和组] —>[用户],用户列表包括超级管理员Mannix3389、来宾账户Administrator、系统管理员SysAdmin、安全管理员SecAdmin、审计管理员AudAdmin、系统管理内置用户DefaultAccount(已锁定)、系统防护内置用户WDAGUtilityAccount(已锁定);3)经核查用户配置信息并测试验证,不存在空口令用户,未勾选“密码永不过期”;4)经核查,用户鉴别信息具有复杂度要求并定期更换,“密码必须符合复杂性要求”已启用,密码最长最小值为8字符,密码最短使用期限为2天,密码最长使用期限为42天,强制密码历史为5个记住的密码,“用可还原的加密来储存密码”已禁用,最小密码长度审核为8字符。

b)应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施。

符合建议项

1.

[控制面板] —>[管理工具]—>[本地安全策略]—>[账户策略]—>[账户锁定策略]2.

桌面右击—> [个性化] —> [屏幕保护程序]3.

运行->gpedit.msc->本地计算机 策略->计算机配置->管理模板->windows组件->远程桌面服务->连接->配置活动连接的时间间隔结果记录

1)经核查,配置并启用登录失败处理功能,设置“账户锁定阈值为5次无效登录,设置“账户锁定时间”为30分钟,设置重置账户锁定计数器为30分钟之后;2)经核查,配置并启用了限制非法登录功能,启动屏幕保护程序,设置“在恢复时显示登录屏幕等待”为15分钟;3)经核查,配置并启用了登录连接超时及自动退出功能,设置“活动连接的时间间隔”为15分钟。

c)当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听。

符合建议项

运行->gpedit.msc->本地计算机 策略->计算机配置->管理模板->windows组件->远程桌面服务->远程桌面会话主机->安全结果记录

经核查,用户通过堡垒机输入账号密码远程登录服务器,服务器操作系统版本 Microsoft Windows Server 2019 Datacenter,管理终端操作系统版本Microsoft Windows 11 企业版,已颁发有效身份验证证书,服务器端采用SSL加密方式,客户端采用SSL加密方式。d)应采用两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用动态口令、密码技术或生物技术来实现。

符合建议项

结果记录

经核查,用户在登录操作系统的过程中只使用了口令鉴别技术,未采用动态口令、数字证书、生物技术或设备指纹等鉴别技术对用户身份进行鉴别。访问控制

基本要求

测评要求

应用指南

a)应对登录的用户分配账户和权限。

符合建议项

1.

[控制面板]—>[管理工具] —>[计算机管理]—>[本地用户和组]—>[用户]2.

选择

系统盘Windows\System32、%systemroot%\System32\config等相应文件夹,右键选择

[属性] —> [安全],查看everyone组、users组和administrators组的权限设置

结果记录

1)经核查,为用户分配了账户和权限,目前系统内账号包括超级管理员Mannix3389、来宾账户Administrator、系统管理员SysAdmin、安全管理员SecAdmin、审计管理员AudAdmin、系统管理内置用户DefaultAccount(已锁定)、系统防护内置用户WDAGUtilityAccount(已锁定);2)经核查,不存在匿名,默认用户只允许超级管理员可以登录。系统盘Windows\System32文件夹的users权限只允许“读取和执行”、“列出文件夹内容”和“读取”权限;%systemroot%\system32\config文件夹的users权限只允许“列出文件夹内容”权限。

b) 应重命名或删除默认账户,修改默认账户的默认口令。

符合建议项

[控制面板]—>[管理工具] —>[计算机管理]—>[本地用户和组]—>[用户]结果记录

经核查,来宾账户Guest已重命名为Administrator,默认账户超级管理员Administrator已重命名为Mannix3389,系统管理内置用户DefaultAccount和系统防护内置用户WDAGUtilityAccount均已锁定。c) 应及时删除或停用多余的、过期的账户,避免共享账户的存在。

符合建议项

[控制面板]—>[管理工具]—>[计算机管理]—>[本地用户和组]—>[用户]结果记录

经核查,系统现有超级管理员Mannix3389、来宾账户Administrator、系统管理员SysAdmin、安全管理员SecAdmin、审计管理员AudAdmin、系统管理内置用户DefaultAccount(已锁定)、系统防护内置用户WDAGUtilityAccount(已锁定),不存在多余或过期账户,管理员用户与账户之间是否一一对应。d)应授予管理用户所需的最小权限,实现管理用户的权限分离。

符合建议项

1.

[控制面板]—>[管理工具]—>[计算机管理]—>[本地用户和组]—>[组]2.

[控制面板]—>[管理工具]—>[本地安全策略]—>[本地策略]—>[用户权限分配]结果记录

1)经核查,系统进行角色划分,分为超级管理员、系统管理员、审计管理员和安全管理员;2)经核查,管理用户的权限已进行分离,审计管理员仅管理审核和安全日志;3)经核查,管理用户权限为其工作任务所需的最小权限。

e)应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则。

要求解读

操作系统的访问控制策略应由授权主体(例如安全管理员)进行配置,非授权主体不得更改访问控制策略。访问控制策略规定了操作系统用户对操作系统资源(例如文件和目录)具有哪些权限、能进行哪些操作。通过在操作系统中配置访问控制策略,可以实现对操作系统各用户权限的限制。结果记录

1)经核查,系统由授权主体安全管理员SecAdmin负责配置访问控制策略;2)经核查,授权主体安全管理员SecAdmin依据安全策略配置了主体对客体的访问规则并统一管理;3)经测试,系统管理员SysAdmin和审计管理员AudAdmin不可越权访问。

f)访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级。

符合建议项

选择

%systemdrive%\Program Files、%systemdrive%\Windows\System32、%systemroot%\System32\config等重要的文件夹,右键选择[属性]—>[安全],查看访问权限设置

结果记录

经核查,访问控制策略的控制粒度达到主体为用户级或进程级,客体为文件、数据库表、记录或字段级。%systemdrive%\Program Files、%systemdrive%\Windows\System32文件夹的users权限只允许“读取和执行”、“列出文件夹内容”和“读取”权限;%systemroot%\system32\config文件夹的users权限只允许“列出文件夹内容”权限。g)应对敏感信息资源设置安全标记,并控制主体对有安全标记信息资源的访问。

要求解读

敏感标记是强制访问控制的依据,主体和客体都有,存在形式多样,既可能是整型数字,也可能是字母,总之,它表示主体和客体的安全级别。敏感标记由强认证的安全管理员设置。安全管理员通过对重要信息资源设置敏感标记来决定主体以何种权限对客体进行操作,实现强制访问控制。在操作系统能够对信息资源设置敏感标记的前提下,应严格按照安全策略控制用户对相关资源的操作。

结果记录

经核查,系统未对主体、客体设置安全标记。安全审计

基本要求

测评要求

应用指南

a) 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计。

符合建议项

[控制面板]—>[管理工具]—>[本地安全策略]—>[安全设置]—>[本地策略] —>[审核策略][控制面板]—>[管理工具]—>[事件查看器]—>[Windows日志]结果记录

1)经核查,系统开启了安全审计功能,系统审核策略:审核策略更改:成功,失败,审核登录事件:成功,失败,审核对象访问:成功,失败,审核进程跟踪:成功,失败,审核目录服务访问:成功,失败,审核特权使用:成功,失败,审核系统事件:成功,失败,审核账户登录事件:成功,失败,审核账户管理:成功,失败,日志最大大小(KB):1048576KB,可保证6个月留存期;2)经核查,部署了外部Syslog日志服务器收集审计日志,部署日志审计和安全审计,审计范围覆盖到每个用户;3)经核查,部署了外部Syslog日志服务器收集审计日志,部署日志审计和安全审计,对重要的用户行为和重要安全事件进行审计。

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。

符合建议项

使用Win键+R键打开运行,输入命令“eventvwr.msc”并运行,弹出“事件查看器”窗口,[事件查看器(本地)]—>[Windows日志]下包括“应用程序”、“安全”、“设置”、“系统”几类记录事件类型

结果记录

经核查,Windows日志“应用程序”记录了事件的级别、日期和时间、来源、事件ID、任务类别、日志名称、记录时间、关键字、用户、计算机、操作代码,“安全”记录了事件的关键字、日期和时间、来源、事件ID、任务类别、日志名称、记录时间、级别、关键字、用户、计算机、操作代码,“设置”记录了事件的级别、日期和时间、来源、事件ID、任务类别、日志名称、记录时间、关键字、用户、计算机、操作代码,“系统”记录了级别、日期和时间、来源、事件ID、任务类别、日志名称、记录时间、关键字、用户、计算机、操作代码。同时部署外部Syslog日志服务器收集审计日志,部署日志审计和安全审计,审计记录信息包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等。

符合建议项

使用Win键+R键打开运行,输入命令“eventvwr.msc”并运行,弹出“事件查看器”窗口,[事件查看器(本地)]—>[Windows日志]下包括“应用程序”、“安全”、“设置”、“系统”几类记录事件类型,右键点击类型事件,选择下拉菜单中的“属性”,查看日志存储策略

结果记录

1)经核查,采取了保护措施对审计记录进行保护,日志数据本地保存,“安全性”和“系统”日志“属性”的存储大小为1048576KB;覆盖周期不小于6个月;2)经核查,部署了外部Syslog日志服务器收集审计日志,部署日志审计和安全审计,对审计记录进行定期备份,每6个月打包一次审计记录。

d) 应对审计进程进行保护,防止未经授权的中断。

符合建议项

[开始]—>[控制面板]—>[管理工具]—>[本地安全策略]—>[安全设置]—>[本地策略]—>[用户权限分配]结果记录

经核查,“管理审核和安全日志”安全设置只有审计管理员AhdAdmin,经测试,通过系统管理员SysAdmin和安全管理员SecAdmin无法中断审计进程。同时部署了外部Syslog日志服务器收集审计日志,部署日志审计和安全审计,对审计记录进行定期备份,每6个月打包一次审计记录。入侵防范

基本要求

测评要求

应用指南

a) 应遵循最小安装的原则,仅安装需要的组件和应用程序。

符合建议项

结果记录

1)经核查,服务器遵循最小安装原则;2)经核查,服务器未安装非必要的组件和应用程序,仅安装阿里巴巴安全组件、阿里云助手、360安全卫士、谷歌浏览器。

b) 应关闭不需要的系统服务、默认共享和高危端口。

符合建议项

1.

使用Win键+R键打开运行,输入命令“services.msc”,打开系统“服务”管理界面

2.

使用Win键+R键打开运行,输入cmd命令并运行,输入命令“netstat -an”, 查看列表中的监听端口,是否包括高危端口

3.

使用Win键+R键打开运行,输入cmd命令并运行,输入命令“net share”,查看本地计算机上所有共享资源的信息,是否打开默认共享

一键关闭默认共享脚本

net share IPC$ /deletenet share C$ /delete

4.

使用Win键+R键打开运行,输入cmd命令并运行,输入命令“firewall.cpl”,打开Windows防火墙界面,查看Windows防火墙是否启用。点击左侧列表中的“高级设置”,打开“高级安全Windows防火墙”窗口,点击左侧列表中的“入站规则”, 查看入站规则中是否阻止访问多余的服务,或高危端口

一键关闭高危端口和服务脚本

%1 mshta vbscript:CreateObject("Shell.Application").ShellExecute("cmd.exe","/c %~s0 ::","","runas",1)(window.close)&&exitecho.@echo offcolor 1fecho.chcp 65001echo.title 您正在使用一键关闭危险端口和服务 by Mannixecho.echo 您正在使用一键关闭危险端口和服务echo.echo 正在帮您关闭这些危险端口,请稍等echo.echo 正在开启Windows防火墙服务echo.net start MpsSvcecho.echo 正在帮您开启Windows防火墙自启动echo.sc config MpsSvc start= autoecho.echo 正在启用防火墙echo.netsh advfirewall set allprofiles state onecho.echo 正在帮您关闭端口....echo.echo.echo.echo 正在关闭 135 RPC远程端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 135 - TCP"netsh advfirewall firewall add rule name = "Disable port 135 - TCP" dir = in action = block protocol = TCP localport = 135echo.netsh advfirewall firewall delete rule name = "Disable port 135 - UDP"netsh advfirewall firewall add rule name = "Disable port 135 - UDP" dir = in action = block protocol = UDP localport = 135echo.echo 正在关闭 137 IP地址查询服务端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 137 - TCP"netsh advfirewall firewall add rule name = "Disable port 137 - TCP" dir = in action = block protocol = TCP localport = 137echo.netsh advfirewall firewall delete rule name = "Disable port 137 - UDP"netsh advfirewall firewall add rule name = "Disable port 137 - UDP" dir = in action = block protocol = UDP localport = 137echo.echo 正在关闭 138 计算机名浏览端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 138 - TCP"netsh advfirewall firewall add rule name = "Disable port 138 - TCP" dir = in action = block protocol = TCP localport = 138echo.netsh advfirewall firewall delete rule name = "Disable port 138 - UDP"netsh advfirewall firewall add rule name = "Disable port 138 - UDP" dir = in action = block protocol = UDP localport = 138echo.echo 正在关闭 139 共享信息端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 139 - TCP"netsh advfirewall firewall add rule name = "Disable port 139 - TCP" dir = in action = block protocol = TCP localport = 139echo.netsh advfirewall firewall delete rule name = "Disable port 139 - UDP"netsh advfirewall firewall add rule name = "Disable port 139 - UDP" dir = in action = block protocol = UDP localport = 139echo.echo 正在关闭 445 局域网共享端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 445 - TCP"netsh advfirewall firewall add rule name = "Disable port 445 - TCP" dir = in action = block protocol = TCP localport = 445echo.netsh advfirewall firewall delete rule name = "Disable port 445 - UDP"netsh advfirewall firewall add rule name = "Disable port 445 - UDP" dir = in action = block protocol = UDP localport = 445echo.echo 正在关闭 23 Telnet协议端口 请稍候…netsh advfirewall firewall delete rule name = "Disable port 23 - TCP"netsh advfirewall firewall add rule name = "Disable port 23 - TCP" dir = in action = block protocol = TCP localport = 23echo.netsh advfirewall firewall delete rule name = "Disable port 23 - UDP"netsh advfirewall firewall add rule name = "Disable port 23 - UDP" dir = in action = block protocol = UDP localport = 23echo.echo 危险端口已经用Windows防火墙关闭成功echo.echo ----------------echo 正在关闭 Workstation(LanmanWorkstation)服务sc stop LanmanWorkstationsc config LanmanWorkstation start= disabledecho.echo ----------------echo 正在关闭 Server(LanmanServer)服务sc stop LanmanServersc config LanmanServer start= disabledecho.echo ----------------echo 正在关闭 TCP/IP NetBIOS Helper(lmhosts)共享服务sc stop lmhostssc config lmhosts start= disabledecho.echo ----------------echo 正在关闭 Distributed Transaction Coordinator(MSDTC)共享服务sc stop MSDTCsc config MSDTC start= disabledecho.echo ----------------echo 正在关闭 NetBT 服务sc stop NetBTsc config NetBT start= disabledecho.echo ----------------reg add "hklm\System\CurrentControlSet\Services\NetBT\Parameters" /v "SMBDeviceEnabled" /t reg_dword /d "0" /freg add "hklm\SOFTWARE\Microsoft\Ole" /v "EnableDCOM" /t reg_sz /d "N" /freg add "hklm\SOFTWARE\Microsoft\Rpc" /v "DCOM Protocols" /t reg_multi_sz /d "" /fecho.echo ----------------echo 恭喜您,危险端口已经关闭,请重新启动电脑后用 netstat -an 查看本地端口echo 按任意键退出pause>nul

结果记录

1)经核查,服务器未开启非必要的系统服务和默认共享;2)经核查,服务器本身开启了135 RPC远程端口、139 共享信息端口、445 局域网共享端口,但是,安全管理员通过系统自带防火墙添加针对23 Telnet协议端口、135 RPC远程端口、137 IP地址查询服务端口、138 计算机名浏览端口、139 共享信息端口、445 局域网共享端口拒绝访问的入站规则。

c) 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制。

符合建议项

1.

在命令行输入"firewall.cpl”,打开Windows防火墙界面,查看Windowsd防火墙是否启用。点击左侧列表中的“高级设置”,打开“高级安全Windows防火墙”窗口,点击左侧列表中的“入站规则”,双击右侧入站规则中的“远程桌面一用户模式(TCP-In)",打开“远程桌面用户模式(TCP-In)属性" 窗口,选择“作用城”查看相关项目

2.

在命令行输入“gpedit.msc"打开本地组策路编辑器界面,点击左侧列表中的[本地计算机策略]—>[计算机配置Windows设置]—>[安全设置]—>[ IP安全策略,在本地计算机],双击,查看右侧限制登录终端地址的相关策略,查看 “IP 筛选器列表”和“IP筛选器属性”

3.

网络方面对登录终端的接入方式和地址范围的限制询问并查看是否通过网络设备或硬件防火墙对终端接入方式、网络地址范围等条件进行限制

结果记录

经核查,服务器通过堡垒机输入账号密码登录,堡垒机限制终端接入范围,仅来自ip 111.201.145.182 的终端可以接入堡垒机从而登录服务器。同时,服务器通过防火墙添加仅允许111.201.145.182的远程桌面-用户模式(TCP-in)的入站规则。d)应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求。

结果记录

该测评点一般在业务应用系统、中间件和系统管理软件核查,此项调整为不适用。e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞。

结果记录

1)定期对操作系统进行漏洞扫描,对扫描发现的漏洞进行评估和补丁更新测试,及时进行补丁更新;2)本次测评通过漏洞扫描、渗透测试等方式未发现高风险漏洞;3)对操作系统补丁进行测试和安装,补丁情况为较新稳定版本,目前服务器最新安全补丁为2023/2/6安装的KB5022352。

f) 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。

符合建议项

1.主机入侵检测

2.网络入侵检测

结果记录

1)经访谈安全管理员并核查,服务器部署阿里云安骑士主机入侵检测系统,网络部署阿里巴巴安全组件和阿里云助手;2)经核查,在发生严重入侵事件时阿里云安骑士主机入侵检测系统可以提供报警。

恶意代码防范

基本要求

测评要求

应用指南

a) 应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

结果记录

1)经核查,服务器安装了360安全卫士,定期进行升级和更新恶意代码库,目前360安全卫士版本14.0.1.1002,病毒库更新时间2023年4月10日。2)经核查,360安全卫士未采用主动免疫验证技术即使识别入侵和病毒行为;3)经核查,当识别入侵和病毒行为时360安全卫士可以将其有效阻断。

可信验证

基本要求

测评要求

应用指南

结果记录

1)经核查,未基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证;2)经核查,未在应用程序的关键执行环节进行动态可信验证。

如有侵权请联系:admin#unsafe.sh