声明:该公众号分享的安全工具和项目均来源于网络,仅供安全研究与学习之用,如用于其他用途,由使用者承担全部法律及连带责任,与工具作者和本公众号无关。0x01 漏洞描述 3CXDesktop Ap 2023-4-9 16:33:18 Author: 渗透Xiao白帽(查看原文) 阅读量:58 收藏

声明:该公众号分享的安全工具和项目均来源于网络,仅供安全研究与学习之用,如用于其他用途,由使用者承担全部法律及连带责任,与工具作者和本公众号无关。

0x01 漏洞描述

3CXDesktop App 是一款跨平台桌面电话应用程序,适用于Linux、MacOS 和 Windows。3CXDesktop 允许用户通过聊天、消息、视频和语音进行交互。

3CXDesktop 的部分代码仓库遭到恶意攻击,上传了带有恶意的源代码,导致3CXDesktop App 部分版本运行安装程序时,内嵌了攻击者特制的恶意代码,在程序安装过程中会执行恶意代码,并进一步下载恶意负载到目标环境中执行。

0x02 影响版本

Mac 3CXDesktop App 18.11.1213

Mac 3CXDesktop App 18.12.402

Mac 3CXDesktop App 18.12.407

Mac 3CXDesktop App 18.12.416

Windows 3CXDesktop App 18.12.407

Windows 3CXDesktop App 18.12.416

0x03 漏洞分析

编号:CVE-2023-29059

等级:高危

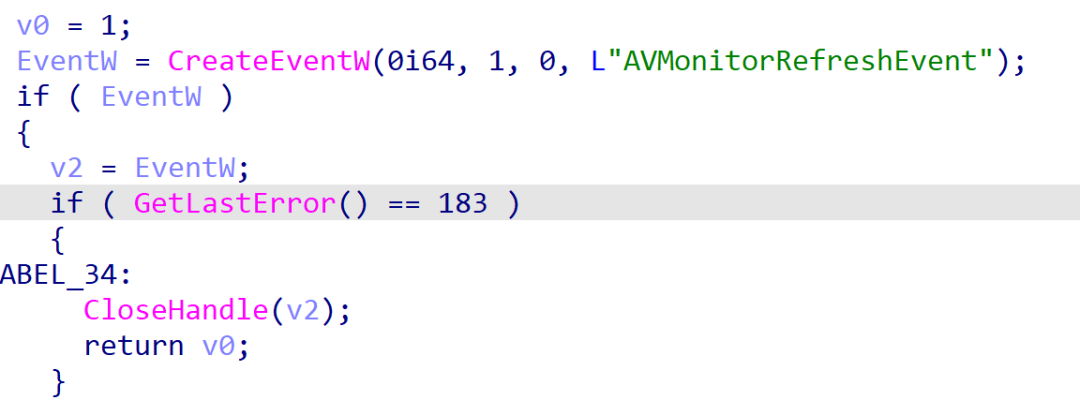

3CXDesktopApp.msi安装包运行后创建3CXDesktopApp.exe进程,默认加载ffmpeg.dll,ffmpeg.dll加载后创建名为“AVMonitorRefreshEvent”的Event,若创建失败则结束运行,以此来保证单实例运行:

获取当前主程序运行路径,拼接后续需要读取的文件路径:

读取同目录下的d3dcompiler_47.dll,并检索16进制数据0xfe 0xed 0xfa 0xce:

读取后续的数据,并使用RC4进行shellcode解密:

修改权限并跳转执行:

解密的shellcode中包含一个dll,shellcode运行后反射加载该dll(记为:dump.dll):

dump.dll的主要功能是向内置的GitHub icon存储库地址获取数据,根据获取数据进行后续的操作(由于分析时,该存储库已经关闭,无法获取后续数据,但从代码上来看,从github中读取的可能是后续的载荷):

攻击链条

本段分析内容来源:中睿天下

0x04 修复建议

检查是否使用受影响3CXDesktopApp版本软件资产,并及时停用。3CX公司建议用户在DesktopApp的干净版本发布之前,考虑使用其PWA客户端作为替代。PWA App 的安装方法可以见官网参考链接:

https://www.3cx.com/user-manual/web-client/

仅用于学习交流,不得用于非法用途

如侵权请私聊公众号删文

如有侵权请联系:admin#unsafe.sh