文末惊喜 | 使用 ZoomEye 找到未启用身份验证的 Jupyter 服务器

作者:知道创宇404实验室English version: https://paper.seebug.org/2058/文末送《网络空间测绘技术与实践》一、摘要在使用Jupyter Notebook和

2023-4-3 09:34:42

Author: 渗透Xiao白帽(查看原文)

阅读量:25

收藏

作者:知道创宇404实验室

English version: https://paper.seebug.org/2058/![]() 文末送《网络空间测绘技术与实践》

文末送《网络空间测绘技术与实践》

在使用Jupyter Notebook和JupyterLab 的过程中,有些用户缺乏安全意识,未启用身份验证功能,导致任何用户都可以直接访问自己的Jupyter服务器,并查看其服务器上的代码和文档。我们使用ZoomEye 网络空间搜索引擎,通过特定搜索关键词,可以找到互联网上那些未启用身份验证的Jupyter服务器。这些服务器上泄露的代码和文档,若被不法分子利用,可能会造成数据泄露和资产损失。我们建议全部Jupyter用户,在启动Jupyter服务的时候,遵循官方安全建议,设置成必须通过token或者password登录。ZoomEye [1] 是一款网络空间搜索引擎,通过全球部署的探测节点对全球互联网暴露资产不间断的深度探测,构建互联网安全基础态势测绘地图,为安全研究提供全面的资产基础数据。Jupyter Notebook [2] 是以网页的形式打开,可以在网页页面中直接编写代码和运行代码,代码的运行结果也会直接在代码块下显示的程序。如在编程过程中需要编写说明文档,可在同一个页面中直接编写,便于作及时的说明和解释 [3]。它是数据科学家们最熟悉且常用的工具之一。JupyterLab [4] 是一个交互式的开发环境,是Jupyter Notebook的下一代产品,可以使用它编写Notebook、操作终端、编辑MarkDown文本、打开交互模式、查看csv文件及图片等功能。可以说,JupyterLab是开发者们下一阶段更主流的开发环境 [5]。本文,我们介绍如何使用ZoomEye找到那些未启用身份验证的Jupyter服务器,并通过Web浏览器访问其中的代码和文档。3.1 Jupyter Notebook

本章节,我们介绍如何安装、正常启动、未启用身份验证方式启动Jupyter Notebook,以及对应的Web浏览访问的效果。Jupyter Notebook的安装方式,参考其官方网站 [6]。只需要在命令行下输入一句话命令即可,简单方便。正常启动Jupyter Notebook的方式,也是输入一句话命令,默认在本机localhost的8888端口开启一个Web服务,并且生成一个用户身份验证的token值。![]()

启动Jupyter Notebook服务时,生成的token值

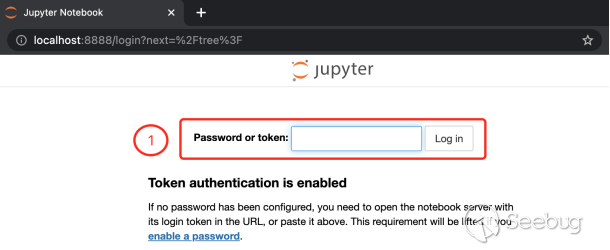

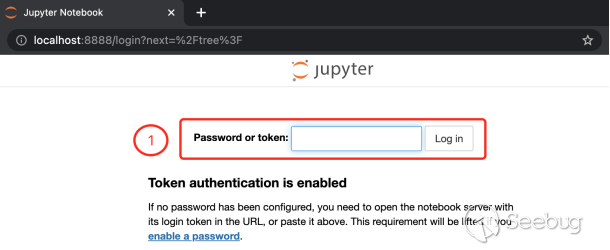

此时,在Web浏览器中输入 http://localhost:8888 访问Jupyter Notebook的时候,页面会提示输入password 或者 token。![]()

① 访问服务时,页面提示输入password或token我们在页面上输入命令行启动时获取的token值,便可通过身份验证,使用Jupyter Notebook的产品功能。![]()

有些用户需要通过互联网访问自己的Jupyter Notebook服务,并且为了避免输入password 或者 token的麻烦,会通过如下命令,将Jupyter Notebook服务暴露在互联网IP上,并且未启用身份验证。jupyter notebook --ip="*" --NotebookApp.token="" --NotebookApp.password=""

此时,任何用户在知晓Jupyter Notebook服务所在互联网IP的前提下,在Web浏览器中输入“http://...:8888”访问Jupyter Notebook服务,无需身份验证,便可以直接查看服务器上的代码和文件。注意,这种情况下,网页标题内容是:“Home Page - Select or create a notebook”。![]()

① 网页标题内容是:Home Page - Select or create a notebook3.2 JupyterLab

本章节,我们介绍如何安装、正常启动、未启用身份验证方式启动JupyterLab,以及对应的Web浏览访问的效果。JupyterLab的安装方式,参考其官方网站 [7]。只需要在命令行下输入一句话命令即可,简单方便。正常启动JupyterLab的方式,也是输入一句话命令,默认在本机localhost的8888端口开启一个Web服务,并且生成一个用户身份验证的token值。![]()

① 启动JupyterLab服务时,生成的token值此时,在Web浏览器中输入 http://localhost:8888 访问Jupyter Lab的时候,页面会提示输入password 或者 token。![]()

① 访问服务时,页面提示输入password或token我们在页面上输入命令行启动时获取的token值,便可通过身份验证,使用JupyterLab的产品功能。![]()

有些用户需要通过互联网访问自己的JupyterLab服务,并且为了避免输入password 或者 token的麻烦,会通过如下命令,将JupyterLab服务暴露在互联网IP上,并且未启用身份验证。jupyter-lab --ip="*" --NotebookApp.token="" --NotebookApp.password=""

此时,任何用户在知晓JupyterLab服务所在互联网IP的前提下,在Web浏览器中输入“http://*.*.*.*:8888”访问JupyterLab服务,无需身份验证,便可以直接查看服务器上的代码和文件。注意,这种情况的网页标题内容是:“JupyterLab”。![]()

如上一章节所述,未启用身份验证Jupyter Notebook服务的标题内容是“Home Page - Select or create a notebook”,未启用身份验证JupyterLab服务的标题内容是“JupyterLab”。我们在ZoomEye上使用如下关键词进行搜索,查找到无需身份验证即可直接查看和使用的Jupyter Notebook服务器IP地址和端口,总计1180条结果。title:"Home Page - Select or create a notebook"

![]()

① ZoomEye搜索关键词为:title:"Home Page - Select or create a notebook"

② 总计1180条结果我们在ZoomEye上使用如下关键词进行搜索,查找到无需身份验证即可直接查看和使用的JupyterLab服务器IP地址和端口,总计1597条结果。![]()

① ZoomEye搜索关键词为:title:"JupyterLab"

② 总计1597 条结果用户在搭建Jupyter服务的时候,未启用身份验证,虽然方便了日常使用,无需输入密码;但同时也相当于将自己的代码和文档公开在互联网上,供其他用户任意访问查看,其中的登录用户名/口令、API key/secret等敏感信息若被不法分子利用,可能会造成数据泄露和资产损失。如下图所示,该Jupyter服务器中的代码泄露了:bitFlyer加密货币交易所的用户API的key和secret,Gmail邮箱的用户名和口令。不法分子利用bitFlyer加密货币交易所API的key和secret,可以在交易所中创建交易、取消交易等操作,可能会造成资产损失;利用Gmail邮箱的用户名和口令,可以登录Gmail邮箱,可能会造成隐私数据泄露。![]()

① 泄露了bitFlyer加密货币交易所API的key和secret如下图所示,该Jupyter服务器中的代码泄露了:亚马逊AWS账号的ACCESS KEY ID和SECRET ACCESS KEY。不法分子利用亚马逊AWS账号的ACCESS KEY ID和SECRET ACCESS KEY,可以获取亚马逊AWS的该账号权限,上传文件至亚马逊S3云存储空间,甚至在亚马逊AWS上创建新的云服务器。![]()

① 泄露了亚马逊AWS账号的ACCESS KEY ID

② 泄露了亚马逊AWS账号的SECRET ACCESS KEY在使用Jupyter的时候,尽量不要将其Web服务公开在互联网上,而是开放在局域网中使用,避免被无关人员访问到。若却有使用需求将Jupyter的Web服务公开在互联网上,则必须设置通过token或者Password登录,而不是为了贪图方便而禁用身份验证。具体操作可以参见Jupyter官方的这篇安全建议博客:Please don’t disable authentication in Jupyter servers [8]。[1] ZoomEye 网络空间搜索引擎

https://www.zoomeye.org[2] Jupyter Notebook

https://jupyter.org[3] Jupyter Notebook介绍、安装及使用教程

https://zhuanlan.zhihu.com/p/33105153[4] JupyterLab

https://jupyter.org[5] JupyterLab简介及常用操作

https://support.huaweicloud.com/engineers-modelarts/modelarts_23_0209.html[6] Jupyter Notebook的安装方式

https://jupyter.org/install[7] JupyterLab的安装方式

https://jupyter.org/install[8] Please don’t disable authentication in Jupyter servers

https://blog.jupyter.org/please-dont-disable-authentication-in-jupyter-servers-dd197206e7f6![]()

中奖者请48小时内凭转发和中奖截图添加ks404team领奖

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1NTM4ODIxMw==&mid=2247497371&idx=2&sn=4da3c4f8c6b5c10b5385aba2324fb9e1&chksm=ea3409c1dd4380d7cbcad87b63cdaeac431e214ba876b8f732eb3667e53e243c006c5a2c6394#rd

如有侵权请联系:admin#unsafe.sh