实战 | 记一次钓鱼客服到拿下服务器全过程

又是阳光明媚的一天无意中翻啊翻啊翻到一款资金盘对资金盘这种诈骗的,诈骗老百姓的钱,在国外躲着,真是无话可说资金盘plus呢左看右看没啥东西,看看客服系统能不能打xss。吊毛客服居然不在线,这套客服系统 2023-3-6 10:0:55 Author: HACK学习呀(查看原文) 阅读量:197 收藏

又是阳光明媚的一天无意中翻啊翻啊翻到一款资金盘对资金盘这种诈骗的,诈骗老百姓的钱,在国外躲着,真是无话可说资金盘plus呢左看右看没啥东西,看看客服系统能不能打xss。吊毛客服居然不在线,这套客服系统 2023-3-6 10:0:55 Author: HACK学习呀(查看原文) 阅读量:197 收藏

又是阳光明媚的一天无意中翻啊翻啊

翻到一款资金盘

对资金盘这种诈骗的,诈骗老百姓的钱,在国外躲着,真是无话可说

资金盘plus呢

左看右看没啥东西,看看客服系统能不能打xss。

吊毛客服居然不在线,这套客服系统见过是whisper,之前审计过没有存储xss

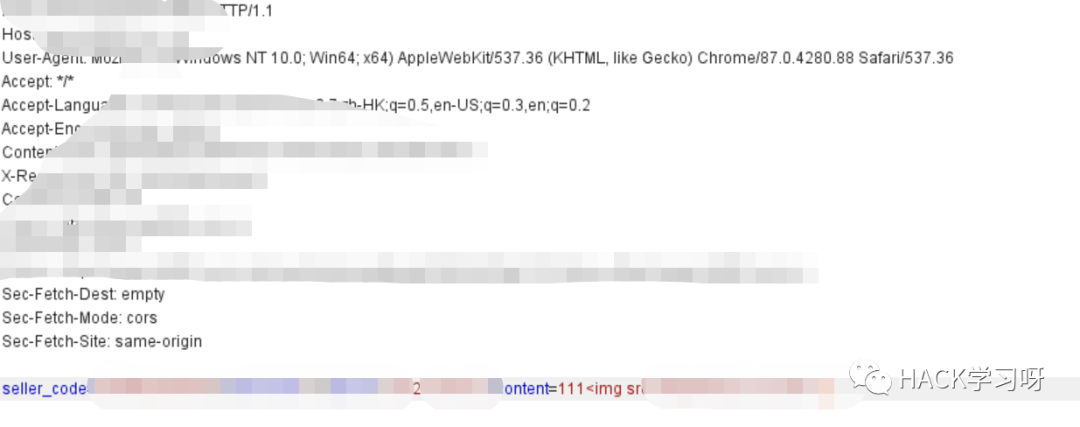

但能通过伪造图片地址获取客服ip

这里直接提交内容里面加img src

然后就是漫长等待

终于客服点开了,发现是阿里云服务器,警惕性还蛮高

扫下端口看看

发现存在其他资产

应该是内部人员管理后台

尝试爆破,无果

翻看js文件

在js文件中找到一处get传参点

存在sql注入

直接dump

Sql注入获取到管理员信息,登录后台

骗子真猖狂啊,必须拿下

找到一处上传点,getshell这不就来了吗

直接上传踢屁股

哟,没返回路径

正当没啥结果,准备放弃的时候

乱翻乱翻,翻用户跟客服的聊天记录

还好聊天后台会返回图片路径,而且上传图片名称不会变

那不直接拿下

推荐阅读:

记一次赏金10000美金的漏洞挖掘(从.git泄露到RCE)

原创投稿作者:AVANS杏佛

文章来源: http://mp.weixin.qq.com/s?__biz=MzI5MDU1NDk2MA==&mid=2247511635&idx=1&sn=3f8322de65d13c3fa667cf4eb50f9a8a&chksm=ec1cfb6cdb6b727a6d7dd3bf3532ae71652f82e6999eddfd92603794c79a482099086d6fb50d#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh