一年1.6千万:财富 500 强公司用户密码泛滥暗网

星期一, 十一月 4, 2019

“password”、“Passw0rd”和“password1”仍为密码流行之选……

网络安全公司 ImmuniWeb 宣称,暗网现存出自财富 500 强公司的 2,100 万 (21,040,296) 被盗用户凭证,其中超过 1,600 万 (16,055,871) 是过去一年中被盗的。

个中关键是什么呢?这些凭证中 95% 都包含未加密或已被攻击者暴力破解的明文密码。

(尽管该公司后来指出,这些公开可用的数据中超半数是 “过时或虚假信息,或者出自假冒新被盗记录的历史数据泄露”,涉事公司的安全团队也不会觉得有多欣慰。)

ImmuniWeb 是一家位于瑞士的 Web 安全公司,爬取 Tor 网络上各类网页论坛、公告板、IRC 聊天频道、社交网络、即时通讯聊天等,揭示迅猛发展的凭证市场详细状况。(被盗凭证可用于攻击网络,先获取初始访问权,然后用于提权。)

10 月 30 号的爆料中指出:(被广泛认为是特别健壮的)密码 “password” 在用户中仍旧非常流行,做了些 “机灵” 变化的 “passw0rd” 和 “password1” 这种的也很常见。

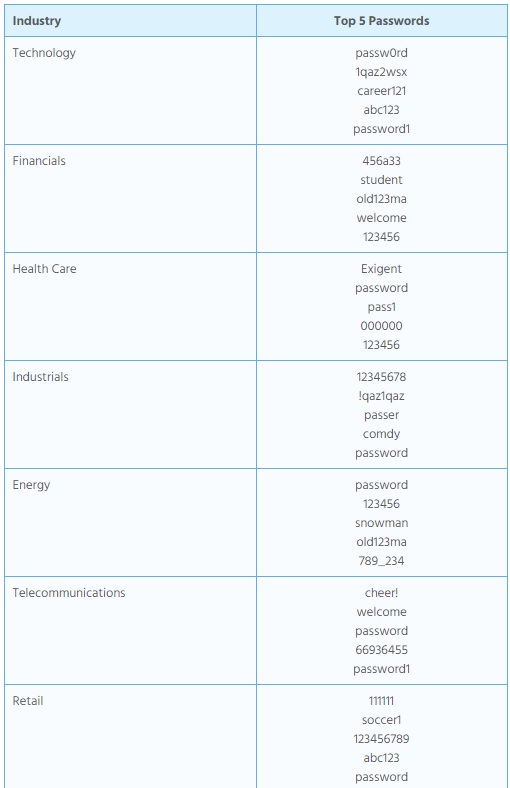

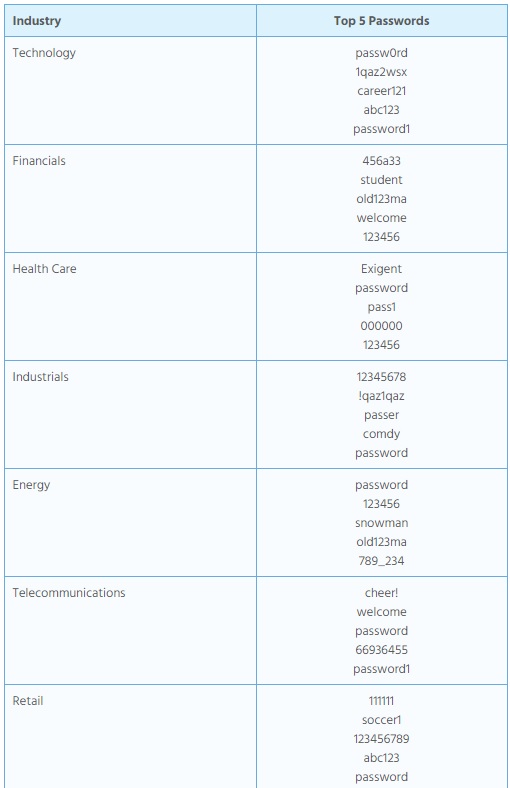

科技、金融服务和能源产业是用户凭证曝光量最大的三个行业,42% 的被盗密码 “某种程度上要么与受害公司名有关,要么与被黑资源有关,令密码暴力破解攻击非常高效。”

网上有很多密码暴力破解工具可用,渗透测试员和黑帽子黑客都会用。

例如,Cain and Abel、Hashcat、John the Ripper、THC Hydra 和 Ophcrack 都属于这类密码暴力破解工具。

随着用户可用的计算机计算能力的增长,即便加密良好的密码也可被破解,破解耗时还在飞速减少。

黑客根本不会触发密码尝试次数超限锁定,因为他们通常不会在在线账户登录页面去猜解密码。他们会购买包含用户 ID 和密码散列值的文件:这种情况下的暴力破解尝试需要用工具找出该散列值的等效数值来揭示密码。这可不是在目标门户网站/机器进行的。

ImmuniWeb 创始人兼首席执行官 Ilia Kolochendo 称:这些数字令人警醒又沮丧。网络罪犯很务实,也很聪明,他们专注在最短、最便宜、最安全的密码盗窃方法上。

暗网上丰富的被盗凭证资源让很多攻击者能够很轻松地直击目标,甚至都不用投资昂贵的零日漏洞利用或者投入耗时良久的 APT 攻击。稍微花点时间,他们就能在安全系统眼皮子底下大摇大摆地混入目标,攫取自己想要的东西。

他补充道:更糟的是,由于被黑第三方系统上缺乏日志或控制措施,很多此类入侵从技术上根本无法调查。

该公司发现的 2,100 万被盗凭证记录中,仅 490 万 (4,957,093) 是完全独特的密码,意味着很多用户使用相同或相似的密码。建议使用攻击界面管理 (ASM) 解决方案映射风险,在整个组织范围内实现适用于内部及第三方系统完整性的密码策略,并总是使用双因子身份验证 (2FA) 登录业务关键系统。

相关阅读

如有侵权请联系:admin#unsafe.sh